Informe de investigación en profundidad sobre la pista de las monedas de privacidad: de activos anónimos a la migración paradigmática hacia infraestructuras de privacidad conformes

Autor: Academia de Crecimiento de Huobi|

Resumen

A medida que la participación de fondos institucionales en el mercado de criptomonedas continúa en aumento, la privacidad pasa de ser una demanda marginal de anonimato a convertirse en una infraestructura clave para la integración de la cadena de bloques en el sistema financiero real. La transparencia pública de la blockchain, que alguna vez se consideró su valor central, muestra ahora limitaciones estructurales cuando la participación institucional se vuelve dominante. Para empresas e instituciones financieras, la exposición completa de relaciones comerciales, estructuras de posiciones y ritmos estratégicos representa un riesgo comercial importante. La privacidad, por tanto, deja de ser una elección ideológica para convertirse en una condición necesaria para la escalabilidad y la institucionalización de la blockchain. La competencia en el campo de la privacidad también está cambiando de “intensidad de anonimato” a “capacidad de adaptación institucional”.

1. El techo institucional del anonimato completo: ventajas y dificultades del modelo Monero

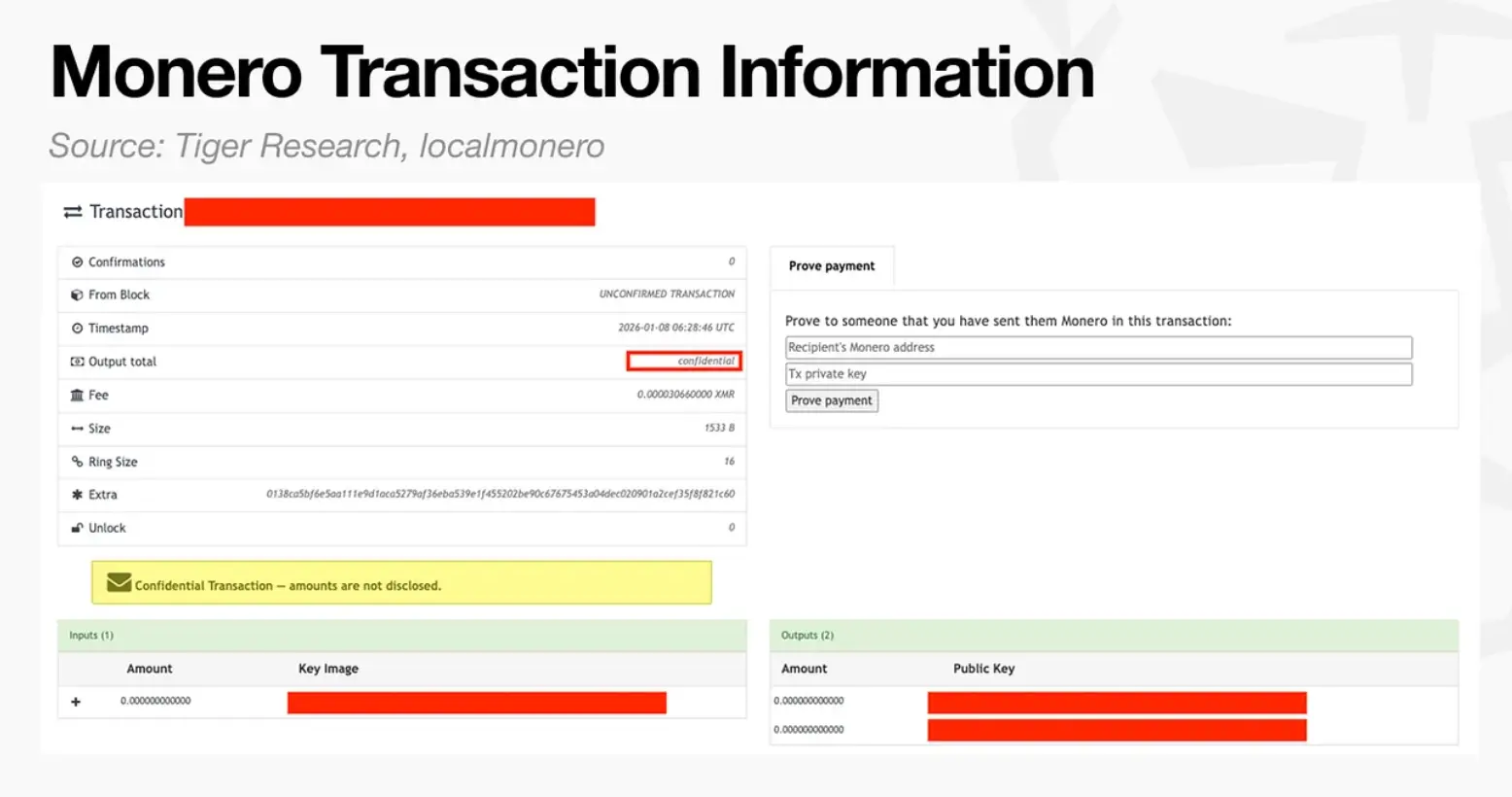

El modelo de privacidad completamente anónimo representado por Monero constituye la ruta técnica más temprana y “pura” en el campo de la privacidad. Su objetivo principal no es equilibrar transparencia y privacidad, sino reducir al mínimo la información observable en la cadena, cortando en la medida de lo posible la capacidad de terceros para extraer semántica de transacciones de los libros públicos. En torno a este objetivo, Monero utiliza mecanismos como firmas en anillo, direcciones furtivas (stealth address) y transacciones confidenciales (RingCT), que ocultan simultáneamente el remitente, el destinatario y el monto: los observadores externos pueden confirmar que “se realizó una transacción”, pero les resulta difícil determinar la ruta, los contrapartes o el valor de la misma. Para usuarios individuales, esta experiencia de “privacidad predeterminada e incondicional” resulta muy atractiva: convierte la privacidad de una función opcional en una norma del sistema, reduciendo significativamente el riesgo de que “las acciones financieras sean rastreadas a largo plazo por herramientas de análisis de datos”, y permitiendo a los usuarios obtener una anonimidad y no vinculabilidad similares al efectivo en pagos, transferencias y tenencia de activos.

Desde el punto de vista técnico, el valor de la privacidad completamente anónima no solo radica en “ocultar”, sino en su diseño sistemático para resistir análisis en la cadena. La externalidad más grande de una cadena transparente es la “monitorización componible”: la información pública de una transacción se va armando en piezas, y mediante agrupamiento de direcciones, reconocimiento de patrones de comportamiento y validación cruzada con datos fuera de la cadena, se va relacionando progresivamente con identidades reales, formando finalmente un “perfil financiero” que puede ser valorado y abusado. La importancia de Monero radica en que eleva el coste de esta ruta a un nivel suficiente para cambiar comportamientos: cuando análisis de atribución a gran escala y de bajo coste dejan de ser confiables, la capacidad de disuasión del monitoreo y la viabilidad del fraude disminuyen simultáneamente. En otras palabras, Monero no solo sirve a “quienes hacen cosas malas”, sino que también responde a una realidad más fundamental: en un entorno digital, la privacidad en sí misma es parte de la seguridad. Sin embargo, el problema fundamental del anonimato completo es que su anonimato es irrevocable e incondicional. Para las instituciones financieras, la información de transacciones no solo es esencial para controles internos y auditorías, sino también un requisito legal bajo regulaciones. Las instituciones necesitan mantener una cadena de evidencia rastreable, explicable y presentable en los marcos de KYC/AML, cumplimiento de sanciones, gestión de riesgos de contrapartes, antifraude, impuestos y auditoría contable. Los sistemas completamente anónimos “bloquean permanentemente” esta información en la capa del protocolo, lo que hace que, incluso si las instituciones desean cumplir, estructuralmente no puedan hacerlo: cuando las autoridades reguladoras exigen explicar el origen de fondos, verificar la identidad de contrapartes o proporcionar montos y propósitos de transacción, no pueden reconstruir la información clave en la cadena ni ofrecer divulgaciones verificables a terceros. Esto no es una cuestión de “regulación que no entiende la tecnología”, sino un conflicto directo entre los objetivos institucionales y el diseño técnico: el límite de los sistemas financieros modernos es “auditable cuando sea necesario”, mientras que el límite del anonimato completo es “in auditabilidad en cualquier circunstancia”.

Este conflicto se manifiesta externamente en la exclusión sistemática de activos con fuerte anonimato en las infraestructuras financieras principales: exchanges que los retiran, instituciones de pago y custodia que no los soportan, fondos que no pueden ingresar por cumplimiento. Es importante notar que esto no significa que las necesidades reales desaparezcan. Al contrario, las demandas suelen migrar a canales más discretos y con mayor fricción, creando un “vacío regulatorio” y una prosperidad de “intermediarios grises”. En el caso de Monero, en ciertos periodos, los servicios de intercambio instantáneo asumieron una gran parte de la demanda de compra y cambio, con usuarios que pagaban mayores diferenciales y comisiones para acceder a la liquidez, asumiendo costos de congelación de fondos, riesgo de contrapartes y opacidad informativa. Más aún, el modelo de negocio de estos intermediarios puede generar presiones estructurales continuas: cuando los proveedores convierten rápidamente las comisiones de Monero en stablecoins y las realizan en efectivo, se genera una venta pasiva recurrente sin relación con la demanda real, lo que a largo plazo presiona a la baja el descubrimiento de precios. Surge así una paradoja: cuanto más se excluyen estos activos por canales regulatorios, mayor será la concentración de demanda en intermediarios de alta fricción; cuanto más fuertes sean estos intermediarios, más distorsionados estarán los precios; y cuanto más distorsionados, más difícil será para los fondos tradicionales evaluar y acceder a través de un “mercado normal”, creando un ciclo vicioso. Este proceso no refleja una “falta de reconocimiento del valor de la privacidad”, sino que es resultado de la interacción entre las instituciones y las estructuras de canales.

Por ello, la evaluación del modelo Monero no debe limitarse a debates morales, sino centrarse en las restricciones prácticas de compatibilidad institucional: la privacidad completa y anónima es “seguridad predeterminada” en el ámbito personal, pero en el institucional es “inaccesible por defecto”. Cuanto más extremo sea su beneficio, más rígido será su dilema. Aunque en el futuro la narrativa de la privacidad aumente, el campo principal de los activos completamente anónimos seguirá en demandas no institucionalizadas y comunidades específicas; en la era institucional, las finanzas mainstream probablemente optarán por “privacidad controlada” y “divulgación selectiva”: protegiendo secretos comerciales y privacidad de usuarios, pero permitiendo en condiciones autorizadas la auditoría y supervisión necesarias. En otras palabras, Monero no es un fracasado técnico, sino que está atrapado en escenarios de uso que el sistema institucional no puede aceptar: demuestra que la anonimidad fuerte es técnicamente factible, pero también que, cuando las finanzas entran en una era de cumplimiento, la competencia en privacidad cambiará de “¿puedo esconder todo?” a “¿puedo demostrar todo cuando sea necesario?”.

2. El auge de la privacidad selectiva

En el contexto de que la privacidad completa alcanza gradualmente su techo institucional, el campo de la privacidad comienza a cambiar de dirección. La “privacidad selectiva” se convierte en una nueva vía técnica y regulatoria de compromiso, cuyo núcleo no es oponerse a la transparencia, sino introducir, sobre un libro de registros verificable por defecto, capas de privacidad controlables, autorizables y divulgables. La lógica fundamental de este cambio es que la privacidad deja de ser una herramienta de evasión regulatoria y pasa a ser una infraestructura básica que puede ser absorbida por el sistema. Zcash es uno de los primeros ejemplos representativos en esta vía de privacidad selectiva. Con un diseño que combina direcciones transparentes (t-address) y direcciones encriptadas (z-address), ofrece a los usuarios la libertad de elegir entre transparencia y privacidad. Cuando usan direcciones encriptadas, el remitente, destinatario y monto de la transacción se almacenan cifrados en la cadena; cuando surge la necesidad de cumplimiento o auditoría, el usuario puede revelar toda la información mediante “llaves de vista” a terceros específicos. Esta arquitectura tiene un significado revolucionario: por primera vez en un proyecto de privacidad mainstream, se afirma que la privacidad no tiene que sacrificar la verificabilidad, y que la conformidad no implica necesariamente transparencia total.

Desde la perspectiva de la evolución institucional, el valor de Zcash no radica en su adopción, sino en su función de “prueba de concepto”. Demuestra que la privacidad puede ser opcional y no la condición predeterminada del sistema, y que las herramientas criptográficas pueden reservar interfaces técnicas para la divulgación regulatoria. Esto es especialmente relevante en el contexto regulatorio actual: las principales jurisdicciones globales no niegan la privacidad en sí misma, sino que rechazan la “anonimidad in auditabilidad”. El diseño de Zcash responde precisamente a esta preocupación central. Sin embargo, cuando la privacidad selectiva pasa de ser una “herramienta de transferencia personal” a una infraestructura de transacciones institucionales, comienzan a aparecer limitaciones estructurales. Su modelo de privacidad sigue siendo una elección binaria a nivel de transacción: una transacción debe ser completamente pública o completamente oculta. Para escenarios financieros reales, esta estructura binaria resulta demasiado burda. Las transacciones institucionales no solo involucran a “las partes” sino también múltiples niveles de participantes y responsabilidades: contrapartes que necesitan verificar condiciones de cumplimiento, instituciones de liquidación y compensación que requieren conocer montos y tiempos, auditores que deben verificar registros completos, y reguladores que solo se interesan en el origen de fondos y atributos de cumplimiento. Estas necesidades de información son asimétricas y no completamente superpuestas.

En este contexto, Zcash no puede fragmentar y diferenciar el acceso a la información de las transacciones. Las instituciones no pueden limitarse a divulgar “información necesaria”, sino que deben elegir entre “divulgación total” y “ocultamiento total”. Esto significa que, en procesos financieros complejos, Zcash o expondrá demasiada información sensible, o no podrá cumplir con los requisitos básicos de cumplimiento. Su capacidad de privacidad, por tanto, resulta difícil de integrar en flujos de trabajo institucional reales, quedando relegada a usos marginales o experimentales. En contraste, el paradigma de privacidad que representa Canton Network no parte de “activos anónimos”, sino que diseña desde las restricciones y procesos de las instituciones financieras. Su núcleo no es “ocultar transacciones”, sino “gestionar el acceso a la información”. A través del lenguaje de contratos inteligentes Daml, Canton divide una transacción en múltiples componentes lógicos, y diferentes participantes solo ven los datos relacionados con sus permisos, mientras que el resto se aísla en la capa del protocolo. Este cambio es profundo: la privacidad deja de ser una propiedad adicional tras la transacción, para integrarse en la estructura de contratos y permisos, formando parte del proceso de cumplimiento.

Desde una perspectiva macro, la diferencia entre Zcash y Canton revela una bifurcación en la dirección del campo de la privacidad. La primera sigue en el mundo criptográfico nativo, buscando equilibrio entre privacidad personal y cumplimiento; la segunda adopta activamente el realidad del sistema financiero, llevando la privacidad a la ingeniería, los procesos y la institucionalización. A medida que la participación institucional en el mercado de criptomonedas continúa creciendo, el campo de la privacidad también migrará. La competencia futura ya no será quién puede esconder más, sino quién puede, sin revelar información innecesaria, ser supervisado, auditado y utilizado a gran escala. Bajo este estándar, la privacidad selectiva deja de ser solo una ruta técnica, para convertirse en un camino inevitable hacia las finanzas mainstream.

3. Privacidad 2.0: de ocultar transacciones a la infraestructura de computación privada

Cuando la privacidad se redefine como una condición necesaria para la incorporación institucional, los límites tecnológicos y el valor del campo también se expanden. La privacidad ya no se entiende solo como “que las transacciones sean visibles o no”, sino que evoluciona hacia problemas más fundamentales: en qué medida un sistema puede realizar cálculos, colaborar y decidir sin exponer los datos en sí. Este cambio marca la transición del ciclo 1.0 de “activos privados / transferencias privadas” a un ciclo 2.0 centrado en la computación privada, donde la privacidad pasa a ser una infraestructura básica universal. En la era de la privacidad 1.0, los enfoques técnicos se centraban en “qué ocultar” y “cómo ocultar”, es decir, cómo enmascarar rutas, montos y relaciones de identidad; en la era 2.0, el foco se desplaza a “qué se puede hacer en estado oculto”. Esta diferencia es crucial. Las instituciones no solo necesitan privacidad en transferencias, sino también realizar operaciones complejas como emparejamiento, cálculo de riesgos, liquidación, ejecución de estrategias y análisis de datos, en un entorno privado. Si la privacidad solo cubre la capa de pagos y no la lógica de negocio, su valor para las instituciones será limitado.

Aztec Network representa la forma más temprana de esta transición en el ecosistema blockchain. Aztec no ve la privacidad como una herramienta contra la transparencia, sino como una propiedad programable de los contratos inteligentes integrada en el entorno de ejecución. A través de una arquitectura de Rollup basada en pruebas de conocimiento cero, permite a los desarrolladores definir con precisión qué estados son privados y cuáles públicos en el nivel del contrato, logrando una lógica híbrida de “privacidad parcial y transparencia parcial”. Esta capacidad hace que la privacidad deje de ser solo una transferencia, para cubrir préstamos, gestión de fondos, gobernanza DAO y otras estructuras financieras complejas. Sin embargo, la privacidad 2.0 no se limita al mundo nativo de blockchain. Con la aparición de IA, finanzas intensivas en datos y colaboración interinstitucional, depender únicamente de pruebas de conocimiento cero en cadena resulta insuficiente. Por ello, el campo de la privacidad comienza a evolucionar hacia una “red de computación privada” más amplia. Proyectos como Nillion, Arcium nacen en este contexto. Estas iniciativas comparten la característica de no intentar reemplazar la blockchain, sino actuar como una capa de colaboración de privacidad entre blockchain y aplicaciones reales. Mediante computación segura multipartita (MPC), cifrado homomórfico completo (FHE) y pruebas de conocimiento cero (ZKP), los datos pueden almacenarse, llamarse y calcularse en estado cifrado, sin que las partes obtengan los datos originales, permitiendo realizar inferencias, evaluaciones de riesgo o ejecución de estrategias en conjunto. Esta capacidad eleva la privacidad de “atributo en la capa de transacción” a “capacidad en la capa de cálculo”, ampliando potencialmente su mercado a inferencias de IA, operaciones en pools institucionales, divulgación de datos RWA y colaboración empresarial.

En comparación con las monedas de privacidad tradicionales, la lógica de valor de los proyectos de computación privada ha cambiado notablemente. Ya no dependen de una “prima de privacidad” como narrativa central, sino de la irreemplazabilidad de sus funciones. Cuando ciertos cálculos no pueden realizarse en entornos públicos o hacerlo en modo abierto genera riesgos comerciales graves, la computación privada deja de ser una cuestión de “¿lo necesito?” para convertirse en “sin ella, no puedo operar”. Esto otorga a la privacidad una potencial “barra de protección” en la base: una vez que datos, modelos y procesos se consolidan en una red de computación privada, los costos de migración superan ampliamente a los de protocolos DeFi comunes. La privacidad 2.0 también se caracteriza por su ingeniería, modularidad y invisibilidad: ya no se presenta como “monedas de privacidad” o “protocolos de privacidad” evidentes, sino que se descompone en módulos reutilizables integrados en wallets, abstracciones de cuentas, Layer2, puentes cross-chain y sistemas empresariales. Los usuarios finales quizás no perciban que “usan privacidad”, pero sus saldos, estrategias, relaciones y comportamientos están protegidos por defecto. Esta “privacidad invisible” resulta más alineada con la adopción masiva.

Al mismo tiempo, las preocupaciones regulatorias también cambian. En la era de la privacidad 1.0, el foco era “¿existe anonimato?”; en la de la privacidad 2.0, pasa a ser “¿puedo verificar la conformidad sin exponer datos originales?”. Pruebas de conocimiento cero, cálculos verificables y cumplimiento basado en reglas se convierten en los principales puntos de interacción entre proyectos de privacidad y el entorno regulatorio. La privacidad deja de ser vista como una fuente de riesgo, para ser redefinida como una herramienta técnica para lograr cumplimiento. En conjunto, la privacidad 2.0 no es solo una actualización de las monedas de privacidad, sino una respuesta sistémica a la integración de la blockchain en la economía real. Significa que las dimensiones de competencia en el campo de la privacidad cambian: de activos a ejecución, de pagos a cálculo, de ideología a ingeniería. En la era institucional, los proyectos de privacidad con valor a largo plazo no necesariamente serán los más “misteriosos”, sino los más “útiles, verificables y conformes”. La computación privada es, precisamente, la manifestación técnica de esta lógica.

4. Conclusión

En conjunto, el umbral clave en el campo de la privacidad ya no es “¿existe privacidad?”, sino “¿cómo usar la privacidad en cumplimiento?”. Los modelos de anonimato completo ofrecen un valor de seguridad insustituible a nivel personal, pero su incapacidad para ser auditados institucionalmente limita su uso en actividades financieras de gran escala; la privacidad selectiva, con su diseño de divulgación y autorización, ofrece una interfaz técnica viable entre privacidad y regulación; y la emergencia de la privacidad 2.0 lleva la privacidad de un atributo de activos a una infraestructura de cálculo y colaboración. En el futuro, la privacidad dejará de existir como una función explícita, para integrarse como una suposición predeterminada en diversos procesos financieros y de datos. Los proyectos de privacidad con valor a largo plazo no necesariamente serán los más “secretos”, sino los más “útiles, verificables y conformes”. Este es el signo clave de la transición de la privacidad en la fase de experimentación a la madurez.