AI escribe programas con errores! La aplicación de productos de supermercado "Cazador de Alimentos" tiene problemas de seguridad, el GPS en casa está completamente expuesto.

Recientemente, una aplicación de IA generada conocida como “惜食獵人” (Cazador de desperdicios) que afirma integrar un mapa de productos perecederos de las tiendas de conveniencia en Taiwán, ha explotado por un problema de ciberseguridad por filtración de GPS de usuarios. Empresas como Amazon también han sufrido grandes caídas y 1.78 millones de dólares en cuentas incobrables debido a depender de la IA para escribir código, lo que pone de manifiesto la necesidad absoluta de que los ingenieros humanos supervisen.

La app “惜食獵人” integra productos perecederos de tiendas de conveniencia y genera dudas sobre la autorización de la API

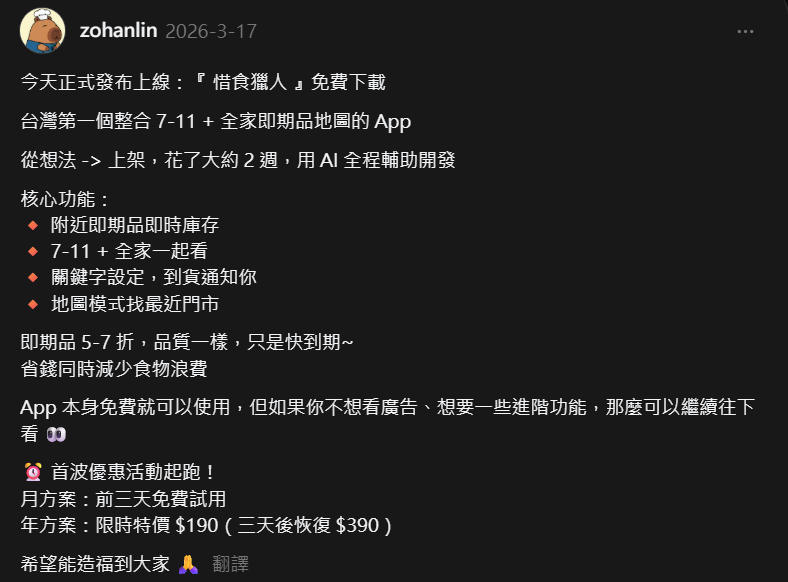

Una persona que se presenta como alguien centrado en el desarrollo de productos con IA y el crecimiento de la marca personal, recientemente publicó un texto en la plataforma Threads anunciando el lanzamiento de la app “惜食獵人”, afirmando que puede integrar mapas de productos perecederos de 7-Eleven (Uni-President) y de la cadena FamilyMart (便利商店). Sus funciones principales son la consulta de existencias en tiempo real cerca de ti y notificaciones de llegada mediante palabras clave.

Este desarrollador señaló que la app “惜食獵人” utiliza IA como apoyo para el desarrollo durante todo el proceso y que tarda aproximadamente 2 semanas. Aunque ofrece descarga gratuita y funciones básicas, también lanzó un plan de pago para eliminar anuncios y funciones avanzadas, que incluye un precio especial por tiempo limitado de 190 yuanes para el plan anual.

Esta publicación atrajo 12.000 vistas en Threads, pero también provocó que varios usuarios cuestionaran la legitimidad de su autorización de API.

Algunos usuarios se han preguntado si la app “惜食獵人” obtuvo una autorización oficial de API y advirtieron que, si se extraen datos sin autorización, con solo cambiar la configuración de Token, las tiendas de conveniencia oficiales pueden dejar de funcionar.

Otro grupo de usuarios analizó desde el ángulo de la competencia comercial y señaló que, en los últimos años, las tiendas de conveniencia de Taiwán han impulsado que el número de miembros de la app sea un indicador clave de desempeño; el propósito de integrar datos de inventario de productos perecederos en el sistema es aumentar el número de miembros y la tasa de uso. Si una app de terceros divide el tráfico y entra en conflicto con los intereses oficiales, es muy posible que la eliminen o bloqueen desde el lado oficial.

Actualmente, algunos usuarios ya enviaron la información correspondiente al organismo oficial, pero al momento de redactar este texto en la mañana del 27 de marzo, 7-Eleven y FamilyMart no han publicado comentarios sobre la app “惜食獵人”.

Ingenieros revelan problemas de ciberseguridad en la app “惜食獵人”; las coordenadas GPS de casa quedan totalmente expuestas

Además de la controversia sobre la autorización de API, la app “惜食獵人” también plantea dudas de ciberseguridad.

El ingeniero de Zeabur.app Yi-Jyun Pan publicó recientemente, en varias ocasiones, recordando al público que suspenda el uso de la app “惜食獵人”.

Señaló que, si usas esta app y compartes tu ubicación, las coordenadas GPS precisas de tu casa se escribirán en la base de datos y, desafortunadamente, quedarán expuestas públicamente.

Aunque el desarrollador tuvo en cuenta recomendaciones para parchear el problema, tras una nueva auditoría, Yi-Jyun Pan descubrió que el desarrollador solo lo arregló a medias y que el riesgo de ciberseguridad sigue existiendo.

Yi-Jyun Pan indicó que, dado que es un producto que depende de generación con IA, la protección del sistema es extremadamente deficiente. Si los usuarios se preocupan por los problemas de ciberseguridad, antes de borrar la app “惜食獵人” deben tomar los pasos correctos: primero eliminar todos los registros de seguimiento y de tiendas a las que se les presta atención para que la información de coordenadas correspondiente se borre de forma sincronizada; por último, desinstalar la app.

Yi-Jyun Pan también dio tres consejos al desarrollador. En primer lugar, la app es un tipo de frontend, no un backend; si solo dependes de la protección a nivel de recursos hecha en el frontend, eso no se considera protección, y la política de privacidad también debe estar registrada de manera detallada. El desarrollador no puede, bajo ninguna circunstancia, confiar ciegamente en los métodos de la IA; la lógica del negocio aún necesita de la revisión humana.

Escribir código con IA como espada de doble filo: Amazon y Moonwell pagaron un alto precio

Se escuchan casos de desastre causados por depender demasiado de la IA para escribir código y por carecer de revisiones; incluso las grandes empresas no se libran.

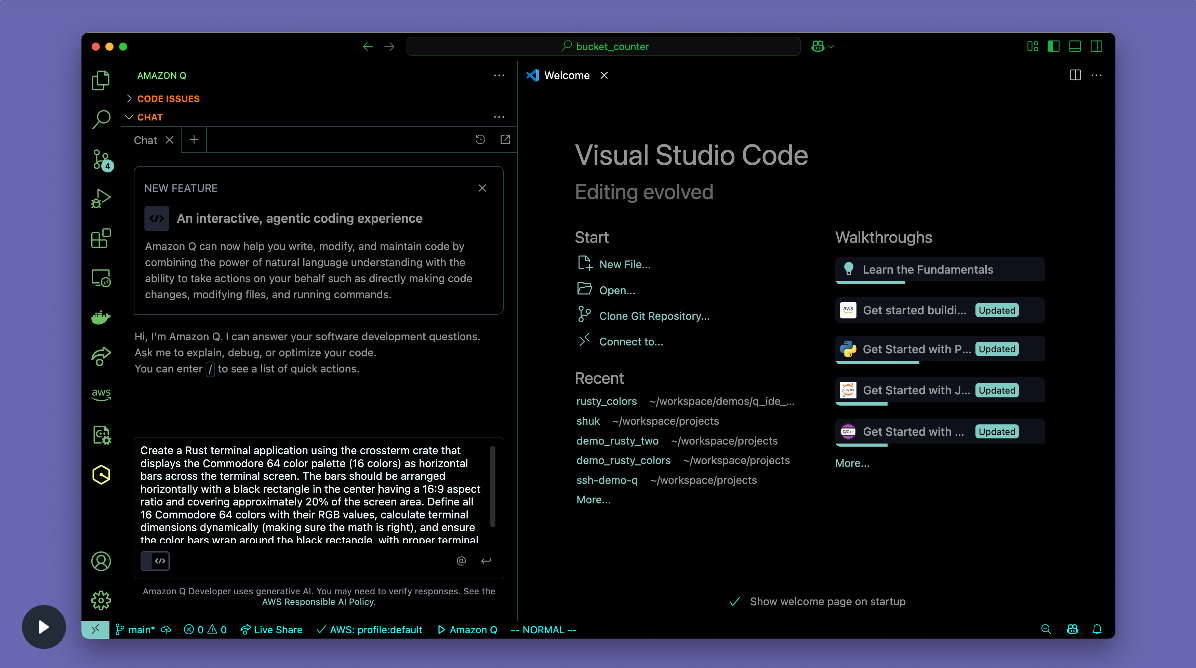

Recientemente, Business Insider informó que el sitio de comercio electrónico de Amazon experimentó una interrupción grave del sistema en marzo de 2026 y la investigación interna atribuyó “parte de las causas” al asistente de código con IA de Amazon: Amazon Q Developer.

El vicepresidente senior del servicio de comercio electrónico de Amazon, Dave Treadwell, señaló en documentos internos que, desde el tercer trimestre de 2025, la frecuencia con la que ocurría el incidente mostraba una tendencia creciente. De esos incidentes, las anomalías del 2 de marzo causaron errores en la visualización de tiempos de entrega, ocasionando la pérdida de aproximadamente 120.000 pedidos y 1,6 millones de errores en el sitio web.

Amazon anunció por ello la implementación de un restablecimiento de seguridad de 90 días y exigió que los ingenieros obtengan revisión de dos personas antes de modificar el código.

Fuente de la imagen: Amazon Asistente de código con IA de Amazon: Amazon Q Developer

El sector de finanzas descentralizadas (DeFi) basado en blockchain también enfrenta el mismo desafío. El conocido protocolo de préstamos Moonwell tuvo un “error de configuración del oráculo” en febrero, lo que provocó una caída brusca de la cotización de los tokens, originó arbitraje mediante robots de liquidación y causó 1,78 millones de dólares en cuentas incobrables.

Después de revisar el proyecto, el contador de seguridad en blockchain Pashov descubrió que el código que causó la vulnerabilidad fue completado en colaboración por el modelo de IA Claude Opus 4.6.

A medida que herramientas de programación con IA como Claude Code y Codex se vuelven cada vez más comunes, su conveniencia también trae consigo el efecto de espada de doble filo.

Los casos anteriores muestran que, aunque la IA generativa puede mejorar la velocidad de desarrollo, debido a su modo generativo intuitivo que carece de un razonamiento lógico riguroso, si nadie supervisa, podría ocasionar pérdidas irreparables para las empresas y los usuarios.

Lectura adicional:

Ampliar: el profesor desmonta la IA generativa: ¿Vibe Coding no es tan increíble? ¿Cuál es la mejor manera de escribir código con IA?

Artículos relacionados

Vulnerabilidad en el código de ejecución remota para mineros en Bitcoin Core: el 43% de los nodos no se ha actualizado

La vulnerabilidad de Bitcoin Core CVE-2024-52911 permite la ejecución remota de código; el 43% de los nodos aún no se ha actualizado

Ekubo: El contrato de enrutamiento de swaps de EVM sufre un incidente de seguridad; Starknet no se ve afectada

Kelp DAO se convierte en el primero en dejar de usar el protocolo principal de LayerZero y cambiar a Chainlink CCIP

Drift anuncia un plan de reembolso para los 295 millones de incidentes de piratería reanudados, pagando por los fondos atacados en los monederos afectados