¡Supuesto filtración de herramientas del gobierno de EE. UU.! Google revela una nueva estafa en criptomonedas y una cadena de ataques en iPhone

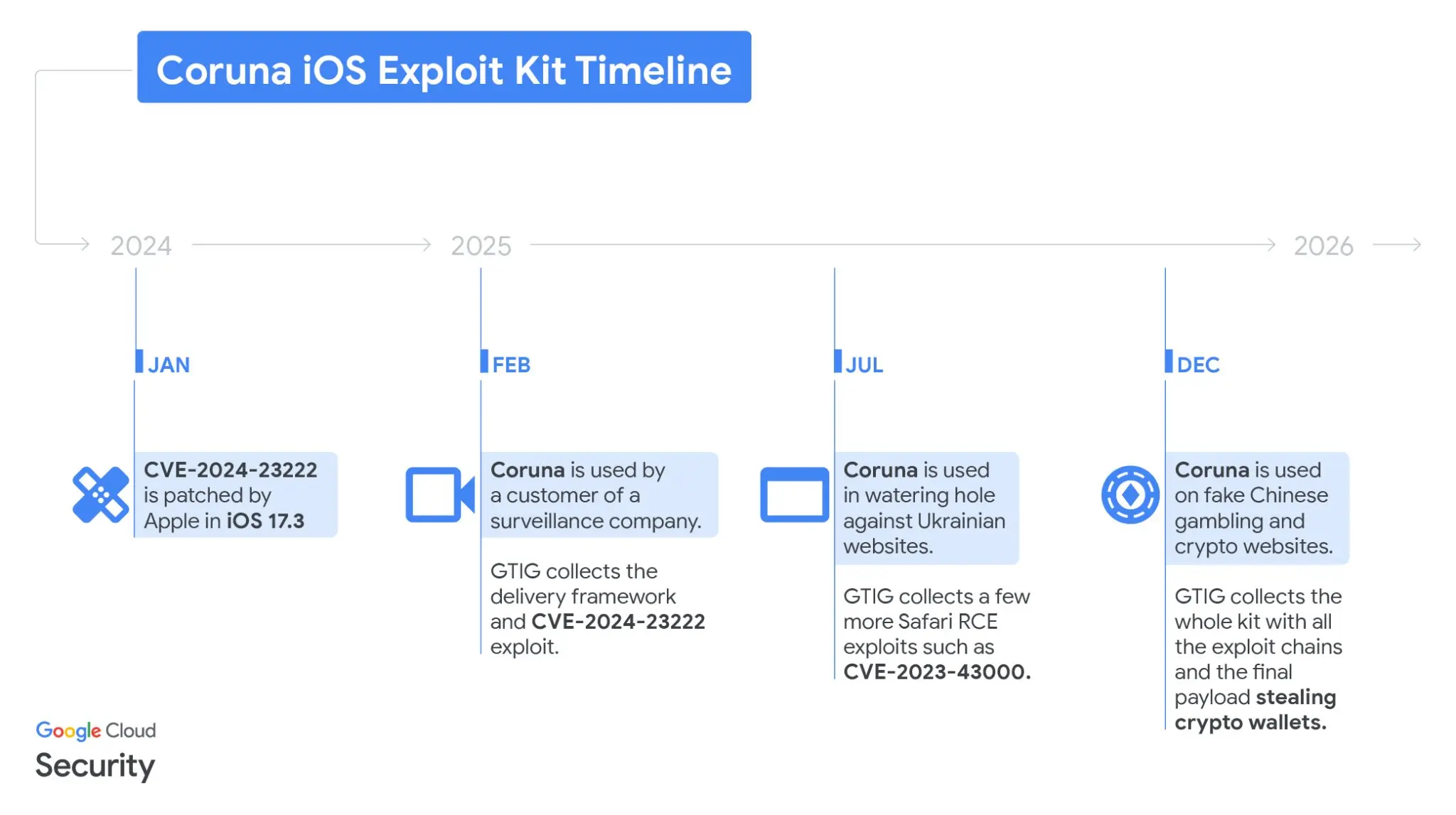

El Grupo de Inteligencia de Amenazas de Google (GTIG) publicó el miércoles un informe que revela que un nuevo kit de herramientas de explotación de vulnerabilidades en iPhone llamado Coruna ha sido desplegado en actividades masivas de estafas con criptomonedas. La empresa de seguridad móvil iVerify informó que el kit Coruna podría tener origen en el gobierno de Estados Unidos y, tras salirse de control, ha sido reutilizado por adversarios y organizaciones criminales en fraudes con criptomonedas.

Análisis técnico del kit Coruna: cómo robar billeteras criptográficas de forma dirigida

(Fuente: Mandiant)

(Fuente: Mandiant)

Coruna utiliza tecnología JavaScript para identificar huellas en dispositivos iOS que acceden a sitios falsos, y tras confirmar la versión objetivo, despliega automáticamente un exploit de vulnerabilidad. Una vez que el dispositivo es comprometido, el kit busca sistemáticamente la siguiente información sensible:

Palabras clave de recuperación de criptomonedas: escanea archivos locales en busca de términos como “backup phrase” y “seed phrase”

Aplicaciones de criptomonedas populares: apunta específicamente a billeteras descentralizadas como Uniswap y MetaMask para extraer claves o datos de cuentas

Información de cuentas financieras: busca en paralelo datos sensibles de cuentas bancarias y otros métodos de pago

GTIG confirmó que Coruna no es compatible con la versión más reciente de iOS, recomendando encarecidamente a todos los usuarios de iPhone actualizar inmediatamente el sistema. Aquellos que no puedan actualizar deben activar el “Modo de bloqueo” proporcionado por Apple, que según la compañía, puede defender eficazmente contra ataques dirigidos altamente sofisticados.

De operaciones de inteligencia a sitios de estafa con criptomonedas: las dos vías de propagación de Coruna

Las investigaciones de GTIG muestran que el kit Coruna ha pasado por dos fases de uso completamente distintas. Inicialmente, se sospecha que un grupo de inteligencia ruso utilizó sitios web ucranianos comprometidos para distribuir el kit dirigido a usuarios de iPhone en ubicaciones específicas, mostrando características típicas de recopilación de inteligencia.

En diciembre de 2025, GTIG detectó en un gran conjunto de sitios web falsos en chino relacionados con finanzas, el mismo marco de JavaScript, incluyendo un sitio falso que imita directamente a la plataforma de intercambio de criptomonedas WEEX. Cuando usuarios de iOS acceden a estos sitios falsos, el kit automáticamente extrae información financiera en segundo plano, priorizando las palabras clave de recuperación de billeteras criptográficas, representando una amenaza directa a la seguridad patrimonial y transformando la herramienta de ataque de inteligencia en un método masivo de estafa con criptomonedas.

Controversia de atribución: ¿herramienta del gobierno de EE. UU. o software espía comercial?

El aspecto más polémico de este incidente es el posible origen de Coruna. Rocky Cole, cofundador de iVerify, dijo a WIRED que la herramienta “es muy compleja, desarrollada con un costo de varios millones de dólares, y presenta características emblemáticas de módulos previamente atribuidos al gobierno de EE. UU.”, sugiriendo que podría ser “el primer caso en que una herramienta del gobierno estadounidense se sale de control y es aprovechada por adversarios y grupos criminales en línea”.

Por otro lado, un investigador principal de seguridad de Kaspersky expresó una postura diferente, afirmando que su empresa “no ha encontrado evidencia de reutilización de código en los informes publicados” que respalde esa atribución. GTIG tampoco reveló en el informe la identidad del cliente de la primera compañía de monitoreo que utilizó Coruna, dejando la cuestión de la atribución en suspenso por el momento.

Preguntas frecuentes

¿Afecta el kit Coruna a las versiones más recientes de iPhone?

GTIG confirma que las cinco cadenas de explotación de vulnerabilidades de Coruna afectan a iOS 13.0 a 17.2.1, y no son compatibles con la versión más reciente de iOS. Todos los usuarios de iPhone deben actualizar inmediatamente su sistema; quienes no puedan, deben activar el “Modo de bloqueo” para reducir riesgos.

¿Cómo descubrió Google que Coruna se usaba en fraudes con criptomonedas?

En febrero de 2025, GTIG identificó características en parte del código del kit, rastreando el mismo marco de JavaScript en sitios ucranianos comprometidos. Posteriormente, detectó su despliegue completo en una gran cantidad de sitios falsos en chino que imitaban a WEEX, confirmando que la herramienta había sido transformada de un uso de inteligencia a un método masivo de estafa con criptomonedas.

¿Cómo proteger las palabras clave de recuperación de criptomonedas contra este tipo de herramientas?

Además de actualizar inmediatamente iOS, se recomienda guardar las palabras clave en medios de almacenamiento en frío completamente desconectados, como hardware wallets o copias en papel, evitando almacenarlas en dispositivos conectados a internet en texto plano. También se aconseja verificar la autenticidad de todos los sitios web relacionados con criptomonedas para evitar acceder a sitios financieros de origen desconocido.