Autor: Frank, PANews

Una transacción en la cadena de menos de 0.1 dólares puede eliminar instantáneamente órdenes de mercado valoradas en decenas de miles de dólares del libro de órdenes de Polymarket. Esto no es una hipótesis teórica, sino una realidad que está ocurriendo.

En febrero de 2026, un usuario reveló en las redes sociales una nueva técnica de ataque contra los market makers de Polymarket. El bloguero BuBBliK lo describió como «elegante y brutal», porque el atacante solo necesita pagar menos de 0.1 dólares en gas en la red Polygon para completar un ciclo de ataque en unos 50 segundos, mientras que los afectados, los market makers y bots de trading automáticos que colocan órdenes con dinero real, enfrentan órdenes destruidas o pérdidas pasivas.

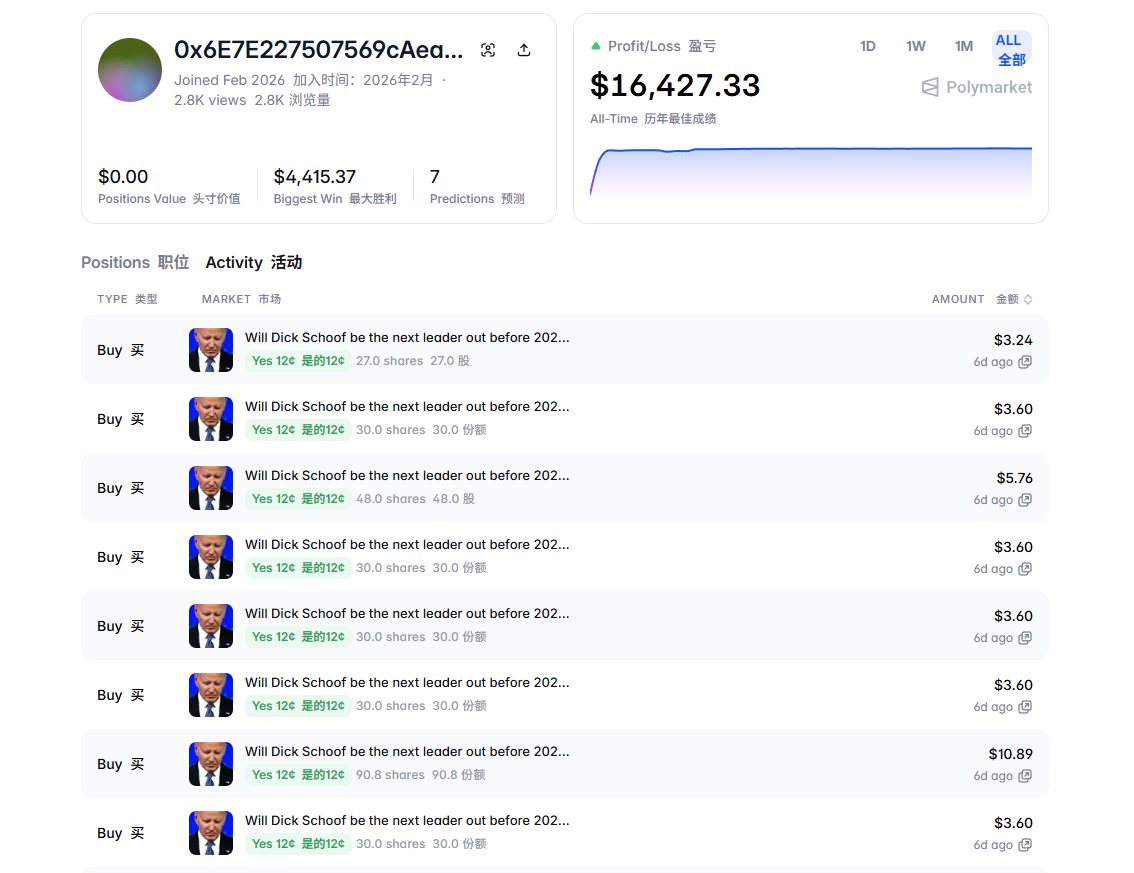

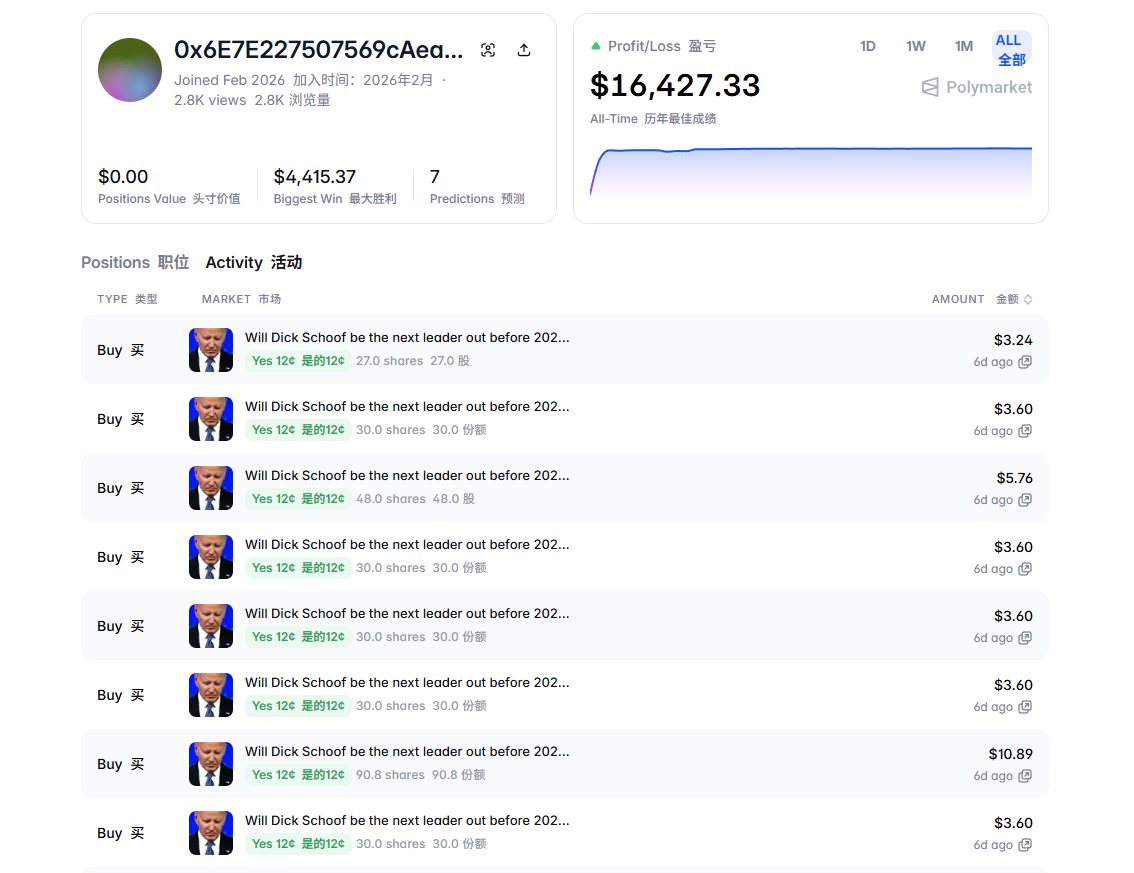

PANews revisó una dirección de atacante marcada por la comunidad, que fue registrada en febrero de 2026, participó en solo 7 mercados, pero ya obtuvo un beneficio total de 16,427 dólares, y la mayor parte de las ganancias se lograron en un día. Cuando un mercado de predicción valorado en 9 mil millones de dólares puede ser manipulado con unos pocos centavos, hay mucho más que una simple vulnerabilidad técnica detrás de esto.

PANews analizará en profundidad el mecanismo técnico, la lógica económica y el impacto potencial de este ataque en la industria de los mercados de predicción.

Cómo ocurrió el ataque: una caza precisa aprovechando la «diferencia de tiempo»

Para entender este ataque, primero hay que comprender el proceso de trading en Polymarket. A diferencia de la mayoría de los DEX, Polymarket busca ofrecer una experiencia similar a un exchange centralizado, usando una arquitectura híbrida de «matching off-chain + liquidación on-chain». Los usuarios colocan y hacen matching de órdenes en segundos fuera de la cadena, y solo la liquidación final se realiza en la cadena Polygon. Este diseño permite a los usuarios disfrutar de órdenes sin gas y ejecuciones en segundos, pero también crea una ventana de unos pocos segundos a más de diez segundos entre el estado fuera de la cadena y en la cadena, y los atacantes aprovechan esta ventana.

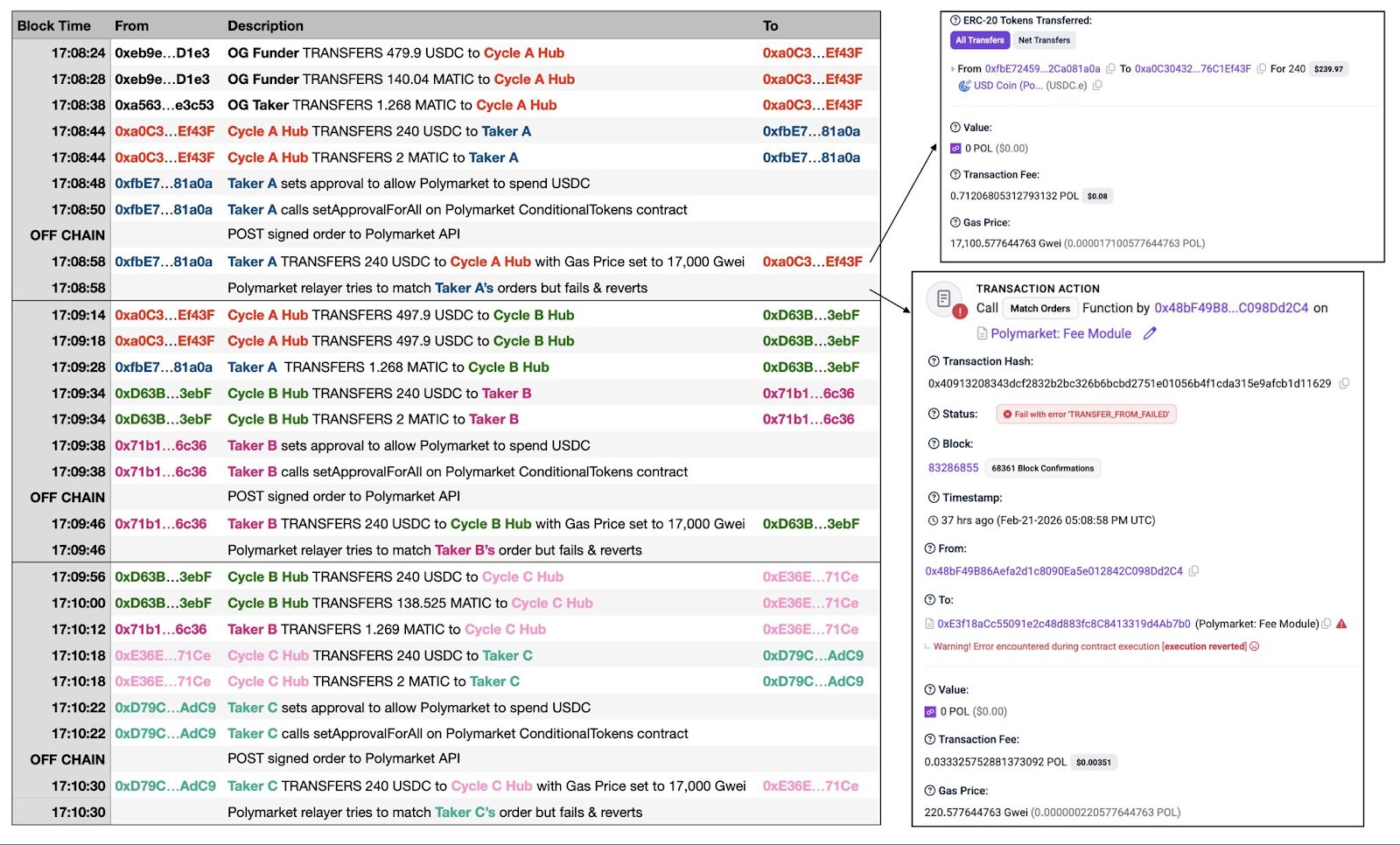

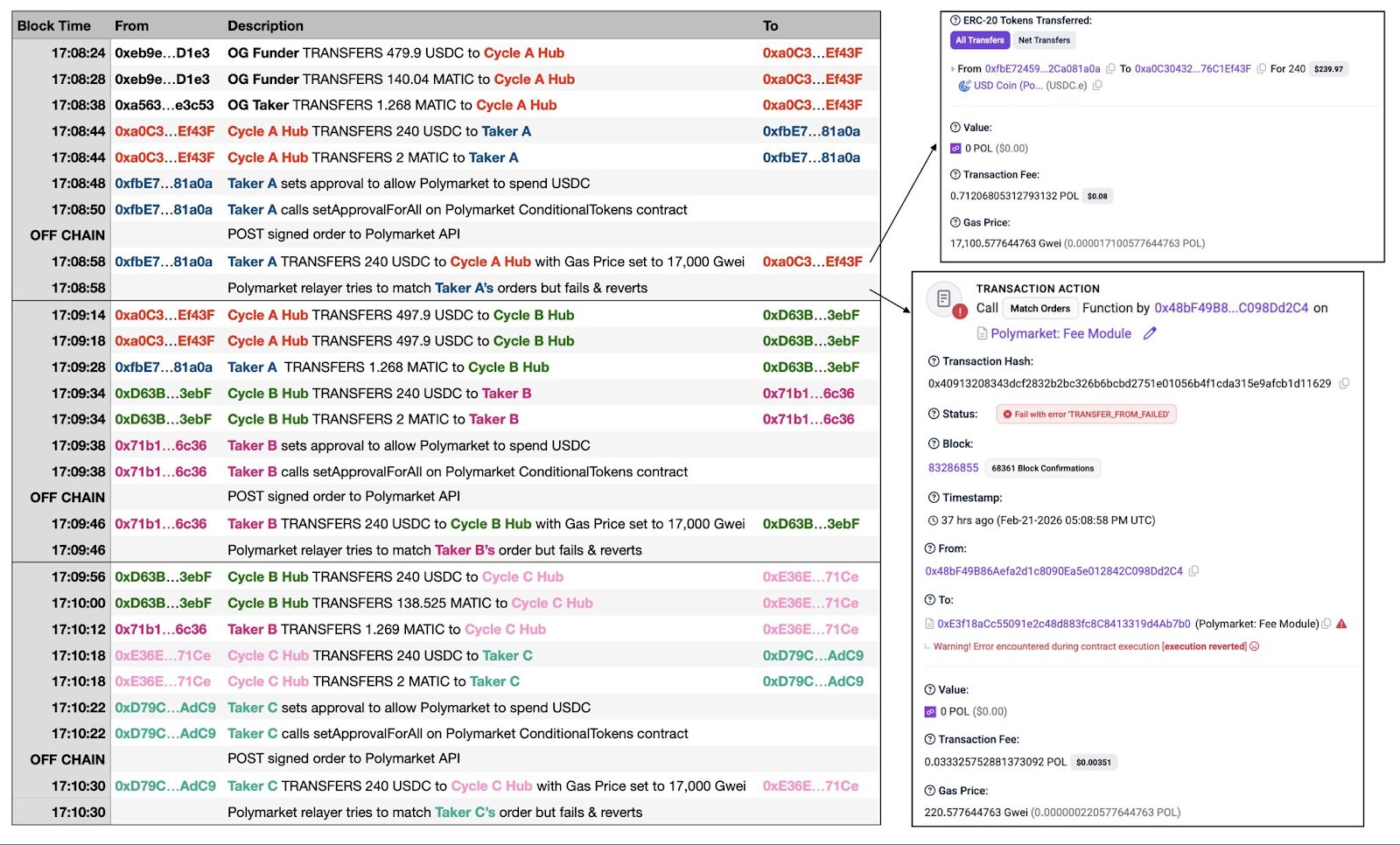

La lógica del ataque no es compleja. El atacante primero realiza una orden de compra o venta normal mediante la API, en la que el sistema fuera de la cadena verifica firmas y saldos sin problema, y la compara con otras órdenes en el libro. Pero casi simultáneamente, el atacante realiza en la cadena una transferencia de USDC con un gas muy alto, vaciando su cartera. Debido a que el gas es mucho mayor que la configuración predeterminada del relayer, esta transacción «vacía» se confirma primero en la red. Cuando el relayer envía el resultado del matching a la cadena, la cartera del atacante ya está vacía, y la transacción falla por saldo insuficiente y se revierte.

Si la historia terminara aquí, solo sería un gasto en gas del relayer. Pero el paso realmente mortal es que, aunque la transacción falla en la cadena, el sistema fuera de la cadena de Polymarket elimina forzosamente todas las órdenes de los market makers involucrados en ese matching fallido del libro. En otras palabras, con una sola transacción que está destinada a fallar, el atacante borra todas las órdenes de compra y venta con dinero real de otros.

Para hacer una analogía: es como en una subasta, gritar en voz alta y, justo cuando el martillo cae, decir «no tengo dinero», pero la casa de subastas confisca todos los números de los otros pujadores, dejando la subasta sin ganadores.

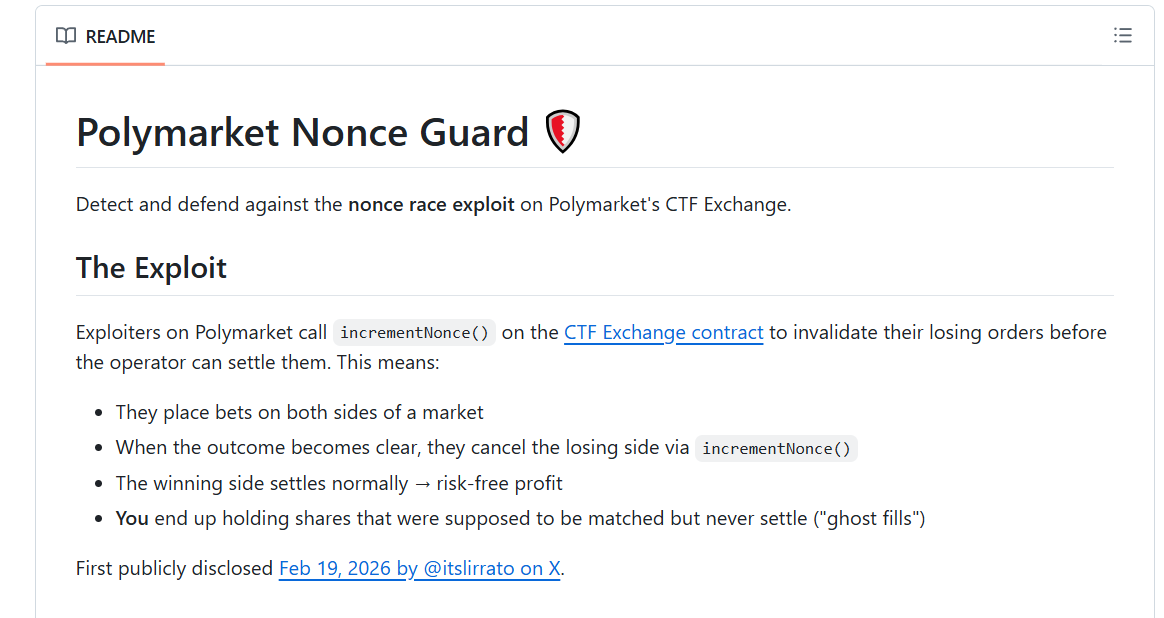

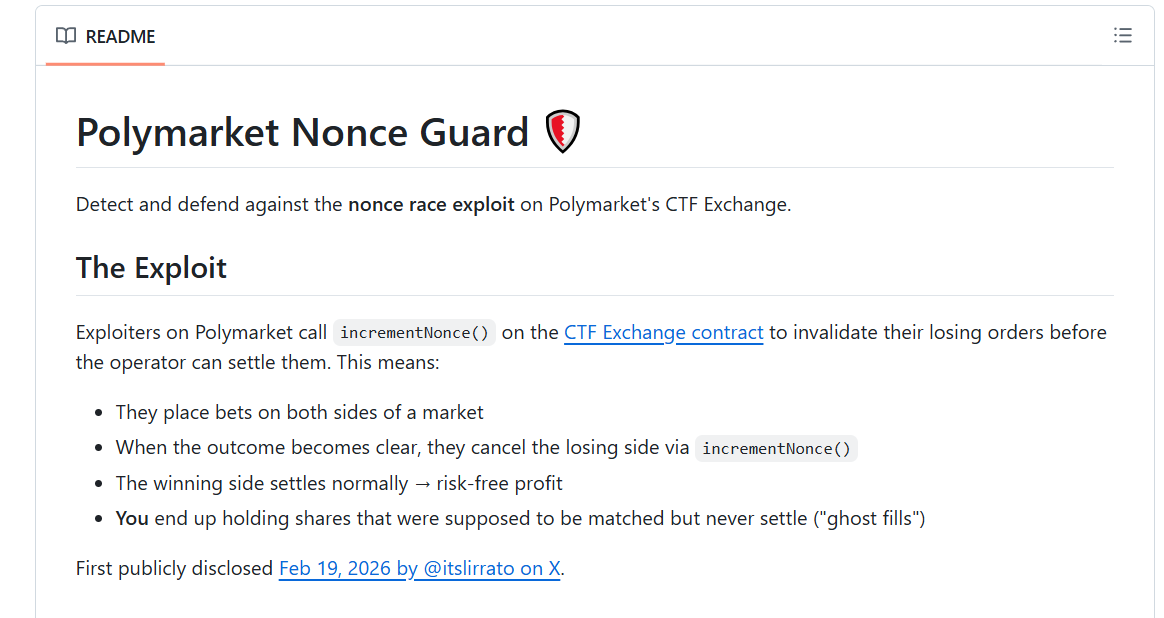

Es importante notar que la comunidad descubrió una «versión mejorada» de este ataque, llamada «Ghost Fills» (Transacciones Fantasma). En esta versión, el atacante ya no necesita hacer una transferencia rápida, sino que, después de que la orden se empareja fuera de la cadena y antes de la liquidación en la cadena, llama directamente a la función del contrato «cancelar todas las órdenes» para hacer que sus órdenes se invaliden instantáneamente, logrando el mismo efecto. Además, el atacante puede colocar órdenes en múltiples mercados, observar las tendencias de precios y cancelar las órdenes no favorables, creando en la práctica una opción de «ganar sin perder» gratuita.

Economía del ataque: unos pocos centavos de costo, 16,000 dólares de ganancia

Además de eliminar órdenes de market makers, esta desconexión entre el estado fuera de la cadena y en la cadena también se usa para cazar bots de trading automatizado. Según el equipo de seguridad de GoPlus, los bots afectados incluyen Negrisk, ClawdBots, MoltBot, entre otros.

El atacante elimina órdenes ajenas y crea «transacciones fantasma», pero estas operaciones en sí mismas no generan beneficios directos. Entonces, ¿cómo gana dinero?

PANews encontró que las ganancias del atacante provienen principalmente de dos vías.

La primera es «monopolizar el mercado tras limpiar». Normalmente, en un mercado popular, hay varios market makers compitiendo con órdenes, con spreads estrechos, por ejemplo, una orden de compra a 49 centavos y una de venta a 51 centavos, ganando solo 2 centavos por operación. El atacante, mediante repetidos ataques con órdenes que fallan, elimina esas órdenes competitivas. Luego, crea un vacío en el libro y coloca sus propias órdenes con un spread mucho mayor, por ejemplo, compra a 40 centavos y vende a 60 centavos. Sin competencia, los usuarios deben aceptar estos precios, y el atacante obtiene beneficios con ese diferencial de 20 centavos. Este ciclo se repite: limpiar, monopolizar, ganar, volver a limpiar.

La segunda vía de ganancia es más directa: «cazar bots de cobertura». Por ejemplo, si en un mercado el precio de «Yes» está en 50 centavos, el atacante realiza una orden de compra de 10,000 dólares en «Yes» a través de la API a un bot market maker. Tras la confirmación, la API informa al bot que vendió 20,000 acciones de «Yes». Para cubrirse, el bot compra inmediatamente en otro mercado relacionado 20,000 acciones de «No» para asegurar ganancias. Pero luego, el atacante hace que esa orden de compra de 10,000 dólares falle y se revierta en la cadena, dejando al bot sin la posición de cobertura, solo con 20,000 acciones de «No» sin protección. Entonces, el atacante puede vender esas posiciones en el mercado real, aprovechando la falta de cobertura del bot, o hacer arbitraje con la desviación de precios.

Desde el punto de vista del costo, cada ciclo de ataque requiere menos de 0.1 dólares en gas en Polygon, tarda unos 50 segundos, y en teoría puede repetirse unas 72 veces por hora. Un atacante ha desarrollado un sistema automatizado de «doble cartera» (Cycle A Hub y Cycle B Hub alternándose), que realiza ataques de alta frecuencia de forma totalmente automática. En la cadena ya hay cientos de transacciones fallidas registradas.

En cuanto a las ganancias, un análisis de un atacante marcado por la comunidad muestra que, en febrero de 2026, solo participó en 7 mercados y obtuvo un beneficio total de 16,427 dólares, con una ganancia máxima de 4,415 dólares en una sola operación, concentrada en un corto período. Es decir, con menos de 10 dólares en gas, el atacante logró mover más de 16,000 dólares en beneficios en un día. Y esto solo corresponde a una dirección marcada; la cantidad total de direcciones involucradas y beneficios puede ser mucho mayor.

Si la historia terminara aquí, solo sería un gasto en gas del relayer. Pero el paso realmente mortal es que, aunque la transacción falla en la cadena, el sistema fuera de la cadena de Polymarket elimina forzosamente todas las órdenes de los market makers involucrados en ese matching fallido del libro. En otras palabras, con una sola transacción que está destinada a fallar, el atacante borra todas las órdenes de compra y venta con dinero real de otros.

Para hacer una analogía: es como en una subasta, gritar en voz alta y, justo cuando el martillo cae, decir «no tengo dinero», pero la casa de subastas confisca todos los números de los otros pujadores, dejando la subasta sin ganadores.

Es importante notar que la comunidad descubrió una «versión mejorada» de este ataque, llamada «Ghost Fills» (Transacciones Fantasma). En esta versión, el atacante ya no necesita hacer una transferencia rápida, sino que, después de que la orden se empareja fuera de la cadena y antes de la liquidación en la cadena, llama directamente a la función del contrato «cancelar todas las órdenes» para hacer que sus órdenes se invaliden instantáneamente, logrando el mismo efecto. Además, el atacante puede colocar órdenes en múltiples mercados, observar las tendencias de precios y cancelar las órdenes no favorables, creando en la práctica una opción de «ganar sin perder» gratuita.

Economía del ataque: unos pocos centavos de costo, 16,000 dólares de ganancia

Además de eliminar órdenes de market makers, esta desconexión entre el estado fuera de la cadena y en la cadena también se usa para cazar bots de trading automatizado. Según el equipo de seguridad de GoPlus, los bots afectados incluyen Negrisk, ClawdBots, MoltBot, entre otros.

El atacante elimina órdenes ajenas y crea «transacciones fantasma», pero estas operaciones en sí mismas no generan beneficios directos. Entonces, ¿cómo gana dinero?

PANews encontró que las ganancias del atacante provienen principalmente de dos vías.

La primera es «monopolizar el mercado tras limpiar». Normalmente, en un mercado popular, hay varios market makers compitiendo con órdenes, con spreads estrechos, por ejemplo, una orden de compra a 49 centavos y una de venta a 51 centavos, ganando solo 2 centavos por operación. El atacante, mediante repetidos ataques con órdenes que fallan, elimina esas órdenes competitivas. Luego, crea un vacío en el libro y coloca sus propias órdenes con un spread mucho mayor, por ejemplo, compra a 40 centavos y vende a 60 centavos. Sin competencia, los usuarios deben aceptar estos precios, y el atacante obtiene beneficios con ese diferencial de 20 centavos. Este ciclo se repite: limpiar, monopolizar, ganar, volver a limpiar.

La segunda vía de ganancia es más directa: «cazar bots de cobertura». Por ejemplo, si en un mercado el precio de «Yes» está en 50 centavos, el atacante realiza una orden de compra de 10,000 dólares en «Yes» a través de la API a un bot market maker. Tras la confirmación, la API informa al bot que vendió 20,000 acciones de «Yes». Para cubrirse, el bot compra inmediatamente en otro mercado relacionado 20,000 acciones de «No» para asegurar ganancias. Pero luego, el atacante hace que esa orden de compra de 10,000 dólares falle y se revierta en la cadena, dejando al bot sin la posición de cobertura, solo con 20,000 acciones de «No» sin protección. Entonces, el atacante puede vender esas posiciones en el mercado real, aprovechando la falta de cobertura del bot, o hacer arbitraje con la desviación de precios.

Desde el punto de vista del costo, cada ciclo de ataque requiere menos de 0.1 dólares en gas en Polygon, tarda unos 50 segundos, y en teoría puede repetirse unas 72 veces por hora. Un atacante ha desarrollado un sistema automatizado de «doble cartera» (Cycle A Hub y Cycle B Hub alternándose), que realiza ataques de alta frecuencia de forma totalmente automática. En la cadena ya hay cientos de transacciones fallidas registradas.

En cuanto a las ganancias, un análisis de un atacante marcado por la comunidad muestra que, en febrero de 2026, solo participó en 7 mercados y obtuvo un beneficio total de 16,427 dólares, con una ganancia máxima de 4,415 dólares en una sola operación, concentrada en un corto período. Es decir, con menos de 10 dólares en gas, el atacante logró mover más de 16,000 dólares en beneficios en un día. Y esto solo corresponde a una dirección marcada; la cantidad total de direcciones involucradas y beneficios puede ser mucho mayor.

Para los market makers afectados, las pérdidas son aún más difíciles de cuantificar. Un trader que opera bots en mercados de 5 minutos en Reddit reportó pérdidas de «varios miles de dólares». Pero el daño más profundo radica en el costo de oportunidad y en los gastos operativos por ajustar estrategias de market making ante la eliminación frecuente de órdenes.

Un problema aún más grave es que esta vulnerabilidad es un problema de diseño fundamental de Polymarket, y no puede corregirse rápidamente. A medida que se hace público este método de ataque, es probable que se generalice y cause un daño aún mayor a la ya frágil liquidez de Polymarket.

Autodefensa comunitaria, alertas y silencio de la plataforma

Hasta ahora, Polymarket no ha emitido una declaración detallada ni una solución para este ataque. Algunos usuarios en redes sociales han mencionado que este bug fue reportado varias veces hace meses, pero nunca se le prestó atención. Cabe destacar que, en una ocasión anterior, Polymarket también optó por no reembolsar en un caso de «ataque de gobernanza» (manipulación de votos en UMA Oracle).

Ante la inacción oficial, la comunidad ha comenzado a buscar soluciones. Un desarrollador comunitario creó una herramienta de monitoreo de código abierto llamada «Nonce Guard», que puede vigilar en tiempo real las cancelaciones de órdenes en Polygon, crear listas negras de direcciones de atacantes y alertar a los bots de trading. Sin embargo, esta solución solo es un parche de monitoreo y no resuelve el problema de raíz.

Para los market makers afectados, las pérdidas son aún más difíciles de cuantificar. Un trader que opera bots en mercados de 5 minutos en Reddit reportó pérdidas de «varios miles de dólares». Pero el daño más profundo radica en el costo de oportunidad y en los gastos operativos por ajustar estrategias de market making ante la eliminación frecuente de órdenes.

Un problema aún más grave es que esta vulnerabilidad es un problema de diseño fundamental de Polymarket, y no puede corregirse rápidamente. A medida que se hace público este método de ataque, es probable que se generalice y cause un daño aún mayor a la ya frágil liquidez de Polymarket.

Autodefensa comunitaria, alertas y silencio de la plataforma

Hasta ahora, Polymarket no ha emitido una declaración detallada ni una solución para este ataque. Algunos usuarios en redes sociales han mencionado que este bug fue reportado varias veces hace meses, pero nunca se le prestó atención. Cabe destacar que, en una ocasión anterior, Polymarket también optó por no reembolsar en un caso de «ataque de gobernanza» (manipulación de votos en UMA Oracle).

Ante la inacción oficial, la comunidad ha comenzado a buscar soluciones. Un desarrollador comunitario creó una herramienta de monitoreo de código abierto llamada «Nonce Guard», que puede vigilar en tiempo real las cancelaciones de órdenes en Polygon, crear listas negras de direcciones de atacantes y alertar a los bots de trading. Sin embargo, esta solución solo es un parche de monitoreo y no resuelve el problema de raíz.

En comparación con otros métodos de arbitraje, este tipo de ataque puede tener un impacto mucho más profundo.

Para los market makers, la protección de sus órdenes puede ser eliminada en masa sin aviso, destruyendo la estabilidad y previsibilidad de sus estrategias, lo que podría desincentivar su participación en Polymarket.

Para los usuarios con bots de trading automatizado, las señales de compra y venta pueden volverse no confiables, y los traders normales pueden sufrir pérdidas significativas por la desaparición repentina de liquidez.

Para la plataforma Polymarket, si los market makers dejan de colocar órdenes y los bots dejan de cubrir, la profundidad del libro de órdenes se reducirá inevitablemente, agravando aún más el ciclo de deterioro.

En comparación con otros métodos de arbitraje, este tipo de ataque puede tener un impacto mucho más profundo.

Para los market makers, la protección de sus órdenes puede ser eliminada en masa sin aviso, destruyendo la estabilidad y previsibilidad de sus estrategias, lo que podría desincentivar su participación en Polymarket.

Para los usuarios con bots de trading automatizado, las señales de compra y venta pueden volverse no confiables, y los traders normales pueden sufrir pérdidas significativas por la desaparición repentina de liquidez.

Para la plataforma Polymarket, si los market makers dejan de colocar órdenes y los bots dejan de cubrir, la profundidad del libro de órdenes se reducirá inevitablemente, agravando aún más el ciclo de deterioro.

Aviso legal: La información de esta página puede proceder de terceros y no representa los puntos de vista ni las opiniones de Gate. El contenido que aparece en esta página es solo para fines informativos y no constituye ningún tipo de asesoramiento financiero, de inversión o legal. Gate no garantiza la exactitud ni la integridad de la información y no se hace responsable de ninguna pérdida derivada del uso de esta información. Las inversiones en activos virtuales conllevan riesgos elevados y están sujetas a una volatilidad significativa de los precios. Podrías perder todo el capital invertido. Asegúrate de entender completamente los riesgos asociados y toma decisiones prudentes de acuerdo con tu situación financiera y tu tolerancia al riesgo. Para obtener más información, consulta el

Aviso legal.

Artículos relacionados

Threshold lanza una aplicación todo en uno de liquidez de Bitcoin

Nueva York, Estados Unidos, 3 de marzo de 2026, Chainwire

Threshold Network, el protocolo de blockchain descentralizado detrás de tBTC, ha presentado una actualización de su aplicación descentralizada que presenta una aplicación unificada de Bitcoin todo en uno que permite a los usuarios enrutar Bitcoin a través de las principales cadenas mediante una sola en

BlockChainReporterhace1h

Datos: 199.11 monedas BTC transferidas desde una dirección anónima, con un valor de aproximadamente 13.64 millones de dólares

ChainCatcher mensaje, según datos de Arkham, a las 04:01, 199.11 BTC (valor aproximado de 13.64 millones de dólares) fueron transferidos desde una dirección anónima (que comienza con bc1qd029...) a dos direcciones anónimas, respectivamente 68.56 BTC a la dirección que comienza con 33KqoT... y 130.55 BTC a la dirección que comienza con bc1qp0q....

GateNewshace1h

Datos: en las últimas 24 horas, liquidaciones en toda la red por 371 millones de dólares, liquidaciones de posiciones largas por 241 millones de dólares, y liquidaciones de posiciones cortas por 130 millones de dólares

ChainCatcher mensaje, según datos de Coinglass, en las últimas 24 horas se han liquidado en toda la red 371 millones de dólares, con liquidaciones de largos por 241 millones de dólares y cortos por 130 millones de dólares. Entre ellas, los largos de Bitcoin se liquidaron por 85,252 millones de dólares, los cortos de Bitcoin por 58,6189 millones de dólares, los largos de Ethereum por 48,3205 millones de dólares y los cortos de Ethereum por 30,44 millones de dólares.

GateNewshace2h

Bitcoin mantiene los $66,000 mientras el mercado se prepara para la recuperación de marzo

Tom Lee predice un rebote en marzo para las criptomonedas y las acciones estadounidenses mientras Bitcoin se estabiliza en $66K en medio de tensiones geopolíticas. A pesar de la volatilidad del mercado y el aumento de los precios del petróleo, espera que el crecimiento económico apoye la recuperación de los activos de riesgo.

CryptoBreakinghace2h