Menos de 1 centavo derrota millones de liquidez, el ataque a órdenes podría vaciar la base de liquidez de Polymarket

作者:Frank,PANews

Una transacción en la cadena de menos de 0.1 dólares puede eliminar instantáneamente órdenes de mercado valoradas en decenas de miles de dólares del libro de órdenes de Polymarket. Esto no es una hipótesis teórica, sino una realidad que está ocurriendo.

En febrero de 2026, un usuario reveló en redes sociales una nueva técnica de ataque contra los market makers de Polymarket. El blogger BuBBliK la describió como “elegante y brutal”, porque el atacante solo necesita pagar menos de 0.1 dólares en gas en la red Polygon para completar un ciclo de ataque en unos 50 segundos, mientras que los afectados, los market makers y bots de trading automáticos que colocan órdenes con dinero real en el libro, enfrentan la eliminación de órdenes, exposición pasiva de posiciones e incluso pérdidas directas.

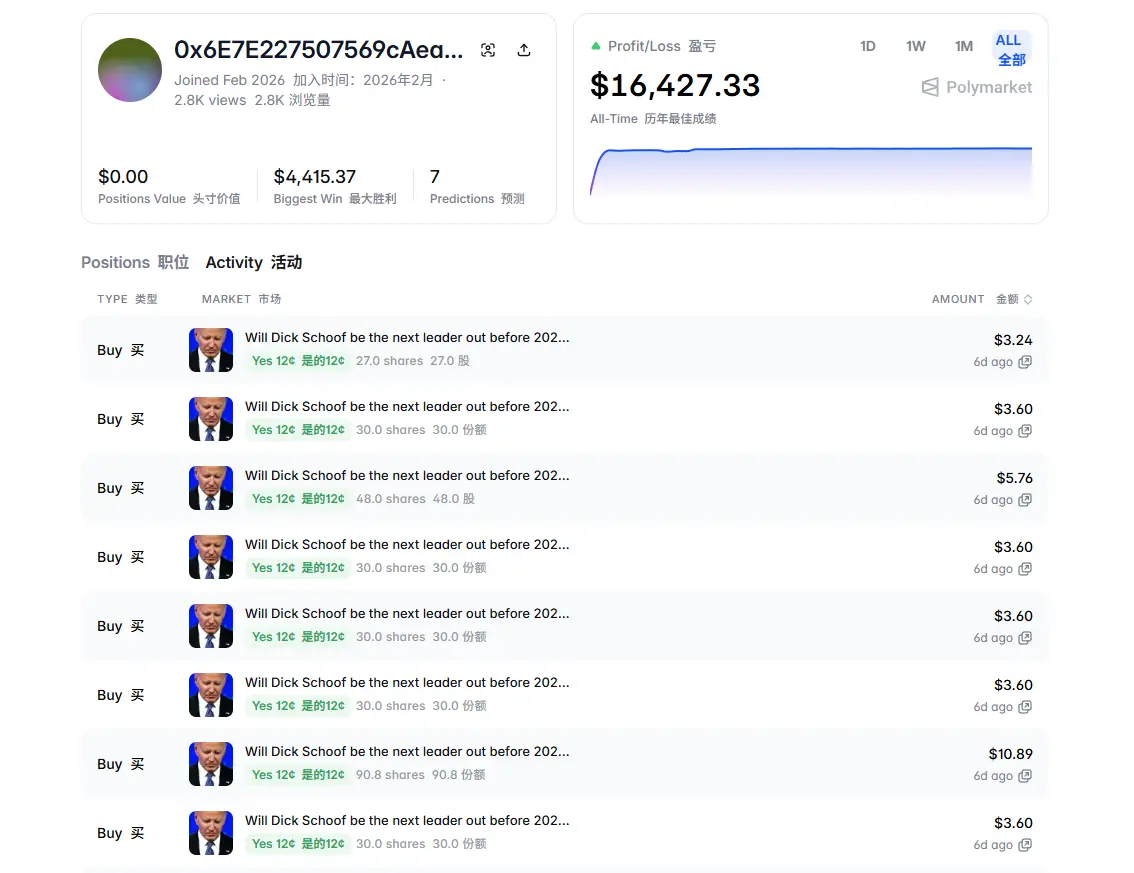

PANews revisó una dirección de atacante marcada por la comunidad y descubrió que esa cuenta, registrada en febrero de 2026, solo participó en 7 mercados pero ya había obtenido un beneficio total de 16,427 dólares, con ganancias principales en menos de un día. Cuando un mercado de predicción valorado en 9 mil millones de dólares puede ser manipulado con unos pocos centavos de costo, se revela que hay mucho más que una simple vulnerabilidad técnica.

PANews analizará en profundidad la mecánica técnica, la lógica económica y el impacto potencial de este ataque en la industria de mercados de predicción.

Cómo ocurre el ataque: una caza precisa aprovechando la “brecha temporal”

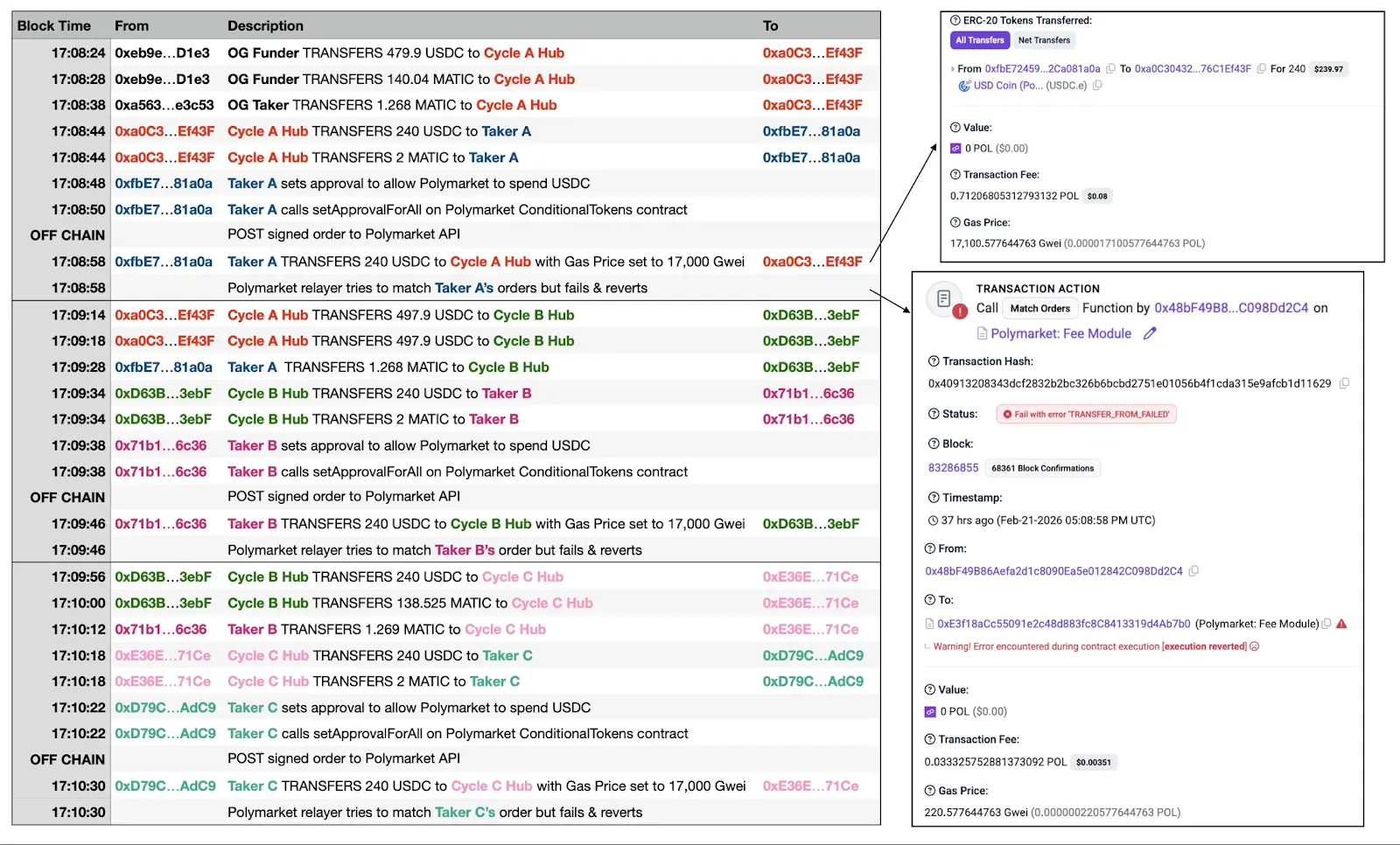

Para entender este ataque, primero hay que comprender el proceso de trading en Polymarket. A diferencia de la mayoría de los DEX, Polymarket busca ofrecer una experiencia similar a los exchanges centralizados mediante una arquitectura híbrida de “match off-chain + liquidación on-chain”: los pedidos y la coincidencia se realizan en segundos fuera de la cadena, y solo la liquidación final se envía a la cadena Polygon. Este diseño permite a los usuarios disfrutar de órdenes sin gas y transacciones en segundos, pero también crea una “brecha temporal” de unos segundos a unos diez segundos entre lo off-chain y lo on-chain, y los atacantes aprovechan precisamente esa ventana.

El método del ataque no es complejo. El atacante primero realiza una orden de compra o venta normal vía API, la cual pasa la verificación de firma y saldo en el sistema off-chain, y se empareja con otras órdenes en el libro. Pero casi simultáneamente, el atacante realiza en la cadena una transferencia de USDC con un gas extremadamente alto, vaciando su cartera. Debido a que el gas es mucho mayor que la configuración predeterminada del relé, esta transacción “vacía” se confirma primero en la red. Cuando el relé envía posteriormente la coincidencia a la cadena, la cartera del atacante ya está vacía y la transacción falla por saldo insuficiente, siendo revertida.

Si la historia terminara aquí, solo sería un gasto de gas sin mayor impacto. Pero el paso realmente crítico es que, aunque la transacción falla en la cadena, el sistema off-chain de Polymarket elimina forzosamente todas las órdenes de los market makers involucrados en esa coincidencia fallida del libro. En otras palabras, con una sola transacción destinada a fallar, el atacante borra en un clic las órdenes de compra y venta puestas con dinero real por otros.

Una analogía sería como en una subasta: gritar más alto para pujar, y justo cuando el martillo va a caer, decir “no tengo dinero”, pero la casa de subastas se queda con los números de todos los pujadores legítimos, dejando la subasta sin ganador.

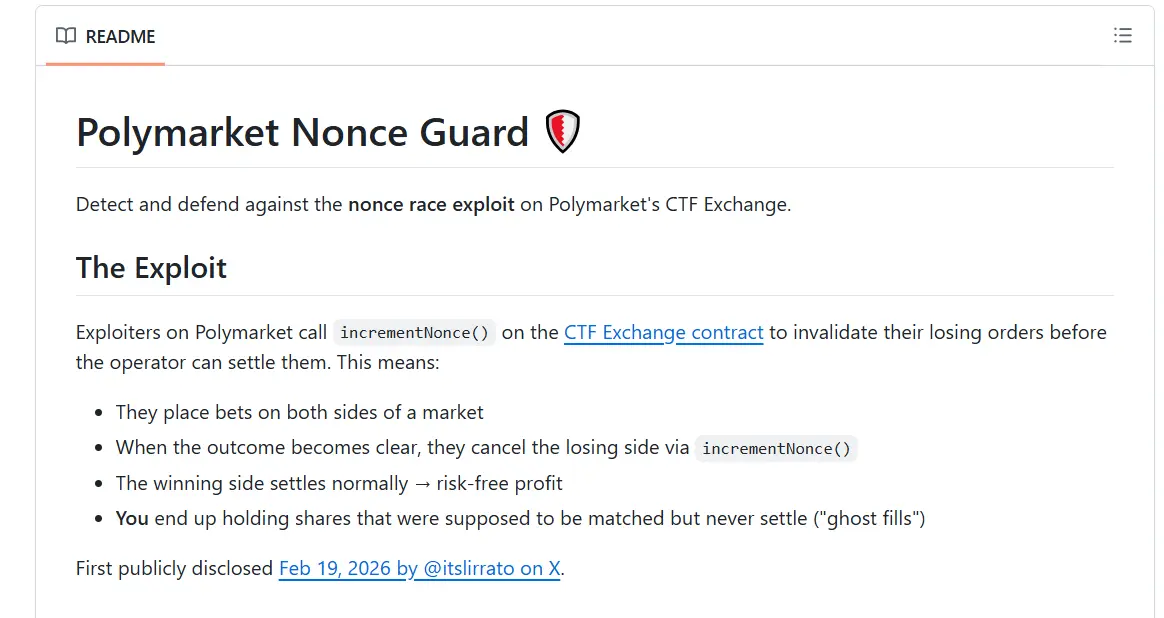

Es importante destacar que la comunidad descubrió una versión “mejorada” de este ataque, llamada “Ghost Fills” (Órdenes Fantasma). En ella, el atacante ya no necesita hacer una transferencia rápida, sino que, tras la coincidencia off-chain y antes de la liquidación on-chain, llama directamente a la función de “cancelar todas las órdenes” en el contrato, haciendo que sus órdenes desaparezcan instantáneamente y logrando el mismo efecto. Más astuto aún, el atacante puede colocar órdenes en múltiples mercados, observar las tendencias de precios y mantener solo las órdenes favorables para que se ejecuten normalmente, cancelando las desfavorables, creando así una especie de “opción gratis que solo gana”.

“Economía” del ataque: unos pocos centavos por 16,000 dólares de ganancia

Además de eliminar órdenes de market makers, esta desincronización entre estado off-chain y on-chain también se usa para cazar bots de trading automatizado. Según el equipo de seguridad GoPlus, los bots afectados incluyen Negrisk, ClawdBots, MoltBot, entre otros.

El atacante elimina órdenes, crea “órdenes fantasmas” y, aunque estas operaciones en sí no generan ganancias directas, ¿cómo obtiene dinero entonces?

PANews identificó dos principales rutas de beneficio del atacante.

Primera: “Monopolizar el mercado tras limpiar”. Normalmente, en un mercado de predicción popular, varias casas de mercado compiten con órdenes en el libro, con un spread muy estrecho, por ejemplo, una orden de compra en 49 centavos y una de venta en 51 centavos, ganando solo 2 centavos de margen. El atacante, mediante repetidos “intentos fallidos”, elimina todas esas órdenes competitivas. La oferta queda vacía, y el atacante coloca sus propias órdenes con un spread mucho mayor, por ejemplo, compra en 40 centavos y vende en 60. Sin competencia, otros traders deben aceptar esos precios, y el atacante obtiene beneficios con ese diferencial de 20 centavos. Este ciclo se repite: limpiar, monopolizar, ganar, volver a limpiar.

La segunda ruta es más directa: “cazar bots de cobertura”. Por ejemplo, en un mercado donde el precio de “Sí” está en 50 centavos, el atacante realiza una orden de compra de 10,000 dólares en “Sí” vía API a un bot market maker. Tras la confirmación off-chain, el bot recibe la señal y, para cubrirse, compra inmediatamente 20,000 acciones de “No” en otro mercado relacionado, asegurando beneficios. Pero luego, el atacante hace que esa orden de 10,000 dólares falle y se revierta en la cadena, dejando al bot sin la cobertura, con una posición expuesta. El atacante puede entonces aprovechar esa exposición para hacer trading real, beneficiándose de la venta forzada del bot o de la desviación del precio.

Cada ciclo de ataque cuesta menos de 0.1 dólares en gas en Polygon, dura unos 50 segundos y puede repetirse unas 72 veces por hora. Un atacante ha montado un sistema automatizado de “doble cartera” (Cycle A Hub y Cycle B Hub) para ataques de alta frecuencia. En la cadena ya hay cientos de transacciones fallidas registradas.

En cuanto a beneficios, un address marcado por la comunidad, registrado en febrero de 2026 y que solo participó en 7 mercados, ya obtuvo 16,427 dólares en ganancias, con una ganancia máxima de 4,415 dólares en una sola operación, concentrada en un corto período. Es decir, con menos de 10 dólares en gas, logró mover más de 16,000 dólares en beneficios en un día. Solo esa dirección marcada, y probablemente hay muchas más.

Para los market makers afectados, las pérdidas son aún más difíciles de cuantificar. Un trader que opera bots en Reddit reportó pérdidas de “varios miles de dólares”. Pero el daño más profundo radica en el costo de oportunidad por la eliminación forzada de órdenes y en la necesidad de ajustar estrategias de mercado, lo que incrementa los gastos operativos.

El problema más grave es que esta vulnerabilidad es un fallo en el diseño del mecanismo subyacente de Polymarket, y no puede corregirse rápidamente. A medida que se hace público, estas técnicas de ataque se volverán más comunes y dañarán aún más la ya frágil liquidez de Polymarket.

Autodefensa comunitaria, alertas y silencio de la plataforma

Hasta ahora, Polymarket no ha emitido declaraciones detalladas ni soluciones oficiales respecto a este ataque. Algunos usuarios en redes sociales han mencionado que este bug fue reportado varias veces en meses anteriores, sin que se tomaran medidas. Cabe recordar que, en una ocasión similar, Polymarket optó por no reembolsar tras un ataque de manipulación en la votación de gobernanza (voto en UMA Oracle).

Ante la inacción oficial, la comunidad ha comenzado a buscar soluciones. Un desarrollador comunitario creó una herramienta de monitoreo de código abierto llamada “Nonce Guard”, que puede detectar en tiempo real cancelaciones de órdenes en Polygon, construir listas negras de direcciones atacantes y alertar a los bots de trading. Sin embargo, esto solo es un parche de monitoreo y no resuelve la raíz del problema.

En comparación con otros métodos de arbitraje, este tipo de ataque puede tener impactos mucho más profundos.

Para los market makers, las órdenes cuidadosamente mantenidas pueden ser eliminadas en masa sin aviso, destruyendo la estabilidad y previsibilidad de sus estrategias, lo que podría desincentivar su participación en Polymarket.

Para los usuarios de bots, las señales de trading API dejan de ser confiables, y los traders normales pueden sufrir pérdidas significativas por la desaparición repentina de liquidez.

Para la plataforma en sí, si los market makers dejan de colocar órdenes y los bots dejan de cubrir, la profundidad del libro de órdenes se reducirá inevitablemente, agravando aún más el ciclo de deterioro.

Artículos relacionados

Datos: 159 BTC transferidos desde Wintermute, por un valor aproximado de 11,52 millones de dólares

La empresa china de vehículos eléctricos Jiuzhi Xinneng "intercambia acciones por criptomonedas", planea usar 1,000 millones de dólares en acciones para obtener 10,000 bitcoins

Ayer, la entrada neta en el ETF de Bitcoin al contado de EE. UU. fue de 461.9 millones de dólares, con una entrada total de más de 1.1 mil millones de dólares en los últimos tres días.

El KOL de criptomonedas "Bonk Guy" con una pérdida flotante de 20 millones de dólares anunció que transferirá toda su posición en USELASS a CEX

¡Desde 123 mil millones hasta 5.55 mil millones! El flujo de fondos en el fondo de activos digitales alcanza su nivel más bajo en 15 meses