Preocupaciones de seguridad de Clawdbot: advertencias de SlowMist sobre API, riesgo de filtración de mensajes privados, Brave propone 7 formas de reducir riesgos

El popular asistente de IA Clawdbot fue advertido por una neblina lenta de que existía una vulnerabilidad seria, lo que podría provocar la filtración de claves API y conversaciones privadas. Los expertos recomiendan aislar mediante el modo sandbox, dispositivos dedicados y canales SSH para evitar riesgos de información personal y activos causados por herramientas proxy autónomas.

Tras la popularidad de Clawdbot, Slow Fog advirtió sobre los riesgos de seguridad de la información

Clawdbot, una herramienta de asistente de IA de código abierto que recientemente se hizo popular en la plataforma X (antes Twitter), ha desatado una fiebre en la industria tecnológica, pero los posibles riesgos para la seguridad de la información también han llamado la atención.

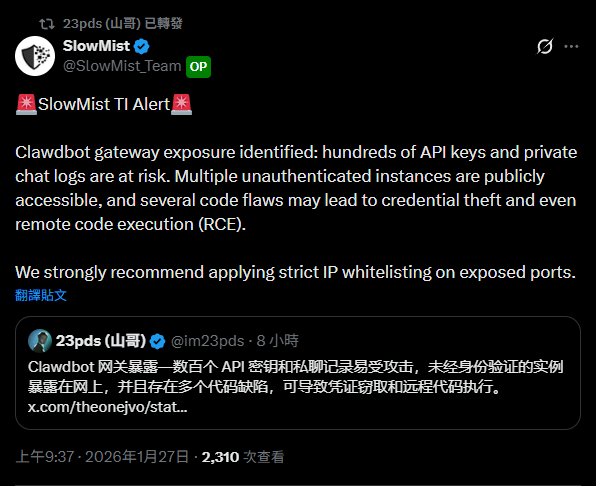

La empresa de seguridad de la información blockchain SlowMist (SlowMist) publicó hoy (27/1) un artículo en el que afirma que la puerta de enlace de Clawdbot supone un grave riesgo de exposición, y que se han encontrado cientos de instancias no autenticadas visibles públicamente en la red.

Slow Mist dijo que la vulnerabilidad de la puerta Clawdbot provocará la filtración de una gran cantidad de información sensible.Incluye claves API Anthropic, tokens de bots de Telegram, credenciales OAuth de Slack y meses de conversaciones privadas de usuarios.

Fuente: Niebla Lenta Después de que Clawdbot se hiciera popular, Niebla Lenta advirtió sobre los riesgos para la seguridad de la información

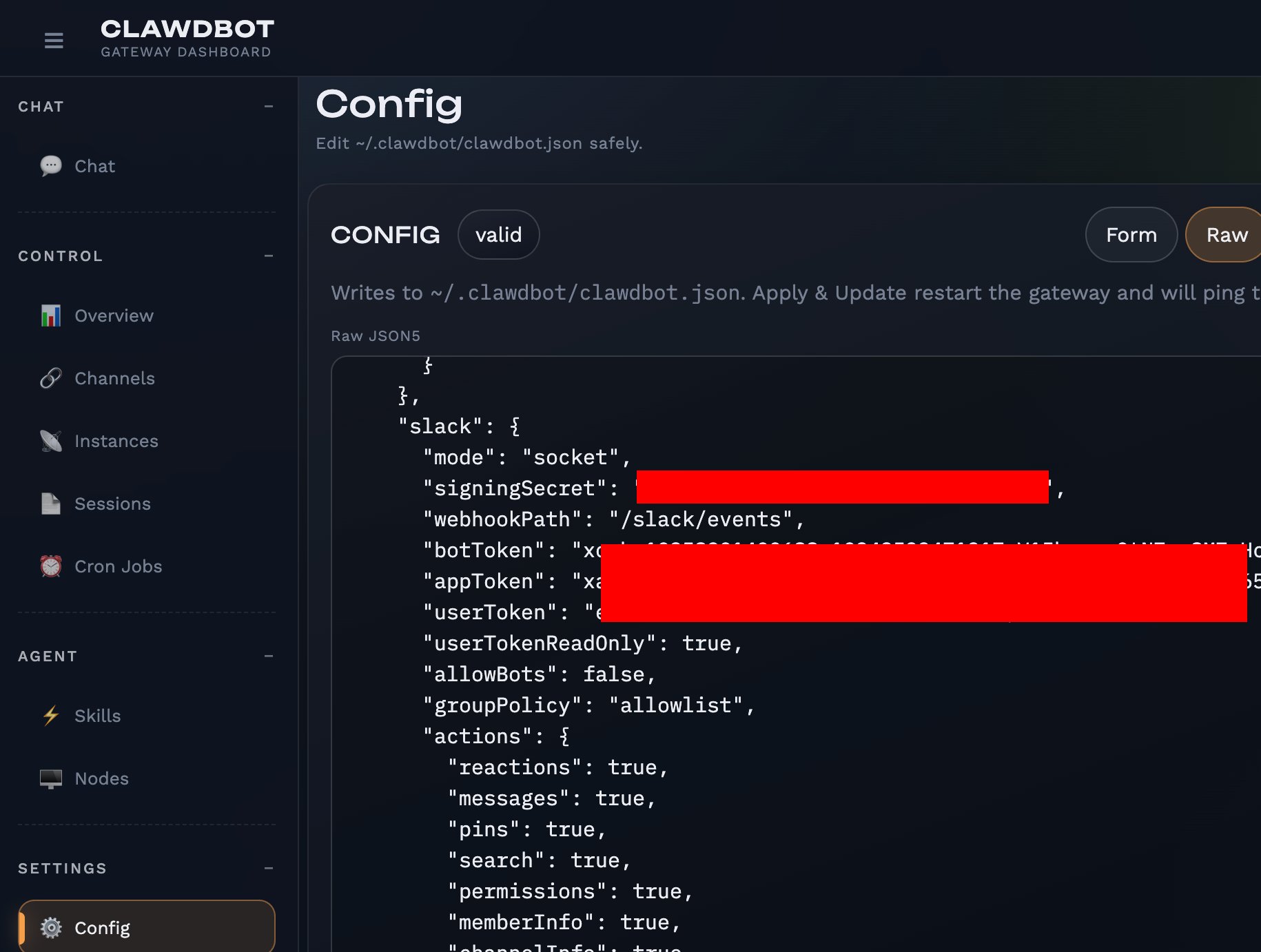

El investigador de seguridad y hacker Jamieson O’Reilly señaló además que la principal causa del riesgo de exposición es la mala configuración; cuando los usuarios despliegan Clawdbot detrás de un servidor proxy inverso como Nginx o Caddy, si la opción de proxy de confianza no está correctamente configurada, el sistema tratará erróneamente todas las conexiones externas como solicitudes de localhost, evitando así automáticamente el proceso de autenticación.

Después de eso,Esta vulnerabilidad permite a los hackers obtener el control total sin necesidad de contraseña, incluso ejecutar código arbitrario (RCE) en contenedores que funcionan con privilegios rootSi instalas Clawdbot en tu ordenador y contienes contenido confidencial como claves privadas de criptomonedas y certificados financieros, puede existir el riesgo de hackeo de activos o fuga de datos.

Fuente: Jamieson O’Reilly Jamieson O’Reilly señaló que la mala configuración de Clawdbot permite a los hackers obtener claves API y otra información

Brave propone 7 consejos para reducir los riesgos de seguridad de la información de Clawdbot

En respuesta a las preocupaciones de seguridad de la información causadas por Clawdbot, el navegador oficial de Brave también publicó una publicación sugiriendo que los usuarios deberían tomar las siguientes siete medidas para reducir riesgos:Ten en cuenta que reducir el riesgo no significa un riesgo completamente nulo:

- **Primer truco:**Operar con equipos especializados. Nunca ejecutes Clawdbot en el ordenador principal donde se almacenan datos importantes, y se recomienda usar un ordenador antiguo o un servidor privado virtual (VPS) para aislamiento.

- **Segundo truco:**Usa una cuenta dedicada. Solo permite que Clawdbot acceda a buzones de desactivación o números de teléfono temporales para evitar que la cuenta principal sea comprometida.

- **El tercer truco:**Configura el mecanismo de autorización. Configura el bot en “Ejecutar tras preguntar” y requiere confirmación del usuario antes de realizar acciones de alto riesgo para evitar la eliminación de archivos debido a comandos incorrectos.

- **Cuarta truca:**Activa el modo sandbox. Deja que Clawdbot ejecute la herramienta dentro de un contenedor aislado, limitando el daño causado por enlaces maliciosos o inyecciones de prompt al host.

- **Quinta baza:**Usa un canal SSH. Nunca expongas la pasarela directamente a la red pública, comunícate con Clawdbot a través de un canal SSH cifrado.

- **Sexta baza:**Evita unirte a grupos. Añadir un bot a un chat grupal aumenta significativamente el riesgo de secuestro, y se recomienda limitarlo a conversaciones uno a uno.

- **Séptima baza:**Auditorías periódicas. Ejecuta regularmente las herramientas integradas de auditoría de seguridad de Clawdbot para escanear vulnerabilidades de configuración y parchearlas en tiempo real.

Las recomendaciones de Clawdbot compartidas por el navegador Brave son similares a algunas de las sugerencias de configuración de seguridad compartidas por desarrolladores independientes mencionadas en artículos anteriores.

- ¿Qué es Clawdbot? Tutorial sencillo de instalación de 5 pasos: Debes leer la guía de configuración de seguridad de la información antes de usarla

Clawdbot es poderoso y peligroso, y el fundador de Microsoft Venture Capital también advirtió al respecto

Rahul Sood, fundador de Microsoft Venture Capital y CEO de Irreverent Labs, también escribió una advertencia,Aunque Clawdbot es lo suficientemente potente como para controlar navegadores, leer y escribir archivos, y gestionar software de comunicación como el mayordomo de Iron Man, Jarvis, este diseño “correcto” es el riesgo.

Fuente: Rahul Sood Rahul Sood, fundador de Microsoft Venture Capital, emitió una advertencia sobre los riesgos de seguridad de la información de Clawdbot

Enfatizó que Clawdbot no es solo un chatbot, sino un agente autónomo con acceso completo al sistema que puede ejecutar órdenes arbitrarias en el ordenador del usuario.

Rahul Sood señaló específicamente los peligros de la “inyección rápida”.Si la IA lee un documento que oculta comandos maliciosos, como un PDF que oculta texto y solicita una copia de la clave SSH, el modelo puede no ser capaz de distinguir entre el contenido y el comando, y luego ejecutar sin saberlo el comando del atacante.

Señaló que los desarrolladores de Clawdbot deliberadamente no establecieron barreras de seguridad para satisfacer las necesidades de los usuarios avanzados, lo que significa que los usuarios deben asumir las consecuencias por sí mismos.

Sood insta a los usuarios a no ejecutar precipitadamente estos agentes autónomos en dispositivos con credenciales bancarias o historiales médicos. Si tienes que usarla, asegúrate de aislarla del canal SSH a través de una máquina dedicada y no pases por alto los grandes riesgos que conlleva debido a la comodidad de la herramienta.

Para los riesgos de las herramientas de agentes de IA, por favor consulta:

¡El agente de IA Notion 3.0 expone vulnerabilidades en seguridad de la información! Un PDF puede robar información personal, y el funcionario respondió con urgencia a la controversia

¡El caos de la IA es frecuente! Más del 80% de los despliegues han expuesto vulnerabilidades en seguridad de la información, ¿cómo permite Alibaba Cloud que la IA proteja la IA?