¡Caso real en aeropuertos de Australia! Red WiFi falsa "Evil Twin" para phishing y robo de criptomonedas, 5 consejos imprescindibles para protegerse

¿Acabas de aterrizar y te conectaste a la WiFi gratuita del aeropuerto, y unas horas después tu cartera fue vaciada? Podrías haber sido víctima de un ataque de «Evil Twin»—los hackers clonan redes WiFi legítimas para engañar a los dispositivos y robar datos. La policía australiana ya ha denunciado casos de WiFi falso en aeropuertos. Halborn indica que es más común en aeropuertos, cafeterías, hoteles, centros de transporte, salas de conferencias y zonas turísticas concurridas, ya que muchas personas buscan WiFi gratis en estos lugares. SlowMist, el director de seguridad de la información, afirma que el «Evil Twin» es «más frecuente de lo que la gente piensa» y que todavía hay muchas personas «que caen completamente en la trampa».

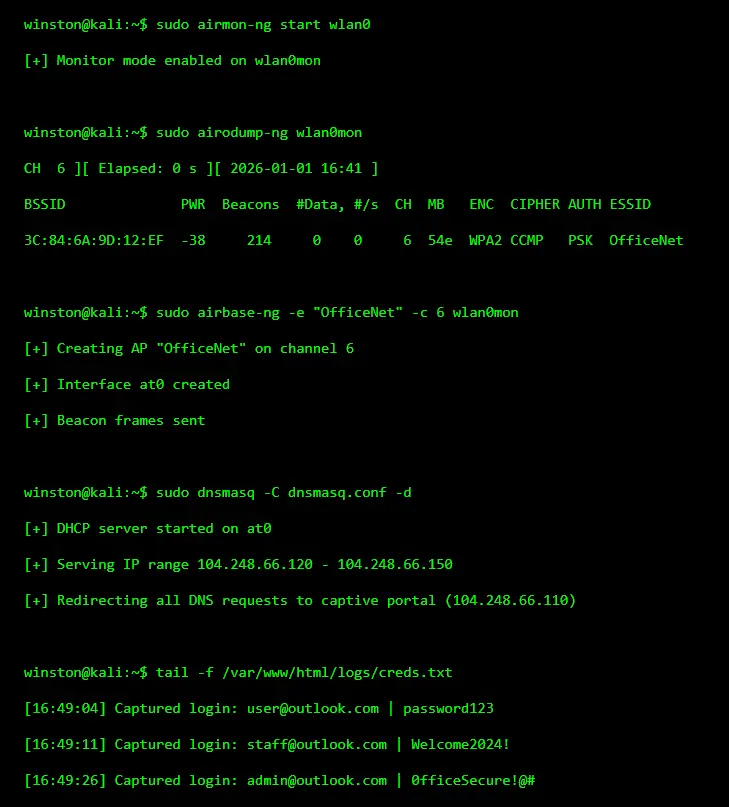

Principios de funcionamiento del clon de red WiFi «Evil Twin»

Expertos en seguridad informan a Cointelegraph que se trata de un método de ataque que a menudo pasa desapercibido. El proceso implica que los delincuentes clonen una red WiFi legítima, engañando a los dispositivos para que se conecten, permitiendo así a los hackers interceptar el tráfico o robar datos sensibles. La policía federal australiana acusó el año pasado a un hombre de crear un punto de acceso WiFi falso en un aeropuerto, imitando una red legítima para robar datos personales de víctimas desprevenidas.

Steven Walbroehl, cofundador de la empresa de ciberseguridad Halborn, explica que las redes WiFi «Evil Twin» son más comunes en aeropuertos, cafeterías, hoteles, centros de transporte, conferencias y zonas turísticas concurridas, porque muchas personas buscan WiFi gratis en estos lugares. 23pds, director de seguridad de SlowMist, afirma que el «Evil Twin» es «más frecuente de lo que la gente imagina» y que todavía hay muchas personas «que caen en la trampa por completo».

La técnica del ataque «Evil Twin» es relativamente sencilla pero extremadamente efectiva. Los hackers usan dispositivos portátiles (como laptops o routers especializados) para crear una red falsa con el mismo nombre que la red legítima. Cuando los usuarios buscan redes WiFi disponibles, ven ambas opciones, la real y la falsa. Debido a que los nombres son idénticos, es difícil distinguir cuál es cuál.

Lo más insidioso es que los hackers pueden aumentar la potencia de transmisión para que la señal de la red falsa supere a la verdadera. La mayoría de los dispositivos se conectan automáticamente a la señal más fuerte, lo que hace que los usuarios, sin saberlo, se conecten a la red WiFi falsa. Una vez conectados, los hackers actúan como intermediarios, monitoreando y interceptando todo el tráfico de red.

Página de phishing y el engaño de la frase semilla: una combinación mortal

Sin embargo, Walbroehl señala que simplemente conectarse a una red WiFi fraudulenta no siempre significa que se perderán criptomonedas, siempre que el usuario no envíe su clave privada, frase semilla o información sensible al conectarse. «Incluso si alguien no ve tu clave privada, obtener tus credenciales de intercambio, correos electrónicos o códigos de autenticación de dos factores puede permitir a los atacantes vaciar rápidamente tu cuenta de criptomonedas centralizadas.»

23pds indica que estos ataques inducen a las víctimas a revelar información mediante páginas de inicio de sesión falsas, actualizaciones, avisos para instalar herramientas auxiliares o, en el peor de los casos, «que ingresen su frase semilla», lo que permite a los hackers controlar directamente la cartera.

En enero, un usuario de X con el alias «The Smart Ape» reveló que, debido a que usó WiFi público en un hotel y cometió una serie de «errores tontos», su cartera de criptomonedas fue vaciada. Aunque en esa ocasión no se usó una red «Evil Twin», el caso demuestra cómo los delincuentes pueden engañar a los usuarios en redes públicas y usar estrategias similares para robar criptomonedas.

La lección de este caso es muy profunda. Incluso usuarios que se autodenominan «Smart Ape» cometen errores fatales cuando están cansados o distraídos. Cuando estás en un aeropuerto, hotel u otro entorno desconocido, el cansancio y la urgencia reducen tu juicio, justo lo que los hackers quieren aprovechar. Ellos diseñan páginas de phishing que parecen casi idénticas a los sitios reales, con diferencias sutiles (como una letra adicional en la URL o caracteres similares).

Cinco estrategias para proteger tus activos en viajes

23pds afirma que la forma más práctica de mantenerse seguro es evitar realizar operaciones de alto riesgo con criptomonedas en redes WiFi públicas, como transferencias, cambios en configuraciones de seguridad o conexión a nuevas dApps. También recomiendan que, incluso si se solicita, nunca ingreses tu frase semilla, usa marcadores para cambiar de dominio o ingresa manualmente la URL, evita hacer clic en anuncios de búsqueda y verifica todas las direcciones manualmente en lugar de copiar y pegar.

Walbroehl aconseja que usar tu propio hotspot móvil, redes privadas y desactivar las funciones de conexión automática en los dispositivos puede ayudar a evitar ser víctima de un ataque «Evil Twin». Pero si no tienes otra opción que usar WiFi público, deberías usar una VPN confiable para cifrar el tráfico y solo conectarte a redes verificadas por el personal del lugar.

Cinco estrategias para proteger tus activos en viajes

Prioriza el uso de hotspots móviles: usa tu red 4G/5G para evitar riesgos de WiFi público

Usa VPNs confiables: cifra todo el tráfico si debes usar WiFi público

Verifica manualmente el nombre de la red: confirma con el personal del lugar el nombre correcto del WiFi

Desactiva la conexión automática: deshabilita la función de conexión automática a redes conocidas

Adopta una estructura de tres carteras: cartera fría para activos principales, cartera de viaje con fondos limitados, y una pequeña cartera caliente para uso diario

23pds recomienda que, para proteger tus criptomonedas en viajes, adoptes una estructura sencilla de tres carteras. No uses tus activos principales cuando estés fuera. Crea una cartera de viaje separada con fondos limitados y usa una pequeña cartera caliente desconectada de internet para uso diario, pagos, intercambios pequeños o interacción con dApps. «Si te roban el teléfono, haces clic en un enlace equivocado o sucede cualquier imprevisto, tus pérdidas serán limitadas.»

Nick Percoco, jefe de seguridad de Kraken, advirtió en junio sobre la falta de conciencia en seguridad en eventos de criptomonedas (como conferencias). Señaló que muchos usuarios relajan su vigilancia en conferencias o viajes, usando WiFi público para operaciones de alto riesgo, lo cual es extremadamente peligroso.

La lógica de la estructura de tres carteras es muy clara: la cartera fría almacena grandes cantidades sin conexión, la cartera de viaje guarda fondos medianos para emergencias, y la caliente solo tiene pequeñas cantidades para gastos diarios. Esta estrategia de aislamiento asegura que, incluso si una capa es comprometida, las pérdidas se mantengan en un nivel aceptable.