Kết quả tìm kiếm Bing AI bị tấn công, phần mềm cài đặt độc hại OpenClaw đánh cắp dữ liệu

SlowMist, Giám đốc An ninh Thông tin, ngày 10 tháng 3 đã đăng bài trên nền tảng X cảnh báo rằng các hacker đã thực hiện cuộc tấn công “đầu độc” kết quả tìm kiếm Bing AI, đưa phần mềm cài đặt giả mạo của OpenClaw lên vị trí đầu tiên trong kết quả tìm kiếm từ khóa “OpenClaw Windows”, nhằm lừa người dùng tải xuống và chạy phần mềm độc hại.

Phương thức tấn công: Kho chứa mã độc trên GitHub làm nhiễu loạn kết quả tìm kiếm Bing AI như thế nào

(Nguồn: Huntress)

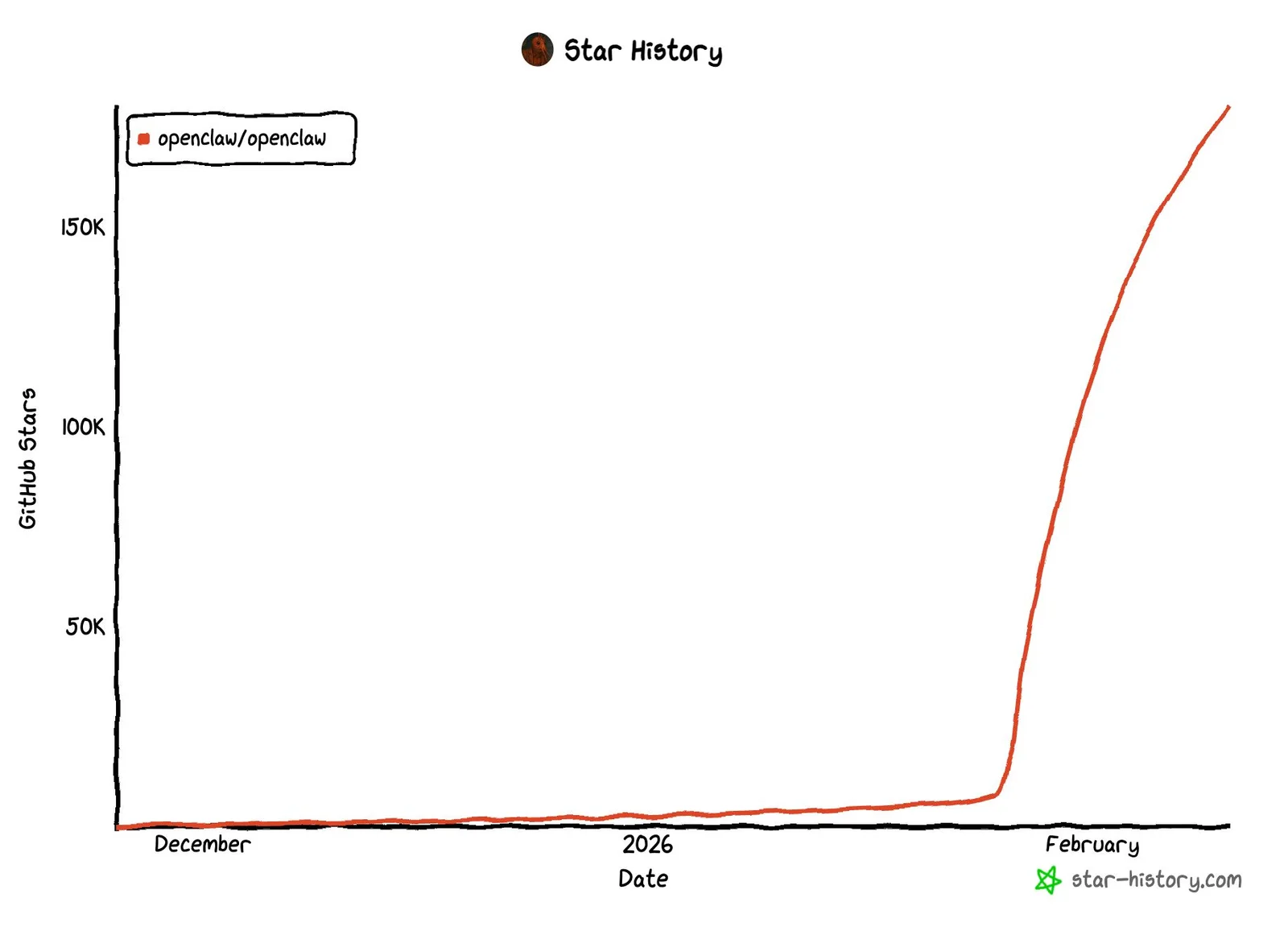

OpenClaw là một công cụ trợ lý AI mã nguồn mở cá nhân, nhanh chóng thu hút nhiều người dùng, ban đầu có tên là Clawdbot (ra mắt tháng 11 năm 2025), đã nhanh chóng nhận được hàng chục nghìn lượt fork và hàng trăm nghìn sao trên GitHub. Sự nổi tiếng này trở thành cửa sổ để các hacker xâm nhập.

Các hacker đã tạo ra các kho chứa mã độc giả mạo hợp pháp trên GitHub, trang web sử dụng mã hợp lệ từ Cloudflare để tăng độ tin cậy, thậm chí còn phát hành dưới tên tổ chức riêng “openclaw-installer” chứ không phải tài khoản cá nhân, nhằm tránh bị nghi ngờ ban đầu.

Huntress chỉ ra rằng, thành công của cuộc tấn công này nằm ở chỗ: chỉ cần đặt mã độc trong các kho chứa trên GitHub, là đủ để làm nhiễu loạn kết quả đề xuất của Bing AI mà không cần thao tác thêm với thuật toán tìm kiếm. Phương pháp này kế thừa hoạt động tấn công của các hacker vào tháng 12 năm 2025, khi họ lợi dụng ChatGPT và Grok để chia sẻ trò chuyện, nhưng dễ thực hiện hơn và ảnh hưởng rộng hơn.

Phân tích bộ công cụ độc hại: Mối đe dọa từ tổ hợp phần mềm độc hại ba lớp

Các thành phần phần mềm độc hại trong cuộc tấn công này có phân chia rõ ràng:

Stealth Packer (bộ đóng gói mới): Tiêm phần mềm độc hại vào bộ nhớ, thêm quy tắc tường lửa, tạo nhiệm vụ lập lịch ẩn, và thực hiện kiểm tra chống ảo trước khi giải mã payload (phát hiện di chuyển chuột để xác định môi trường thực), tỷ lệ phát hiện trên VirusTotal cực thấp.

GhostSocks (phần mềm độc hại proxy ngược): Đã từng được nhóm tống tiền BlackBasta sử dụng, biến máy tính bị nhiễm thành máy chủ proxy, cho phép hacker đăng nhập vào các tài khoản bằng IP mạng của nạn nhân, vượt qua xác thực đa yếu tố (MFA) và các cơ chế chống lừa đảo.

Phần mềm đánh cắp thông tin (Vidar / PureLogs Stealer): Được viết bằng Rust, chạy trong bộ nhớ, đánh cắp chứng chỉ, khóa API và các tệp cấu hình của OpenClaw; biến thể Vidar còn dùng kênh Telegram và trang người dùng Steam để ẩn địa chỉ lệnh C2 động.

Lây nhiễm đa nền tảng: Các đường lây nhiễm khác nhau trên Windows và macOS

Các kho chứa mã độc trên GitHub cung cấp hướng dẫn cài đặt riêng cho hai nền tảng chính. Trên Windows, sau khi chạy “OpenClaw_x64.exe”, nhiều trình tải độc hại viết bằng Rust được triển khai, phần mềm đánh cắp thông tin hoạt động âm thầm trong bộ nhớ. Trên macOS, hướng dẫn cài đặt yêu cầu chạy một lệnh bash một dòng, lấy file “OpenClawBot” từ kho “dmg” của tổ chức độc hại “puppeteerrr”, file này đã được xác nhận là biến thể của AMOS, qua đó yêu cầu giả mạo quyền quản trị để trộm dữ liệu nhạy cảm trong các thư mục như Documents, Downloads, Desktop.

Sau khi Huntress phát hiện và báo cáo kho chứa mã độc này trên GitHub, nền tảng đã đóng cửa trong vòng khoảng 8 giờ. Đáng chú ý, ngay cả khi cài đặt phiên bản hợp pháp của OpenClaw, tệp cấu hình của nó cũng chứa nhiều thông tin nhạy cảm (mật khẩu, khóa API, v.v.), nếu phần mềm đánh cắp đã xâm nhập hệ thống, các tệp này cũng có nguy cơ bị đánh cắp.

Các câu hỏi thường gặp

Tại sao kết quả tìm kiếm Bing AI lại đề xuất phần mềm độc hại?

Các hacker phát hiện rằng, chỉ cần đặt mã độc trong các kho chứa trên GitHub, hệ thống đề xuất của Bing AI có thể đẩy các kho chứa độc hại lên vị trí đầu trong kết quả tìm kiếm. Khi đánh giá độ tin cậy của các kho chứa trên GitHub, hệ thống AI chưa đủ khả năng nhận diện nội dung độc hại, khiến hacker lợi dụng sự tin tưởng vốn có của nền tảng để thực hiện mưu đồ lừa đảo.

Phần mềm GhostSocks làm thế nào để vượt qua xác thực đa yếu tố (MFA)?

GhostSocks biến máy tính nhiễm thành máy chủ proxy, hacker có thể đăng nhập vào các tài khoản bị đánh cắp bằng IP mạng của nạn nhân. Do hành vi đăng nhập này phù hợp về vị trí địa lý và môi trường mạng với hoạt động bình thường của nạn nhân, các cơ chế MFA và chống lừa đảo khó phát hiện là bất thường.

Làm thế nào để nhận biết phần mềm cài đặt OpenClaw giả mạo?

Phiên bản hợp pháp của OpenClaw phải được tải trực tiếp từ kho GitHub chính thức. Đối với cách cài đặt trên macOS, nếu yêu cầu chạy một lệnh bash một dòng để lấy file từ kho của tổ chức độc hại, đó là dấu hiệu cực kỳ nguy hiểm. Người dùng không nên tin tưởng mù quáng vào các kho mã nguồn trên GitHub — việc phần mềm được lưu trữ trên nền tảng đáng tin cậy không đồng nghĩa với phần mềm đó an toàn.

Bài viết liên quan

Project Eleven cảnh báo Q-Day có thể diễn ra sớm nhất vào năm 2030, với 6,9 triệu Bitcoin có nguy cơ bị ảnh hưởng

Ekubo Protocol bị rút cạn 1,4 triệu USD WBTC thông qua lỗ hổng khai thác dựa trên cấp quyền

Hồ sơ nạn nhân khủng bố Triều Tiên $71M đệ đơn kiện các hacker của vụ tấn công Aave, diễn giải lại vụ tấn công thành hành vi lừa đảo

Crypto Whale kiện Coinbase vì số tiền bị đánh cắp $55M DAI bị đóng băng

Bitcoin Core tiết lộ lỗi có thể khiến thợ đào làm sập các node

Chủ nhân tham gia vụ khủng bố ở Triều Tiên tranh chấp quyền nâng cấp, tài sản Aave trị giá 71 triệu USD bị phong tỏa: viện dẫn luật bảo hiểm chống khủng bố