Global Ledger:Rửa tiền bằng tiền điện tử chỉ mất 2 giây, hacker đã chuyển 76% số tiền phạm pháp trước khi bị phát hiện

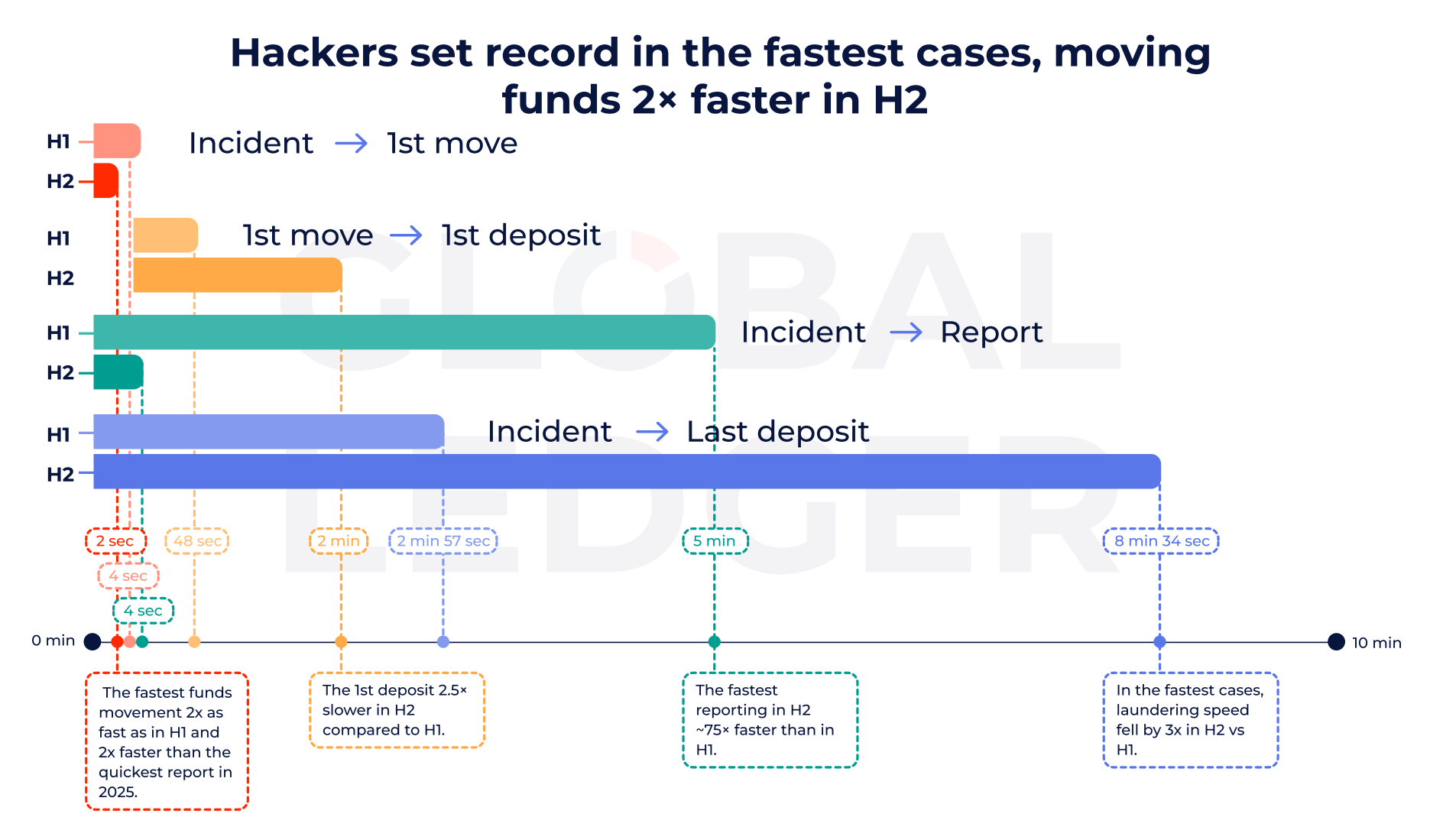

Tiền điện tử bị hacker tấn công hiện có thể chuyển khoản lấy cắp trong vòng 2 giây sau khi cuộc tấn công bắt đầu, và trong phần lớn các trường hợp, họ đã chuyển tài sản trước khi người bị hại tiết lộ dữ liệu rò rỉ. Phân tích của Global Ledger về 255 vụ tấn công bằng tiền điện tử năm 2025 đưa ra kết luận rõ ràng nhất. 76% các vụ tấn công hacker đã chuyển tiền trước khi bị công khai, và tỷ lệ này đã tăng lên 84,6% trong nửa cuối năm.

Cách mạng tốc độ chuyển tiền 76% trước khi bị phát hiện

(Nguồn: Global Ledger)

Tốc độ này thật đáng kinh ngạc. Theo báo cáo của Global Ledger, trong 76% các vụ tấn công hacker, tiền đã được chuyển đi trước khi bị công khai, và trong nửa cuối năm tỷ lệ này đã tăng lên 84,6%. Điều này có nghĩa là kẻ tấn công thường hành động trước khi các sàn giao dịch, công ty phân tích hoặc cơ quan pháp luật có thể phối hợp phản ứng.

Chiến lược “đánh trước khi bị phát hiện” này cực kỳ tinh vi. Khi vụ tấn công chưa được công khai, các địa chỉ bị đánh cắp chưa bị đánh dấu, các sàn giao dịch và công cụ phân tích blockchain không biết các địa chỉ này là tiền bị đánh cắp. Thời điểm chuyển tiền này có thể diễn ra một cách trôi chảy, không gây ra cảnh báo hay bị phong tỏa. Khi vụ việc được công khai, các địa chỉ này sẽ nhanh chóng bị đưa vào danh sách đen, các lần chuyển tiếp theo sẽ gặp nhiều trở ngại.

Từ mức 76% trong nửa đầu năm lên 84,6% trong nửa cuối năm, cho thấy tốc độ của hacker còn tiếp tục tăng. Sự tiến bộ này có thể bắt nguồn từ: các script tự động được cải thiện (khi hacker thành công, ngay lập tức kích hoạt script chuyển tiền), phản ứng của nạn nhân được tính toán chính xác về thời gian, và các công cụ như cầu nối chuỗi (cross-chain bridges) đã trưởng thành hơn, giúp việc chuyển tiền dễ dàng hơn. Đối với nạn nhân, tốc độ này đồng nghĩa với việc “phát hiện bị đánh cắp” và “tiền đã chuyển đi” gần như không còn khoảng trống thời gian, khiến khả năng phong tỏa tài sản gần như bằng không.

Tuy nhiên, tốc độ chỉ phản ánh một phần vấn đề. Mặc dù việc chuyển khoản lần đầu gần như là tức thì, quá trình rửa tiền bằng tiền điện tử hoàn chỉnh cần thời gian dài hơn. Trong nửa cuối năm 2025, trung bình hacker mất khoảng 10,6 ngày để đưa tiền đến các điểm gửi cuối cùng như sàn giao dịch hoặc mixer, so với khoảng 8 ngày của đầu năm. Nói cách khác, tốc độ chuyển nhanh hơn trong ngắn hạn, nhưng tốc độ rửa tiền vẫn chậm hơn trong dài hạn.

Lịch trình hai giai đoạn của rửa tiền bằng tiền điện tử

Giai đoạn 1 (Chuyển tiền): Trong vòng 2 giây, chuyển tiền ra khỏi địa chỉ bị tấn công, trước khi bị phát hiện

Giai đoạn 2 (Rửa tiền): Trung bình 10,6 ngày để đến điểm gửi cuối cùng, qua nhiều lớp routing để tránh theo dõi

Xu hướng thay đổi: Tăng tốc chuyển tiền (84,6% trước khi bị phát hiện), chậm rãi rửa tiền (tăng từ 8 ngày lên 10,6 ngày)

Sự thay đổi này phản ánh việc tăng cường giám sát sau khi vụ việc bị công khai. Khi vụ việc được công khai, các sàn giao dịch và công cụ phân tích blockchain sẽ đánh dấu các địa chỉ, tăng cường kiểm tra. Do đó, hacker sẽ chia nhỏ số tiền, chuyển qua nhiều lớp routing rồi mới thực hiện các bước rút tiền hoặc chuyển tiếp.

Cầu nối trị giá 20,1 tỷ USD và sự hồi sinh của Tornado Cash

(Nguồn: Global Ledger)

Cầu nối (bridge) đã trở thành kênh chính trong quá trình này. Gần một nửa số tiền bị đánh cắp, khoảng 20,1 tỷ USD, đã được chuyển qua các cầu nối chuỗi (cross-chain bridges). Con số này cao gấp hơn 3 lần so với số tiền chuyển qua mixer hoặc các giao thức riêng tư. Chỉ riêng vụ bị đánh cắp tại các sàn CEX gây chấn động thị trường năm ngoái, 94,91% số tiền bị đánh cắp đã qua cầu nối.

Lý do cầu nối trở thành công cụ rửa tiền phổ biến trong tiền điện tử là vì tính tiện lợi và khả năng ẩn danh của nó. Khi hacker chuyển tiền đánh cắp từ Ethereum qua cầu nối sang BNB Chain hoặc Polygon, việc theo dõi trở nên khó khăn hơn nhiều. Các địa chỉ trên các chuỗi khác nhau có định dạng khác nhau, trình duyệt blockchain tách biệt, và các cơ quan pháp luật cần phối hợp liên chuỗi, tất cả đều tạo điều kiện cho hacker có thêm thời gian. Thêm vào đó, nhiều chuỗi nhỏ có công cụ phân tích và quản lý kém hơn Ethereum, việc chuyển sang các chuỗi này giúp chúng “biến mất” dễ dàng hơn.

20,1 tỷ USD chiếm khoảng 50% tổng số tiền bị đánh cắp năm 2025, ước tính khoảng 40,4 tỷ USD. Hiện tượng này tập trung cao độ vào một kênh rửa tiền duy nhất vừa là cơ hội, vừa là thách thức cho pháp luật. Cơ hội nằm ở chỗ nếu tăng cường giám sát các cầu nối chuỗi (ví dụ yêu cầu các giao thức cầu nối thực hiện KYC, phong tỏa các giao dịch đáng ngờ), có thể chặn được khoảng một nửa hoạt động rửa tiền bằng tiền điện tử. Thách thức là các cầu nối chuỗi thường là phi tập trung, không có tổ chức trung tâm nào bắt buộc thực thi các biện pháp này.

Trong khi đó, giao thức Tornado Cash lại được chú ý trở lại. Trong các vụ tấn công hacker năm 2025, tỷ lệ xuất hiện của Tornado Cash lên tới 41,57%. Báo cáo chỉ ra rằng, do ảnh hưởng của các chính sách trừng phạt, phần sử dụng của nó đã tăng mạnh trong nửa cuối năm. Tornado Cash là một giao thức trộn (mixing) trên Ethereum, giúp trộn lẫn nhiều khoản tiền của nhiều người dùng, khiến việc theo dõi nguồn gốc của các khoản tiền này trở nên cực kỳ khó khăn. Vào năm 2022, Bộ Tài chính Mỹ đã liệt kê Tornado Cash vào danh sách bị trừng phạt, nhưng hợp đồng thông minh của nó vẫn hoạt động trên chuỗi, không thể bị tắt.

Tỷ lệ 41,57% cho thấy, ngay cả khi đối mặt với rủi ro trừng phạt, hacker vẫn sử dụng Tornado Cash với số lượng lớn. Nguyên nhân có thể là: các biện pháp trừng phạt trong thời kỳ chính quyền Trump yếu đi, hacker sẵn sàng chấp nhận rủi ro để giữ quyền riêng tư, hoặc công nghệ của Tornado Cash thực sự vượt trội so với các công cụ trộn khác. Hiện tượng “trừng phạt thất bại” này phản ánh rõ ràng khó khăn trong việc quản lý các giao thức phi tập trung.

Hiện tượng kỳ lạ: Một nửa số tiền bị đánh cắp vẫn chưa động đến

Trong khi đó, lượng tiền chuyển thẳng vào các sàn tập trung trong nửa cuối năm giảm mạnh. Tỷ lệ tiền bị đánh cắp từ các nền tảng DeFi ngày càng tăng. Có vẻ như hacker tránh các kênh rút tiền rõ ràng cho đến khi mọi người mất chú ý. Đáng chú ý, phân tích cho thấy khoảng 49% số tiền bị đánh cắp vẫn chưa được sử dụng. Điều này có nghĩa là hàng tỷ USD vẫn còn nằm trong ví của một số người, có thể sẽ được dùng cho các hoạt động rửa tiền trong tương lai.

Hiện tượng một nửa số tiền bị đánh cắp chưa động đến này cực kỳ kỳ lạ. Khoảng 49%, tương đương 19,8 tỷ USD, bị hacker kiểm soát nhưng chưa có dấu hiệu chuyển đổi hoặc rửa tiền. Nguyên nhân có thể là: hacker chờ đợi giảm nhiệt vụ án rồi mới hành động, số tiền quá lớn không thể rửa sạch trong thời gian ngắn, hoặc chính hacker là nhà đầu tư dài hạn, xem Bitcoin như một kho lưu trữ giá trị và không vội vàng biến đổi.

Chiến lược “ẩn mình” này là con dao hai lưỡi đối với việc truy tìm tài sản. Một mặt, miễn là tiền chưa động, vẫn còn khả năng truy đuổi, nếu cơ quan pháp luật có thể xác định được hacker và kiểm soát khóa riêng của họ. Mặt khác, các khoản tiền này có thể đột nhiên hoạt động trở lại sau vài tháng hoặc vài năm, khi đó vụ án đã nguội, khả năng giám sát giảm, và khả năng thành công trong việc rửa tiền sẽ cao hơn.

Vấn đề nghiêm trọng vẫn còn đó. Tổng thiệt hại trên Ethereum đã lên tới 24,4 tỷ USD, chiếm 60,64% tổng thiệt hại. Tổng cộng có 255 vụ trộm cắp, số tiền bị đánh cắp lên tới 40,4 tỷ USD. Tuy nhiên, khả năng thu hồi vẫn rất hạn chế. Chỉ khoảng 9,52% số tiền bị phong tỏa, và số tiền cuối cùng được hoàn trả chỉ chiếm 6,52%.

Tỷ lệ truy đòi cực thấp này (chỉ 6,52%) là thực tế khiến các hoạt động tội phạm trong lĩnh vực tiền điện tử cảm thấy thất vọng nhất. Trong hệ thống tài chính truyền thống, tỷ lệ truy đòi các vụ cướp ngân hàng hoặc lừa đảo chuyển khoản thường đạt 30-50%, vì dòng tiền đi qua các tổ chức có quy định, có thể phong tỏa và thu hồi. Trong thế giới tiền điện tử, một khi tiền đã chuyển vào ví của hacker, trừ khi hacker tự nguyện hoàn trả hoặc bị bắt giữ, gần như không thể truy đòi. Tính chất “mất mãi mãi sau khi bị đánh cắp” này là một trong những rủi ro lớn nhất của tài sản số.

Tổng thể, các phát hiện này cho thấy một mô hình rõ ràng: hacker tấn công trong vài giây đầu tiên bằng tốc độ máy móc. Phòng thủ phản ứng chậm, buộc tội phạm phải thực hiện các chiến lược rửa tiền chậm rãi, tinh vi hơn. Cuộc đua này chưa kết thúc, mà chỉ bước sang một giai đoạn mới — ban đầu tính bằng giây, cuối cùng tính bằng ngày.

Bài viết liên quan

Cảnh sát Tây Ban Nha phá một mỏ đào Bitcoin trái phép, bị cáo buộc gian lận điện năng vượt quá 860.000 euro

FATF cảnh báo về rủi ro trốn tránh lệnh trừng phạt khi giao dịch P2P bằng stablecoin

Iran dựa vào stablecoin khi chiến tranh làm xáo trộn dòng chảy tiền điện tử

Thanh toán mã hóa thúc đẩy tội phạm? Nhóm "báo thù riêng" của Hàn Quốc bị triệt phá

Bình luận giữa kỳ của Mỹ bắt đầu, ngành công nghiệp tiền điện tử chi hàng triệu đô la để bảo vệ chương trình nghị sự thân crypto của Trump

Cựu cảnh sát LAPD bị kết tội trộm cắp tiền điện tử trị giá 350.000 đô la và bắt cóc