仮想通貨界で最もひどい強盗事件?ハッカーが10億ドル相当のDOTを鋳造したが、盗めたのは23万ドルだけ

ハッカーは Hyperbridge のクロスチェーンブリッジの脆弱性を悪用し、10億枚の DOT トークンを“何もないところから”鋳造した。額面の価値は 11.9 億米ドルに達しているものの、市場の流動性が極端に不足していたため、最終的に現金化できたのは約 23.7 万米ドルにとどまった。

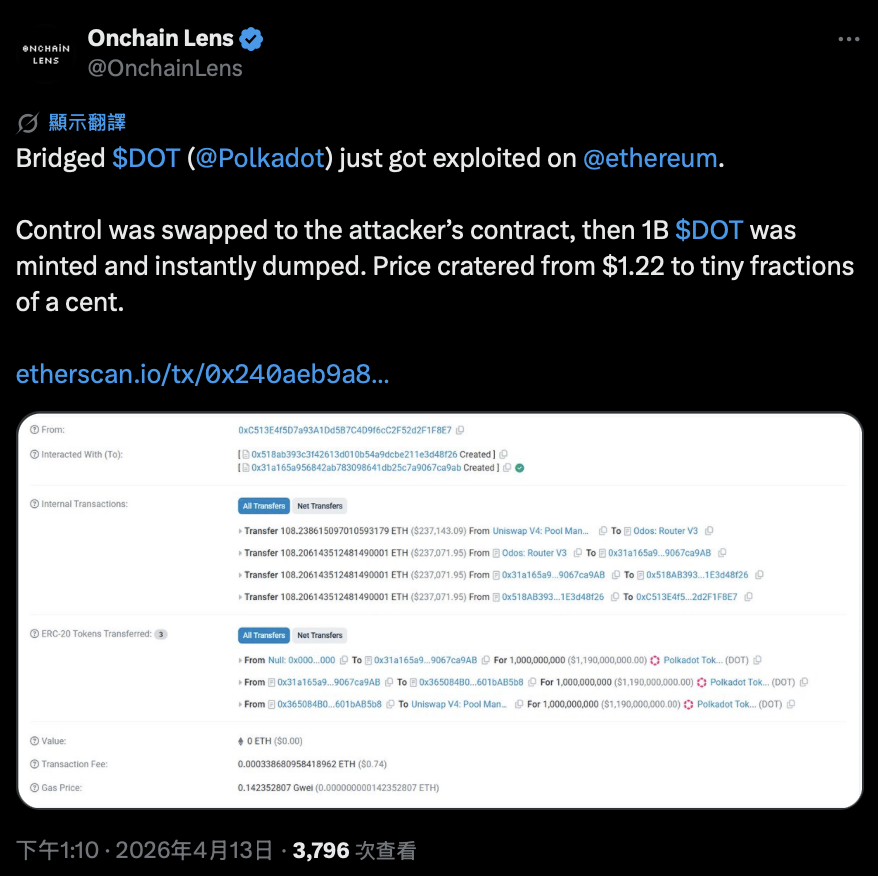

暗号資産の攻撃事件は枚挙にいとまがないが、このように「大きな賭けをして小さな儲け」を得るケースはさすがに珍しい。きょう(13)日、少し前に、ハッカーが Hyperbridge クロスチェーンブリッジの脆弱性を利用し、イーサリアム上で 10 億枚の Polkadot(DOT)トークンを“何もないところから”鋳造した。名目上の価値は 11.9 億米ドルにも上る。だが、それらのトークンを売ろうとしたところ、流動性が極端に不足していたため、最終的にイーサ(ETH)に換えられたのは約 23.7 万米ドル分だった。

明らかにする必要があるのは、ハッカーの攻撃対象が「クロスチェーン・ブリッジのスマートコントラクト」であるため、Polkadot メインネット上のネイティブ DOT トークンは影響を受けていないという点だ。今回の脆弱性の主な原因は、Hyperbridge の EthereumHost コントラクトがクロスチェーンのメッセージを TokenGateway に渡す前に、メッセージの真正性を正しく検証できていなかったことにある。

画像出典:X/@OnchainLens

クロスチェーンブリッジは、ブロックチェーンのアーキテクチャの中でも最も脆弱な部分である。なぜなら、それらはトークン・コントラクトの管理権限を握っているからだ。検証メカニズムに穴が開けば、ハッカーは簡単に無限鋳造の権限を手に入れられる。

攻撃手法:偽造メッセージ、管理権の奪取、無限鋳造

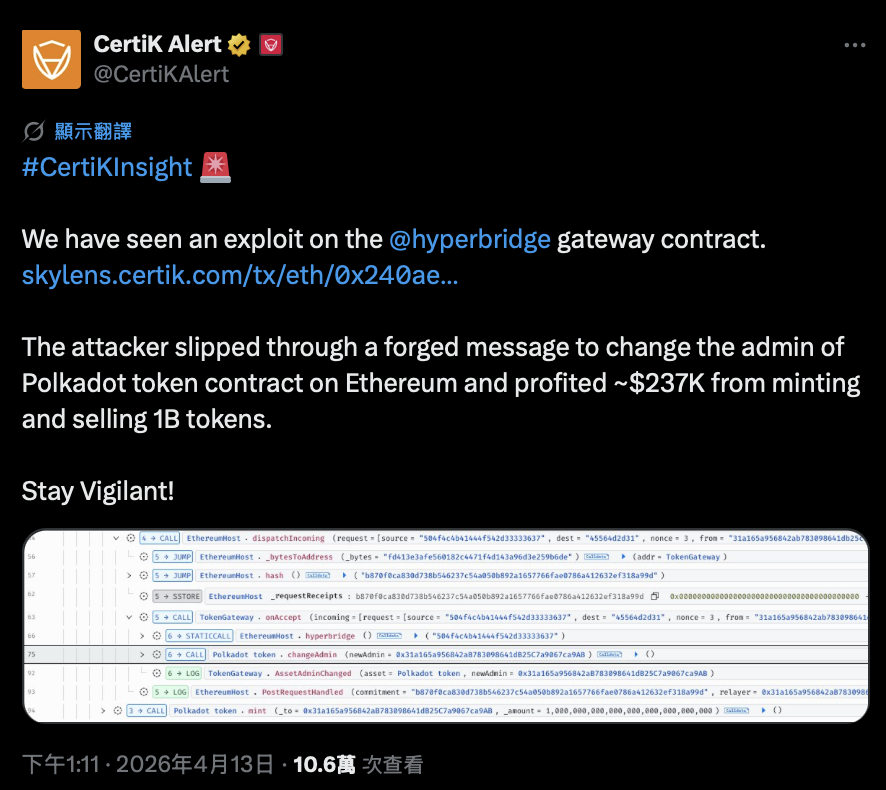

オンチェーン追跡によると、ハッカーは dispatchIncoming を通じて偽造されたメッセージを送信し、それを TokenGateway.onAccept に正常に導くことに成功した。本来のシステムは Polkadot チェーン上の状態に基づいて、このメッセージの真正性を照合すべきだが、検証メカニズムはコミット値を「全ゼロ」と記録してしまった。これは、検証手順が完全に回避されたか、そもそも存在しなかったことを意味する。その結果、システムはこの偽のメッセージを正当な指示として誤って扱った。

受理されたメッセージは直ちに、ブリッジ先の Polkadot トークン・コントラクトに対する changeAdmin 機能を実行し、管理者権限を攻撃者のアドレスへ移転した。管理権を取得した後、攻撃者は 1 回の取引で 10 億枚の DOT トークンを鋳造し、さらに Odos Router V3 を通じて、それらのトークンを Uniswap V4 の DOT-ETH 取引プールへ投入した。わずかに異なる価格で複数回のスワップを行ったのち、最終的に約 108.2 枚のイーサ(ETH)を引き出した。

「流動性不足」が逆に防護の“覆い”に

金融市場では「流動性不足」は通常、巨鯨たちの最も頭の痛い問題だが、皮肉にも今回の流動性不足は、無形の防護の“覆い”となり、ハッカーの利益獲得の余地を大幅に制限した。

イーサリアム上の DOT の流動性の深さは非常に限られており、そもそも“何もないところから”増えた 10 億枚のトークンを吸収することができなかった。攻撃者が急いで売って換金しようとすると、深刻なスリッページが発生し、1 トークンあたりの実際の価格は 1 セントさえ下回ってしまった。

もし流動性がより深く、または価値の高いブリッジ対象資産で同じ脆弱性が起きれば、同様の問題は数十倍の損失につながった可能性がある。執筆時点では、DOT の取引価格は約 1.17 米ドルで、過去 24 時間で 5% 下落している。

この事件は改めてこう示している。仮にハッカーが「無限鋳造の権限」を握っていても、最終的に裁定取引で成功できるかどうかは、市場の流動性と取引の深さ次第だ。有名なブロックチェーン・セキュリティ機関 CertiK はその後、この攻撃事件を確認し、ハッカーはブリッジ先トークンの鋳造と売却によって、約 23.7 万米ドルの利益を得たと述べた。

現時点までに、Hyperbridge 公式はハッカー事件に関して公開コメントを出していない。

画像出典:X/@CertiKAlert

- 本文は「ブロック客(《區塊客》)」から許可を得て転載

- 原文タイトル:《最も酷い強奪事件?ハッカーが 10 億ドルの $DOT を鋳造したが、「この理由」により 23 万ドルしか盗めなかった》

- 原文作者:ブロック妹 MEL

関連記事