ZachXBT markiert Polyarb als Fake-Vorhersagemarkt mit einem aktiven Wallet-Drainierer

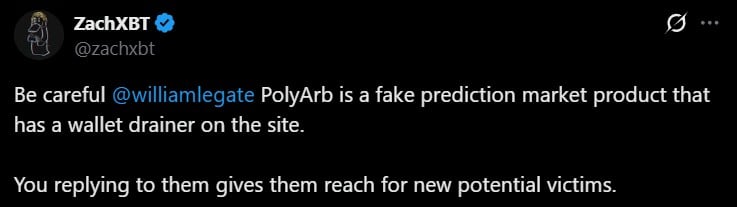

Der Onchain-Ermittler ZachXBT hat gewarnt, dass Polyarb, eine Website, die sich als Prediction-Markets-Plattform ausgibt, einen aktiven Wallet-Drainer betreibt und durch prominente Krypto-Accounts Reichweite gewinnt, die auf seine Posts antworten.

Kernaussagen:

- ZachXBT warnte am 4. Mai 2026, dass Polyarb einen aktiven Wallet-Drainer hostet, der Krypto-User ins Visier nimmt.

- Prominente Accounts, die auf Polyarb-Posts antworten, verstärken den Betrug und bringen ihn damit vor neue Zielgruppen, ohne es zu merken.

- Die Warnung folgt auf die jüngste Aufdeckung von ZachXBT, dass eine US-Kanzlei 71 Millionen US-Dollar an im Zusammenhang mit Lazarus eingefrorenen Geldern einfordern will.

Was Polyarb macht

Wallet-Drainer funktionieren, indem sie das bösartige Freigeben (Approval) eines Smart Contracts als eine routinemäßige Transaktion tarnen. So wird der Drainer aktiv, sobald ein Nutzer sein Wallet verbindet und das unterschreibt, was wie ein Einzahl-, Abheb- oder Market-Entry-Vorgang aussieht. Dabei löst der Drainer eine versteckte, separate Freigabe aus, die dem Angreifer vollen Zugriff auf die Mittel des Wallets gibt.

Teil eines größeren Geschehens

Falsche dezentrale Finanz- (DeFi) und Prediction-Market-Plattformen sind 2026 zu einem zunehmend häufigen Angriffsmuster geworden. Scam-Betreiber nutzen die wachsende Sichtbarkeit legitimer Plattformen wie Polymarket und Kalshi aus, die beide regulatorische Beziehungen zur Commodity Futures Trading Commission (CFTC) offengelegt haben, indem sie Websites nachahmen, die ein ähnliches Branding haben und keine geprüften (auditierten) Contracts vorweisen.

ZachXBT hat sich eine verlässliche Historie aufgebaut, in der er diese und andere verwandte Bedrohungen aufdeckt, bevor es zu größeren Verlusten kommt. Bereits in diesem Monat hatte der Ermittler offengelegt, dass eine US-Kanzlei (Gerstein Harrow) Ansprüche eingereicht hatte, um 71 Millionen US-Dollar in Ethereum zu beschlagnahmen, die nach dem Exploit des April 2026 bei KelpDAO eingefroren wurden – im Zusammenhang mit der Lazarus Group. Dafür nutzte sie ein juristisches Urteil aus dem Jahr 2015 gegen Nordkorea, um in jeder Rückforderungswarteschlange schneller voranzukommen als die tatsächlichen Opfer eines Hacks.

So bleiben Sie sicher

Bevor Nutzer ein Wallet mit irgendeiner Prediction-Market- oder DeFi-Plattform verbinden, sollten sie die Contract-Adresse anhand der offiziellen Dokumentation der Plattform verifizieren und bestätigen, dass ein öffentlicher Smart-Contract-Audit einer renommierten Sicherheitsfirma vorhanden ist. Warnsignale sind unter anderem keine offengelegte regulatorische Beziehung, keine auditierten Contracts und Social-Media-Profile, die erst kürzlich im Verhältnis zu dem standen, was sie im Rahmen ihrer Aktivität angeblich behaupten.

Das Widerrufen von Token-Freigaben nach jeder verdächtigen Interaktion mit Tools wie Revoke.cash kann die anhaltende Exponierung begrenzen, falls der Drainer bereits ausgelöst wurde. Wenn man sich mit unbekannten Plattformen verbindet, sollte man außerdem eher ein Hardware-Wallet statt eines browserbasierten Hot Wallet verwenden, das erhebliche Mittel hält. Das kann eine zusätzliche Schutzschicht bieten, da jede Transaktion eine physische Bestätigung erfordert.

Verwandte Artikel

Morgan Stanley startet einen Krypto-Handels- Pilot auf E*Trade mit 50 Basispunkten

Uniswap übertrifft 3 Billionen US-Dollar an kumuliertem Handelsvolumen auf Ethereum

Wal „pension-usdt.eth“ erleidet einen schwebenden Verlust von 19,6 Millionen US-Dollar bei BTC- und ETH-3x-Short-Positionen

Ethereum bricht die Marke von 2.400 US-Dollar, steigt in 24 Stunden um 1,2%