Bing AI 搜索结果遭投毒,恶意 OpenClaw 安装程序窃密

慢雾科技(SlowMist)首席信息安全官 23pds 于3月10日在X平台发文警告,攻击者对Bing AI搜索结果实施“投毒”攻击,将伪造的OpenClaw安装程序推送到“OpenClaw Windows”关键词搜索的首位结果,诱导用户下载并执行恶意程序。

攻击手法:GitHub恶意仓库如何污染Bing AI搜索

(来源:Huntress)

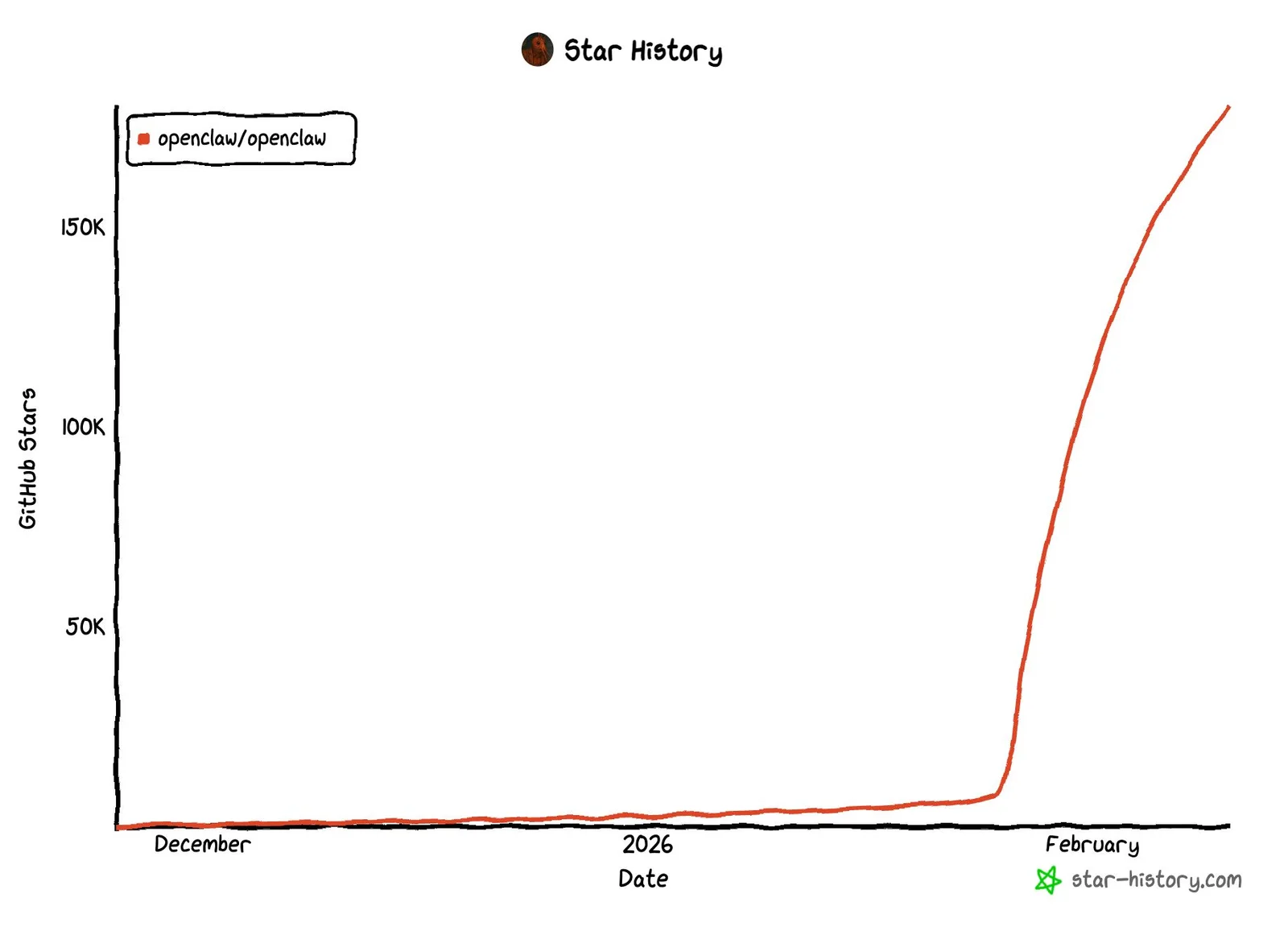

OpenClaw是一款快速积累大量用户的个人开源AI助手工具,原名Clawdbot(2025年11月上线),在GitHub上迅速获得数万次fork和数十万个star。这一知名度成为攻击者的入侵窗口。

攻击者在GitHub上建立了伪装成合法安装工具的恶意仓库,页面采用来自Cloudflare的合法代码以增加可信度,甚至以独立GitHub组织名“openclaw-installer”发布,而非普通用户账户,进一步规避初步怀疑。

Huntress指出,这次攻击之所以成功,关键在于:仅需将恶意代码托管在GitHub上,就足以污染Bing AI搜索推荐结果,不需要任何搜索引擎算法的额外操控。这一手法与2025年12月攻击者滥用ChatGPT和Grok共享聊天功能的攻击活动一脉相承,但门槛更低、影响面更广。

恶意工具包解析:三层恶意软件组合威胁

此次攻击部署的恶意软件组件分工明确:

Stealth Packer(新型加壳器):将恶意软件注入内存,新增防火墙规则,建立隐藏的幽灵调度任务,并在执行解密有效载荷前进行反虚拟机检测(检测鼠标移动以判断是否为真实用户环境),VirusTotal上检测率极低。

GhostSocks(反向代理恶意软件):曾被BlackBasta勒索软件集团使用,将受感染电脑转化为代理服务器,让攻击者以受害者的网络IP登录账户,绕过多因素身份验证(MFA)与反欺诈检测机制。

信息窃取程序(Vidar / PureLogs Stealer):通过Rust语言编写的加载器在内存中执行,窃取凭证、API密钥及OpenClaw配置文件;Vidar变种甚至将Telegram频道和Steam用户页面用于隐藏动态C2指令地址。

跨平台感染:Windows与macOS的不同入侵路径

恶意GitHub仓库为两大平台提供各自的安装指南。在Windows系统中,执行“OpenClaw_x64.exe”后,多个Rust恶意加载器被部署,信息窃取程序在内存中悄然运行。在macOS系统中,安装指南要求执行一条bash单行命令,从另一个恶意组织“puppeteerrr”的“dmg”仓库拉取“OpenClawBot”可执行文件,该文件被确认为AMOS的变种,通过伪装的管理员权限请求窃取目标文件夹(文稿、下载、桌面)中的敏感资料。

Huntress发现并向GitHub报告恶意仓库后,GitHub在约8小时内将其关闭。值得注意的是,即使安装的是合法版本的OpenClaw,其配置文件也包含大量高敏感信息(密码、API密钥等),若信息窃取程序已入侵系统,这些配置文件同样面临被窃取的风险。

常见问题

Bing AI搜索结果为何会推荐恶意程序?

攻击者发现,仅需将恶意代码托管在GitHub上,Bing AI的推荐机制就足以将恶意仓库推至搜索首位。AI系统在评估GitHub仓库可信度时,未能有效识别恶意内容,使攻击者得以利用平台固有的信任度实施欺骗。

GhostSocks恶意软件如何绕过多因素身份验证?

GhostSocks将受感染电脑转化为代理服务器,攻击者可通过受害者的网络IP地址登录被窃取凭证的账户。由于登录行为在地理位置和网络环境上与受害者正常行为一致,MFA和反欺诈机制难以识别为异常访问。

如何识别伪造的OpenClaw安装程序?

合法的OpenClaw应从官方GitHub仓库直接下载。对于macOS安装方式,若要求执行一条bash单行命令从不明组织仓库拉取文件,应视为高度危险信号。用户不应盲目信任GitHub上的程序仓库——软件托管在受信任平台,并不代表软件本身安全。

相关文章