Cảnh báo khẩn cấp GoPlus: Adobe bị nghi ngờ tấn công bởi tin tặc, dữ liệu của 13 triệu người dùng bị rò rỉ

Nền tảng bảo mật GoPlus vào ngày 3 tháng 4 đã phát hành cảnh báo khẩn cấp: Adobe nghi là đã bị tấn công có nhắm mục tiêu, khoảng 13 triệu bản ghi dữ liệu người dùng đang đối mặt với rủi ro rò rỉ. Sự việc được tiết lộ bởi 《Tạp chí Mạng Internet Quốc tế》(International Cyber Digest); một tác nhân đe doạ được nhận dạng là “Ông Gấu Trúc”(Mr. Raccoon) tuyên bố rằng hắn đã xâm nhập hệ thống của Adobe.

Tuyến đường tấn công chuỗi cung ứng: Từ nhà thầu gia công ở Ấn Độ đến hệ thống lõi của Adobe

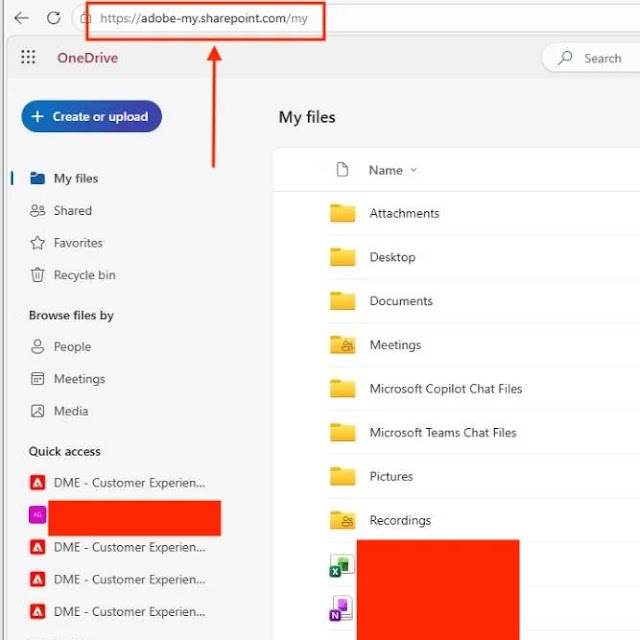

Điểm xâm nhập của cuộc tấn công lần này không phải là hạ tầng trực tiếp của Adobe, mà là một công ty gia công quy trình nghiệp vụ (BPO) ở Ấn Độ mà Adobe thuê ngoài—đây là một kịch bản điển hình của tấn công chuỗi cung ứng. Kẻ tấn công triển khai mã độc Trojan truy cập từ xa (RAT) lên máy tính của một nhân viên nào đó tại công ty BPO thông qua email độc hại; sau khi có chỗ đứng ban đầu, chúng tiếp tục nhắm mục tiêu cấp quản lý cấp trên của nhân viên bị hại thông qua tấn công lừa đảo có chủ đích (spear phishing), từ đó mở rộng phạm vi kiểm soát mạng.

RAT được triển khai không chỉ có thể truy cập các tài liệu trên máy tính mục tiêu, mà còn có thể bật camera mạng của thiết bị và chặn các liên lạc cá nhân được truyền qua WhatsApp, cung cấp khả năng truy cập sâu vượt xa so với việc xâm nhập thông thường đối với thiết bị văn phòng. Dòng tấn công này cho thấy những lỗ hổng mang tính hệ thống trong việc kiểm soát an ninh đối với nhà cung cấp bên thứ ba khi doanh nghiệp thuê ngoài các quy trình nghiệp vụ cốt lõi.

Tính nguy hiểm của dữ liệu bị rò rỉ: Từ công việc hỗ trợ đến toàn bộ lộ diện lỗ hổng Zero-day trên HackerOne

Tập dữ liệu được nghi ngờ rò rỉ lần này đặc biệt nhạy cảm, bao gồm nhiều thông tin giá trị cao:

13 triệu vé hỗ trợ: bao gồm tên khách hàng, email, chi tiết tài khoản và mô tả vấn đề kỹ thuật—là nguyên liệu lý tưởng cho lừa đảo nhắm mục tiêu chính xác và trộm cắp danh tính

15.000 bản ghi nhân viên: thông tin nội bộ của nhân viên trong doanh nghiệp, có thể được dùng cho các cuộc tấn công kỹ thuật xã hội sâu hơn

Toàn bộ hồ sơ nộp tiền thưởng lỗ hổng của HackerOne: phần gây phá hoại nhất—bao gồm các lỗ hổng bảo mật chưa công khai được báo cáo bởi các nhà nghiên cứu an ninh trong chương trình bug bounty; trước khi Adobe hoàn tất sửa chữa và phát hành bản vá, nếu các thông tin zero-day này rơi vào tay kẻ tấn công độc hại, chúng sẽ cung cấp sẵn lộ trình cho các cuộc tấn công tiếp theo

Các loại tài liệu nội bộ khác: phạm vi cụ thể cần xác nhận thêm

Khuyến nghị an toàn của GoPlus cho người dùng: Các biện pháp phòng vệ cần thực hiện ngay

Đối với sự việc này, GoPlus khuyến nghị người dùng bị ảnh hưởng bởi dịch vụ Adobe ngay lập tức thực hiện các bước sau: một là bật xác thực hai yếu tố (2FA) để đảm bảo rằng ngay cả khi mật khẩu bị rò rỉ thì tài khoản cũng không bị chiếm quyền trực tiếp; hai là đổi mật khẩu các tài khoản liên quan đến Adobe, đảm bảo không tái sử dụng trên nhiều nền tảng; ba là cảnh giác cao độ với mọi cuộc gọi hoặc email tự xưng là “dịch vụ khách hàng chính thức của Adobe”—thông tin vé hỗ trợ bị rò rỉ có thể bị dùng để lừa đảo xã hội (social engineering) nhắm mục tiêu chính xác.

GoPlus cũng nhắc nhở người dùng ghi nhớ nguyên tắc “4 Không” để tránh lừa đảo bằng mồi nhử: không bấm vào liên kết lạ; không cài đặt phần mềm không rõ nguồn gốc; không ký kết các giao dịch không rõ ràng; không chuyển tiền đến địa chỉ chưa được xác thực.

Câu hỏi thường gặp

Adobe chính thức đã xác nhận rò rỉ dữ liệu lần này chưa?

Tính đến thời điểm hiện tại, Adobe vẫn chưa công bố bất kỳ tuyên bố chính thức nào xác nhận hoặc phủ nhận sự việc này. Thông tin hiện có chủ yếu đến từ tuyên bố của chính kẻ tấn công và báo cáo của 《Tạp chí Mạng Internet Quốc tế》(International Cyber Digest); vẫn cần Adobe phản hồi chính thức hoặc xác minh độc lập từ bên thứ ba. Người dùng nên thực hiện các biện pháp phòng ngừa trước khi có thông tin rõ ràng.

Vì sao việc rò rỉ hồ sơ nộp tiền thưởng lỗ hổng của HackerOne lại đặc biệt nguy hiểm?

Hồ sơ nộp của HackerOne bao gồm các lỗ hổng bảo mật chưa công khai mà các nhà nghiên cứu an ninh đã báo cáo trong chương trình tiền thưởng lỗ hổng; trong khi Adobe hoàn tất sửa chữa và phát hành bản vá, các lỗ hổng này thuộc tính chất “zero-day”. Nếu lọt vào tay kẻ tấn công độc hại, chúng có thể được sử dụng ngay lập tức cho các cuộc tấn công mới nhắm vào sản phẩm của Adobe, khiến hàng triệu người dùng cá nhân và doanh nghiệp đang sử dụng phần mềm Adobe rơi vào rủi ro trực tiếp.

Tấn công chuỗi cung ứng có thể vượt qua các biện pháp bảo mật của chính doanh nghiệp như thế nào?

Tấn công chuỗi cung ứng xâm nhập vào nhà thầu bên ngoài của doanh nghiệp mục tiêu, từ đó vượt qua ranh giới bảo mật của chính doanh nghiệp. Dù các biện pháp bảo mật của Adobe có nghiêm ngặt đến đâu, nếu công ty BPO bên thứ ba mà họ thuê ngoài không đạt tiêu chuẩn an toàn, thì vẫn có thể trở thành điểm đột phá của kẻ tấn công. Các chuyên gia bảo mật khuyến nghị tiến hành kiểm toán định kỳ đối với tất cả nhà cung cấp bên thứ ba có quyền truy cập dữ liệu, đồng thời nghiêm ngặt hạn chế quyền sử dụng chức năng xuất dữ liệu hàng loạt.

Bài viết liên quan

Bubblemaps: Token MYSTERY Có Dấu Hiệu Về Quyền Kiểm Soát Tập Trung, 90 Ví Nắm 90% Tổng Cung Tại Thời Điểm Ra Mắt

Kẻ tấn công Wasabi Protocol chuyển 5,9 triệu USD tiền bị đánh cắp sang Tornado Cash vào ngày 5 tháng 5

Ripple chia sẻ thông tin tình báo về các vụ hack của Triều Tiên khi các cuộc tấn công tiền mã hóa chuyển sang kỹ thuật lừa đảo xã hội

ZachXBT: Tokenlon đã tạo điều kiện cho Quỹ Nhóm Lazarus $45M

Aave tìm cách ngăn khoản tịch thu 71 triệu USD tiền điện tử ETH trên Arbitrum sau vụ khai thác rsETH