Clawdbot về an ninh mạng: Cảnh báo API của SlowMist, rủi ro rò rỉ tin nhắn riêng tư, Brave đề xuất 7 biện pháp giảm thiểu rủi ro

爆紅 AI trợ lý Clawdbot bị cảnh báo từ SlowMist về tồn tại lỗ hổng nghiêm trọng, có thể dẫn đến rò rỉ API key và cuộc trò chuyện bí mật. Các chuyên gia đề xuất cách cách ly qua chế độ sandbox, thiết bị riêng biệt và kênh SSH để phòng ngừa rủi ro về dữ liệu cá nhân và tài sản do công cụ tự động đại diện mang lại.

Clawdbot nổi bật sau khi trở nên phổ biến, SlowMist cảnh báo rủi ro an ninh mạng

Gần đây, công cụ trợ lý AI mã nguồn mở Clawdbot trên nền tảng X (trước đây là Twitter) đã gây sốt trong giới công nghệ, nhưng các rủi ro về an ninh cũng thu hút sự chú ý.

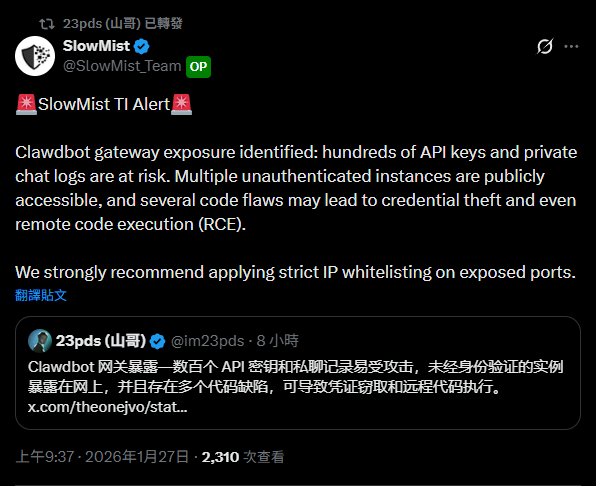

Công ty an ninh blockchain SlowMist hôm nay (27/1) đã đăng bài cảnh báo về việc Clawdbot có nguy cơ lộ rõ nghiêm trọng, khi phát hiện hàng trăm ví dụ chưa xác thực danh tính công khai trên mạng.

SlowMist cho biết, lỗ hổng của cổng Clawdbot có thể khiến một lượng lớn thông tin nhạy cảm bị rò rỉ, bao gồm API key của Anthropic, token bot Telegram, chứng thực OAuth Slack, và các cuộc trò chuyện riêng tư của người dùng kéo dài nhiều tháng.

Nguồn hình ảnh: SlowMistClawdbot nổi bật, SlowMist cảnh báo rủi ro an ninh mạng

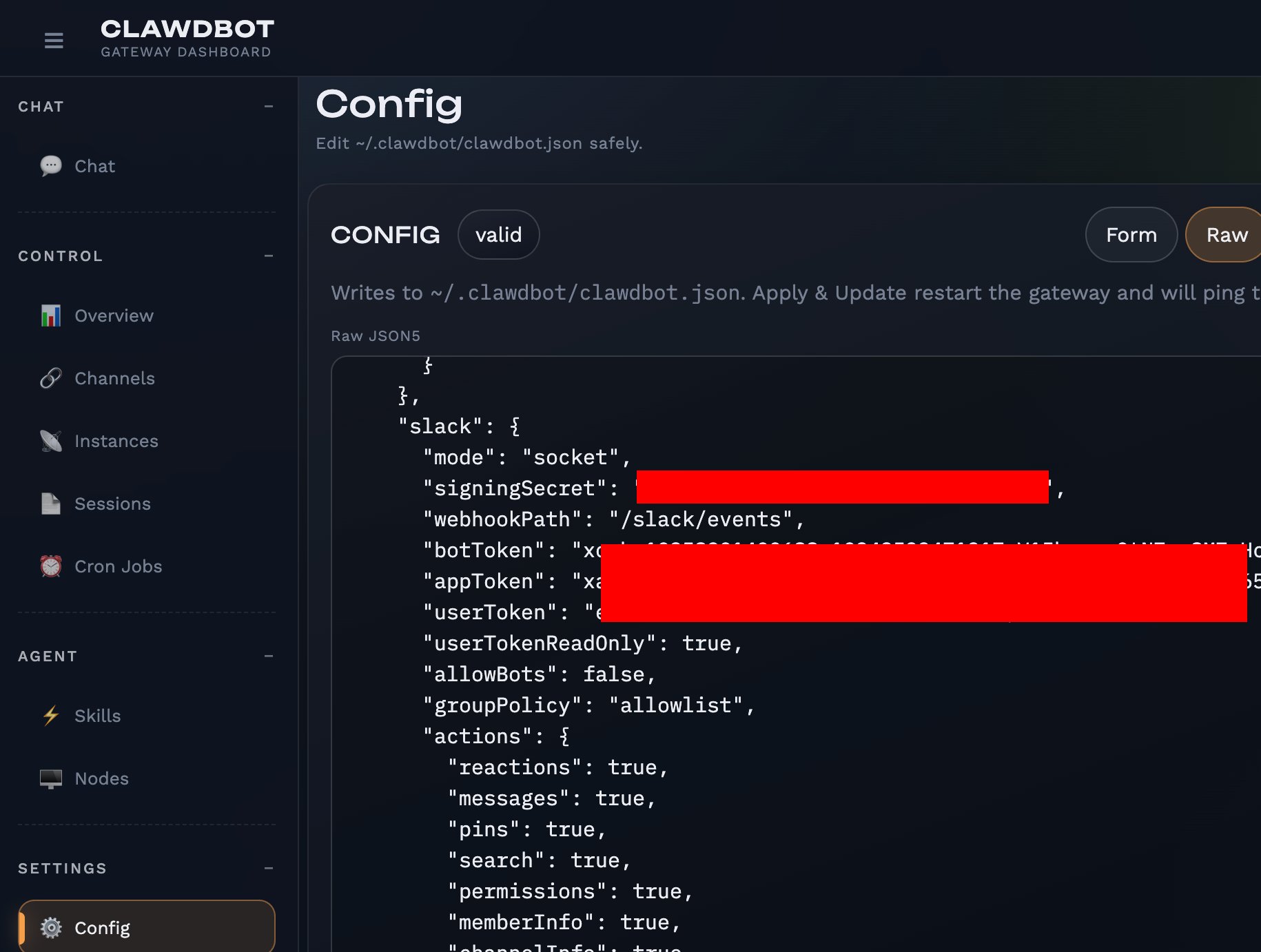

Nhà nghiên cứu an ninh mạng kiêm hacker Jamieson O’Reilly giải thích chi tiết hơn, nguyên nhân chính gây ra rủi ro lộ là do cấu hình sai, khi người dùng triển khai Clawdbot sau các máy chủ reverse proxy như Nginx hoặc Caddy, nếu không thiết lập đúng tùy chọn tin cậy proxy, hệ thống sẽ nhầm lẫn tất cả các kết nối bên ngoài là yêu cầu từ chính máy (localhost), từ đó bỏ qua xác thực tự động.

Sau đó, kẻ tấn công có thể lợi dụng lỗ hổng này để chiếm quyền kiểm soát toàn bộ mà không cần mật khẩu, thậm chí thực thi mã tùy ý trên container chạy với quyền root (RCE), nếu máy tính cài đặt Clawdbot chứa các bí mật như khóa riêng tiền mã hóa, chứng chỉ tài chính, thì có thể dẫn đến mất tài sản hoặc rò rỉ dữ liệu.

Nguồn hình ảnh: Jamieson O’ReillyJamieson O’Reilly chỉ ra rằng, cấu hình sai của Clawdbot có thể cho phép hacker lấy API key và thông tin khác

Brave đề xuất 7 cách giảm thiểu rủi ro an ninh của Clawdbot

Để đối phó với các mối lo về an ninh do Clawdbot mang lại, trình duyệt Brave đã đăng bài khuyên người dùng nên thực hiện 7 biện pháp sau để giảm thiểu rủi ro, lưu ý rằng giảm thiểu rủi ro không đồng nghĩa hoàn toàn không có rủi ro:

- Cách 1: Sử dụng thiết bị riêng biệt để chạy. Không chạy Clawdbot trên máy chính chứa dữ liệu quan trọng, khuyên dùng máy cũ hoặc máy chủ ảo riêng (VPS) để cách ly.

- Cách 2: Sử dụng tài khoản riêng. Chỉ cấp quyền cho Clawdbot truy cập hộp thư tạm thời hoặc số điện thoại tạm, tránh để tài khoản chính bị xâm nhập.

- Cách 3: Thiết lập cơ chế ủy quyền. Cấu hình bot để hỏi xác nhận trước khi thực hiện các hành động nguy hiểm, tránh xóa nhầm tệp tin do lệnh sai.

- Cách 4: Kích hoạt chế độ sandbox. Chạy Clawdbot trong container cách ly để hạn chế tác động của các liên kết hoặc lệnh độc hại gây hại cho máy chủ.

- Cách 5: Sử dụng kênh SSH. Không để cổng của cổng mở trực tiếp ra mạng công cộng, nên dùng kênh SSH mã hóa để giao tiếp với Clawdbot.

- Cách 6: Tránh tham gia nhóm. Tham gia nhóm chat sẽ tăng đáng kể nguy cơ bị chiếm quyền, khuyên chỉ dùng trong trò chuyện 1-1.

- Cách 7: Thực hiện kiểm tra định kỳ. Sử dụng công cụ kiểm tra an ninh tích hợp của Clawdbot để quét lỗ hổng cấu hình và sửa chữa kịp thời.

Các đề xuất của Brave về Clawdbot cũng tương tự các khuyến nghị về an ninh do các nhà phát triển độc lập chia sẻ trong các bài viết trước.

- Clawdbot là gì? Hướng dẫn cài đặt đơn giản trong 5 bước: Tham khảo hướng dẫn cài đặt và cấu hình an ninh trước khi sử dụng

Clawdbot mạnh mẽ nhưng cũng nguy hiểm, nhà sáng lập Microsoft Venture cảnh báo

Rahul Sood, nhà sáng lập Microsoft Venture và CEO của Irreverent Labs, đã viết cảnh báo rằng, dù Clawdbot có khả năng mạnh mẽ, có thể kiểm soát trình duyệt như người quản gia Jarvis của Iron Man, đọc ghi tệp và quản lý phần mềm liên lạc, nhưng chính thiết kế “toàn quyền” này lại là rủi ro lớn.

Nguồn hình ảnh: Rahul Sood, nhà sáng lập Microsoft Venture, cảnh báo rủi ro an ninh của Clawdbot

Ông nhấn mạnh, Clawdbot không chỉ là một chatbot đơn thuần, mà còn là một đại lý tự chủ có quyền truy cập hệ thống đầy đủ, có thể thực thi lệnh tùy ý trên máy tính của người dùng.

Rahul Sood đặc biệt nhấn mạnh về nguy cơ “tiêm lệnh”, nếu AI đọc được các tài liệu chứa lệnh độc hại ẩn (ví dụ như trong PDF, yêu cầu sao chép khóa SSH), mô hình có thể không phân biệt được nội dung và lệnh, từ đó vô tình thực thi lệnh của kẻ tấn công.

Ông chỉ ra rằng, các nhà phát triển Clawdbot đã cố ý bỏ qua các biện pháp an toàn để đáp ứng nhu cầu của người dùng nâng cao, điều này có nghĩa là người dùng phải tự chịu hậu quả.

Sood kêu gọi người dùng không vận hành các công cụ tự chủ này trên thiết bị chứa chứng chỉ ngân hàng hoặc hồ sơ y tế, nếu cần thiết thì phải cách ly qua máy riêng và kênh SSH, tránh để tiện ích làm lơ các rủi ro lớn phía sau.

Về rủi ro của công cụ AI đại lý, xem thêm:

Notion 3.0 AI代理人爆資安漏洞!一個PDF就能偷走個資,官方緊急回應爭議

Các vấn đề về AI liên tục xảy ra! Hơn 80% triển khai có lỗ hổng an ninh, Alibaba Cloud làm thế nào để AI bảo vệ AI?