Крадіжка в криптосфері з найгіршим розмахом? Хакер карбував 1 мільярд доларів DOT, але вкрали лише 230 тисяч доларів.

Зловмисники використали вразливість міжланцюгового мосту Hyperbridge, щоб «з нічого» карбувати 1 млрд DOT- токенів. Номінальна вартість сягнула 1,19 млрд доларів США, але через вкрай недостатню ринкову ліквідність зрештою вдалося вимкнути приблизно лише 237 тис. доларів США.

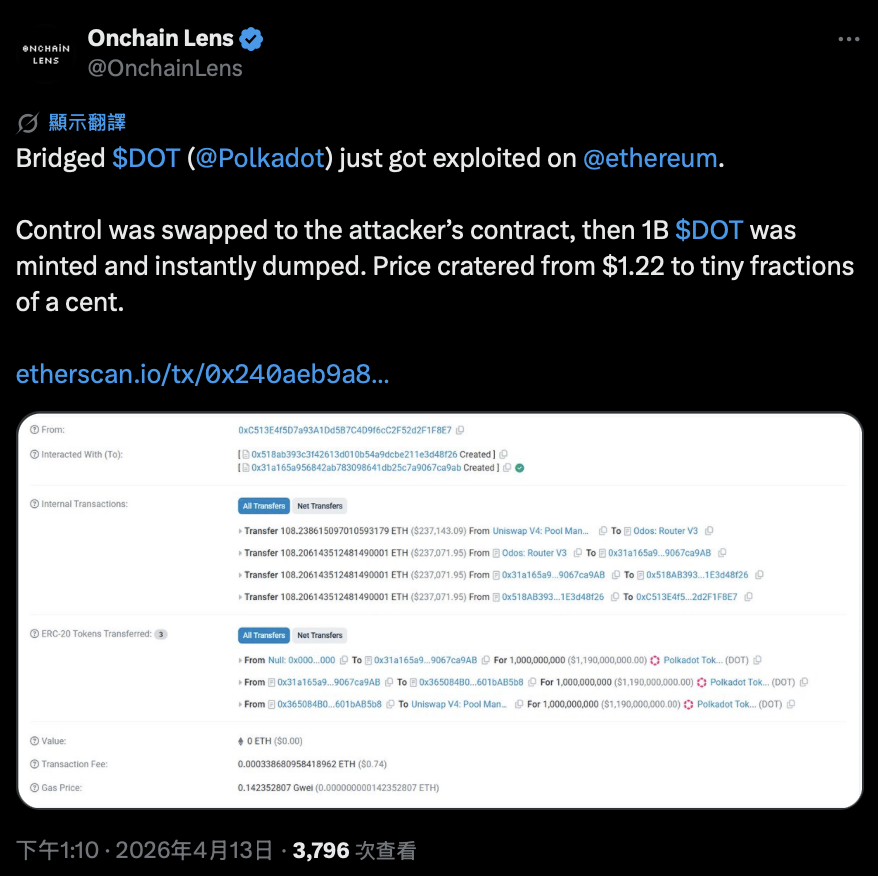

Криптовалютні атакі трапляються нескінченно, але от таких випадків, як «ризикувати великим заради дрібного зиску», справді небагато. Сьогодні (13-го) дещо раніше хакер використав вразливість міжланцюгового мосту Hyperbridge, щоб «з нічого» викарбувати 1 млрд токенів Polkadot (DOT) на Ethereum. Номінальна вартість — до 1,19 млрд доларів США. Проте, коли він спробував продати ці токени, через вкрай недостатню ліквідність у підсумку йому вдалося обміняти лише приблизно 237 тис. доларів США в ефір (ETH).

Потрібно уточнити, що метою атаки хакера були «розумні контракти міжланцюгового мосту», тож нативні токени DOT у головній мережі Polkadot не постраждали. Головною причиною цієї вразливості стало те, що контракт EthereumHost у Hyperbridge перед передаванням міжланцюгових повідомлень у TokenGateway не зміг коректно верифікувати достовірність повідомлення.

Джерело зображення: X/@OnchainLens

Міжланцюгові мости — це завжди найвразливіше місце в блокчейн-архітектурі, адже вони мають права керування токенними контрактами. Як тільки в механізмі верифікації виникає «пробоїна», зловмисники можуть легко отримати право на необмежене карбування токенів.

Спосіб атаки: підробка повідомлень, перехоплення прав керування, необмежене карбування токенів

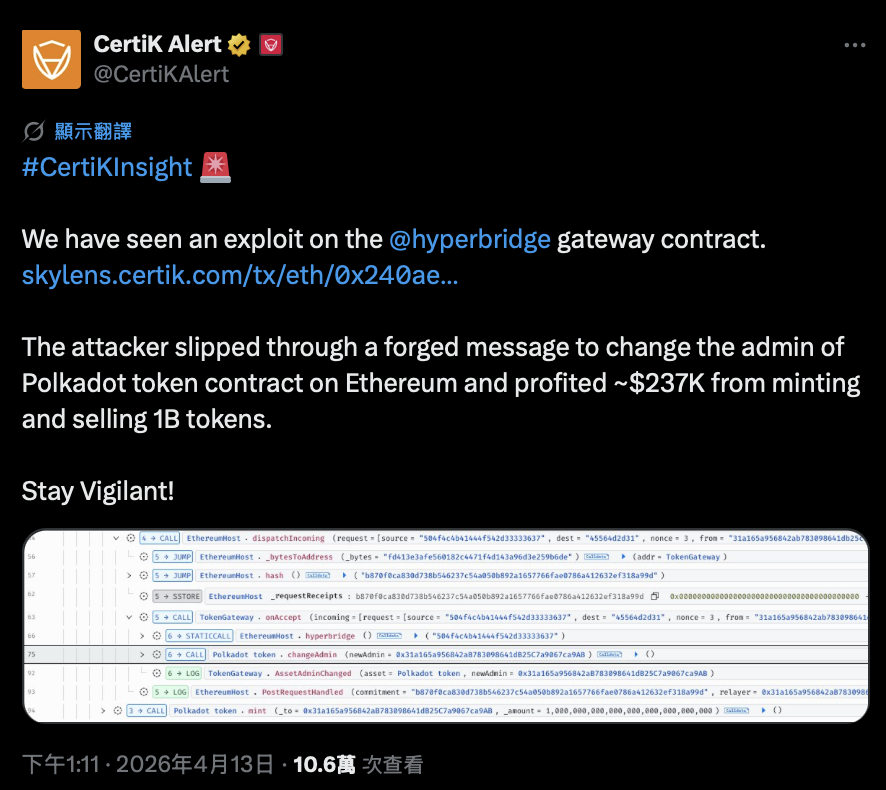

Ончейн-розслідування показує, що зловмисник через dispatchIncoming подав підроблене повідомлення і успішно спрямував його на TokenGateway.onAccept. Спочатку система мала звірити достовірність цього повідомлення зі станом у мережі Polkadot, але механізм верифікації записав значення обіцянки як «усі нулі». Це означає, що процедуру верифікації або повністю було обійдено, або її фактично не існувало — тож система помилково сприйняла це фальшиве повідомлення як дійсну команду.

Негайно прийняте повідомлення виконало функцію changeAdmin для мостового контракту Polkadot, передавши права адміністратора на адресу зловмисника. Після отримання прав керування атакувальник у межах однієї транзакції викарбував 1 млрд DOT-токенів і за допомогою Odos Router V3 закинув їх у торговельний пул Uniswap V4 DOT-ETH. Після багаторазових обмінів за трохи різними цінами врешті вдалося витягнути близько 108,2 ETH.

«Недостатня ліквідність» несподівано стала захисним щитом

На фінансових ринках «недостатня ліквідність» зазвичай є головним болем для великих китів, але іронічно те, що цього разу саме недостатня ліквідність стала невидимим захисним щитом, суттєво обмеживши простір для прибутку хакера.

Оскільки ліквідність DOT на Ethereum є вкрай обмеженою, вона фактично не могла «перетравити» ці 1 млрд токенів, які «з нічого» з’явилися. Коли зловмисник поспішив їх розпродати та вивести кошти, сильне ковзання призвело до того, що реальна ціна за кожен токен не доходила навіть до 1 цента.

Якби вразливість стосувалася мостових активів із глибшою ліквідністю або вищою вартістю, ті самі проблеми, ймовірно, спричинили б втрати в десятки разів. Станом на момент підготовки матеріалу ціна угод DOT становить близько 1,17 долара США; за останні 24 години вона знизилася на 5%.

Ця подія знову показує: навіть якщо хакер отримує «право на необмежене карбування токенів», чи вдасться йому успішно провести арбітраж, усе одно залежить від ринкової ліквідності та глибини торгів. Відомий блокчейн-інститут з кібербезпеки CertiK згодом підтвердив факт цієї атаки та заявив, що зловмисник отримав прибуток приблизно 237 тис. доларів США завдяки карбуванню та розпродажу мостових токенів.

Станом на сьогодні Hyperbridge офіційно ще не опублікував жодних коментарів щодо інциденту.

Джерело зображення: X/@CertiKAlert

- Ця стаття була опублікована за ліцензією з видання: «区块客»

- Оригінальний заголовок: «Найбезглуздіша крадіжка? Хакер викарбував $DOT на 1 млрд доларів США, але через „цю причину“ зміг вкрасти лише 230 тис. доларів США»

- Оригінальний автор: 区块妹 MEL

Пов'язані статті

Крипто-«гігантський кит» подає позов проти Coinbase, звинувачуючи біржу в тому, що після заморозки вкраденого DAI вона відмовилась повернути кошти

Жертви терактів у Північній Кореї подали клопотання про арешт $71M із злому Aave, перекваліфікувавши справу як шахрайство

Kelp DAO відмовляється від LayerZero на користь Chainlink CCIP після експлойту мосту на $292 мільйони

Засновник LayerZero спростовує звинувачення KelpDAO та посилається на ручну зміну конфігурації від 1 квітня 2024 року

Вразливість у коді для віддаленого виконання Bitcoin Core для майнерів, 43% вузлів не оновлено