Guia de Segurança DeFi: Como se Defender Eficazmente de Ataques de Hackers na Era da IA?

Título original: How To Stop Losing Money To DeFi Hacks

Autor original: sysls, openforage

Tradução do compilador original: AididiaoJP, Foresight News

Introdução

Ao entender uma grande quantidade de eventos de ataques de hackers em protocolos DeFi, fiquei assustado com os “agentes estatais”. Eles são altamente habilidosos, possuem recursos abundantes e jogam um jogo de longo prazo; esses supervilões se concentram em vasculhar cada canto do seu protocolo e infraestrutura em busca de vulnerabilidades, enquanto equipes de protocolos comuns têm suas atenções dispersas em seis ou sete áreas de negócio diferentes.

Não me considero um especialista em segurança, mas já liderei equipes em ambientes de alto risco (incluindo forças armadas e o setor financeiro com grandes fundos), tendo ampla experiência em pensar e planejar planos de contingência.

Acredito sinceramente que apenas os paranoicos sobrevivem. Nenhuma equipe começa pensando “vou agir com descaso e negligência em relação à segurança”; no entanto, ataques ainda acontecem. Precisamos fazer melhor.

IA significa que desta vez é realmente diferente

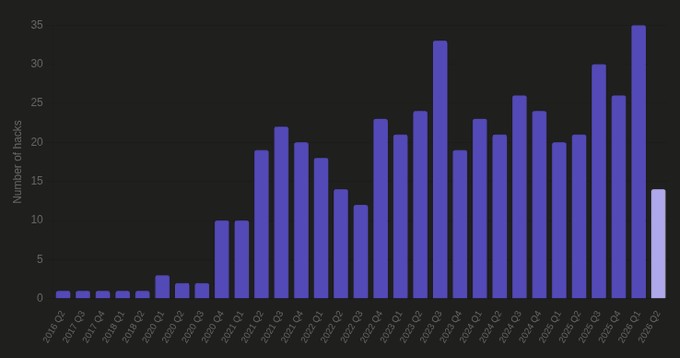

(Fonte dos dados: https://defillama.com/hacks)

Ataques de hackers não são incomuns, mas a frequência está claramente aumentando. O primeiro trimestre de 2026 foi o trimestre com o maior número de ataques DeFi já registrados, e o segundo trimestre mal começou, mas já promete quebrar o recorde do trimestre anterior.

Minha hipótese central é: IA reduziu drasticamente o custo de encontrar vulnerabilidades e expandiu enormemente a superfície de ataque. Humanos levam várias semanas para revisar a configuração de cem protocolos em busca de erros; enquanto isso, o modelo de base mais recente consegue fazer isso em poucas horas.

Isso deve mudar completamente nossa forma de pensar e responder a ataques. Protocolos antigos, acostumados a medidas de segurança antes do fortalecimento da IA, enfrentam um risco crescente de serem “derrotados em segundos”.

Pensando superficialmente e em camadas

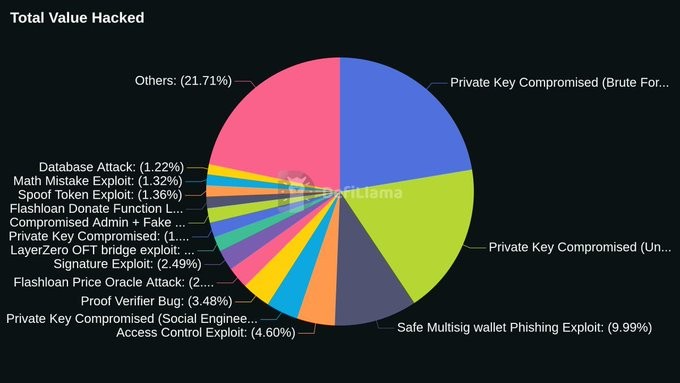

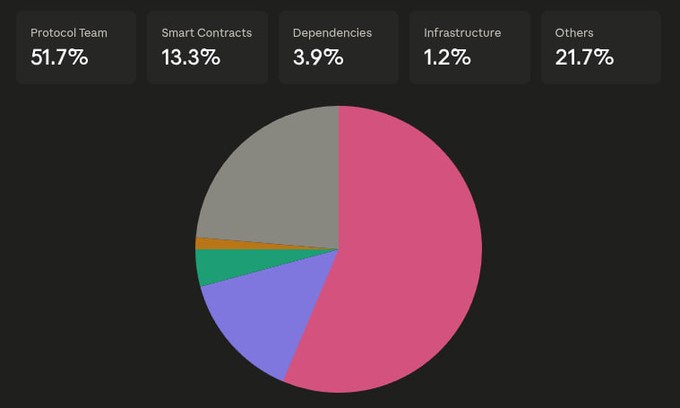

(Fonte dos dados: https://defillama.com/hacks)

A superfície de ataque de hackers pode ser resumida em três: equipe do protocolo, contratos inteligentes e infraestrutura, limites de confiança dos usuários (DSN, redes sociais etc.).

Uma vez identificadas essas superfícies, adicione camadas de defesa:

· Prevenção: processos rigorosos que maximizam a redução da probabilidade de exploração.

· Mitigação: limitar o dano quando a prevenção falha.

· Pausa: ninguém consegue tomar as melhores decisões sob enorme pressão. Assim que um ataque for confirmado, acione imediatamente o interruptor geral. Congelar pode impedir perdas adicionais e ganhar tempo para pensar…

· Recuperação: se você perder o controle de componentes tóxicos ou comprometidos, descarte-os e substitua-os.

· Restabelecimento: recupere o que foi perdido. Planeje com antecedência parcerias capazes de congelar fundos, cancelar transações e ajudar na investigação.

Princípios

Estes princípios orientam ações específicas para implementar cada camada de defesa.

Uso intensivo de IA de ponta

Utilize modelos avançados de IA para escanear seu código e configurações, procurando vulnerabilidades, e realize testes de red team em larga escala: tente encontrar brechas na interface frontal para alcançar o backend. Hackers fazem isso. O que você consegue detectar com varreduras defensivas, eles já detectaram com varreduras ofensivas.

Use habilidades como pashov, nemesis, além de plataformas de IA como Cantina (Apex) e Zellic (V12) para escanear rapidamente seu código antes de uma auditoria completa.

Tempo e fricção são boas defesas

Adicione múltiplas etapas e bloqueios de tempo para qualquer operação potencialmente danosa. Você precisa de tempo suficiente para intervir e congelar ao detectar anomalias.

No passado, a resistência a bloqueios de tempo e etapas múltiplas vinha do receio de criar fricções para a equipe do protocolo. Agora, com IA, essas fricções podem ser facilmente contornadas nos bastidores.

Invariantes

Contratos inteligentes podem ser defensivamente construídos escrevendo “fatos” imutáveis: se esses fatos forem quebrados, toda a lógica do protocolo colapsa.

Normalmente, há poucos invariantes. É preciso elevá-los cuidadosamente ao código; forçar múltiplos invariantes em cada função torna a gestão difícil.

Equilíbrio de poder

Muitos ataques vêm de carteiras comprometidas. Você precisa de uma configuração onde, mesmo que uma multiassinatura seja comprometida, seja possível conter rapidamente o dano e trazer o protocolo de volta a um estado de governança controlável.

Isso exige um equilíbrio entre governança (que decide tudo) e resgate (que restaura a estabilidade gerenciável, sem substituir ou derrubar a governança).

Problemas sempre surgirão

Parta do pressuposto: por mais inteligente que seja, você será hackeado. Seus contratos ou dependências podem falhar. Você pode sofrer engenharia social, e novas atualizações podem introduzir vulnerabilidades não previstas.

Pensando assim, limites de dano e disjuntores de protocolos se tornam seus melhores aliados. Limite o dano a 5-10%, congele e planeje sua resposta. Ninguém consegue tomar a melhor decisão sob fogo cruzado.

O melhor momento para planejar é agora

Antes de ser hackeado, pense na sua resposta. Codifique o máximo possível dos processos e pratique com sua equipe, para não ficar perdido na hora do impacto. Na era da IA, isso significa ter habilidades e algoritmos capazes de apresentar rapidamente muitas informações, compartilhando resumos e detalhes com seu núcleo.

Você não precisa ser perfeito, mas precisa sobreviver. Nenhum sistema é imbatível desde o primeiro dia; com iterações, você se tornará mais resistente ao aprender com os erros.

A ausência de evidências de que foi hackeado não significa que você não será. O ponto de maior conforto costuma ser o maior risco.

Medidas preventivas

Design de contratos inteligentes

Depois de identificar invariantes, eleve-os a verificações em tempo de execução. Pense cuidadosamente quais invariantes realmente valem a pena reforçar.

Este é o método FREI-PI (Function Requirements, Effects, Interactions, Protocol Invariants): ao final de cada função que manipula valores, revalide os invariantes principais que ela promete manter. Muitas vulnerabilidades, como ataques de CEI (Checks-Effects-Interactions) (ex: sandwich de flash loans, liquidações assistidas por oráculos, drenagem de capacidade entre funções), podem ser capturadas por invariantes ao final da função.

Testes de qualidade

Testes de fuzzing com estado (Stateful fuzzing) geram sequências aleatórias de chamadas na interface pública do protocolo, verificando invariantes a cada passo. A maioria das vulnerabilidades em produção envolve múltiplas transações, e o fuzzing com estado é quase a única forma confiável de descobrir esses caminhos antes do atacante.

Use invariantes para afirmar que propriedades se mantêm em todas as sequências geradas pelo fuzzing. Com verificação formal, pode-se provar que essas propriedades valem em todos os estados acessíveis. Seus invariantes principais devem aceitar esse método.

Oráculos e dependências

Complexidade é inimiga da segurança. Cada dependência externa aumenta a superfície de ataque. Ao projetar primitives, deixe a escolha de quem e do que confiar para o usuário. Se não for possível eliminar dependências, diversifique-as, de modo que nenhum ponto único de falha possa destruir seu protocolo.

Expanda o escopo de auditoria para simular falhas de oráculos e dependências, e aplique limites de taxa ao potencial desastre que sua falha pode causar.

O recente exemplo do bug do KelpDAO ilustra isso: eles herdaram a configuração padrão do LayerZero, requiredDVNCount=1, que estava fora do escopo da auditoria. O ataque final ocorreu na infraestrutura off-chain fora do escopo de auditoria.

Superfície de ataque

A maioria das superfícies de ataque em DeFi já foi listada. Analise cada categoria, pergunte se ela se aplica ao seu protocolo, e implemente controles contra esses vetores. Desenvolva habilidades de red team, fazendo seus agentes de IA procurar vulnerabilidades ativamente; isso já é uma exigência básica atualmente.

Tenha capacidades nativas de resgate

Em governança baseada em votação, o poder inicialmente está concentrado nas multiassinaturas da equipe, levando tempo para se dispersar. Mesmo com ampla distribuição de tokens, a delegação muitas vezes concentra autoridade em poucas carteiras (às vezes até uma única). Quando essas carteiras são comprometidas, o jogo acaba.

Implemente “carteiras guardiãs”, com permissões restritas: apenas podem pausar o protocolo, e com um limiar de >=4/7, podem trocar os delegados danificados por carteiras de substituição predefinidas em situações extremas. Essas carteiras nunca podem propor governança.

Assim, você terá uma camada de resgate que sempre pode restaurar a estabilidade de governança, sem ter o poder de derrubar a governança. A probabilidade de perder >=4/7 das carteiras guardiãs é extremamente baixa (considerando a diversidade de detentores), e, uma vez que a governança esteja madura e dispersa, essa camada pode ser gradualmente eliminada.

Topologia de carteiras e chaves

Multiassinaturas são o mínimo necessário, com pelo menos 4/7. Nenhuma pessoa controla todas as 7 chaves. Rotacione frequentemente os signatários de forma silenciosa.

As chaves nunca devem interagir com dispositivos de uso diário. Se você usar um dispositivo de assinatura para navegar na internet, enviar e-mails ou abrir Slack, considere que essa chave já foi comprometida.

Tenha múltiplas multiassinaturas, cada uma com usos diferentes. Suponha que pelo menos uma delas seja comprometida, e planeje a partir daí. Nenhuma pessoa deve ter controle suficiente para comprometer o protocolo, mesmo em cenários extremos (sequestro, tortura etc.).

Considere recompensas

Se tiver recursos, defina uma recompensa alta por vulnerabilidades, proporcional ao TVL do protocolo; mesmo que seja um protocolo menor, a recompensa deve ser generosa (por exemplo, de sete a oito dígitos mínimos).

Se você enfrenta ataques de agentes estatais, eles podem não negociar, mas ainda assim pode participar de programas de “white hat”, autorizando hackers éticos a agir em seu nome para proteger fundos, recebendo uma porcentagem do valor da vulnerabilidade como taxa (na prática, um bônus pago pelos depositantes).

Encontre bons auditores

Já escrevi antes que, com modelos de linguagem grandes ficando mais inteligentes, o valor marginal de contratar auditores diminui. Ainda mantenho essa opinião, mas minha perspectiva mudou.

Primeiro, bons auditores estão na vanguarda da curva. Se você está fazendo algo inovador, seu código e suas vulnerabilidades podem não estar nos dados de treinamento, e simplesmente aumentar tokens ainda não provou ser eficaz na descoberta de vulnerabilidades novas. Você não quer ser o primeiro a ter uma vulnerabilidade única.

Segundo, um benefício subestimado é: contratar um auditor é usar sua reputação como garantia. Se eles assinarem e você for atacado, terão forte incentivo para ajudar. Relacionar-se com profissionais de segurança é uma vantagem enorme.

Praticar segurança operacional

Considere a segurança operacional como um indicador de sucesso. Faça treinamentos de phishing; contrate (de confiança) equipes de red team para testar engenharia social com sua equipe. Tenha hardware e dispositivos de backup prontos para substituir toda a multiassinatura, se necessário. Você não quer correr para comprar isso na hora do “D-day”.

Medidas de mitigação

Seu caminho de saída é o limite de perdas

O limite máximo de valor que pode ser transferido para fora do protocolo define a maior perda teórica possível em caso de exploração. Simplificando: uma função de emissão sem limite por bloco é como um cheque em branco para qualquer vulnerabilidade de emissão infinita. Uma função de resgate sem limite semanal é como um cheque em branco para qualquer saldo de ativos.

Pense cuidadosamente nos valores claros do seu caminho de saída. Esses números precisam equilibrar o dano máximo que você está disposto a suportar e a experiência extrema do usuário. Se algo der errado, eles podem te salvar de uma destruição total.

Lista de permissões (e listas negras)

A maioria dos protocolos possui listas de chamadas, transações ou endereços de usuários que podem interagir, além de listas de ações proibidas. Mesmo que implícitas, essas são fronteiras de confiança e devem ser formalizadas.

Formalizá-las permite criar mecanismos de configuração em duas etapas, introduzindo fricção significativa. O atacante primeiro precisa adicionar à whitelist (ou remover da blacklist), antes de agir. Ter ambos significa que, ao introduzir um vetor de ataque, ele precisa comprometer dois processos: o mercado deve permitir (integração/listagem), e a ação não pode ser proibida (revisão de segurança).

Recuperação

Monitoramento algorítmico

Sem monitoramento, o interruptor geral é inútil. Monitores off-chain devem acompanhar invariantes continuamente, e, ao detectar problemas, escalar alertas automaticamente. A última linha de defesa deve chegar aos responsáveis pelo multiassinatura, com contexto suficiente para decisões em poucos minutos.

Recalibração

Se você foi comprometido, primeiro pare o sangramento, não tome decisões na contagem regressiva. Para o protocolo, isso é o kill switch (que também deve estar visível na interface): um botão que pausa todas as movimentações de valor em uma única transação. Prepare um script auxiliar de “pausa total”, enumerando componentes pausáveis e pausando-os de forma atômica.

Somente a governança pode remover a pausa, portanto, o kill switch não pode pausar o contrato de governança. Se a camada de guardiões puder pausar o contrato de governança, ela pode travar o processo de recuperação de forma permanente.

Inicie sua sala de crise

Congele, pare o sangramento, e reúna todas as pessoas de confiança (pequeno grupo, com acordo prévio) em um canal de comunicação. Mantenha o grupo pequeno para evitar vazamentos para atacantes, público ou arbitradores maliciosos.

Faça role-playing com os papéis necessários: um tomador de decisão; um operador habilidoso em executar scripts de defesa e pausas; alguém que reestruture vulnerabilidades e identifique causas raízes; alguém que comunique com partes-chave; alguém que registre observações, eventos e decisões ao longo do tempo.

Quando todos souberem seus papéis e praticarem, você poderá reagir de forma coordenada, sem pânico na hora do aperto.

Considere reações em cadeia

Suponha que seu atacante seja altamente experiente. A primeira vulnerabilidade pode ser um isca ou uma semente para ataques subsequentes. O ataque pode ser uma tentativa de induzi-lo a fazer algo totalmente errado, acionando uma vulnerabilidade real.

A pausa deve ser totalmente controlada, bem estudada e não explorável. Deve congelar toda a rede do protocolo: você não quer ser induzido a pausar um componente e abrir espaço para outro. Assim que identificar a causa raiz e o vetor de ataque, explore as superfícies expostas adjacentes e as reações em cadeia, e corrija tudo de uma vez.

Rotacione sucessores previamente comprometidos

Somente com sucessores previamente conhecidos a troca é segura. Gosto da ideia de um registro de sucessores pré-registrados: dificulta que atacantes substituam guardiões ou carteiras de governança saudáveis por comprometidos. Essa abordagem é consistente com a ideia de listas brancas/negras nas medidas de mitigação.

Registre um sucessor para cada papel importante. A única operação de troca de emergência é “substituir o papel X pelo seu sucessor”. Assim, você pode avaliar os sucessores em tempos de paz: fazer uma diligência, conversar com quem propôs, e fazer uma avaliação cuidadosa.

Testes cautelosos antes de atualizações

Depois de identificar a causa raiz e o escopo, você precisa lançar a atualização. Pode ser o código mais perigoso que você já implantou: escrito sob pressão, visando um atacante que já conhece bem seu protocolo e suas vulnerabilidades.

Evite lançar sem testes completos. Se não houver tempo para auditoria, use relacionamentos com white hats ou configure uma competição de 48 horas antes do deploy, para uma revisão adversarial adicional.

Recuperação

Aja rapidamente

Fundos roubados têm meia-vida; assim que a vulnerabilidade é explorada, eles entram rapidamente em rotas de lavagem. Prepare-se com fornecedores de análise on-chain como Chainalysis, para marcar endereços de atacantes em tempo real, e notificar plataformas de troca ao cruzar informações.

Tenha uma lista de terceiros confiáveis, incluindo exchanges, administradores de pontes cross-chain, custodiante, e outros com capacidade de congelar mensagens cross-chain ou depósitos em trânsito.

Negociação

Sim, é doloroso, mas você ainda deve tentar dialogar com os atacantes. Muitas situações podem ser resolvidas por negociação. Ofereça recompensas white hat com prazo, e declare publicamente que, se o valor for devolvido integralmente antes do prazo, não serão tomadas ações legais.

Se estiver lidando com agentes estatais, pode não ter sorte, mas talvez esteja lidando com atacantes menos experientes, que apenas encontraram uma forma de explorar sua vulnerabilidade e querem sair com um custo menor.

Antes de agir, consulte um advogado.

Conclusão

Ataques de hackers não vão parar, e com IA mais inteligente, eles só aumentarão. Apenas tornar os defensores “mais atentos” não é suficiente. Precisamos usar as mesmas ferramentas dos atacantes para fazer testes de red team, monitorar continuamente, e impor limites rígidos ao dano, para que possamos sobreviver ao pior cenário.

Link do artigo original

Clique para conhecer as vagas na BlockBeats

Participe do grupo oficial da BlockBeats:

Telegram assinatura: https://t.me/theblockbeats

Telegram grupo: https://t.me/BlockBeats_App

Twitter oficial: https://twitter.com/BlockBeatsAsia