OpenClaw aterra na AWS, falha de segurança grave expõe mais de 4 0000 instâncias na nuvem

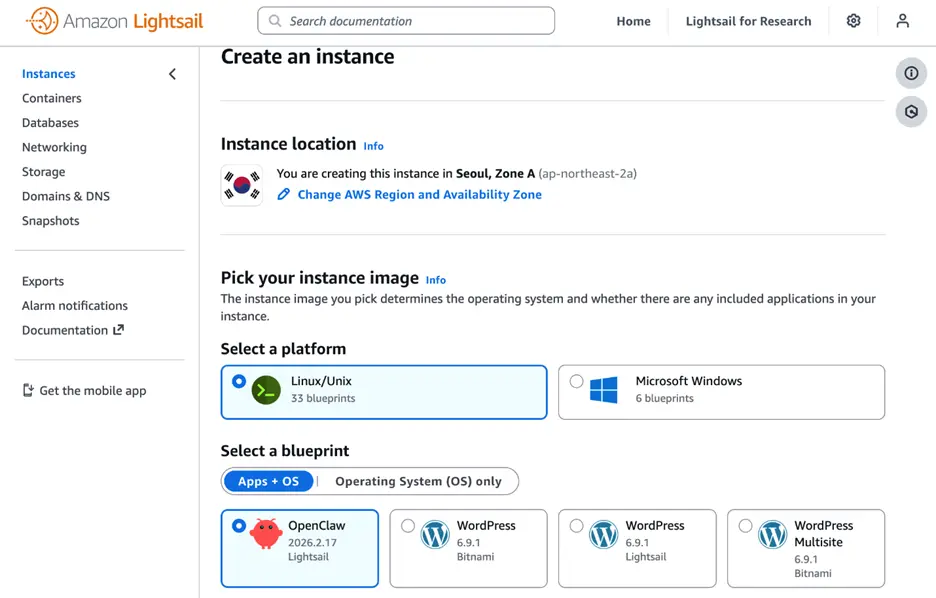

Amazon Web Services (AWS) recentemente lançou no seu produto de servidores virtuais leves Amazon Lightsail um serviço de implantação com um clique para OpenClaw, oferecendo uma solução simplificada de implantação na nuvem para este framework de IA. No entanto, este lançamento coincide com a contínua crise de segurança do OpenClaw, com relatórios a indicar que há 42.900 instâncias expostas publicamente em 82 países.

Implantação gerida no AWS Lightsail: detalhes técnicos e posicionamento

A AWS afirma que esta integração responde à ampla necessidade dos clientes de simplificar a configuração do OpenClaw, que tem sido considerada complexa. O modelo do Lightsail vem pré-configurado com o Amazon Bedrock (com a integração padrão do Claude Sonnet 4.6) e utiliza scripts do CloudShell para criar automaticamente os papéis IAM necessários. Após selecionar o modelo do OpenClaw, os utilizadores podem interagir com o agente de IA via navegador e credenciais SSH, através do WhatsApp, Telegram, Slack, Discord ou interface web.

Na sua popularidade, o OpenClaw cresceu rapidamente: criado por Peter Steinberger em novembro de 2025 (originalmente chamado Clawdbot, posteriormente renomeado para Moltbot e depois OpenClaw), propagou-se viralmente no início de 2026, acumulando 100.000 estrelas em poucas semanas, tornando-se atualmente o repositório com mais estrelas no GitHub, superando Linux e React. Steinberger juntou-se à OpenAI em fevereiro deste ano, e o OpenClaw foi recentemente transformado numa fundação de código aberto apoiada pela OpenAI.

CVE-2026-25253 e exposição em larga escala de instâncias: panorama de segurança

O principal desafio de segurança enfrentado pelo AWS nesta implementação é uma vulnerabilidade grave bem documentada, que tem causado uma exposição massiva:

CVE-2026-25253 (divulgada a 1 de fevereiro): Afeta todas as versões anteriores a 2026.1.29 do OpenClaw, permitindo que atacantes executem código remotamente com um clique, ao roubar tokens WebSocket. Os atacantes podem criar URLs maliciosos que, ao serem clicados pelos utilizadores, enviam automaticamente tokens de autenticação para servidores controlados por eles, sem qualquer ação adicional do utilizador.

Estatísticas de exposição: Hunt.io identificou mais de 17.500 instâncias expostas; Bitsight registou mais de 30.000 entre janeiro e fevereiro; a SecurityScorecard confirmou globalmente 42.900 instâncias públicas, das quais 15.200 com vulnerabilidades de execução remota de código (RCE).

Concentração na nuvem: 98,6% das instâncias expostas operam em plataformas como DigitalOcean, Alibaba Cloud, Tencent Cloud e AWS, indicando uso extensivo em ambientes empresariais e de desenvolvimento, ao invés de redes domésticas.

Objetivos de roubo de credenciais: Cada instância do OpenClaw armazena chaves API de serviços como Claude, OpenAI e Google AI, tornando-se alvo prioritário para atacantes.

Respostas governamentais também surgiram: o Ministério da Indústria e Informação da China emitiu alertas de segurança, enquanto empresas tecnológicas na Coreia do Sul proibiram o uso interno do OpenClaw.

Poluição na cadeia de fornecimento e riscos de segurança estrutural

Além das vulnerabilidades conhecidas, investigadores de segurança revelaram problemas mais profundos:

Poluição na cadeia de fornecimento do ClawHub: a Bitdefender descobriu cerca de 900 pacotes maliciosos na central de habilidades do OpenClaw, ClawHub, representando 20% de todas as habilidades publicadas. Estes pacotes incluem ferramentas de roubo de credenciais disfarçadas, backdoors persistentes e malware avançado que usa cargas úteis ofuscadas para contornar a revisão de código. Como as habilidades do OpenClaw operam com privilégios de sistema, podem aceder a mensagens, chaves API e ficheiros, tornando os ataques à cadeia de fornecimento mais destrutivos do que os ecossistemas npm ou PyPI.

Injeção de prompts: a investigação da Giskard mostra que prompts cuidadosamente elaborados podem extrair chaves API, variáveis de ambiente e credenciais privadas de agentes em execução, uma questão estrutural que o mecanismo de sandbox do modelo Lightsail não consegue resolver fundamentalmente.

A documentação da AWS reconhece que “executar o OpenClaw de forma incorreta pode representar uma ameaça à segurança” e recomenda não expor gateways públicos, rotacionar tokens regularmente e armazenar credenciais em variáveis de ambiente em vez de ficheiros de configuração — contudo, as orientações não oferecem uma estratégia completa de reforço de segurança.

Perguntas frequentes

As medidas de segurança oferecidas pelo AWS Lightsail protegem os utilizadores do OpenClaw contra vulnerabilidades conhecidas?

As imagens do Lightsail oferecem isolamento em sandbox, autenticação de dispositivos e acesso automático via TLS/HTTPS, mitigando alguns vetores de ataque. Contudo, não resolvem vulnerabilidades como a CVE-2026-25253, que requerem atualização para versões específicas (a documentação da AWS deve indicar claramente os requisitos de versão), nem abordam problemas de injeção de prompts ou poluição na cadeia de fornecimento do ClawHub.

Deveriam as empresas implantar o OpenClaw em ambientes de produção?

A investigação do Token Security revela que 22% das organizações têm funcionários a executar o OpenClaw sem autorização de TI, formando uma “AI sombra”. Antes de usar a versão gerida pelo AWS Lightsail, as empresas devem avaliar cuidadosamente: (1) se já atualizaram para uma versão que corrige a CVE-2026-25253; (2) se todas as habilidades do ClawHub são provenientes de fontes confiáveis; (3) se os privilégios de sistema (acesso a ficheiros, execução de scripts, controlo do navegador) estão alinhados com as políticas de segurança da organização.

A mudança do OpenClaw para uma fundação de código aberto melhorou a segurança?

O OpenClaw foi recentemente transformado numa fundação de código aberto apoiada pela OpenAI, com mantenedores da comunidade sob licença MIT, que continuarão a desenvolver o projeto. Estruturalmente, uma fundação pode oferecer uma governança mais sustentável e reduzir riscos de um único mantenedor. No entanto, problemas como a poluição na cadeia de fornecimento do ClawHub refletem a falta de mecanismos de revisão na ecologia, que uma simples mudança de estrutura organizacional não resolve — é necessário estabelecer processos rigorosos de revisão de pacotes.