Hasil pencarian Bing AI telah diracuni, program instalasi OpenClaw berbahaya mencuri data

Chief Information Security Officer SlowMist, 23pds, pada 10 Maret memposting di platform X untuk memperingatkan bahwa penyerang telah melakukan serangan “racun” terhadap hasil pencarian Bing AI, dengan menempatkan program instalasi OpenClaw palsu di posisi teratas hasil pencarian untuk kata kunci “OpenClaw Windows”, sehingga mengelabui pengguna untuk mengunduh dan menjalankan malware.

Metode Serangan: Bagaimana Repositori Berbahaya di GitHub Mencemari Pencarian Bing AI

(Sumber: Huntress)

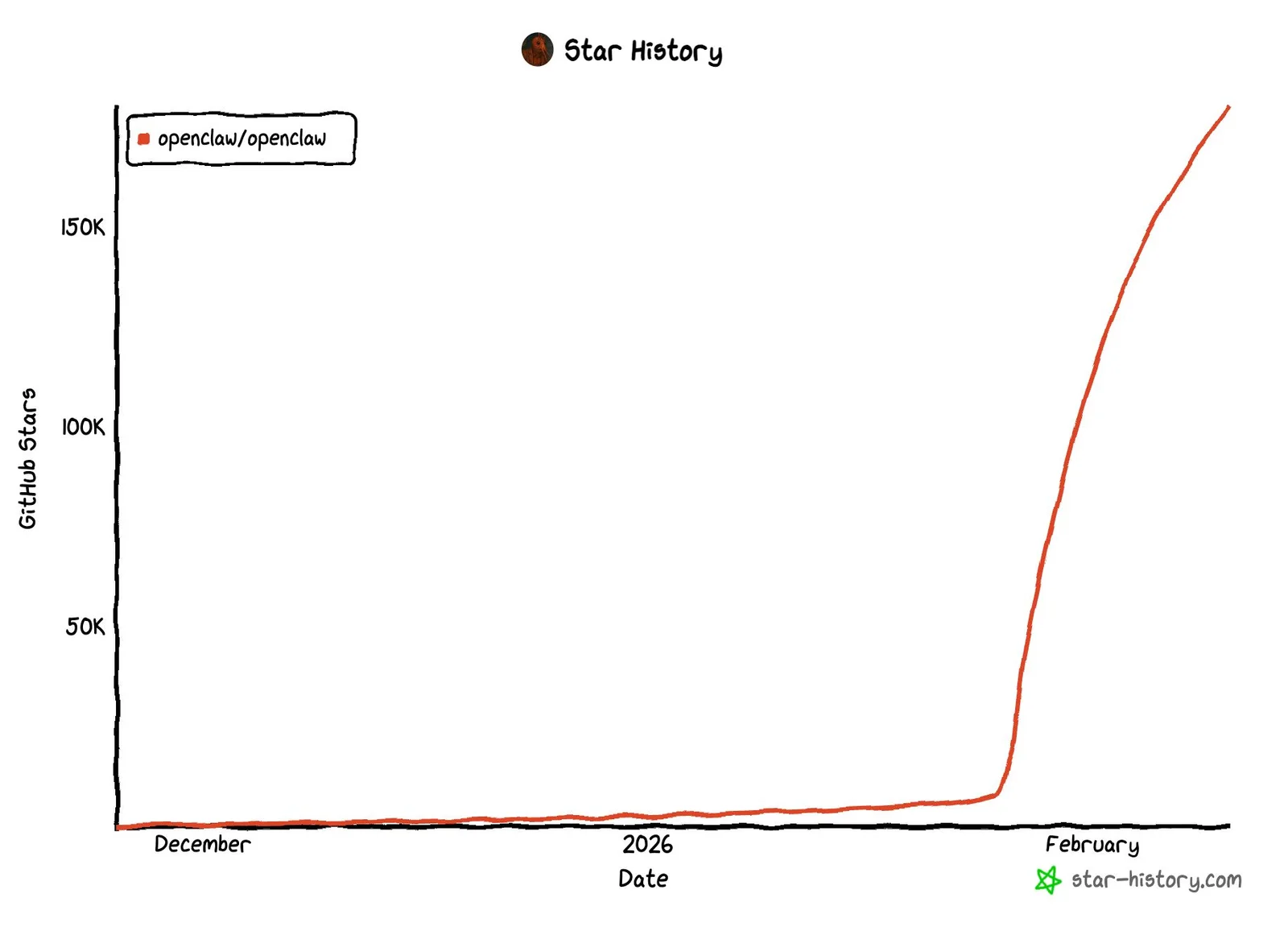

OpenClaw adalah alat asisten AI sumber terbuka pribadi yang cepat mendapatkan banyak pengguna, sebelumnya bernama Clawdbot (rilis November 2025), yang dengan cepat mendapatkan puluhan ribu fork dan ratusan ribu bintang di GitHub. Popularitas ini menjadi celah bagi penyerang untuk melakukan infiltrasi.

Penyerang membuat repositori berbahaya di GitHub yang menyamar sebagai alat instalasi resmi, menggunakan kode dari Cloudflare untuk meningkatkan kepercayaan, bahkan merilisnya atas nama organisasi GitHub independen bernama “openclaw-installer”, bukan dari akun pengguna biasa, untuk menghindari kecurigaan awal.

Huntress menunjukkan bahwa keberhasilan serangan ini bergantung pada fakta bahwa cukup dengan menyimpan kode berbahaya di GitHub, maka hasil pencarian Bing AI dapat tercemar. Tidak diperlukan manipulasi algoritma pencarian tambahan. Teknik ini sejalan dengan aktivitas serangan yang dilakukan penyerang pada Desember 2025, yang menyalahgunakan fitur berbagi chat ChatGPT dan Grok, tetapi dengan ambang yang lebih rendah dan dampak yang lebih luas.

Analisis Paket Perangkat Berbahaya: Ancaman Kombinasi Malware Tiga Lapisan

Komponen malware yang digunakan dalam serangan ini memiliki tugas yang jelas:

Stealth Packer (Pengemas Baru): Menyuntikkan malware ke dalam memori, menambahkan aturan firewall, membuat tugas penjadwalan hantu yang tersembunyi, dan melakukan deteksi virtual machine sebelum mengeksekusi payload dekripsi (mengamati gerakan mouse untuk menilai apakah lingkungan pengguna nyata). Deteksi di VirusTotal sangat rendah.

GhostSocks (Malware Proxy Terbalik): Pernah digunakan oleh kelompok ransomware BlackBasta, mengubah komputer yang terinfeksi menjadi server proxy, memungkinkan penyerang mengakses akun dengan IP jaringan korban, melewati MFA dan mekanisme deteksi penipuan.

Program Pencuri Data (Vidar / PureLogs Stealer): Loader yang ditulis dalam Rust yang berjalan di memori, mencuri kredensial, kunci API, dan file konfigurasi OpenClaw; varian Vidar bahkan menggunakan saluran Telegram dan halaman pengguna Steam untuk menyembunyikan alamat perintah C2 yang dinamis.

Infeksi Multi-Platform: Berbeda Jalur Serangan di Windows dan macOS

Repositori berbahaya di GitHub menyediakan panduan instalasi khusus untuk kedua platform:

Di Windows, setelah menjalankan “OpenClaw_x64.exe”, beberapa loader berbahasa Rust yang berisi malware di-deploy, dan program pencuri data berjalan diam-diam di memori.

Di macOS, panduan instalasi meminta pengguna menjalankan satu perintah bash, yang akan menarik file “OpenClawBot” dari repositori “dmg” milik organisasi jahat “puppeteerrr”. File ini dikonfirmasi sebagai varian AMOS, yang menyamar sebagai administrator untuk mencuri data sensitif dari folder target (Dokumen, Unduhan, Desktop).

Setelah Huntress menemukan dan melaporkan repositori berbahaya ini ke GitHub, dalam sekitar 8 jam GitHub menutupnya. Perlu dicatat, meskipun versi resmi OpenClaw diinstal, file konfigurasi tetap mengandung data sensitif tinggi (password, kunci API, dll). Jika malware sudah masuk ke sistem, data ini juga berisiko dicuri.

Pertanyaan Umum

Mengapa hasil pencarian Bing AI merekomendasikan malware?

Penyerang menyadari bahwa cukup dengan menyimpan kode berbahaya di GitHub, maka sistem rekomendasi Bing AI akan menempatkan repositori berbahaya di posisi teratas hasil pencarian. Sistem AI saat menilai kepercayaan repositori GitHub tidak mampu secara efektif mengidentifikasi konten berbahaya, sehingga penyerang dapat memanfaatkan kepercayaan bawaan platform untuk menipu pengguna.

Bagaimana GhostSocks mengelabui MFA?

GhostSocks mengubah komputer yang terinfeksi menjadi server proxy, sehingga penyerang dapat mengakses akun yang kredensialnya dicuri melalui IP jaringan korban. Karena aktivitas login tampak berasal dari lokasi dan lingkungan jaringan yang sama dengan pengguna asli, mekanisme MFA dan deteksi penipuan sulit membedakan akses tersebut sebagai aktivitas mencurigakan.

Bagaimana mengenali program instalasi OpenClaw palsu?

OpenClaw yang sah harus diunduh langsung dari repositori resmi GitHub. Untuk instalasi di macOS, jika diminta menjalankan satu perintah bash dari repositori organisasi jahat, itu adalah tanda bahaya tinggi. Pengguna tidak boleh langsung percaya pada kode di GitHub—meskipun platform tersebut terpercaya, bukan berarti perangkat lunaknya aman. Selalu pastikan sumbernya resmi dan diverifikasi.

Artikel Terkait

Bubblemaps: Token MYSTERY Menunjukkan Tanda Kendali Terkonsentrasi, 90 Dompet Menguasai 90% Pasokan pada Peluncuran

Pihak yang Menyerang Wasabi Protocol Mentransfer $5,9 Juta dari Dana Curian ke Tornado Cash pada 5 Mei

Ripple Membagikan Intelijen Peretasan Korea Utara karena Serangan Kripto Beralih ke Rekayasa Sosial

ZachXBT: Tokenlon Memfasilitasi Dana Grup Lazarus $45M

Aave Berupaya Mencegah Penyitaan ETH Senilai 71 Juta Dolar AS di Arbitrum Setelah Eksploit rsETH