Clawdbot préoccupations en matière de sécurité : alerte de SlowMist sur l'API, risque de fuite de messages privés, Brave propose 7 astuces pour réduire les risques

Assistante IA à la mode Clawdbot alertée par SlowMist pour une vulnérabilité grave, pouvant entraîner la fuite de clés API et de conversations privées. Les experts recommandent d’isoler via un mode sandbox, des appareils dédiés et un tunnel SSH pour prévenir les risques liés aux outils d’agents autonomes.

Clawdbot à la mode, SlowMist alerte sur les risques de sécurité

Récemment devenu viral sur la plateforme X (anciennement Twitter), l’outil open source d’assistance IA Clawdbot a suscité un engouement dans le secteur technologique, mais ses risques potentiels pour la sécurité ont également attiré l’attention.

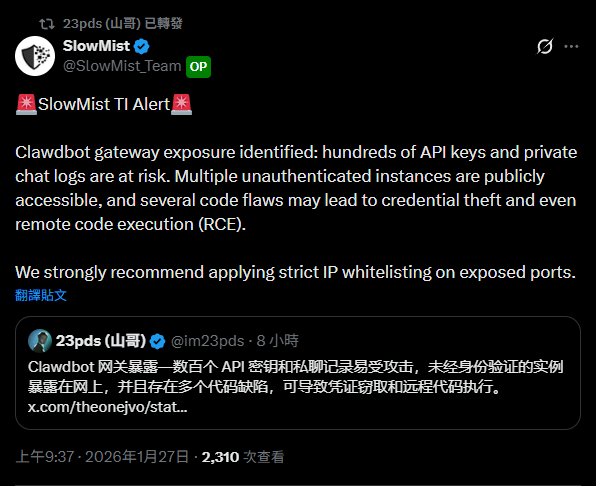

La société de cybersécurité SlowMist a publié aujourd’hui (27/01) un message indiquant que la passerelle Clawdbot présente un risque d’exposition grave, avec plusieurs centaines d’instances non authentifiées visibles en ligne.

SlowMist indique que la faille de la passerelle Clawdbot pourrait entraîner la fuite de nombreuses informations sensibles, y compris la clé API d’Anthropic, le jeton du bot Telegram, les certificats OAuth Slack, ainsi que des conversations privées d’utilisateurs datant de plusieurs mois.

Source : SlowMistClawdbot à la mode, SlowMist alerte sur les risques de sécurité

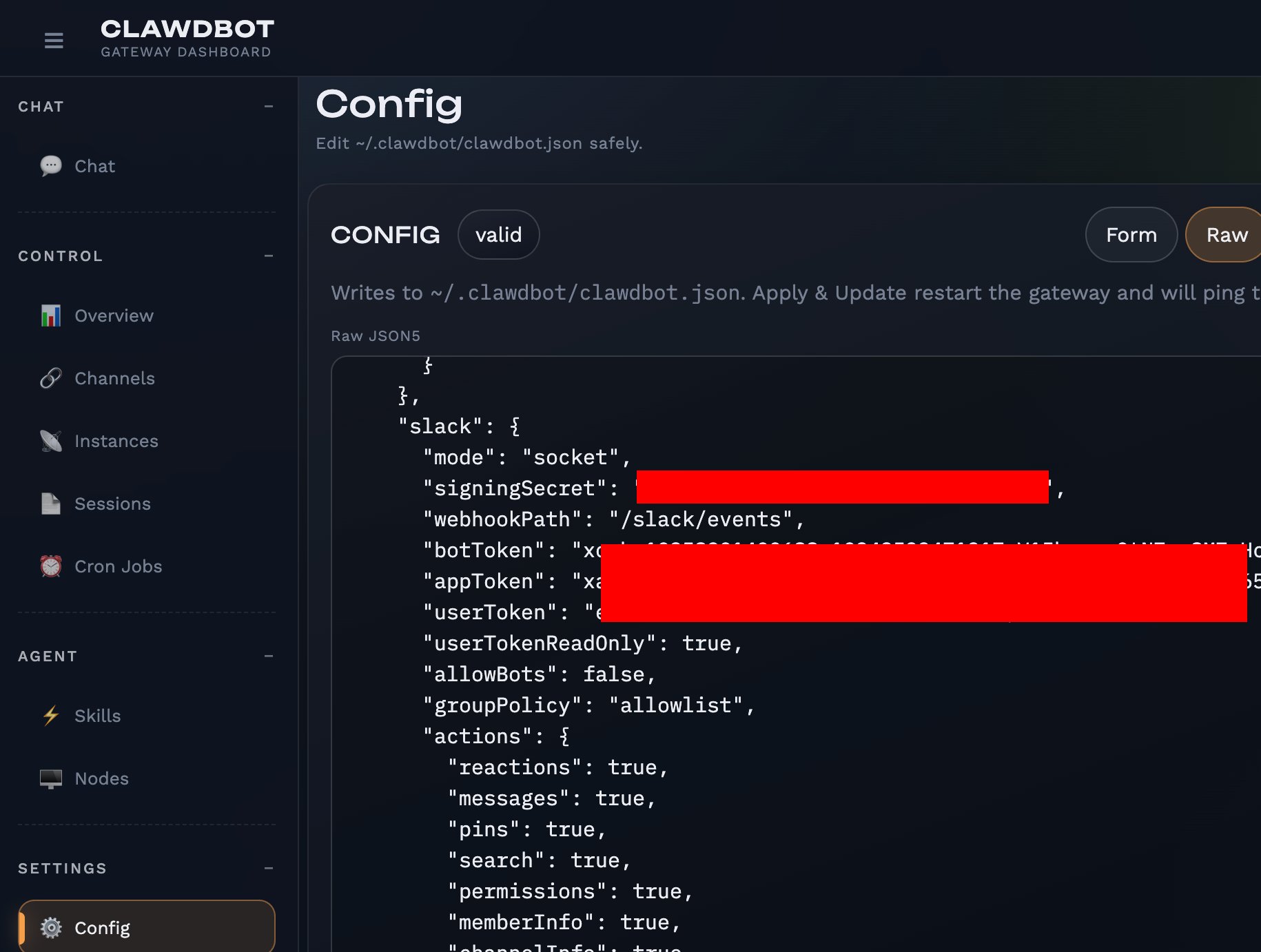

Le chercheur en sécurité et hacker Jamieson O’Reilly explique plus en détail que la cause principale de cette exposition réside dans une mauvaise configuration. Lorsqu’un utilisateur déploie Clawdbot derrière un serveur proxy inverse comme Nginx ou Caddy, si l’option de confiance du proxy n’est pas correctement configurée, le système peut considérer toutes les connexions externes comme provenant de localhost, ignorant ainsi la vérification.

Ensuite, les hackers peuvent exploiter cette vulnérabilité pour obtenir un contrôle total sans mot de passe, voire exécuter du code arbitraire dans un conteneur fonctionnant avec des privilèges root (RCE). Si votre ordinateur où est installé Clawdbot contient des clés privées de cryptomonnaie, des certificats financiers ou d’autres données sensibles, cela pourrait entraîner un vol d’actifs ou une fuite de données.

Source : Jamieson O’ReillyJamieson O’Reilly souligne que la mauvaise configuration de Clawdbot permet aux hackers d’accéder aux clés API et autres informations

Brave propose 7 conseils pour réduire les risques de sécurité liés à Clawdbot

Face aux préoccupations de sécurité liées à Clawdbot, le navigateur Brave a publié une recommandation suggérant aux utilisateurs de prendre les sept mesures suivantes pour réduire les risques, tout en précisant que réduire le risque ne signifie pas l’éliminer complètement :

- Première étape : Utiliser un appareil dédié. Ne pas exécuter Clawdbot sur l’ordinateur principal contenant des données importantes. Préférer un ancien ordinateur ou un serveur virtuel dédié (VPS) pour l’isolation.

- Deuxième étape : Utiliser un compte dédié. Autoriser uniquement Clawdbot à accéder à une boîte mail jetable ou un numéro de téléphone temporaire, pour éviter que le compte principal ne soit compromis.

- Troisième étape : Mettre en place un mécanisme d’autorisation. Configurer le bot pour qu’il demande confirmation avant d’effectuer des actions à haut risque, afin d’éviter la suppression accidentelle de fichiers.

- Quatrième étape : Activer le mode sandbox. Faire fonctionner Clawdbot dans un conteneur isolé pour limiter les dommages en cas de lien ou d’injection malveillante.

- Cinquième étape : Utiliser un tunnel SSH. Ne pas exposer directement la passerelle sur Internet, mais communiquer via un tunnel SSH chiffré avec Clawdbot.

- Sixième étape : Éviter d’ajouter le bot à des groupes. L’ajout dans des groupes de discussion augmente considérablement le risque de compromission. Préférer une utilisation en conversation one-to-one.

- Septième étape : Effectuer des audits réguliers. Utiliser périodiquement l’outil d’audit de sécurité intégré à Clawdbot pour détecter et corriger rapidement les vulnérabilités.

Les recommandations de Clawdbot partagées par Brave sont similaires à celles évoquées dans un article précédent, où un développeur indépendant partageait aussi des conseils de sécurité.

- Qu’est-ce que Clawdbot ? Tutoriel d’installation en 5 étapes : Guide de configuration de sécurité à lire avant utilisation

Clawdbot, puissant mais dangereux, alerte aussi le fondateur de Microsoft Ventures

Rahul Sood, fondateur de Microsoft Ventures et CEO d’Irreverent Labs, a également publié un avertissement : bien que Clawdbot soit très puissant, capable de contrôler le navigateur comme le majordome Jarvis, de lire et écrire des fichiers, et de gérer des logiciels de communication, cette conception « avec toutes les permissions » constitue précisément le risque.

Source : Rahul Sood, fondateur de Microsoft Ventures, met en garde contre les risques de sécurité de Clawdbot

Il insiste sur le fait que Clawdbot n’est pas un simple chatbot, mais un agent autonome doté d’un accès complet au système, capable d’exécuter n’importe quelle commande sur l’ordinateur de l’utilisateur.

Rahul Sood souligne particulièrement le danger de « l’injection de prompts », si l’IA lit un fichier malveillant dissimulé (par exemple, du texte caché dans un PDF demandant de copier une clé SSH), le modèle pourrait ne pas faire la différence entre contenu et commande, et exécuter involontairement une instruction malveillante.

Il indique que les développeurs de Clawdbot ont volontairement omis des garde-fous de sécurité pour répondre aux besoins des utilisateurs avancés, ce qui signifie que ces derniers doivent en assumer les conséquences.

Sood appelle à la prudence : ne pas faire fonctionner ce type d’agent autonome sur un appareil contenant des certificats bancaires ou des dossiers médicaux. Si l’utilisation est nécessaire, il faut isoler via un appareil dédié et un tunnel SSH, en évitant de sous-estimer les risques majeurs derrière cet outil pratique.

Pour en savoir plus sur les risques liés aux agents IA, voir :

Notion 3.0 AI agent vulnérable ! Un PDF peut voler des données personnelles, réponse officielle en urgence