Cas réel dans un aéroport en Australie ! Faux réseau WiFi « Evil Twin » pour le phishing et le vol de crypto-monnaies, 5 astuces pour se protéger indispensables à apprendre

Juste après avoir atterri et connecté au WiFi gratuit de l’aéroport, votre portefeuille a été vidé quelques heures plus tard ? Vous pourriez être victime d’une attaque « Evil Twin » — des hackers clonant un WiFi légitime pour piéger la connexion et voler des données. La police australienne a déjà poursuivi des cas de faux WiFi dans les aéroports. Halborn indique que ce type d’attaque est le plus fréquent dans les aéroports, cafés, hôtels, hubs de transport, lieux de conférences et zones touristiques très fréquentées, car beaucoup de gens cherchent un WiFi gratuit dans ces endroits. SlowMist, le responsable de la sécurité informatique, affirme que l’Evil Twin « est plus courant qu’on ne le pense » et que beaucoup de personnes « se font encore avoir ».

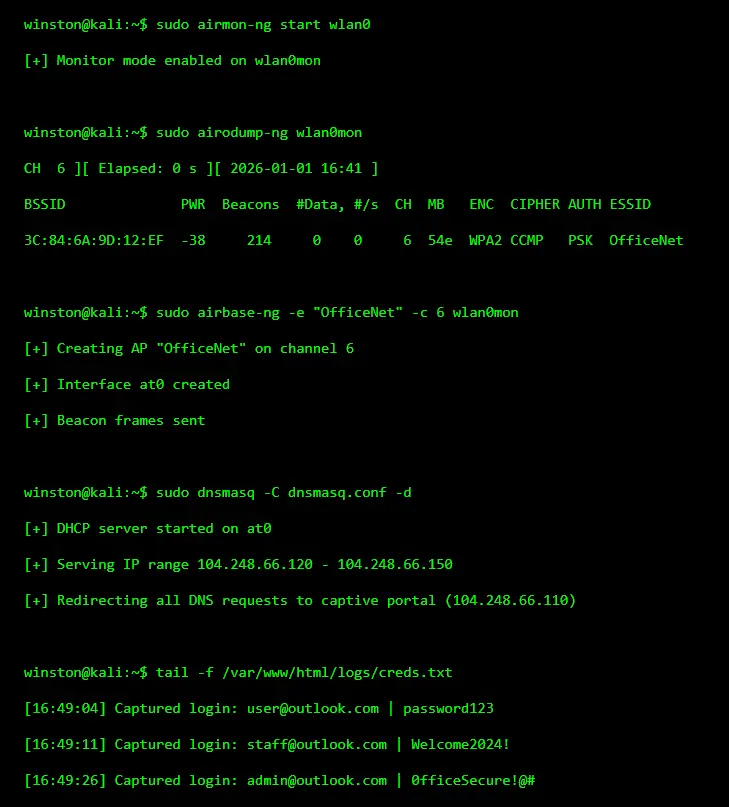

Principe de fonctionnement du clonage WiFi Evil Twin

Les experts en sécurité expliquent à Cointelegraph qu’il s’agit d’une méthode d’attaque souvent négligée. Le processus consiste pour un malfaiteur à cloner un réseau WiFi légitime, puis à inciter les appareils à s’y connecter, permettant ainsi au hacker d’intercepter le trafic ou de voler des données sensibles. L’année dernière, la police fédérale australienne a accusé un homme d’avoir mis en place un point d’accès WiFi gratuit falsifié dans un aéroport, imitant un réseau légitime pour voler les données personnelles de victimes innocentes.

Steven Walbroehl, co-fondateur de Halborn, indique que les réseaux WiFi Evil Twin sont le plus souvent rencontrés dans les aéroports, cafés, hôtels, centres de transport, lieux de conférences et zones touristiques très fréquentées, car beaucoup de gens cherchent un WiFi gratuit. 23pds, le directeur de la sécurité chez SlowMist, affirme que l’Evil Twin « est plus fréquent qu’on ne le pense » et que beaucoup de gens « se font encore avoir ».

La technique de l’attaque Evil Twin est relativement simple mais extrêmement efficace. Le hacker utilise un appareil portable (ordinateur portable ou routeur spécialisé) pour créer un faux réseau portant le même nom qu’un WiFi légitime. Lorsqu’un utilisateur recherche un WiFi disponible, il voit alors deux réseaux : le vrai et le faux. Comme les noms sont identiques, il est difficile pour l’utilisateur de faire la différence.

Plus sournoisement, le hacker peut augmenter la puissance d’émission pour que le signal du faux réseau dépasse celui du vrai. La plupart des appareils se connectent automatiquement au signal le plus fort, ce qui fait que l’utilisateur se connecte sans le savoir au faux WiFi. Une fois connecté, le hacker devient un homme du milieu, pouvant surveiller et intercepter tout le trafic.

Pages de phishing et récupération de la phrase mnémonique : la combinaison fatale

Cependant, Walbroehl précise que se connecter à un réseau WiFi frauduleux ne signifie pas forcément perdre ses cryptomonnaies, à condition que l’utilisateur ne transmette pas sa clé privée, sa phrase mnémonique ou ses informations sensibles lors de la connexion. « Même si personne ne voit votre clé privée, obtenir vos identifiants de plateforme d’échange, votre email ou votre code de double authentification peut permettre à un attaquant de vider rapidement votre compte de cryptomonnaies centralisées. »

23pds indique que ce type d’attaque incite la victime à révéler ses informations via une page de connexion falsifiée, une mise à jour, une invitation à installer un outil auxiliaire, ou pire, en lui faisant entrer sa phrase mnémonique, ce qui permet au hacker de prendre le contrôle du portefeuille. « C’est encore trop fréquent. »

« Rappelez-vous : la clé du succès de l’attaque Evil Twin réside dans la manipulation pour vous faire commettre une erreur, et non dans un piratage cryptographique magique. La vraie menace ne vient pas d’un hacking profond, mais des attaques de phishing et d’ingénierie sociale au moment opportun. »

Les trois pièges principaux des attaques Evil Twin WiFi

Page de connexion falsifiée : après connexion, une page semblant officielle demande vos identifiants de plateforme

Faux message de mise à jour : prétend nécessiter une mise à jour de sécurité ou un outil auxiliaire, mais installe en réalité un logiciel malveillant

Récupération de la phrase mnémonique : déguisée en vérification de portefeuille, demande la phrase pour prendre le contrôle du portefeuille

En janvier, un utilisateur de X sous le pseudonyme « The Smart Ape » a révélé que, suite à l’utilisation d’un WiFi public dans un hôtel et à une série d’« erreurs stupides », son portefeuille cryptographique a été vidé. Bien que cette attaque n’ait pas impliqué un réseau « Evil Twin », elle montre comment des malfaiteurs peuvent exploiter le WiFi public pour tromper les utilisateurs et utiliser des stratégies similaires pour voler des cryptomonnaies.

Ce cas offre une leçon très profonde. Même un utilisateur prétendant être « Smart Ape » peut commettre une erreur fatale lorsqu’il est fatigué ou distrait. Dans un environnement inconnu comme un aéroport ou un hôtel, la fatigue et l’urgence diminuent votre jugement, ce qui est exactement ce que recherchent les hackers. Ils conçoivent des pages de phishing qui ressemblent presque parfaitement aux vrais sites, avec seulement de très petites différences (comme une lettre supplémentaire dans l’URL ou des caractères similaires).

Cinq stratégies de protection pour sécuriser ses actifs cryptographiques en voyage

23pds recommande que la méthode la plus efficace pour rester en sécurité est d’éviter toute opération à haut risque sur un WiFi public, comme transférer des fonds, modifier des paramètres de sécurité ou se connecter à de nouvelles dApps. Il conseille aussi de ne jamais entrer sa phrase mnémonique même si on y est invité, d’utiliser des favoris pour changer d’URL ou de saisir manuellement l’adresse, d’éviter de cliquer sur des publicités dans la recherche, et de vérifier manuellement toutes les adresses plutôt que de faire du copier-coller.

Walbroehl indique que l’utilisation de son propre hotspot, d’un réseau privé, et la désactivation de la connexion automatique sur l’appareil peuvent aider à éviter d’être victime d’une attaque Evil Twin. Mais si l’on n’a pas d’autre choix que d’utiliser un WiFi public, il faut utiliser un VPN fiable pour chiffrer le trafic, et ne rejoindre que des réseaux vérifiés par le personnel du lieu.

Cinq stratégies pour protéger ses actifs cryptographiques en voyage

Prioriser l’utilisation du hotspot mobile : utiliser son réseau 4G/5G pour éviter les risques liés au WiFi public

Utiliser un VPN fiable : chiffrer tout le trafic si l’on doit utiliser un WiFi public

Vérifier manuellement le nom du réseau : demander verbalement au personnel le nom correct du WiFi

Désactiver la connexion automatique : désactiver la fonction de connexion automatique aux réseaux connus

Adopter une structure à trois portefeuilles : portefeuille froid pour les gros fonds, portefeuille de voyage pour une quantité limitée, portefeuille chaud pour le quotidien

23pds recommande que pour protéger ses cryptomonnaies en voyage, il est judicieux d’adopter une structure simple à trois couches. Ne pas utiliser ses principaux fonds en déplacement. Créer un portefeuille de voyage séparé avec une petite somme, et utiliser un petit portefeuille chaud hors ligne pour les paiements, échanges mineurs ou interactions simples avec des dApps. « Si votre téléphone est volé, que vous cliquez sur un mauvais lien ou qu’un autre incident survient — vos pertes seront limitées. »

Nick Percoco, responsable sécurité chez Kraken, avait déjà lancé un avertissement en juin concernant le manque de conscience sécuritaire lors d’événements liés aux cryptomonnaies (conférences). Il soulignait que beaucoup d’utilisateurs relâchent leur vigilance lors de conférences ou voyages, en utilisant des WiFi publics pour des opérations à haut risque, ce qui est extrêmement dangereux.

La logique de la structure à trois portefeuilles est très claire : portefeuille froid pour les gros fonds hors ligne, portefeuille de voyage pour des montants moyens en cas d’urgence, portefeuille chaud pour de petites sommes pour la consommation quotidienne. Cette stratégie d’isolation garantit qu’en cas de brèche d’une couche, la perte reste maîtrisable.