بأقل من 0.01 دولار ينهار سيولة بمليون، هجوم على الطلبات قد يفرغ أساس سيولة Polymarket

作者:فرانك، PANews

عملية على السلسلة بأقل من 0.1 دولار يمكنها أن تمحو بسرعة أوامر السوق التي تقدر بمئات الآلاف من الدولارات من دفتر أوامر Polymarket. هذا ليس فرضية نظرية، بل واقع يحدث الآن.

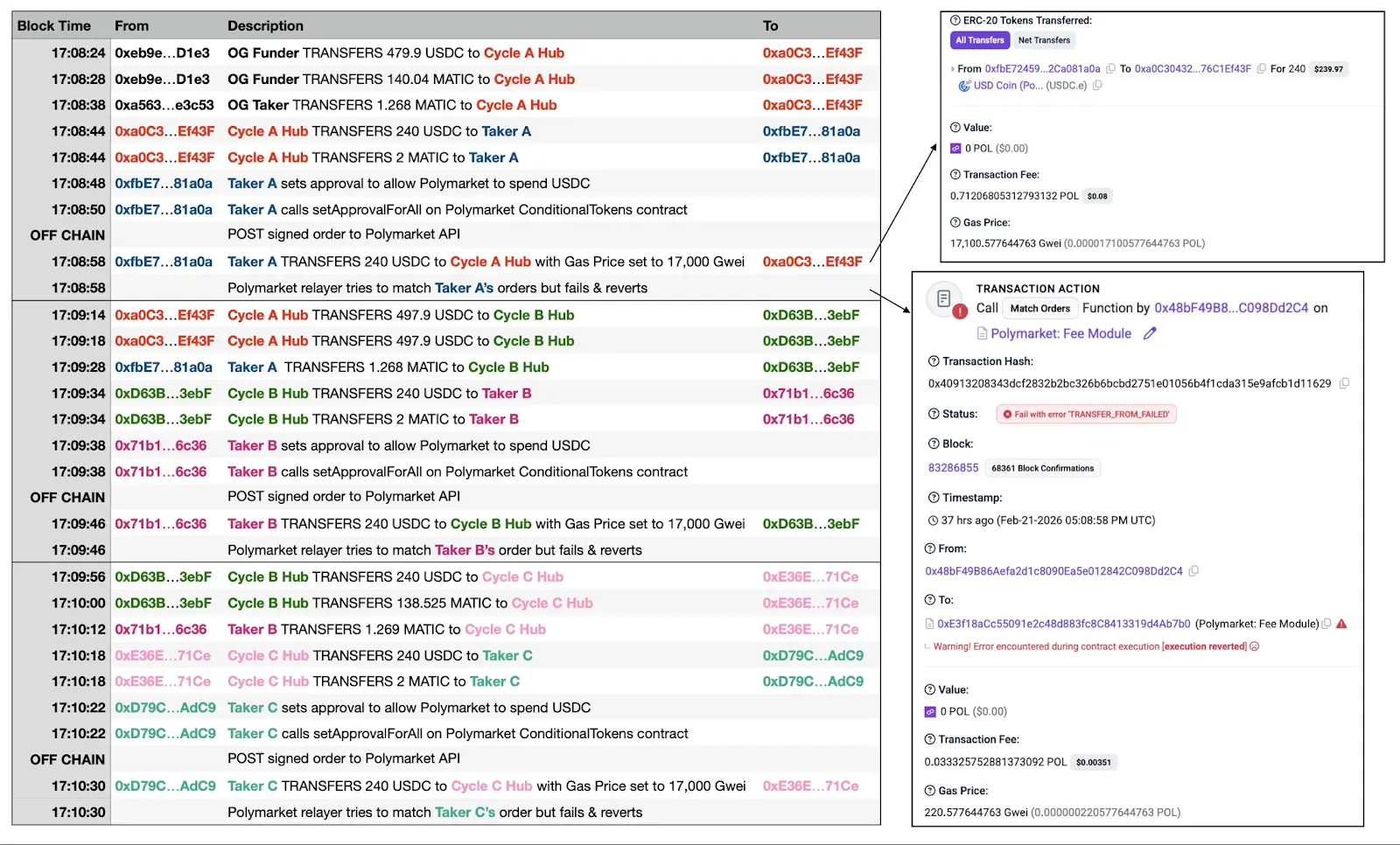

في فبراير 2026، كشف أحد المستخدمين على وسائل التواصل الاجتماعي عن نوع جديد من هجمات على مزودي السيولة في Polymarket. ووصف المدون BuBBliK هذا الأسلوب بأنه “أنيق ودموي” لأنه يتطلب من المهاجم دفع أقل من 0.1 دولار من رسوم الغاز على شبكة Polygon، ليتمكن من تنفيذ دورة هجوم كاملة خلال حوالي 50 ثانية، بينما يواجه الضحايا، وهم مزودو السيولة والروبوتات التداولية الآلية الذين يضعون أوامر شراء وبيع حقيقية، عمليات إلغاء للأوامر، وكشف مراكزهم، وخسائر مباشرة.

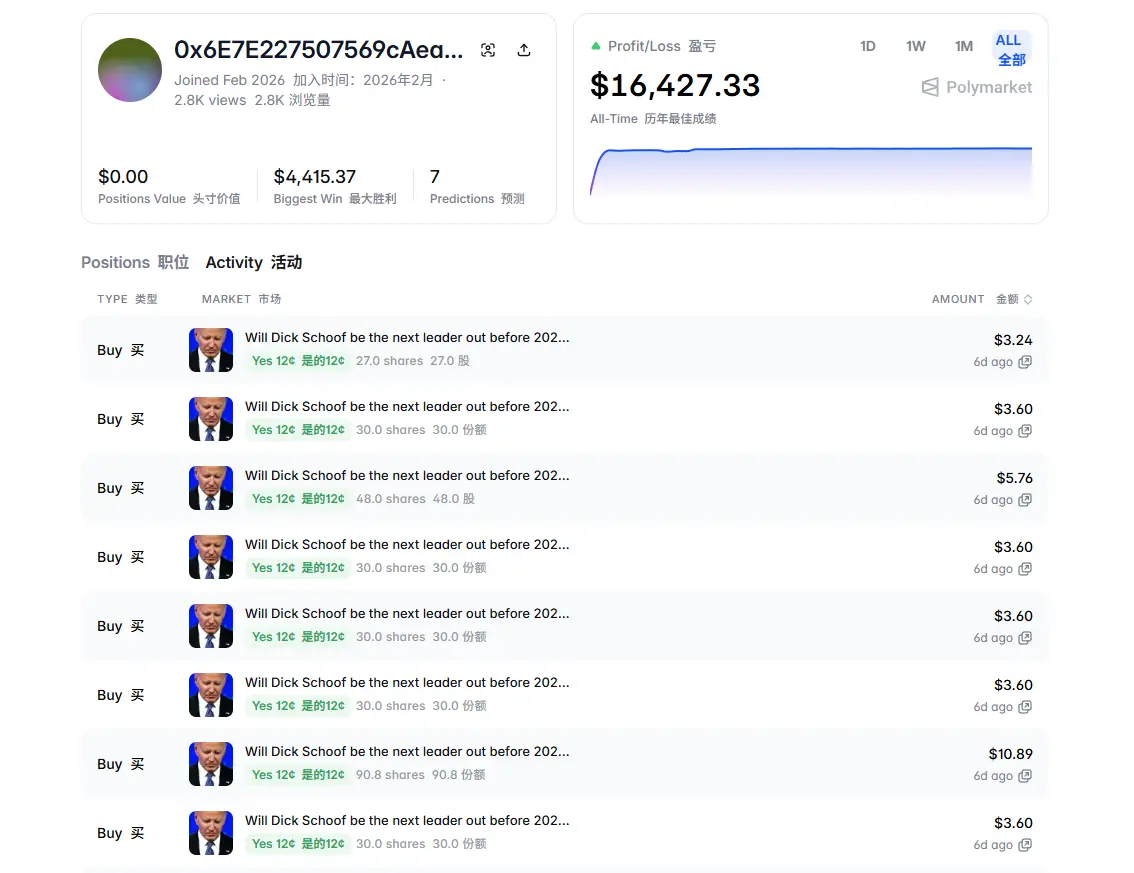

فحصت PANews عنوانًا للمهاجم تم تمييزه من قبل المجتمع، وتبين أن هذا الحساب تم تسجيله في فبراير 2026، وشارك في 7 أسواق فقط، لكنه حقق أرباحًا إجمالية قدرها 16,427 دولارًا، وكانت الأرباح الأساسية تتم خلال يوم واحد تقريبًا. عندما يكون سوق التوقعات الذي تبلغ قيمته 9 مليارات دولار ركيزته الأساسية يمكن أن تتأثر بتكلفة بضعة سنتات، فإن الأمر يتجاوز مجرد ثغرة تقنية.

ستقوم PANews بتحليل آلية هذا الهجوم من الناحية التقنية، والمنطق الاقتصادي، وتأثيره المحتمل على صناعة أسواق التوقعات.

كيف يحدث الهجوم: صيد دقيق باستخدام “فرق الزمن”

لفهم هذا الهجوم، يجب أولاً فهم عملية تداول Polymarket. على عكس معظم البورصات اللامركزية، سعت Polymarket لتقديم تجربة مستخدم قريبة من البورصات المركزية، فاعتمدت على بنية هجينة تجمع بين “التوفيق خارج السلسلة وتسوية على السلسلة”. يتم إتمام أوامر المستخدمين والتوفيق بين الأوامر بسرعة خارج السلسلة، ويتم فقط إرسال التسوية النهائية إلى شبكة Polygon. هذا التصميم يمنح المستخدمين تجربة سلسة من حيث عدم دفع رسوم غاز، وتنفيذ الأوامر في ثوانٍ، لكنه يخلق فجوة زمنية تتراوح بين ثوانٍ وعشر ثوانٍ بين العمليات على السلسلة وخارجها، ويستغل المهاجمون هذه النافذة.

المنطق وراء الهجوم بسيط نسبياً. يبدأ المهاجم بوضع أمر شراء أو بيع بشكل طبيعي عبر API، حيث يتم التحقق من التوقيع والرصيد خارج السلسلة بشكل صحيح، ثم يتم مطابقة الأمر مع أوامر مزودي السيولة الآخرين على دفتر الأوامر. لكن في ذات الوقت تقريبًا، يطلق المهاجم على السلسلة عملية تحويل USDC برسوم غاز عالية جدًا، تنقل كل أمواله من المحفظة. نظرًا لأن رسوم الغاز تتجاوز بشكل كبير الإعدادات الافتراضية للوسطاء، فإن هذه المعاملة “المستنزفة” تُؤكد أولاً على الشبكة. وعندما يقوم الوسيط لاحقًا بإرسال نتائج التوفيق إلى السلسلة، يكون محفظة المهاجم فارغة، وتفشل المعاملة بسبب نقص الرصيد، وتُرجع.

لو توقفت القصة هنا، لكانت مجرد خسارة رسوم غاز على الوسيط. لكن الخطوة الحاسمة تكمن في أن، على الرغم من فشل المعاملة على السلسلة، فإن نظام Polymarket غير المتماثل على السلسلة والخارج يفرض إلغاء جميع أوامر مزودي السيولة الأبرياء الذين شاركوا في هذا التوفيق الفاشل من دفتر الأوامر. بمعنى آخر، يستخدم المهاجم معاملة فاشلة تمامًا لإفراغ أوامر الشراء والبيع التي وضعها الآخرون بأموال حقيقية بضغطة زر.

للتوضيح، يشبه الأمر في مزاد أن تصرخ عالياً وتعلن عن سعر مرتفع، وعندما يُضرب المسمار، تقول “ليس لدي مال”، لكن المزاد يخصم أرقام جميع المشاركين الطبيعيين، ويجعل المزاد يفشل.

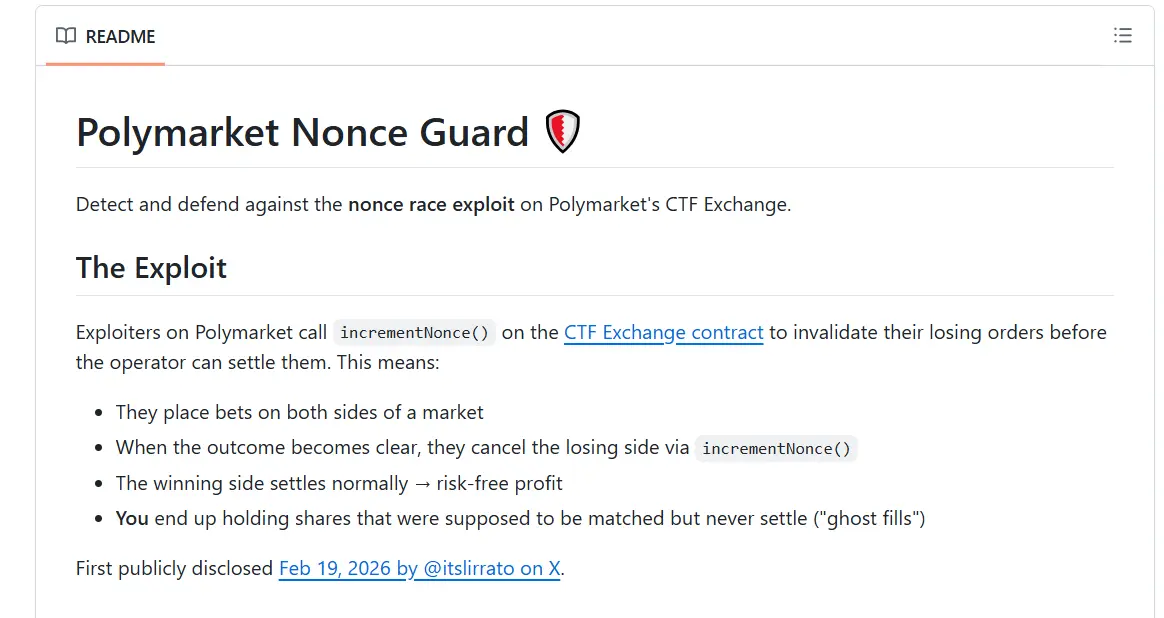

ومن الجدير بالذكر أن المجتمع اكتشف لاحقًا نسخة مطورة من هذا الهجوم أُطلق عليها اسم “Ghost Fills” (الصفقات الشبحية). حيث لم يعد المهاجم بحاجة إلى التسرع في التحويل، بل بعد أن يتم التوفيق خارج السلسلة قبل التسوية على السلسلة، يمكنه استدعاء وظيفة “إلغاء جميع الأوامر” على العقد مباشرة، مما يجعل أوامره تتعطل على الفور، وتحقيق نفس النتيجة. والأكثر دهاءً، أن المهاجم يمكنه وضع أوامر في عدة أسواق في آن واحد، ومراقبة حركة الأسعار، ثم يحتفظ بالأوامر المربحة ويقوم بإلغاء غير المربحة باستخدام هذه الطريقة، مما يخلق نوعًا من “خيارات مجانية لا تخسر” بدون تكلفة.

“الاقتصاد” وراء الهجوم: بضعة سنتات مقابل 16 ألف دولار من الأرباح

بالإضافة إلى إلغاء أوامر مزودي السيولة مباشرة، يُستخدم هذا الاختلاف بين الحالة على السلسلة وخارجها في استهداف الروبوتات التداولية الآلية. وفقًا لفريق أمن GoPlus، تشمل الروبوتات المتأثرة Negrisk وClawdBots وMoltBot وغيرها.

الهجمات على أوامر الآخرين وخلق “صفقات شبحية” لا تولد أرباحًا مباشرة، فكيف يحقق المهاجمون أرباحهم إذن؟

تحليل PANews يكشف أن مسارات الربح للمهاجمين تتلخص في مسارين رئيسيين.

المسار الأول هو “السيطرة على السوق بعد التنظيف”. عادةً، في سوق توقعات شهير، يوجد العديد من مزودي السيولة يتنافسون على وضع الأوامر، والفارق بين أفضل عرض وأفضل طلب غالبًا يكون ضئيلًا، مثلاً أمر شراء عند 49 سنتًا، وأمر بيع عند 51 سنتًا، ويحقق مزود السيولة ربحًا بسيطًا من خلال فارق 2 سنت. المهاجم يكرر تنفيذ معاملات فاشلة متعمدة، ويقوم بإزالة جميع أوامر المنافسين، مما يترك السوق فارغًا. ثم يضع أوامر خاصة به، لكن مع فارق سعر أكبر، مثلاً أمر شراء عند 40 سنتًا، وأمر بيع عند 60 سنتًا. في ظل غياب عروض أفضل، يضطر المستخدمون الآخرون لقبول هذه الأسعار، ويحقق المهاجم أرباحًا من فارق 20 سنتًا، وهو ما يعرف بـ “الاحتكار”. تتكرر هذه الدورة: إفراغ، احتكار، ربح، ثم إفراغ مرة أخرى.

أما المسار الثاني فهو “اصطياد روبوتات التحوط”. على سبيل المثال، إذا كان سعر “نعم” في سوق معين عند 50 سنتًا، والمهاجم يضع أمر شراء بقيمة 10,000 دولار عبر API، بعد أن يتم التوفيق، يُعلم الروبوت أن المهاجم باع 20,000 وحدة من “نعم”. الروبوت، بهدف التحوط، يشتري على الفور 20,000 وحدة من “لا” في سوق آخر، ليقفل الربح. لكن، بعد ذلك، يُرجع المهاجم على السلسلة أن أمر الشراء بقيمة 10,000 دولار فشل، مما يعني أن الروبوت لم يبع “نعم” فعلاً، وبدلاً من ذلك، أصبح لديه مركز غير مغطى، ويحتفظ بـ 20,000 وحدة من “لا” بدون مركز مقابل. عندها، يمكن للمهاجم أن يتداول في السوق الحقيقي، ويستغل بيع الروبوت لمراكز غير مغطاة، أو يستفيد من تحرك الأسعار.

من حيث التكلفة، كل دورة هجوم تتطلب دفع أقل من 0.1 دولار من رسوم غاز شبكة Polygon، وتستغرق حوالي 50 ثانية، ويمكن نظريًا تنفيذ حوالي 72 دورة في الساعة. قام أحد المهاجمين ببناء نظام “دورتين محفظتين” (Cycle A Hub وCycle B Hub) يعملان بالتناوب، لتحقيق هجمات عالية التردد بشكل آلي. تم تسجيل مئات المعاملات الفاشلة على السلسلة.

أما من ناحية الأرباح، فحساب أحد العناوين المبلغ عنها، والذي تم تمييزه من قبل المجتمع، أظهر أنه سجل في فبراير 2026، وشارك في 7 أسواق فقط، لكنه حقق أرباحًا إجمالية قدرها 16,427 دولارًا، وأكبر ربح في صفقة واحدة بلغ 4,415 دولارًا، وتركزت أنشطة الأرباح في فترة زمنية قصيرة جدًا. بمعنى آخر، استخدم أقل من 10 دولارات من رسوم الغاز، وحقق أكثر من 16 ألف دولار من الأرباح خلال يوم واحد. وهذه مجرد حسابات مميزة، والأرقام الحقيقية قد تكون أعلى بكثير.

أما بالنسبة لمزودي السيولة المتضررين، فإن الخسائر أصعب في قياسها. قال متداولون يديرون روبوتات سوق BTC لمدة 5 دقائق على Reddit إن خسائرهم وصلت إلى “آلاف الدولارات”. والأضرار الأعمق تكمن في تكلفة الفرصة المهدرة نتيجة الإلغاء المتكرر للأوامر، وتكاليف تعديل استراتيجيات السوق.

الأمر الأكثر إزعاجًا هو أن هذا الثغرة ناتجة عن خلل في تصميم آلية Polymarket الأساسية، ولا يمكن إصلاحها في الوقت الحالي. ومع انتشار أساليب الهجوم هذه، ستصبح أكثر شيوعًا، مما يهدد السيولة الهشة أصلاً في Polymarket.

جهود المجتمع، التحذيرات، وصمت المنصة

حتى الآن، لم تصدر Polymarket بيانًا تفصيليًا أو خطة إصلاح لهذا الهجوم على الأوامر. كما أشار بعض المستخدمين على وسائل التواصل إلى أن هذا الثغرة تم الإبلاغ عنها عدة مرات قبل أشهر، لكن لم يُعطَ اهتمام. ومن الجدير بالذكر أن Polymarket في السابق، عند مواجهة “هجمات إدارة” (تلاعب تصويت أوبراتور UMA)، اختارت أيضًا عدم رد الأموال.

في غياب استجابة رسمية، بدأ المجتمع في البحث عن حلول. أنشأ مطور من المجتمع أداة مراقبة مفتوحة المصدر تسمى “Nonce Guard”، والتي تراقب عمليات إلغاء الأوامر على شبكة Polygon بشكل مباشر، وتبني قوائم سوداء لعناوين المهاجمين، وتوفر إشارات تحذير عامة لروبوتات التداول. لكن، هذا الحل هو مجرد تصحيح مؤقت، ولا يعالج المشكلة من الجذر.

مقارنةً بطرق التحايل الأخرى، فإن هذا الأسلوب قد يكون له تأثير أعمق.

فبالنسبة لمزودي السيولة، فإن الأوامر التي بذلوا جهدًا في وضعها يمكن أن تُمسح بشكل جماعي دون سابق إنذار، مما يهدد استقرار استراتيجياتهم ويقوض توقعاتهم، وقد يدفعهم ذلك إلى التوقف عن تقديم السيولة على Polymarket.

أما لمستخدمي الروبوتات التداولية، فإن إشارات التداول التي تتلقاها عبر API لم تعد موثوقة، ومع تلاشي السيولة بسرعة، قد يتكبد المستخدمون خسائر كبيرة.

أما منصة Polymarket نفسها، فمع تردد مزودي السيولة في وضع الأوامر، وامتناع الروبوتات عن التحوط، فإن عمق دفتر الأوامر سينكمش حتمًا، وتتصاعد دائرة التدهور هذه.

مقالات ذات صلة

البيانات: تم تحويل 467.28 عملة بيتكوين من MARA، بقيمة تقريبية تبلغ 7,347,300 دولار أمريكي

صناديق الاستثمار المتداولة في البيتكوين تواصل مكاسبها مع تدفق بقيمة $225 مليون

صندوق Bitwise XRP ETF يصبح الأكبر في أمريكا - U.Today

تدفقات صندوق ETF لـ XRP تنخفض بنسبة 45% مع هيمنة الولايات المتحدة على صناديق التشفير

صناديق الاستثمار المتداولة في البيتكوين تشهد سحبًا قياسيًا حيث خرج 8.9 مليار دولار خلال تصحيح سعر البيتكوين

من هو توم لي؟ سايلور إيثيريوم وراء بيتماين