Clawdbotความกังวลด้านความปลอดภัย: SlowMist แจ้งเตือน API, ความเสี่ยงในการรั่วไหลของข้อความส่วนตัว, Brave เสนอ 7 วิธีลดความเสี่ยง

Clawdbot ผู้ช่วย AI ยอดนิยมได้รับคําเตือนจากหมอกช้าๆ เตือนว่ามีช่องโหว่ร้ายแรง ซึ่งอาจนําไปสู่การรั่วไหลของคีย์ API และการสนทนาส่วนตัว ผู้เชี่ยวชาญแนะนําให้แยกผ่านโหมดแซนด์บ็อกซ์ อุปกรณ์เฉพาะ และช่องทาง SSH เพื่อป้องกันข้อมูลส่วนบุคคลและความเสี่ยงด้านทรัพย์สินที่เกิดจากเครื่องมือพร็อกซีอัตโนมัติ

หลังจากที่ Clawdbot ได้รับความนิยม Slow Fog เตือนถึงความเสี่ยงด้านความปลอดภัยของข้อมูล

Clawdbot ซึ่งเป็นเครื่องมือผู้ช่วย AI แบบโอเพ่นซอร์สที่เพิ่งได้รับความนิยมบนแพลตฟอร์ม X (เดิมชื่อ Twitter) ได้จุดประกายความคลั่งไคล้ในอุตสาหกรรมเทคโนโลยี แต่ความเสี่ยงด้านความปลอดภัยของข้อมูลที่อาจเกิดขึ้นก็ได้รับความสนใจเช่นกัน

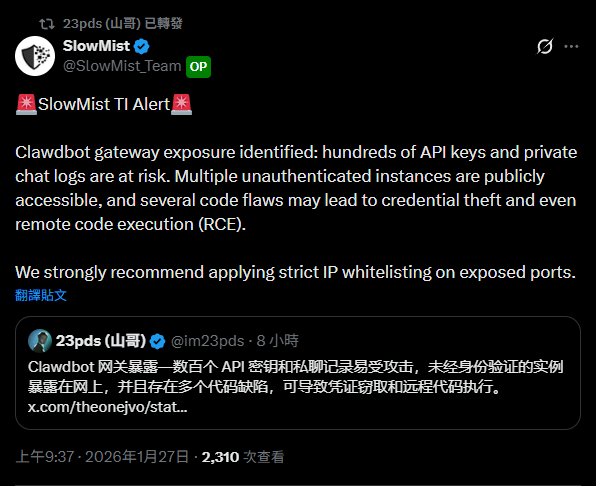

บริษัทรักษาความปลอดภัยข้อมูลบล็อกเชน SlowMist (SlowMist) ได้ออกบทความก่อนหน้านี้ในวันนี้ (27/1) โดยระบุว่าเกตเวย์ Clawdbot มีความเสี่ยงร้ายแรงต่อการเปิดเผย และพบว่าอินสแตนซ์ที่ไม่ได้รับการรับรองความถูกต้องหลายร้อยรายการปรากฏต่อสาธารณะบนเครือข่าย

Slow Mist กล่าวว่าช่องโหว่ของเกตเวย์ Clawdbot จะนําไปสู่การรั่วไหลของข้อมูลที่ละเอียดอ่อนจํานวนมากรวมคีย์ Anthropic API, โทเค็นบอทโทรเลข, ข้อมูลรับรอง Slack OAuth และการสนทนาส่วนตัวของผู้ใช้เป็นเวลาหลายเดือน

ที่มา: Slow Mist หลังจาก Clawdbot ได้รับความนิยม Slow Mist เตือนถึงความเสี่ยงด้านความปลอดภัยของข้อมูล

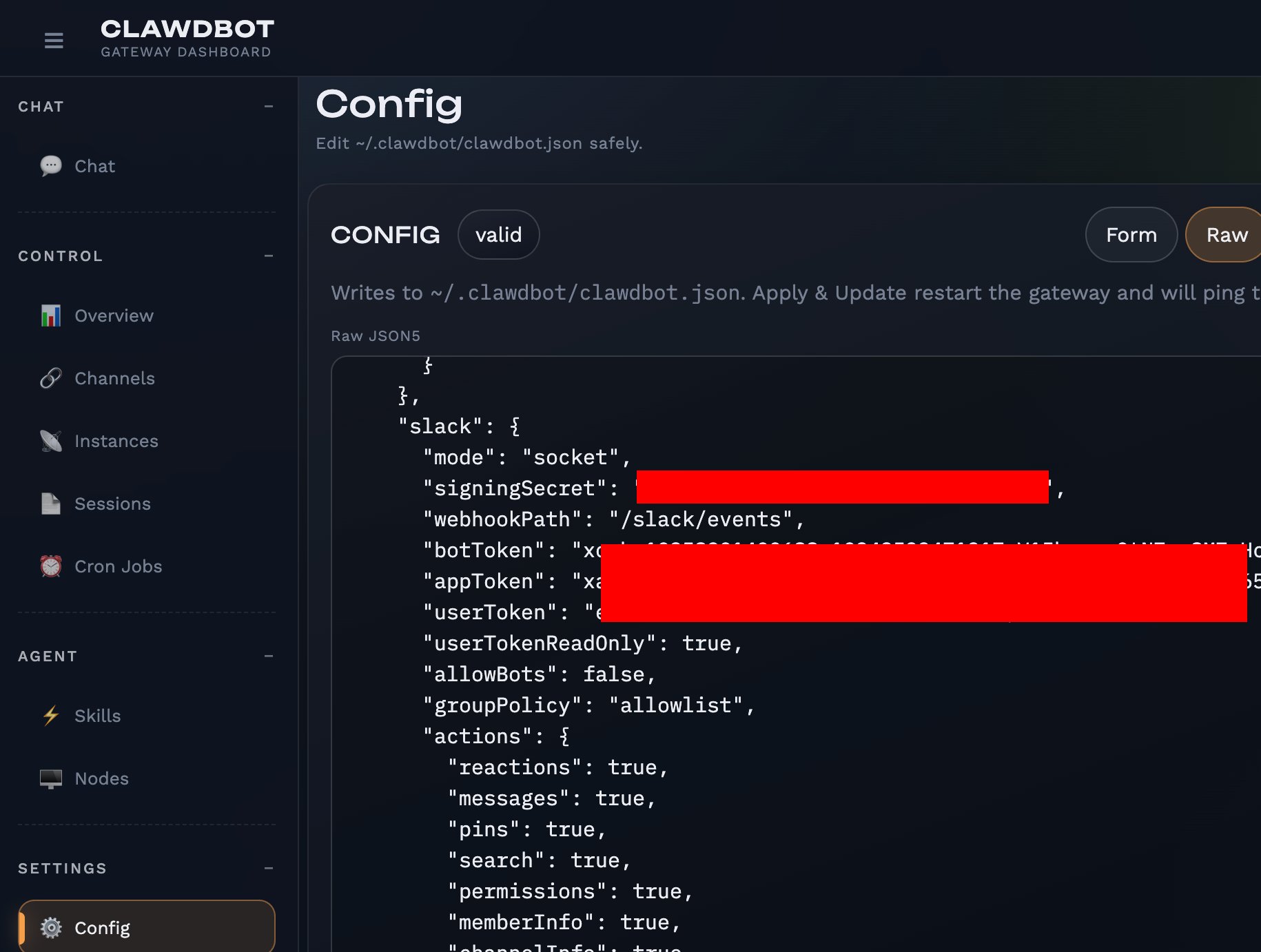

นักวิจัยด้านความปลอดภัยและแฮ็กเกอร์ Jamieson O’Reilly ชี้ให้เห็นเพิ่มเติมว่าสาเหตุหลักของความเสี่ยงในการเปิดเผยคือการกําหนดค่าที่ผิดพลาดเมื่อผู้ใช้ปรับใช้ Clawdbot หลังพร็อกซีเซิร์ฟเวอร์ย้อนกลับเช่น Nginx หรือ Caddy หากตั้งค่าตัวเลือกพร็อกซีที่เชื่อถือได้ไม่ถูกต้องระบบจะถือว่าการเชื่อมต่อภายนอกทั้งหมดเป็นคําขอจาก localhost โดยไม่ได้ตั้งใจดังนั้นจึงข้ามกระบวนการตรวจสอบสิทธิ์โดยอัตโนมัติ

หลังจากนั้นช่องโหว่นี้ทําให้แฮกเกอร์สามารถควบคุมได้อย่างเต็มที่โดยไม่ต้องใช้รหัสผ่าน แม้กระทั่งรันโค้ดโดยอําเภอใจ (RCE) บนคอนเทนเนอร์ที่ทํางานด้วยสิทธิ์รูทหากคุณติดตั้ง Clawdbot บนคอมพิวเตอร์ของคุณและมีเนื้อหาที่เป็นความลับ เช่น คีย์ส่วนตัวของสกุลเงินดิจิทัลและใบรับรองทางการเงิน อาจมีความเสี่ยงที่จะถูกแฮ็กทรัพย์สินหรือการรั่วไหลของข้อมูล

ที่มา: Jamieson O’Reilly Jamieson O’Reilly ชี้ให้เห็นว่าการกําหนดค่าผิดพลาดของ Clawdbot ทําให้แฮกเกอร์ได้รับคีย์ API และข้อมูลอื่นๆ

Brave เสนอ 7 เคล็ดลับในการลดความเสี่ยงด้านความปลอดภัยของข้อมูลของ Clawdbot

เพื่อตอบสนองต่อข้อกังวลด้านความปลอดภัยของข้อมูลที่เกิดจาก Clawdbot เบราว์เซอร์ Brave อย่างเป็นทางการยังโพสต์โพสต์ที่แนะนําว่าผู้ใช้ควรใช้มาตรการเจ็ดประการต่อไปนี้เพื่อลดความเสี่ยง:โปรดทราบว่าการลดความเสี่ยงไม่ได้หมายความว่าความเสี่ยงเป็นศูนย์โดยสิ้นเชิง:

- **เคล็ดลับแรก:**ใช้งานด้วยอุปกรณ์พิเศษ ห้ามเรียกใช้ Clawdbot บนคอมพิวเตอร์หลักที่จัดเก็บข้อมูลสําคัญ และขอแนะนําให้ใช้คอมพิวเตอร์เครื่องเก่าหรือเซิร์ฟเวอร์ส่วนตัวเสมือน (VPS) เพื่อแยกแทน

- **เคล็ดลับที่สอง:**ใช้บัญชีเฉพาะ อนุญาตให้ Clawdbot เข้าถึงเฉพาะกล่องจดหมายปิดใช้งานหรือหมายเลขโทรศัพท์ชั่วคราวเพื่อป้องกันไม่ให้บัญชีหลักถูกบุกรุก

- **เคล็ดลับที่สาม:**ตั้งค่ากลไกการอนุญาต ตั้งค่าบอทเป็น “เรียกใช้หลังจากถาม” และต้องมีการยืนยันจากผู้ใช้ก่อนดําเนินการที่มีความเสี่ยงสูงเพื่อป้องกันการลบไฟล์เนื่องจากคําสั่งที่ไม่ถูกต้อง

- **เคล็ดลับที่สี่:**เปิดใช้งานโหมดแซนด์บ็อกซ์ ให้ Clawdbot เรียกใช้เครื่องมือภายในคอนเทนเนอร์ที่แยกจากกัน จํากัด ความเสียหายที่เกิดจากลิงก์ที่เป็นอันตรายหรือการฉีดยาไปยังโฮสต์

- **เคล็ดลับที่ห้า:**ใช้ช่องทาง SSH อย่าเปิดเผยเกตเวย์โดยตรงกับเครือข่ายสาธารณะ ให้สื่อสารกับ Clawdbot ผ่านช่องทาง SSH ที่เข้ารหัส

- **เคล็ดลับที่หก:**หลีกเลี่ยงการเข้าร่วมกลุ่ม การเพิ่มบอทในการแชทเป็นกลุ่มจะเพิ่มความเสี่ยงในการจี้อย่างมาก และขอแนะนําให้จํากัดการสนทนาแบบตัวต่อตัว

- **เคล็ดลับที่เจ็ด:**การตรวจสอบอย่างสม่ําเสมอ เรียกใช้เครื่องมือตรวจสอบความปลอดภัยในตัวของ Clawdbot เป็นประจําเพื่อสแกนหาช่องโหว่ในการกําหนดค่าและแก้ไขแบบเรียลไทม์

คําแนะนํา Clawdbot ที่แชร์โดยเบราว์เซอร์ Brave นั้นคล้ายกับคําแนะนําการตั้งค่าความปลอดภัยบางส่วนที่แชร์โดยนักพัฒนาอิสระที่กล่าวถึงในบทความก่อนหน้านี้

- Clawdbot คืออะไร? บทช่วยสอนการติดตั้งอย่างง่าย 5 ขั้นตอน: คุณต้องอ่านคู่มือการกําหนดค่าความปลอดภัยของข้อมูลก่อนใช้งาน

Clawdbot นั้นทรงพลังและอันตราย และผู้ก่อตั้ง Microsoft Venture Capital ก็เตือนเกี่ยวกับเรื่องนี้เช่นกัน

Rahul Sood ผู้ก่อตั้ง Microsoft Venture Capital และ CEO ของ Irreverent Labs ยังเขียนคําเตือนว่าแม้ว่า Clawdbot จะทรงพลังพอที่จะควบคุมเบราว์เซอร์ อ่านและเขียนไฟล์ และจัดการซอฟต์แวร์สื่อสาร เช่น Jarvis พ่อบ้านของ Iron Man แต่การออกแบบที่ “ถูกต้อง” นี้คือความเสี่ยง

ที่มา: Rahul Sood Rahul Sood ผู้ก่อตั้ง Microsoft Venture Capital ได้ออกคําเตือนเกี่ยวกับความเสี่ยงด้านความปลอดภัยของข้อมูลของ Clawdbot

เขาเน้นว่า Clawdbot ไม่ได้เป็นเพียงแชทบอท แต่เป็นตัวแทนอิสระที่มีการเข้าถึงระบบเต็มรูปแบบที่สามารถดําเนินการคําสั่งโดยพลการบนคอมพิวเตอร์ของผู้ใช้

Rahul Sood ชี้ให้เห็นถึงอันตรายของ “การฉีดทันที” โดยเฉพาะหาก AI อ่านเอกสารที่ซ่อนคําสั่งที่เป็นอันตราย เช่น PDF ที่ซ่อนข้อความและขอสําเนาคีย์ SSH โมเดลอาจไม่สามารถแยกแยะระหว่างเนื้อหาและคําสั่งได้ แล้วดําเนินการคําสั่งของผู้โจมตีโดยไม่รู้ตัว

เขาชี้ให้เห็นว่านักพัฒนา Clawdbot จงใจไม่ตั้งค่ารั้วรักษาความปลอดภัยเพื่อตอบสนองความต้องการของผู้ใช้ขั้นสูง ซึ่งหมายความว่าผู้ใช้ต้องแบกรับผลที่ตามมาด้วยตนเอง

Sood ขอให้ผู้ใช้อย่าเรียกใช้ตัวแทนอิสระดังกล่าวบนอุปกรณ์ที่มีข้อมูลประจําตัวของธนาคารหรือเวชระเบียน หากคุณจําเป็นต้องใช้ อย่าลืมแยกออกจากช่อง SSH ผ่านเครื่องเฉพาะ และอย่ามองข้ามความเสี่ยงมหาศาลที่อยู่เบื้องหลังเนื่องจากความสะดวกของเครื่องมือ

สําหรับความเสี่ยงของเครื่องมือตัวแทน AI โปรดดูที่:

ตัวแทน Notion 3.0 AI เปิดเผยช่องโหว่ด้านความปลอดภัยของข้อมูล! PDF สามารถขโมยข้อมูลส่วนบุคคลได้ และเจ้าหน้าที่ก็ตอบกลับการโต้เถียงอย่างเร่งด่วน

ความโกลาหลของ AI เกิดขึ้นบ่อยครั้ง! การปรับใช้มากกว่า 80% เปิดเผยช่องโหว่ด้านความปลอดภัยของข้อมูล Alibaba Cloud ปล่อยให้ AI ปกป้อง AI ได้อย่างไร