Результаты поиска Bing AI были подвержены атаке, вредоносная программа OpenClaw похищает конфиденциальные данные

Главный специалист по информационной безопасности компании SlowMist 23pds 10 марта на платформе X предупредил, что злоумышленники осуществили «отравление» результатов поиска Bing AI, поместив поддельную программу установки OpenClaw на первую позицию по ключевому слову «OpenClaw Windows», что побудило пользователей скачать и запустить вредоносное ПО.

Методы атаки: как вредоносные репозитории на GitHub загрязняют поиск Bing AI

(Источник: Huntress)

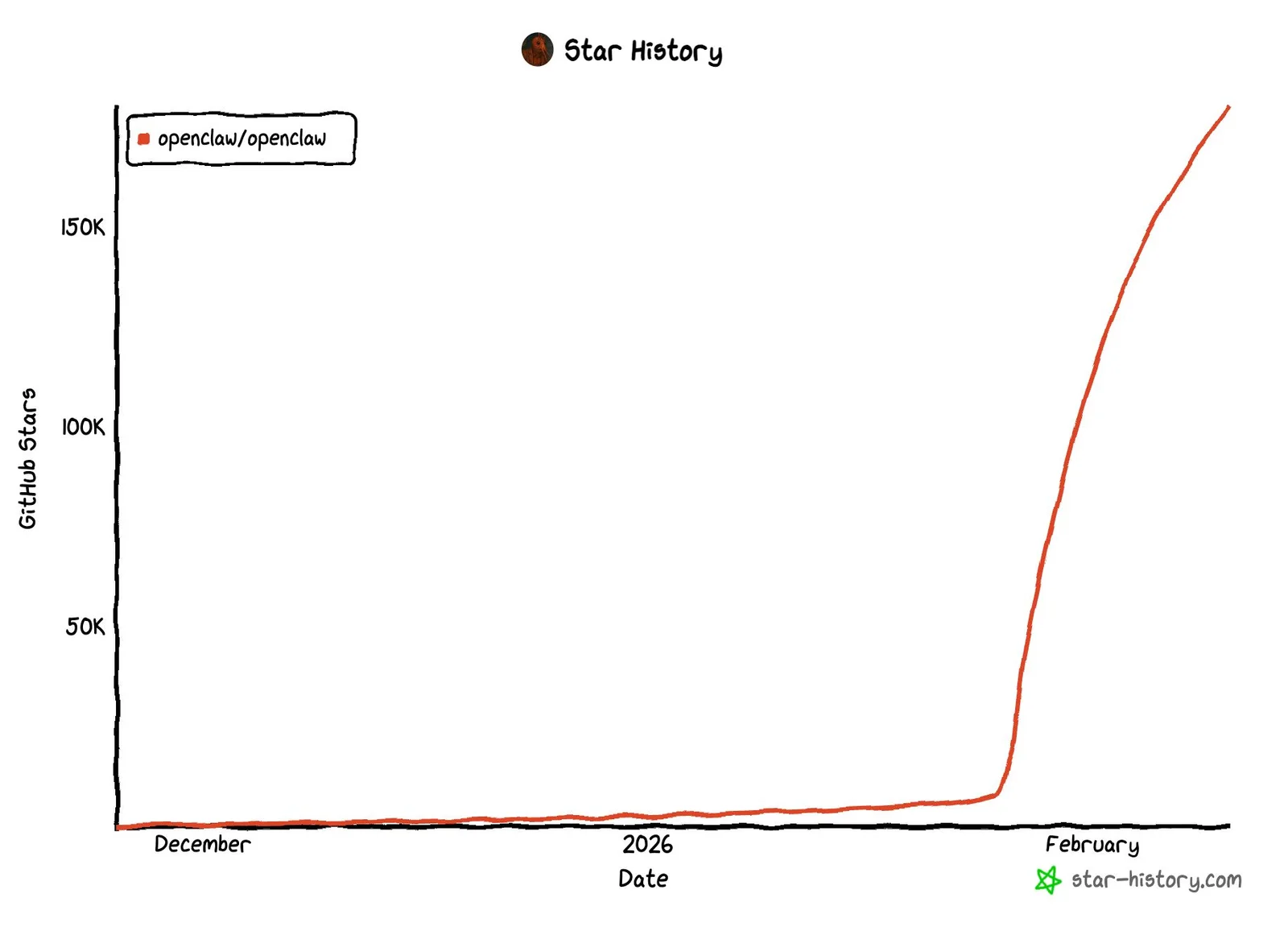

OpenClaw — это популярный личный открытый AI-помощник, быстро набравший миллионы пользователей, изначально называвшийся Clawdbot (запущен в ноябре 2025 года). Он быстро получил десятки тысяч форков и сотни тысяч звезд на GitHub. Эта популярность стала уязвимым местом для злоумышленников.

Злоумышленники создали на GitHub фальшивый репозиторий, маскирующийся под легитимный установочный инструмент, использующий в качестве доверенной части код с Cloudflare для повышения доверия. Репозиторий опубликован от имени отдельной организации «openclaw-installer», а не обычного пользователя, что помогает избежать первоначальных подозрений.

Huntress отмечает, что успех этой атаки обусловлен тем, что достаточно разместить вредоносный код на GitHub, чтобы загрязнить рекомендации Bing AI, без необходимости дополнительного вмешательства в алгоритмы поисковой системы. Этот метод схож с атакой декабря 2025 года, когда злоумышленники использовали функции совместного чата ChatGPT и Grok, но уровень сложности ниже, а масштаб — шире.

Анализ вредоносного комплекта: трехуровневая угроза вредоносных программ

В рамках этой атаки задействованы три компонента вредоносного ПО, выполняющих четко распределенные функции:

Stealth Packer (новый упаковщик): внедряет вредоносный код в память, добавляет правила брандмауэра, создает скрытые задания в планировщике и перед выполнением расшифровки проверяет виртуальную среду (например, отслеживая движение мыши, чтобы определить, является ли среда реальной). Обнаружение на VirusTotal крайне низкое.

GhostSocks (вредоносное ПО для обратного прокси): ранее использовалось группой вымогателей BlackBasta, превращая зараженные компьютеры в прокси-серверы, позволяя злоумышленникам входить в аккаунты под IP жертвы, обходя многофакторную аутентификацию (MFA) и системы антифрода.

Ключевые программы для кражи информации (Vidar / PureLogs Stealer): написаны на Rust, работают в памяти, похищая учетные данные, API-ключи и конфигурационные файлы OpenClaw; некоторые версии Vidar используют каналы Telegram и страницы Steam для скрытия командных и управляющих (C2) адресов.

Многоплатформенная инфекция: разные пути проникновения на Windows и macOS

Зловредные репозитории на GitHub предоставляют инструкции по установке для обеих платформ.

На Windows после запуска «OpenClaw_x64.exe» развертываются несколько вредоносных загрузчиков на Rust, а программы для кражи данных работают в фоновом режиме.

На macOS инструкция требует выполнить однострочную команду bash, которая скачивает из репозитория «dmg» организации «puppeteerrr» файл «OpenClawBot», признанный как модификация AMOS, и запрашивает права администратора для похищения данных из папок документов, загрузок и рабочего стола.

После обнаружения и сообщения о репозитории Huntress GitHub удалил его примерно через 8 часов. Важно отметить, что даже легальные версии OpenClaw содержат конфигурационные файлы с чувствительной информацией (пароли, API-ключи), и при наличии вредоносных программ эти файлы также под угрозой кражи.

Часто задаваемые вопросы

Почему результаты поиска Bing AI рекомендуют вредоносное ПО?

Злоумышленники обнаружили, что достаточно разместить вредоносный код на GitHub, чтобы Bing AI автоматически продвигал такие репозитории в топ поиска. Система оценки доверия к репозиториям на GitHub неэффективно распознает вредоносный контент, что позволяет злоумышленникам использовать встроенное доверие платформы для обмана.

Как GhostSocks обходит многофакторную аутентификацию?

GhostSocks превращает зараженный компьютер в прокси-сервер, через который злоумышленники используют украденные учетные данные для входа в аккаунты под IP жертвы. Поскольку такие входы выглядят как обычные и соответствуют привычной геолокации и сетевой среде, системы MFA и антифрода не распознают их как аномальные.

Как определить поддельный установщик OpenClaw?

Легитимный OpenClaw скачивается только с официального репозитория GitHub. Если при установке на macOS требуется выполнить команду bash для загрузки файла из неизвестного репозитория, это серьезный сигнал опасности. Пользователи не должны доверять репозиториям на GitHub без проверки, поскольку размещение кода на доверенной платформе не гарантирует его безопасность.