TanStack の npm 供給チェーンが Mini Shai-Hulud 攻撃を受け、バージョン 84 に認証情報を盗み取るコードが埋め込まれた

5月11日付のStep Securityの報告によると、脅威組織TeamPCPは「Mini Shai-Hulud」と名付けられた新たなサプライチェーンワーム攻撃を実行した。84個のTanStack npmパッケージのバージョンが侵害され、悪意のあるコードが埋め込まれた。目的はCI/CD環境の認証情報の窃取である。Socket Securityは、公開から6分以内にすべての悪意あるバージョンを特定済みとしている。

攻撃手法と拡散メカニズム

(出典:Socket Security)

(出典:Socket Security)

Step Securityの分析によれば、今回の攻撃は3段階のプロセスを採用している。攻撃者は2026年5月10日にGitHubアカウントvoicproducoes(ID:269549300、2026年3月19日に作成)でTanStack/routerのブランチを作成し、悪意のあるペイロードを埋め込む。次に、公開済みのnpm圧縮パッケージへペイロードを注入する。そして、乗っ取ったOIDCトークンを用いて、TanStackプロジェクト自体のGitHub Actionsの配信(リリース)パイプラインから、有効なSLSA Build Level 3認証付きの悪意あるバージョンを公開する。

Step Securityの報告によると、Mini Shai-Huludは実際に自己増殖するワームである。あるCI/CDパイプラインで認証情報を窃取した後、自動的に同じメンテナが管理するすべてのパッケージを列挙し、感染版を順次リリースする。Step Securityは、これは有効なSLSA認証を生成できる悪意あるnpmワームとして、記録が残る初めての事例だとしている。

悪意のコードの中核機能

Step SecurityおよびSocket Securityの分析によれば、感染パッケージに埋め込まれた2.3MBの難読化ペイロード(SHA-256:ab4fcadaec49c03278063dd269ea5eef82d24f2124a8e15d7b90f2fa8601266c)には、次の中核的な能力がある。

メモリ抽出:/proc/{pid}/memを通じてGitHub Actions Runner.Workerプロセスのメモリを直接読み取り、すべてのキーを抽出する(マスクされたキーを含む)

認証情報ファイルの収集:100件超のハードコードされたパスから認証情報を収集し、AWS / Azure / GCPのクラウド認証情報、SSH鍵、npmトークン、暗号資産ウォレット(Bitcoin、Ethereum、Monero、Zcash、Exodus、Electrumなど)、AIツール設定(Claude、Kiro)、およびチャット/メッセージングアプリのデータを含める

永続化:Claude Code、VS Code、ならびにOSレベル(macOS LaunchAgent / Linux systemdサービス)で永続化用のフックをインストールし、再起動後も有効に保つ

データ漏えい:暗号化されたデータをSession Protocol CDN(filev2.getsession.org)およびGitHub GraphQL APIのデスレター(投稿の見かけをclaude@users.noreply.github.comに偽装)という二つのチャネルで漏えいさせる

身代金要求の脅し:新規に作成されたnpmトークンの説明欄に「IfYouRevokeThisTokenItWillWipeTheComputerOfTheOwner」という文字列を埋め込み、トークンを取り消すと破壊的な消去ルーチンが起動する

主要な侵害指標(IOCs)

Step Securityの報告によれば、今回の攻撃の主要な侵害指標は以下のとおりである。

悪意あるペイロードのハッシュ値(SHA-256):router_init.js = ab4fcadaec49c03278063dd269ea5eef82d24f2124a8e15d7b90f2fa8601266c

C2ネットワークのドメイン:api.masscan.cloud、filev2.getsession.org、git-tanstack.com、seed1.getsession.org

攻撃者のGitHubアカウント:voicproducoes(ID:269549300、メール:voicproducoes@gmail.com)

悪意あるコミット:79ac49eedf774dd4b0cfa308722bc463cfe5885c(TanStack/routerブランチ)

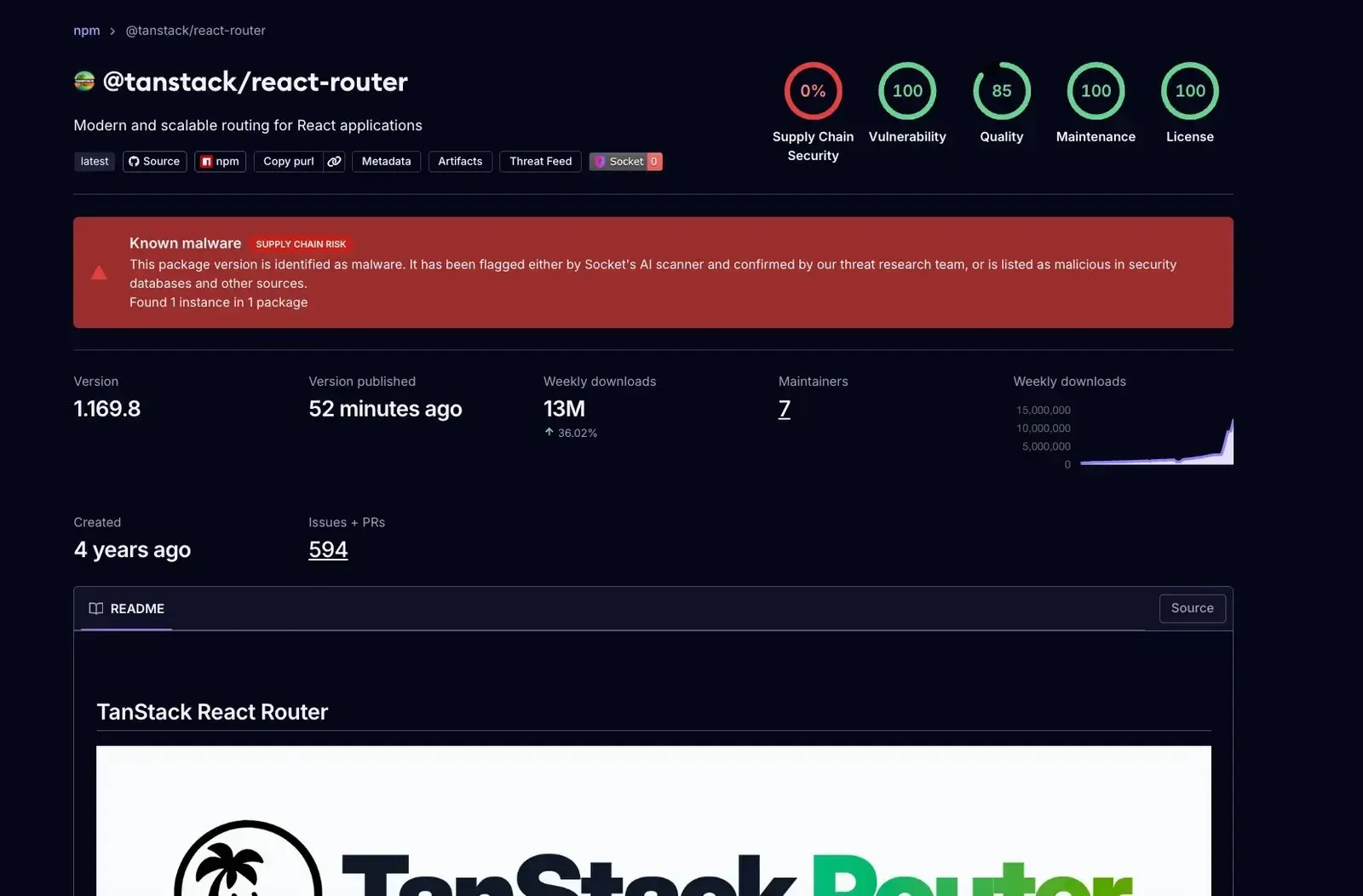

影響を受ける主なパッケージのバージョンには@tanstack/react-router(1.169.5、1.169.8)、@tanstack/router-core(1.169.5、1.169.8)および40件超のTanStackパッケージバージョンが含まれる。またUiPath、DraftLabなどの組織に関連するパッケージも影響を受けており、完全な一覧はStep Securityが継続的に更新している。

緊急の対処推奨事項

Step Securityの報告によると、影響を受けるバージョンをすでに導入している場合、Step Securityは以下を推奨している。

ロックファイル内の影響を受けているバージョンを直ちにクリーンアップし、クリーンなバージョンを再インストールする。CI/CD環境で参照可能なすべての認証情報をローテーションする(GitHubトークン、npmトークン、クラウドAPIキー)。永続化ファイルを削除する(.claude/router_runtime.js、.vscode/setup.mjsなど)。端末に暗号資産ウォレットのファイルがある場合は、資金を新しいウォレットへ直ちに移す。Step Securityは特に、隔離してから影響を受けた端末をイメージ化したうえでフォレンジック分析を行うまで、身代金要求の脅し文字列を含むnpmトークンを取り消してはならないと警告している。

よくある質問

Mini Shai-Huludワームの発見時刻と発見機関は?

Step Securityの2026年5月11日の報告によれば、今回の攻撃はStepSecurity AIパッケージの分析担当者によって検知され、脅威組織TeamPCPによって実行された。Socket Securityは2026年5月12日にXプラットフォームで警告を発し、公開後6分以内にすべての悪意あるバージョンをすでに特定していると述べた。

今回のサプライチェーン攻撃の技術的な革新点は何?

Step Securityの報告によると、Mini Shai-Huludは、OIDCトークンを乗っ取って正当なSigstoreプロトコルスタックを利用することで、悪意あるパッケージに対し有効なSLSA Build Level 3認証を付与するnpmワームとして初めて記録された事例である。これにより、感染版は標準的なサプライチェーンのセキュリティ検査において正当なものに見える。

暗号資産ウォレットの利用者は、自分が影響を受けているかどうかをどう確認できる?

Step Securityの報告によると、悪意のあるコードはBitcoin(/.bitcoin/wallet.dat)、Ethereum(/.ethereum/keystore/*)、Monero、Zcash、ならびにExodus、Electrumなどのデスクトップウォレットを狙う。端末に影響を受けるバージョンがインストールされていた場合、Step Securityは該当する暗号資産ウォレットの資金を直ちに新しいウォレットのアドレスへ移すことを推奨している。

Related News

投資家が停火協議を無視しているため、状況は「危機的な状態」、米国株は引き続き最高値を更新し、Circleは約16%も大幅に上昇

SlowMistは、偽のTronLink Chrome拡張機能によるフィッシング攻撃を警告しています

Pi コアチーム:Protocol 23 のノード更新は今週が締切りです。未更新の場合、検証報酬を失います

暗号企業は「アルゴリズムのアップグレード」を採用した量子耐性ウォレットを採用し、多くの企業がビットコインの協議よりも先にアップグレードを展開しています

微軟:偽の macOS 障害(トラブル)解決ページを配信し、ClickFix を導入して暗号通貨ウォレットの秘密鍵を盗み取る