Penukaran di atas rantai yang kurang dari 0,1 dolar AS saja sudah cukup untuk menghapus pesanan pasar senilai puluhan ribu dolar AS dari buku pesanan Polymarket secara instan. Ini bukan sekadar teori, melainkan kenyataan yang sedang terjadi.

Pada Februari 2026, seorang pemain mengungkapkan di media sosial tentang sebuah metode serangan baru terhadap market maker di Polymarket. Blogger BuBBliK menyebutnya sebagai “elegant & brutal” (anggun dan kejam), karena penyerang hanya perlu membayar biaya Gas kurang dari 0,1 dolar AS di jaringan Polygon untuk menyelesaikan satu siklus serangan dalam sekitar 50 detik, sementara korban—para market maker dan robot trading otomatis yang menampilkan tawaran beli dan jual dengan uang nyata—menghadapi pesanan yang dihancurkan atau bahkan kehilangan peluang karena pesanan mereka dihapus secara paksa.

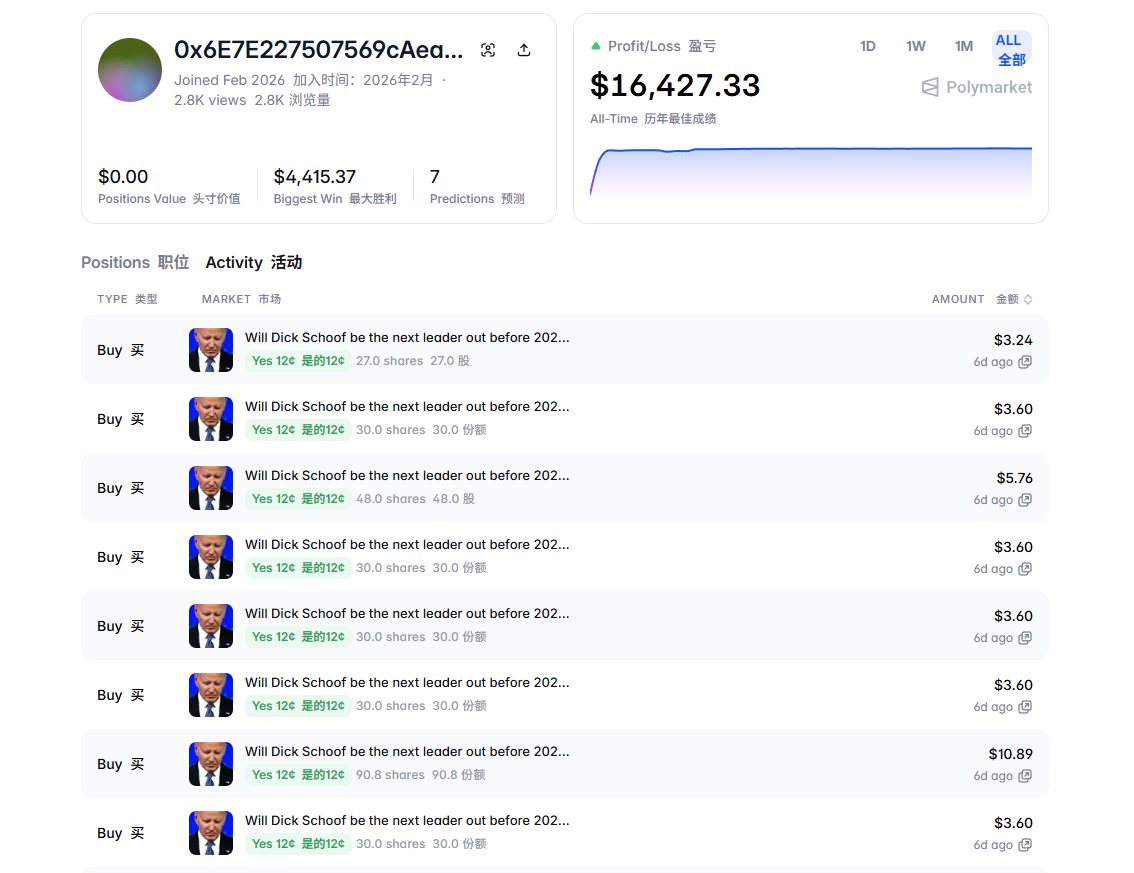

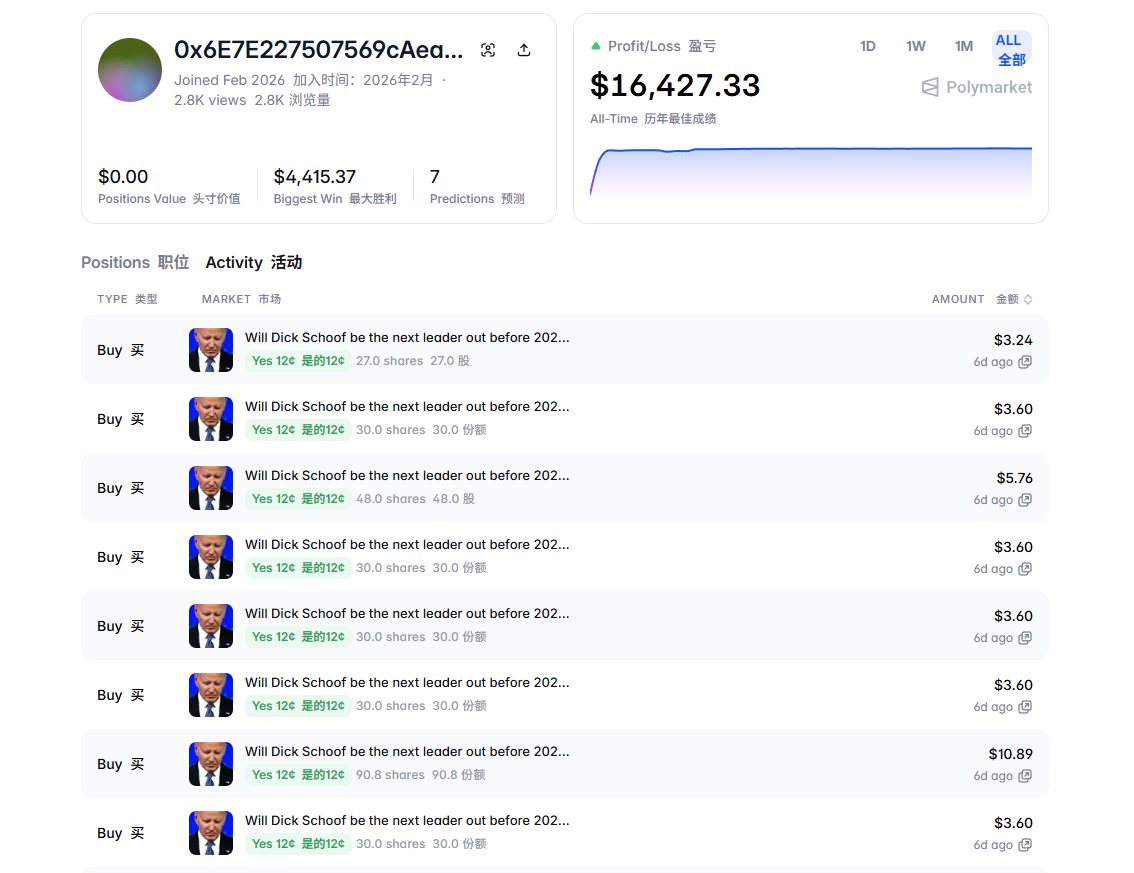

PANews menelusuri sebuah alamat penyerang yang ditandai oleh komunitas, yang didaftarkan pada Februari 2026 dan hanya terlibat dalam 7 pasar, tetapi telah meraih total keuntungan sebesar 16.427 dolar AS, dan keuntungan utama hampir seluruhnya diselesaikan dalam satu hari. Ketika sebuah pasar prediksi yang bernilai mencapai 9 miliar dolar AS dapat dipengaruhi oleh biaya beberapa sen, ini menunjukkan bahwa masalahnya jauh dari sekadar celah teknis.

PANews akan membedah secara mendalam mekanisme teknis serangan ini, logika ekonomi di baliknya, dan potensi dampaknya terhadap industri pasar prediksi.

Bagaimana serangan terjadi: Pemburu yang tepat sasaran dengan memanfaatkan “perbedaan waktu”

Untuk memahami serangan ini, pertama-tama perlu memahami proses transaksi di Polymarket. Berbeda dengan sebagian besar DEX, Polymarket mengadopsi arsitektur hybrid “off-chain matching + on-chain settlement” demi mendekati pengalaman pengguna dari bursa terpusat. Pesanan ditempatkan dan dipadukan secara instan di luar rantai, dan hanya penyelesaian akhir dana yang dikirim ke rantai Polygon. Desain ini memungkinkan pengguna menikmati pengalaman tanpa biaya Gas untuk memasang pesanan dan transaksi dalam hitungan detik, tetapi juga menciptakan “perbedaan waktu” beberapa detik hingga belasan detik antara proses off-chain dan on-chain, dan penyerang memanfaatkan celah ini.

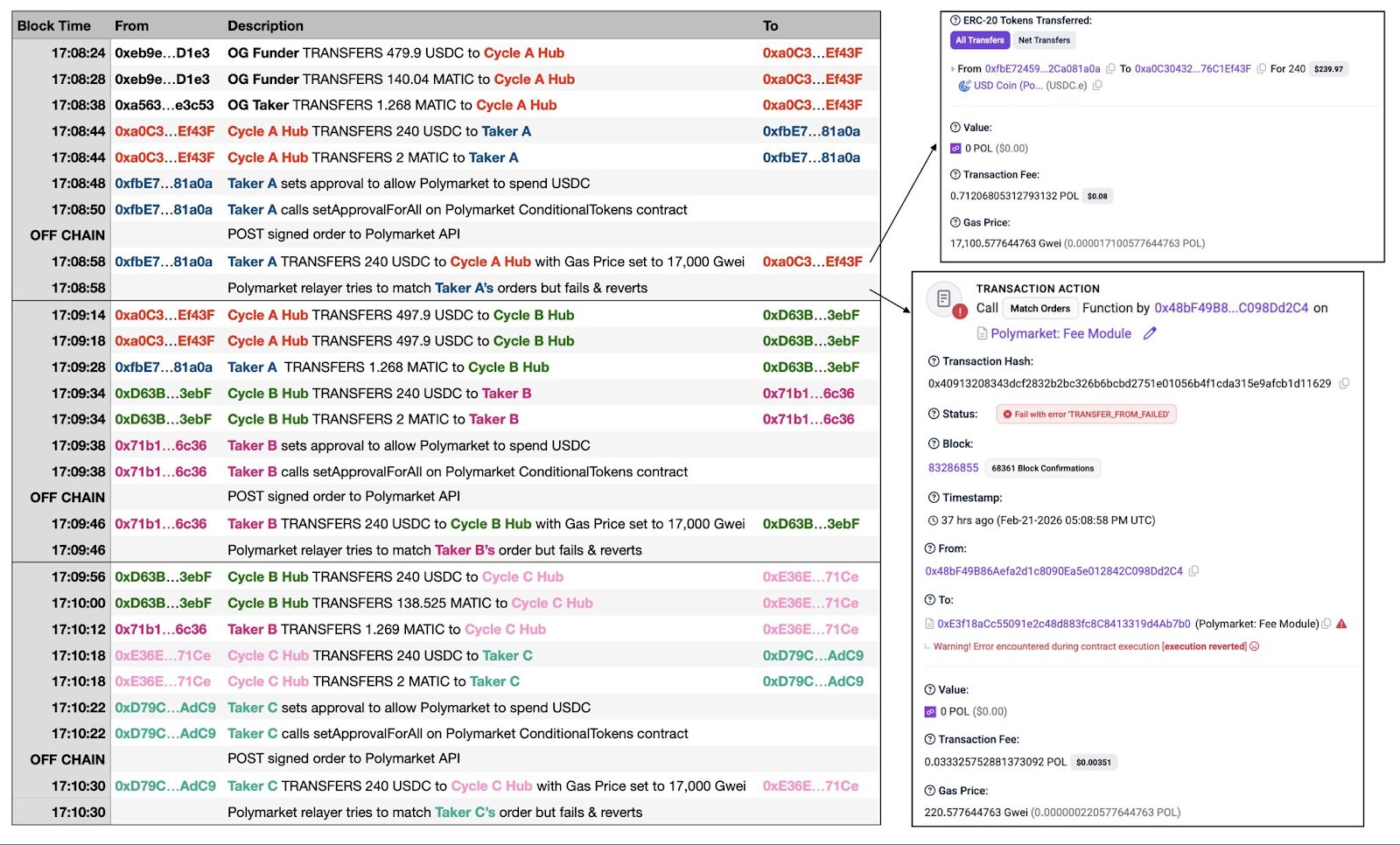

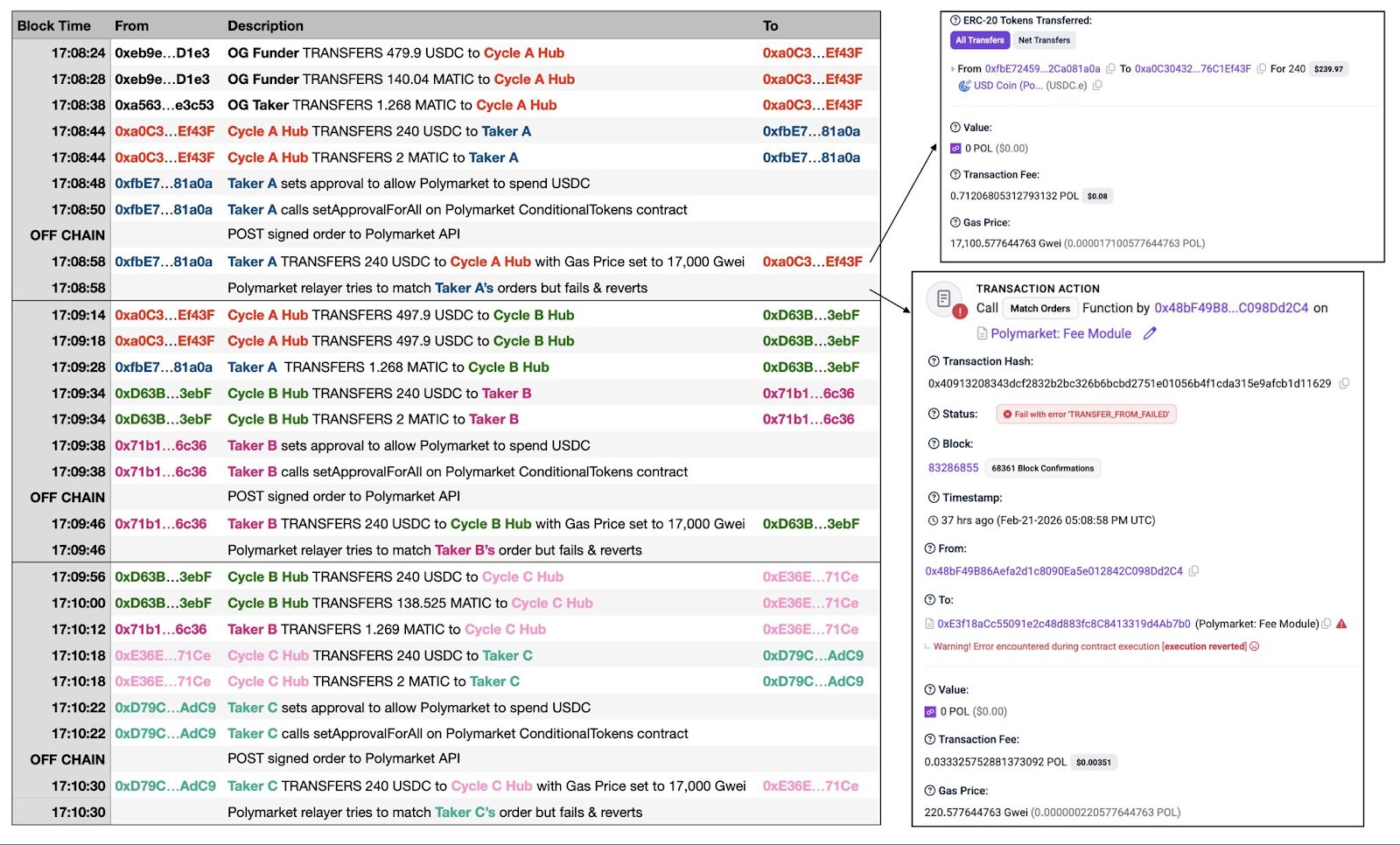

Logika serangan tidak rumit. Penyerang pertama-tama melakukan pesanan beli atau jual secara normal melalui API. Saat itu, sistem off-chain memverifikasi tanda tangan dan saldo, dan menganggap pesanan tersebut valid, lalu membandingkannya dengan pesanan lain di buku pesanan. Tetapi hampir bersamaan, penyerang di on-chain mengirimkan transaksi USDC dengan biaya Gas sangat tinggi, mengosongkan seluruh saldo dompetnya. Karena biaya Gas ini jauh melebihi pengaturan default relay platform, transaksi “pengurasan” ini akan dikonfirmasi terlebih dahulu oleh jaringan. Ketika relay kemudian mengirimkan hasil pencocokan ke rantai, dompet penyerang sudah kosong, dan transaksi gagal karena saldo tidak cukup, lalu dibatalkan.

Jika cerita berhenti di sini, hanya akan membuang sedikit biaya Gas relay. Tetapi langkah yang benar-benar mematikan adalah: meskipun transaksi gagal di rantai, sistem off-chain Polymarket akan secara paksa menghapus semua pesanan market maker yang terlibat dalam pencocokan gagal tersebut dari buku pesanan. Dengan kata lain, penyerang menggunakan satu transaksi yang pasti gagal untuk “menghapus” seluruh order beli/jual yang dipasang dengan uang nyata oleh orang lain.

Sebagai analogi: ini seperti berteriak keras saat lelang, lalu saat palu jatuh, tiba-tiba berkata “saya tidak punya uang”, tetapi toko lelang malah menyita semua nomor peserta dari penawar lain, sehingga lelang tersebut batal.

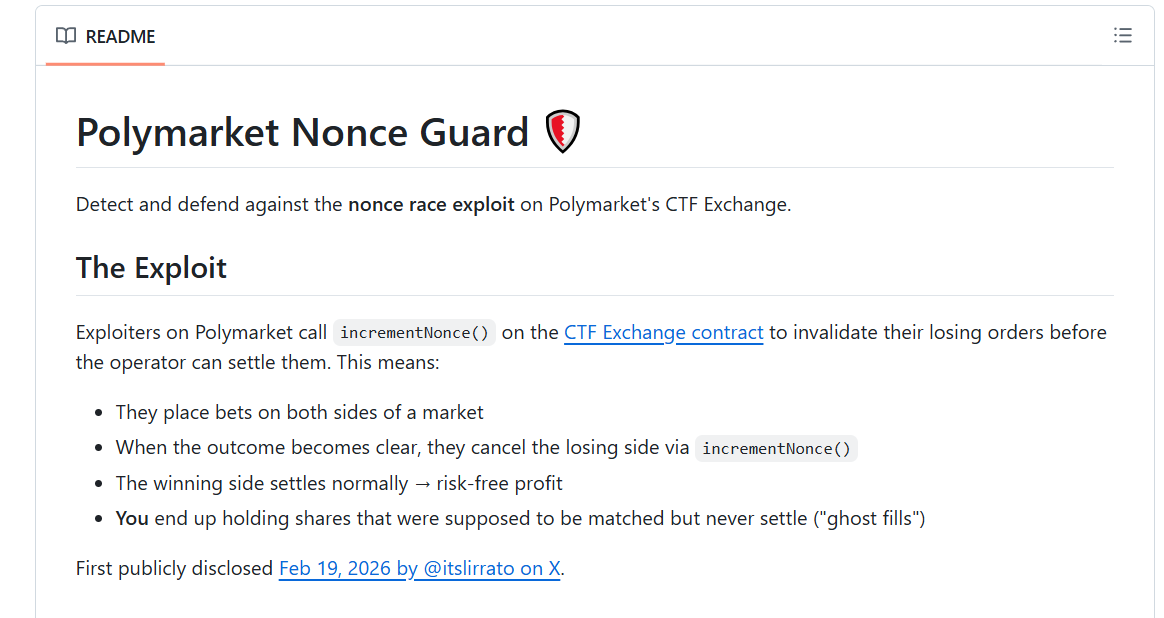

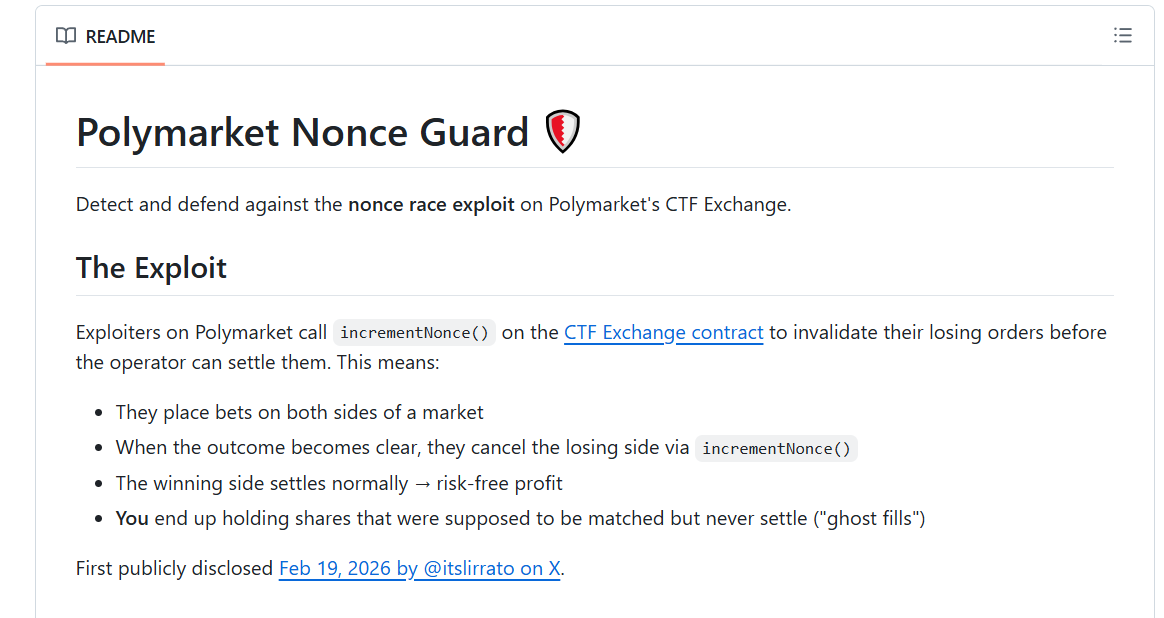

Perlu dicatat bahwa komunitas kemudian menemukan “versi upgrade” dari serangan ini, yang dinamai “Ghost Fills” (Transaksi Hantu). Penyerang tidak lagi perlu buru-buru mentransfer uang, melainkan setelah pesanan dipadukan secara off-chain dan sebelum penyelesaian on-chain, langsung memanggil fungsi “batal semua pesanan” di kontrak, sehingga pesanan mereka langsung menjadi tidak berlaku dan mencapai efek yang sama. Lebih licik lagi, penyerang dapat melakukan order di beberapa pasar sekaligus, mengamati pergerakan harga, dan hanya mempertahankan order yang menguntungkan untuk diproses secara normal, sementara order yang merugikan dibatalkan dengan metode ini, menciptakan semacam “opsi gratis yang hanya menang dan tidak pernah kalah”.

Ekonomi serangan: biaya beberapa sen, keuntungan 16.000 dolar AS

Selain menghapus pesanan market maker secara langsung, ketidak sinkronan antara status off-chain dan on-chain ini juga digunakan untuk memburu robot trading otomatis. Menurut pengamatan tim keamanan GoPlus, robot yang terkena dampak termasuk Negrisk, ClawdBots, MoltBot, dan lain-lain.

Penyerang menghapus pesanan orang lain dan menciptakan “transaksi hantu”, tetapi operasi ini sendiri tidak langsung menghasilkan keuntungan. Lalu, bagaimana mereka mendapatkan uang?

PANews menemukan bahwa jalur keuntungan utama penyerang terbagi menjadi dua.

Yang pertama adalah “penguasaan pasar setelah pembersihan”. Dalam kondisi normal, buku pesanan pasar prediksi yang populer akan memiliki beberapa market maker bersaing memasang order, dengan spread antara bid dan ask biasanya sangat kecil, misalnya bid di 49 sen dan ask di 51 sen, sehingga market maker mendapatkan keuntungan kecil dari spread 2 sen. Penyerang secara berulang-ulang melakukan “transaksi pasti gagal” untuk secara paksa menghapus order pesaing tersebut. Setelah itu, buku pesanan menjadi kosong, dan penyerang langsung memasang order beli/jual mereka sendiri, tetapi dengan spread yang jauh lebih besar, misalnya bid di 40 sen dan ask di 60 sen. Tanpa tawaran yang lebih baik, pengguna lain harus menerima harga ini, dan penyerang mendapatkan keuntungan dari spread 20 sen tersebut. Siklus ini berulang: bersihkan, monopoli, raih keuntungan, lalu bersihkan lagi.

Yang kedua adalah jalur keuntungan yang lebih langsung, yaitu “mengejar robot hedging”. Sebuah contoh konkret: misalnya harga “Yes” di pasar adalah 50 sen, penyerang melalui API memasang order beli “Yes” sebesar 10.000 dolar AS. Setelah sistem off-chain mengonfirmasi pencocokan, API segera memberi tahu robot bahwa mereka telah menjual 20.000 saham “Yes”. Robot yang menerima sinyal ini, untuk melakukan hedging, langsung membeli 20.000 saham “No” di pasar terkait untuk mengunci keuntungan. Tetapi, segera setelah itu, penyerang di on-chain membatalkan transaksi beli 10.000 dolar tersebut, sehingga robot sebenarnya tidak pernah menjual “Yes”. Posisi hedging yang sebelumnya dianggap aman kini menjadi posisi terbuka tanpa perlindungan, hanya memegang 20.000 saham “No” tanpa posisi short yang sesuai. Pada titik ini, penyerang bisa melakukan transaksi nyata di pasar, memanfaatkan robot yang terpaksa menjual posisi yang tidak terlindungi untuk meraih keuntungan, atau melakukan arbitrase dari pergeseran harga pasar.

Dari sisi biaya, setiap siklus serangan hanya membutuhkan biaya Gas kurang dari 0,1 dolar AS di jaringan Polygon, dan setiap siklus berlangsung sekitar 50 detik, secara teori dapat dilakukan sekitar 72 kali per jam. Seorang penyerang bahkan membangun sistem “sirkulasi dompet ganda” (Cycle A Hub dan Cycle B Hub bergantian), yang otomatis melakukan serangan frekuensi tinggi secara penuh otomatis. Ratusan transaksi gagal tercatat di rantai.

Dari sisi keuntungan, sebuah alamat yang ditandai komunitas menunjukkan bahwa pada Februari 2026, alamat tersebut baru didaftarkan dan hanya terlibat dalam 7 pasar, tetapi telah meraih total keuntungan sebesar 16.427 dolar AS, dengan keuntungan terbesar satu transaksi mencapai 4.415 dolar AS. Aktivitas utama keuntungan ini terjadi dalam jangka waktu sangat singkat. Artinya, penyerang dengan biaya Gas kurang dari 10 dolar AS dalam satu hari mampu menggerakkan keuntungan lebih dari 16.000 dolar AS. Dan ini baru satu alamat yang ditandai, kemungkinan besar jumlah alamat yang terlibat dan total keuntungan mereka jauh lebih besar.

Jika cerita berhenti di sini, hanya akan membuang sedikit biaya Gas relay. Tetapi langkah yang benar-benar mematikan adalah: meskipun transaksi gagal di rantai, sistem off-chain Polymarket akan secara paksa menghapus semua pesanan market maker yang terlibat dalam pencocokan gagal tersebut dari buku pesanan. Dengan kata lain, penyerang menggunakan satu transaksi yang pasti gagal untuk “menghapus” seluruh order beli/jual yang dipasang dengan uang nyata oleh orang lain.

Sebagai analogi: ini seperti berteriak keras saat lelang, lalu saat palu jatuh, tiba-tiba berkata “saya tidak punya uang”, tetapi toko lelang malah menyita semua nomor peserta dari penawar lain, sehingga lelang tersebut batal.

Perlu dicatat bahwa komunitas kemudian menemukan “versi upgrade” dari serangan ini, yang dinamai “Ghost Fills” (Transaksi Hantu). Penyerang tidak lagi perlu buru-buru mentransfer uang, melainkan setelah pesanan dipadukan secara off-chain dan sebelum penyelesaian on-chain, langsung memanggil fungsi “batal semua pesanan” di kontrak, sehingga pesanan mereka langsung menjadi tidak berlaku dan mencapai efek yang sama. Lebih licik lagi, penyerang dapat melakukan order di beberapa pasar sekaligus, mengamati pergerakan harga, dan hanya mempertahankan order yang menguntungkan untuk diproses secara normal, sementara order yang merugikan dibatalkan dengan metode ini, menciptakan semacam “opsi gratis yang hanya menang dan tidak pernah kalah”.

Ekonomi serangan: biaya beberapa sen, keuntungan 16.000 dolar AS

Selain menghapus pesanan market maker secara langsung, ketidak sinkronan antara status off-chain dan on-chain ini juga digunakan untuk memburu robot trading otomatis. Menurut pengamatan tim keamanan GoPlus, robot yang terkena dampak termasuk Negrisk, ClawdBots, MoltBot, dan lain-lain.

Penyerang menghapus pesanan orang lain dan menciptakan “transaksi hantu”, tetapi operasi ini sendiri tidak langsung menghasilkan keuntungan. Lalu, bagaimana mereka mendapatkan uang?

PANews menemukan bahwa jalur keuntungan utama penyerang terbagi menjadi dua.

Yang pertama adalah “penguasaan pasar setelah pembersihan”. Dalam kondisi normal, buku pesanan pasar prediksi yang populer akan memiliki beberapa market maker bersaing memasang order, dengan spread antara bid dan ask biasanya sangat kecil, misalnya bid di 49 sen dan ask di 51 sen, sehingga market maker mendapatkan keuntungan kecil dari spread 2 sen. Penyerang secara berulang-ulang melakukan “transaksi pasti gagal” untuk secara paksa menghapus order pesaing tersebut. Setelah itu, buku pesanan menjadi kosong, dan penyerang langsung memasang order beli/jual mereka sendiri, tetapi dengan spread yang jauh lebih besar, misalnya bid di 40 sen dan ask di 60 sen. Tanpa tawaran yang lebih baik, pengguna lain harus menerima harga ini, dan penyerang mendapatkan keuntungan dari spread 20 sen tersebut. Siklus ini berulang: bersihkan, monopoli, raih keuntungan, lalu bersihkan lagi.

Yang kedua adalah jalur keuntungan yang lebih langsung, yaitu “mengejar robot hedging”. Sebuah contoh konkret: misalnya harga “Yes” di pasar adalah 50 sen, penyerang melalui API memasang order beli “Yes” sebesar 10.000 dolar AS. Setelah sistem off-chain mengonfirmasi pencocokan, API segera memberi tahu robot bahwa mereka telah menjual 20.000 saham “Yes”. Robot yang menerima sinyal ini, untuk melakukan hedging, langsung membeli 20.000 saham “No” di pasar terkait untuk mengunci keuntungan. Tetapi, segera setelah itu, penyerang di on-chain membatalkan transaksi beli 10.000 dolar tersebut, sehingga robot sebenarnya tidak pernah menjual “Yes”. Posisi hedging yang sebelumnya dianggap aman kini menjadi posisi terbuka tanpa perlindungan, hanya memegang 20.000 saham “No” tanpa posisi short yang sesuai. Pada titik ini, penyerang bisa melakukan transaksi nyata di pasar, memanfaatkan robot yang terpaksa menjual posisi yang tidak terlindungi untuk meraih keuntungan, atau melakukan arbitrase dari pergeseran harga pasar.

Dari sisi biaya, setiap siklus serangan hanya membutuhkan biaya Gas kurang dari 0,1 dolar AS di jaringan Polygon, dan setiap siklus berlangsung sekitar 50 detik, secara teori dapat dilakukan sekitar 72 kali per jam. Seorang penyerang bahkan membangun sistem “sirkulasi dompet ganda” (Cycle A Hub dan Cycle B Hub bergantian), yang otomatis melakukan serangan frekuensi tinggi secara penuh otomatis. Ratusan transaksi gagal tercatat di rantai.

Dari sisi keuntungan, sebuah alamat yang ditandai komunitas menunjukkan bahwa pada Februari 2026, alamat tersebut baru didaftarkan dan hanya terlibat dalam 7 pasar, tetapi telah meraih total keuntungan sebesar 16.427 dolar AS, dengan keuntungan terbesar satu transaksi mencapai 4.415 dolar AS. Aktivitas utama keuntungan ini terjadi dalam jangka waktu sangat singkat. Artinya, penyerang dengan biaya Gas kurang dari 10 dolar AS dalam satu hari mampu menggerakkan keuntungan lebih dari 16.000 dolar AS. Dan ini baru satu alamat yang ditandai, kemungkinan besar jumlah alamat yang terlibat dan total keuntungan mereka jauh lebih besar.

Bagi market maker yang menjadi korban, kerugiannya jauh lebih sulit diukur. Seorang trader yang menjalankan robot pasar BTC selama 5 menit di Reddit menyatakan kerugiannya mencapai “ribuan dolar”. Lebih dalam lagi, kerusakan yang lebih besar adalah biaya peluang akibat pesanan yang sering dihapus secara paksa, serta biaya operasional karena harus menyesuaikan strategi market making.

Masalah yang lebih rumit adalah bahwa celah ini merupakan masalah desain mekanisme dasar Polymarket, yang tidak dapat diperbaiki dalam waktu singkat. Seiring terbukanya metode serangan ini, kemungkinan besar serangan serupa akan menjadi lebih umum dan akan semakin merusak likuiditas Polymarket yang sudah rapuh.

Respon komunitas, peringatan, dan diamnya platform

Hingga saat ini, pihak resmi Polymarket belum merilis pernyataan rinci atau solusi perbaikan terkait serangan ini. Beberapa pengguna di media sosial menyatakan bahwa bug ini sudah dilaporkan berkali-kali selama beberapa bulan terakhir, tetapi tidak ada perhatian serius. Perlu dicatat bahwa saat menghadapi “serangan pengelolaan” (manipulasi voting Oracle UMA), Polymarket juga memilih untuk menolak pengembalian dana.

Di tengah ketidakaktifan resmi, komunitas mulai mencari solusi sendiri. Seorang pengembang komunitas secara sukarela membuat alat monitoring open-source bernama “Nonce Guard”, yang mampu memantau secara real-time pembatalan pesanan di jaringan Polygon, membangun daftar hitam alamat penyerang, dan memberikan sinyal peringatan umum untuk robot trading. Namun, solusi ini pada dasarnya hanyalah patch untuk meningkatkan pengawasan, dan tidak mampu menyelesaikan masalah secara fundamental.

Bagi market maker yang menjadi korban, kerugiannya jauh lebih sulit diukur. Seorang trader yang menjalankan robot pasar BTC selama 5 menit di Reddit menyatakan kerugiannya mencapai “ribuan dolar”. Lebih dalam lagi, kerusakan yang lebih besar adalah biaya peluang akibat pesanan yang sering dihapus secara paksa, serta biaya operasional karena harus menyesuaikan strategi market making.

Masalah yang lebih rumit adalah bahwa celah ini merupakan masalah desain mekanisme dasar Polymarket, yang tidak dapat diperbaiki dalam waktu singkat. Seiring terbukanya metode serangan ini, kemungkinan besar serangan serupa akan menjadi lebih umum dan akan semakin merusak likuiditas Polymarket yang sudah rapuh.

Respon komunitas, peringatan, dan diamnya platform

Hingga saat ini, pihak resmi Polymarket belum merilis pernyataan rinci atau solusi perbaikan terkait serangan ini. Beberapa pengguna di media sosial menyatakan bahwa bug ini sudah dilaporkan berkali-kali selama beberapa bulan terakhir, tetapi tidak ada perhatian serius. Perlu dicatat bahwa saat menghadapi “serangan pengelolaan” (manipulasi voting Oracle UMA), Polymarket juga memilih untuk menolak pengembalian dana.

Di tengah ketidakaktifan resmi, komunitas mulai mencari solusi sendiri. Seorang pengembang komunitas secara sukarela membuat alat monitoring open-source bernama “Nonce Guard”, yang mampu memantau secara real-time pembatalan pesanan di jaringan Polygon, membangun daftar hitam alamat penyerang, dan memberikan sinyal peringatan umum untuk robot trading. Namun, solusi ini pada dasarnya hanyalah patch untuk meningkatkan pengawasan, dan tidak mampu menyelesaikan masalah secara fundamental.

Dibandingkan dengan metode arbitrase lain, potensi dampak dari serangan ini bisa jauh lebih besar. Bagi market maker, pesanan yang mereka rawat dengan susah payah bisa dihapus secara massal tanpa peringatan, menghilangkan stabilitas dan prediktabilitas strategi mereka, bahkan berpotensi menggoyahkan keinginan mereka untuk terus menyediakan likuiditas di Polymarket. Bagi pengguna robot otomatis, sinyal transaksi dari API tidak lagi dapat dipercaya, dan pengguna biasa bisa mengalami kerugian besar akibat likuiditas yang menghilang secara mendadak.

Sedangkan bagi platform Polymarket sendiri, ketika market maker takut memasang order dan robot tidak berani melakukan hedging, kedalaman buku pesanan pasti akan menyusut, dan siklus ini akan semakin memperburuk kondisi.

Dibandingkan dengan metode arbitrase lain, potensi dampak dari serangan ini bisa jauh lebih besar. Bagi market maker, pesanan yang mereka rawat dengan susah payah bisa dihapus secara massal tanpa peringatan, menghilangkan stabilitas dan prediktabilitas strategi mereka, bahkan berpotensi menggoyahkan keinginan mereka untuk terus menyediakan likuiditas di Polymarket. Bagi pengguna robot otomatis, sinyal transaksi dari API tidak lagi dapat dipercaya, dan pengguna biasa bisa mengalami kerugian besar akibat likuiditas yang menghilang secara mendadak.

Sedangkan bagi platform Polymarket sendiri, ketika market maker takut memasang order dan robot tidak berani melakukan hedging, kedalaman buku pesanan pasti akan menyusut, dan siklus ini akan semakin memperburuk kondisi.

Penafian: Informasi di halaman ini dapat berasal dari pihak ketiga dan tidak mewakili pandangan atau opini Gate. Konten yang ditampilkan hanya untuk tujuan referensi dan bukan merupakan nasihat keuangan, investasi, atau hukum. Gate tidak menjamin keakuratan maupun kelengkapan informasi dan tidak bertanggung jawab atas kerugian apa pun yang timbul akibat penggunaan informasi ini. Investasi aset virtual memiliki risiko tinggi dan rentan terhadap volatilitas harga yang signifikan. Anda dapat kehilangan seluruh modal yang diinvestasikan. Harap pahami sepenuhnya risiko yang terkait dan buat keputusan secara bijak berdasarkan kondisi keuangan serta toleransi risiko Anda sendiri. Untuk detail lebih lanjut, silakan merujuk ke

Penafian.

Artikel Terkait

K33:Bitcoin memasuki wilayah oversold mingguan ekstrem, tekanan jual mereda atau sedang menyiapkan peluang rebound sementara

Laporan analisis K33 menunjukkan bahwa setelah mengalami tekanan jual, Bitcoin telah memasuki zona oversold ekstrem, tekanan jual akhir-akhir ini berkurang, dan pasar menunjukkan tanda-tanda stabil. Data historis menunjukkan bahwa setelah periode ekstrem bearish, Bitcoin sering mengalami rebound, meskipun pembentukan dasar membutuhkan waktu, tetapi oversold dan pemulihan pasokan mengindikasikan peluang rebound. Namun, pasar opsi masih menunjukkan sentimen bearish yang kuat.

GateNews7menit yang lalu

Indiana Menandatangani Undang-Undang yang Mengizinkan Bitcoin dalam Rencana Pensiun Negara

_Indiana menandatangani RUU 1042 yang memungkinkan paparan Bitcoin dalam rencana pensiun publik melalui opsi pialang mandiri._

_Undang-undang tersebut mewajibkan rencana pensiun menawarkan setidaknya satu produk investasi kripto paling lambat 1 Juli 2027._

_Undang-undang tersebut juga melindungi pengguna kripto dari perlakuan istimewa_

LiveBTCNews9menit yang lalu

Tiga Sinyal Bitcoin Mengarah ke $80K sebagai Target BTC Berikutnya untuk Bull

Bitcoin (CRYPTO: BTC) bullish sedang menargetkan pergerakan kembali ke sekitar $80.000 pada bulan Maret, didukung oleh setup teknikal yang mulai menunjukkan momentum kenaikan yang berarti. Setelah reli yang mendorong BTC melewati level kunci, aset tersebut mengalami retrace dan kemudian kembali mengakselerasi, menandakan bahwa permintaan mulai muncul kembali sebagai

CryptoBreaking25menit yang lalu

Bitcoin Melonjak Kembali! IPO Genie ($IPO) Muncul sebagai Pilihan Pra-penjualan dengan Keyakinan Tinggi

4 Maret 2026:

Setelah serangan AS-Israel terhadap Iran pada 28 Februari, Bitcoin jatuh ke $63.000, menyebabkan $515 juta dalam likuidasi. Namun, pada 4 Maret, BTC pulih dan berfluktuasi antara $67k dan $69k. Berbeda dengan krisis sebelumnya, pembeli institusional menstabilkan pasar, dengan Bitcoin

CaptainAltcoin34menit yang lalu

Jiuzi Holdings mencapai kesepakatan strategis untuk mendapatkan 10.000 Bitcoin dari salah satu investor strategis

Perusahaan yang terdaftar di NASDAQ, Jiuzi New Energy, telah mencapai kesepakatan dengan investor strategis untuk menerima 10.000 Bitcoin sebagai imbalan atas sekitar 1 miliar dolar AS saham ekuitas, dan membangun kemitraan strategis dalam ekosistem mata uang kripto global. Transaksi terkait akan diungkapkan sesuai dengan persyaratan pelaporan SEC.

GateNews34menit yang lalu

Analisis, RUU CLARITY diperkirakan akan meningkatkan suhu pasar dan menambah logika depresiasi mata uang fiat secara bersamaan, mendorong BTC untuk menguat melawan tren

Di tengah konflik Timur Tengah, Bitcoin mengalami kenaikan melawan tren, mencapai tertinggi baru dalam satu bulan, dan pasar kripto secara keseluruhan kembali pulih. Faktor kenaikan termasuk ekspektasi depresiasi mata uang fiat, sentimen optimisme terhadap meredanya konflik, serta RUU CLARITY yang akan segera disahkan, yang diharapkan akan menguntungkan status hukum stablecoin.

GateNews41menit yang lalu