Qu'est-ce que Humanity Protocol ? Développer une couche d'identité humaine pour Web3

Humanity Protocol est un réseau décentralisé de vérification d'identité offrant une forte résistance Sybil. Il vise à créer une couche humaine vérifiable pour les écosystèmes blockchain. Grâce à un mécanisme Proof of Humanity et à des technologies biométriques, le système confirme l'unicité et l'authenticité de chaque utilisateur sans exposer sa vie privée. En intégrant les preuves à divulgation nulle de connaissance, les cadres d'identité auto-souveraine et une architecture de stockage décentralisée, Humanity Protocol ambitionne de devenir une infrastructure essentielle reliant l'identité réelle au monde on-chain.

Avec l'essor des applications Web3, les bots et les identités fictives représentent des obstacles majeurs pour la gouvernance, la distribution d'airdrops et le fonctionnement des économies on-chain. Humanity Protocol répond à ces enjeux par une architecture de vérification en couches : ZK Rollup, zkProofer, Identity Validators et un moteur biométrique combinant IA et matériel dédié. Cette approche vise à équilibrer confidentialité, sécurité et scalabilité dans la vérification d'identité. Par ailleurs, DePIN étend la vérification au-delà de la blockchain, offrant une base d'identité humaine fiable pour la gouvernance DAO, les applications cross-chain et les services du monde réel.

Dans cet article, vous découvrirez la nature de Humanity Protocol, le fonctionnement de son mécanisme Proof of Humanity, et la construction de son architecture technique centrale. Il détaille l'intégration de la biométrie, des preuves à divulgation nulle de connaissance et d'un réseau d'identité DePIN pour former une infrastructure complète, présente le modèle économique du token $H, ses cas d'usage concrets, et analyse le rôle de Humanity Protocol dans la gouvernance Web3, les mécanismes d'airdrops, l'identité multichaine et l'intégration réelle, afin de clarifier sa position et sa valeur potentielle dans l'identité décentralisée.

Qu'est-ce que Humanity Protocol ?

(Source : Humanityprot)

Humanity Protocol est un réseau décentralisé de vérification d'identité résistant aux attaques Sybil. Il protège la confidentialité des données personnelles tout en permettant l'intégration des humains réels à l'économie on-chain, se positionnant comme un pont essentiel entre l'identité réelle et les écosystèmes blockchain.

Son objectif est d'établir une couche humaine de confiance dans les environnements blockchain, afin que les systèmes distinguent les utilisateurs réels des programmes automatisés et réalisent la vérification d'identité sans compromettre la vie privée.

Comment fonctionne Humanity Protocol

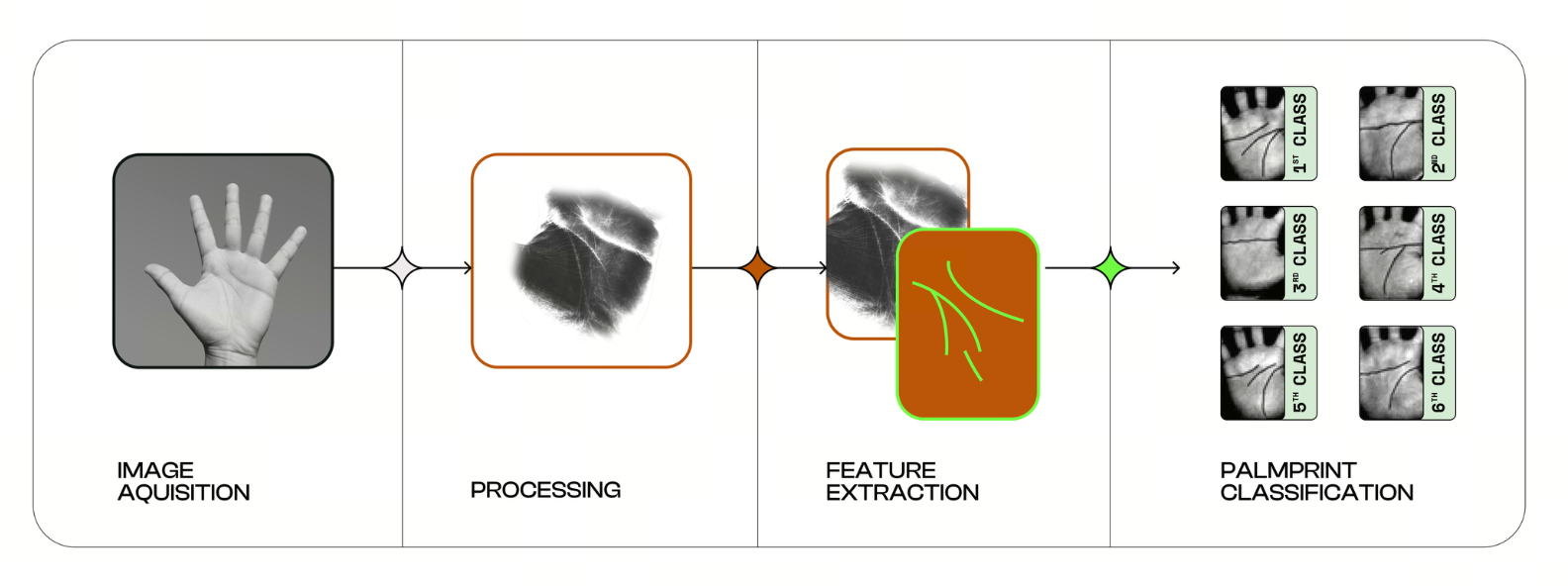

Le mécanisme central de Humanity Protocol, nommé Proof of Humanity, ou PoH, se distingue de la vérification d'identité traditionnelle par un fonctionnement en deux étapes.

Première étape : confirmer que vous êtes un humain unique et indépendant.

Deuxième étape : vérifier que vous êtes bien la personne que vous déclarez être.

PoH ne crée pas de profil personnel complet. Il se concentre sur l'unicité humaine, selon un principe de minimum nécessaire, pour garantir une vérification d'identité aussi légère que possible.

Le système s'appuie sur plusieurs modules techniques :

- Biométrie de la paume et des veines de la paume

- Stockage décentralisé des données

- Preuves à divulgation nulle de connaissance

- Cadres d'identité auto-souveraine

- Intégration avec les technologies KYC du monde réel

(Source : humanity-protocol.gitbook)

Tous les processus s'exécutent sur un Layer 2 ZK Rollup compatible EVM, et le système propose des services de vérification d'identité cross-chain à des réseaux externes.

Moteur biométrique de Humanity

Humanity Protocol se distingue par l'association de modèles IA et de matériel physique pour créer un système de reconnaissance humaine fiable. Les algorithmes de paume et de veines de la paume sont entraînés sur plus de 500 000 échantillons biométriques, collectés via des dispositifs spécialisés en lumière visible et infrarouge.

Ce design offre plusieurs avantages : sur le plan de la confidentialité, il adopte une approche non intrusive, sans scan facial ni collecte d'empreintes digitales, ce qui réduit fortement l'inconfort et le risque pour l'utilisateur. De plus, les traits biométriques sont uniques et difficiles à reproduire, rendant le système très difficile à falsifier ou usurper.

D'un point de vue opérationnel, cette méthode est peu coûteuse et très scalable, permettant un déploiement rapide à grande échelle pour des usages mondiaux variés. Le module de vérification d'identité humaine vise une grande précision, une forte fiabilité et une barrière d'entrée très basse.

Architecture DePIN : étendre la vérification d'identité au-delà de la blockchain

Humanity Protocol ne se limite pas aux environnements blockchain. Avec DePIN, il étend les systèmes d'identité aux scénarios réels.

Les réseaux DePIN sont composés de nœuds matériels et s'adaptent à de nombreux contextes physiques, notamment :

- Contrôle d'accès aux bâtiments et entrées sécurisées

- Check-in hôtelier sans contact

- Vérification d'identité pour des installations physiques

- Connexion à des événements sur site ou à des services publics

Humanity Protocol figure parmi les rares infrastructures Web3 d'identité visant à relier l'identité on-chain et le monde hors chaîne.

Trois composants techniques centraux de l'architecture de Humanity Protocol

- Identité auto-souveraine

Après la vérification PoH, l'utilisateur reçoit une identité unique on-chain utilisable pour :

- Vote DAO

- Vérification d'éligibilité aux airdrops

- Vérification KYC

- Permissions d'accès basées sur des attestations

L'utilisateur contrôle toutes ses données, sans dépendre d'une plateforme centralisée.

- zkProofer et Identity Validators

Le réseau s'appuie sur deux types de nœuds :

- Les nœuds zkProofer génèrent des preuves à divulgation nulle de connaissance

- Les Identity Validators mettent en jeu des actifs pour participer au consensus et garantir la fiabilité des vérifications

Cette structure en couches vise à équilibrer transparence, sécurité et scalabilité.

- Protection de la confidentialité par divulgation nulle de connaissance

Les données biométriques ne sont pas stockées sous forme d'images, mais converties en représentations mathématiques chiffrées. Même en cas de fuite, elles ne peuvent pas être reconstruites en informations personnelles.

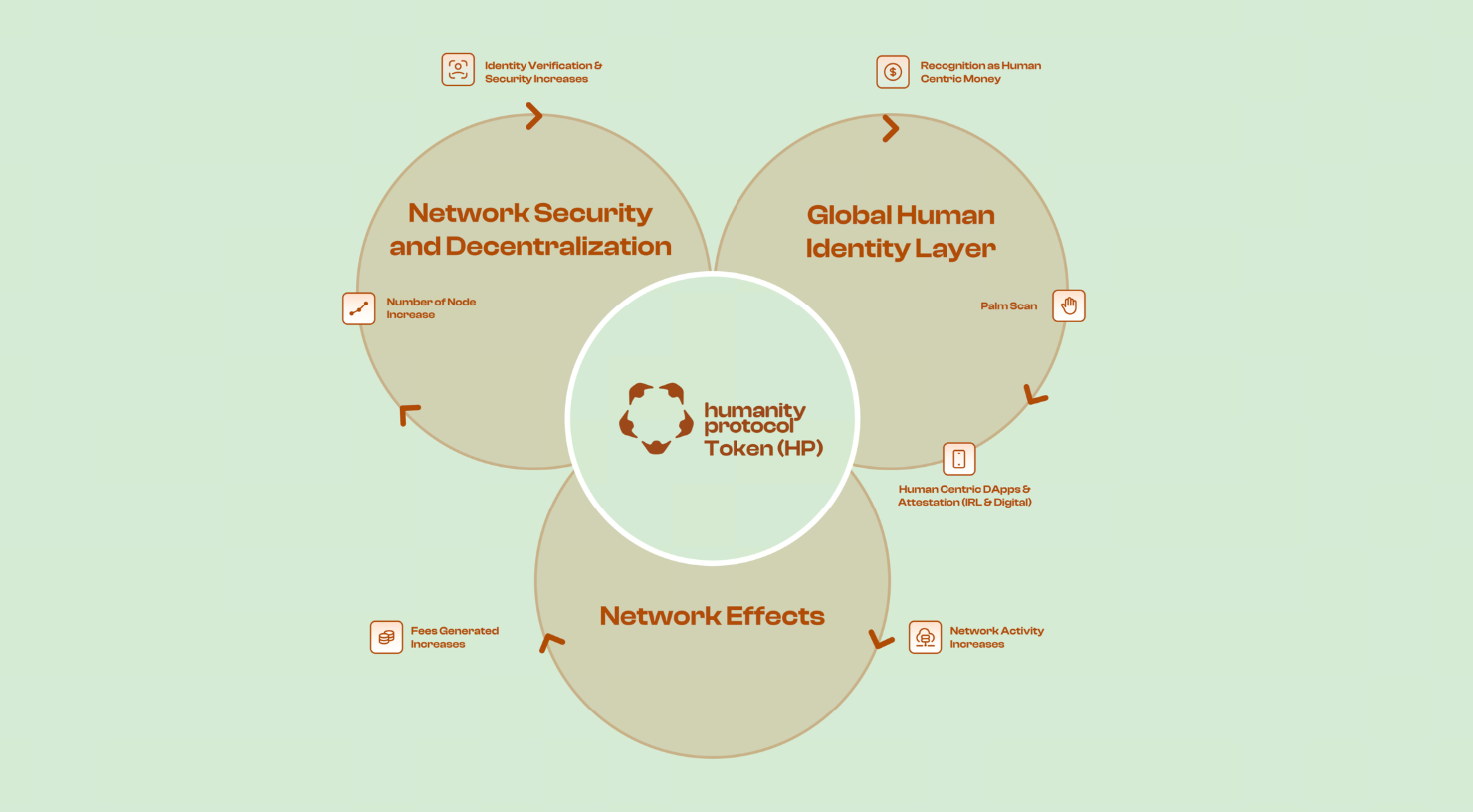

Tokenomics de Humanity Protocol

(Source : humanity-protocol.gitbook)

Humanity Protocol utilise $H comme unité économique centrale, avec une offre totale fixe de 10 milliards de tokens. Selon le modèle tokenomics du projet, les ratios d'allocation ci-dessous résument la distribution de $H et la fonction de chaque catégorie dans l'écosystème.

Allocation du token $H

L'allocation du token $H est la suivante :

| Catégorie | Pourcentage | Quantité de tokens |

|---|---|---|

| Ecosystem Fund | 24% | 2 400 000 000 |

| Identity Verification Rewards | 18% | 1 800 000 000 |

| Team and Early Contributors | 19% | 1 900 000 000 |

| Community Incentives | 12% | 1 200 000 000 |

| Foundation Operations Treasury | 12% | 1 200 000 000 |

| Investors | 10% | 1 000 000 000 |

| Human Institute Strategic Reserve | 5% | 500 000 000 |

La conception met en avant que les récompenses proviennent de la participation réelle, et non d'une émission inflationniste de tokens pour maintenir le système.

Utilité du token $H

Les principaux usages de $H incluent :

- Paiement des frais de vérification d'identité

- Staking de nœuds et récompenses de vérification

- Vote de gouvernance DAO

- Airdrops et incitations communautaires

- Frais pour permissions d'accès par attestations

Derniers développements de Humanity Protocol

(Source : Humanityprot)

Hex Trust, dépositaire d'actifs numériques, a réalisé un investissement stratégique dans Humanity Protocol, illustrant l'intérêt institutionnel pour les couches d'identité décentralisée.

Hex Trust considère que la DeFi, les RWAs et la gouvernance on-chain doivent s'appuyer sur :

- Identités réelles vérifiables

- Forte résistance Sybil

- Confidentialité et conformité combinées

Humanity Protocol est positionné comme infrastructure clé pour relever ce défi structurel.

Perspectives et cas d'usage

L'infrastructure de vérification d'identité développée par Humanity Protocol pourrait devenir un module fondamental des futurs écosystèmes Web3, fournissant une identité humaine vérifiable à de nombreuses applications décentralisées. En gouvernance, PoH peut être intégré aux processus décisionnels DAO pour instaurer une logique "une personne, un vote", empêchant la manipulation du pouvoir de vote par la concentration de capital ou les bots, et renforçant l'équité et la confiance dans la gouvernance décentralisée. Pour la distribution d'incitations, PoH réduit les attaques Sybil et le farming de bots, permettant aux airdrops de cibler plus précisément les participants réels et actifs. Pour les usages hors chaîne, combiné avec les dispositifs DePIN, l'identité on-chain peut être étendue dans le monde réel, offrant des services sans contact comme l'auto check-in hôtelier, le contrôle d'accès aux bâtiments et la vérification d'adhésion.

PoH pourrait aussi devenir un passeport d'identité multichaine, permettant aux utilisateurs de naviguer entre différentes chaînes et applications avec une identité vérifiable unique. À mesure que les architectures Layer 3 et les applications cross-chain se développent, Humanity Protocol pourrait devenir une couche standard de reconnaissance de l'authenticité humaine dans les environnements on-chain, redéfinissant les frontières de la confiance et de la logique d'identité dans Web3 du point de vue de l'infrastructure.

Résumé

Humanity Protocol ne se contente pas de créer un produit de vérification d'identité : il cherche à établir une infrastructure d'authenticité humaine pour les réseaux décentralisés. En intégrant biométrie, preuves à divulgation nulle de connaissance, DePIN et cadres d'identité auto-souveraine, il vise à redéfinir la source de la confiance dans l'univers Web3.

FAQ

En quoi Humanity Protocol diffère-t-il des vérifications KYC traditionnelles ou Web2 ?

Humanity Protocol ne construit pas de base de données centralisée d'informations personnelles. Il utilise Proof of Humanity pour vérifier que vous êtes un humain unique et s'appuie sur les preuves à divulgation nulle de connaissance pour garantir la confidentialité. L'utilisateur contrôle ses propres données d'identité. Les plateformes n'ont pas accès à la totalité des informations personnelles, tout en permettant une vérification fiable.Pourquoi Humanity Protocol utilise-t-il la biométrie et cela représente-t-il un risque pour la vie privée ?

Humanity utilise la paume et les veines de la paume pour l'identification. Les données ne sont pas stockées sous forme d'images, mais converties en représentations mathématiques chiffrées et vérifiées par techniques à divulgation nulle de connaissance. Même en cas de fuite, les données ne peuvent pas être reconstruites en traits biométriques réels, ce qui réduit considérablement le risque pour la vie privée.Quelle utilité pratique le token $H apporte-t-il aux utilisateurs au quotidien ?

$H permet de payer les frais de vérification d'identité, de participer au vote de gouvernance DAO et de fonctionner dans le cadre du staking de nœuds et des mécanismes de récompense. Pour les utilisateurs quotidiens, $H est un token fonctionnel d'accès à l'écosystème d'identité Humanity et de participation à la vérification et à la gouvernance, au-delà de sa dimension d'actif d'investissement.

Articles Connexes

Falcon Finance Tokenomics : Explication du mécanisme de capture de valeur FF

Falcon Finance vs Ethena : analyse approfondie du paysage des stablecoins synthétiques

Analyse des Tokenomics de JTO : distribution, utilité et valeur à long terme

Jito vs Marinade : analyse comparative des protocoles de Staking de liquidité sur Solana

Comment Midnight assure-t-il la confidentialité sur la blockchain ? Analyse des preuves à divulgation nulle de connaissance et des mécanismes de confidentialité programmables