Comment fonctionne idOS ? Présentation détaillée du flux de travail complet, allant du stockage des données à l'approbation d'accès

Dans les environnements Internet traditionnels, les plateformes centralisent généralement les données d'identité utilisateur, créant des silos de données, des vérifications répétées et des risques de fuite de confidentialité. Ce problème est accentué dans les services financiers, où les utilisateurs doivent souvent effectuer plusieurs fois la KYC (Vérification d'identité) sur différentes plateformes. Cette situation nuit à l'efficacité et augmente le risque de mauvaise utilisation des données. Avec l'expansion des applications blockchain, ce modèle représente un frein majeur à l'expérience utilisateur et à la conformité dans le Web3.

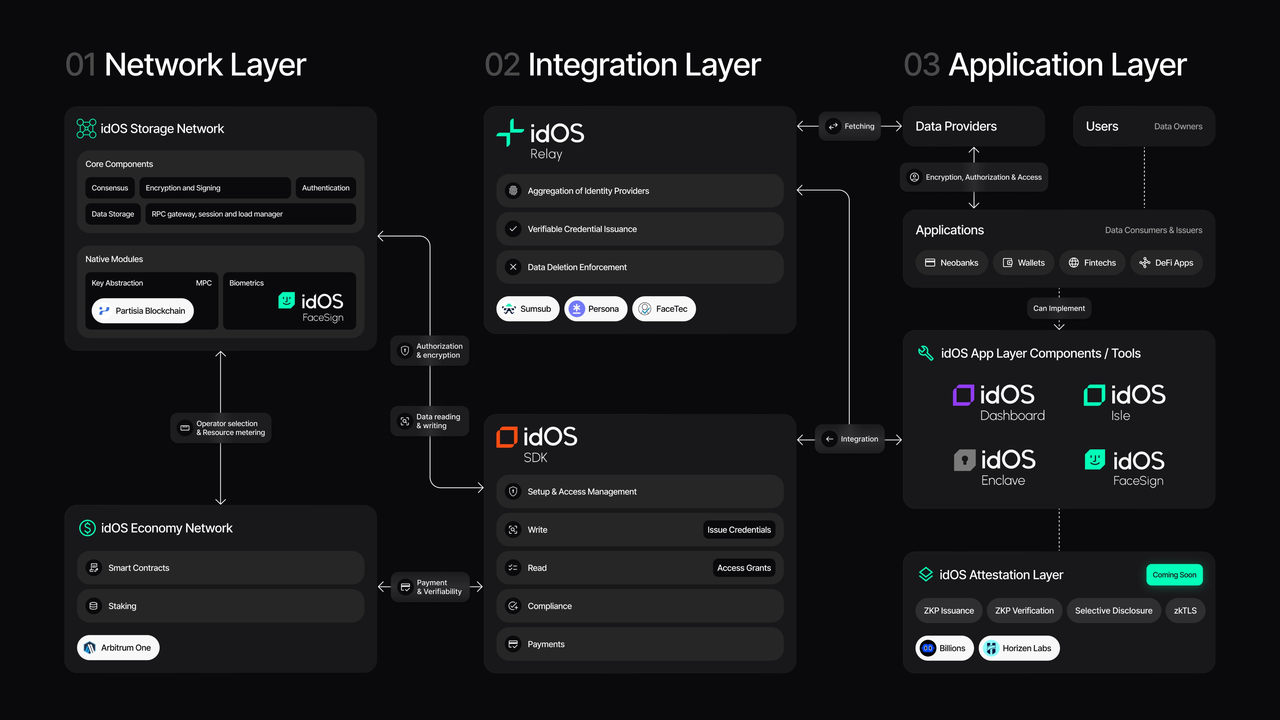

idOS a été conçu pour surmonter ces obstacles, en tant que « couche décentralisée de données d'identité » pour le Web3. En redonnant aux utilisateurs la maîtrise de leurs données d'identité et en intégrant un stockage chiffré avec accès soumis à approbation, idOS permet un partage sécurisé et fluide des informations d'identité entre plusieurs applications. Cette approche améliore l'expérience utilisateur et pose les bases techniques pour les stablecoins, la DeFi et les applications financières conformes.

Logique centrale d'idOS : du stockage à l'approbation

idOS gère le cycle complet des données, en cinq étapes : génération → stockage → demande → approbation → utilisation.

Lorsqu'un utilisateur accède à une application, il doit d'abord effectuer une vérification d'identité, généralement assurée par des agences professionnelles (Émetteurs) telles que les prestataires KYC. Une fois la vérification réalisée, les données d'identité sont chiffrées et stockées dans le réseau décentralisé idOS.

Contrairement aux bases de données classiques, les données ne sont pas contrôlées par une seule plateforme : elles sont réparties sous forme chiffrée entre les nœuds du réseau. Les utilisateurs gèrent les autorisations d'accès via leur Clé privée ou leurs identifiants, garantissant une véritable auto-custodie de leurs données.

Lorsqu'une autre application (Consommateur) souhaite accéder à ces données, elle doit soumettre une demande d'accès. Celle-ci précise le type de données requis et l'utilisation prévue, par exemple « vérifier si l'utilisateur a effectué la KYC » ou « confirmer le pays de l'utilisateur ».

C'est ici qu'intervient le mécanisme central d'idOS — Access Grant. Les utilisateurs peuvent approuver ou rejeter la demande et définir la portée de l'approbation (champs spécifiques, durée limitée, etc.). Ce n'est qu'après validation que l'application reçoit les données déchiffrées ou la preuve de vérification.

Ce processus garantit que les utilisateurs gardent la maîtrise de leurs données, tout en permettant la réutilisation de l'identité entre différentes plateformes.

Stockage des données idOS : chiffré et distribué par conception

idOS associe chiffrement et architecture distribuée pour le stockage des données. Les données d'identité sont chiffrées avant d'être inscrites sur le réseau, garantissant qu'aucune information en clair n'est accessible au niveau des nœuds.

Les nœuds du réseau assurent la disponibilité et la sécurité des données, mais n'ont pas accès au déchiffrement. Ce modèle protège la confidentialité et élimine le risque de point de défaillance unique inhérent au stockage centralisé.

Les données sont généralement structurées — documents d'identité, adresses, statut de conformité — facilitant une intégration standardisée entre applications et la composition de données d'identité.

Access Grant : mécanisme d'approbation central d'idOS

Access Grant est une fonctionnalité clé d'idOS, définissant les modalités d'accès et d'utilisation des données.

Tout accès aux données requiert l'approbation de l'utilisateur, avec un contrôle granulaire. Les utilisateurs peuvent décider :

-

Quelles données sont accessibles

-

La période d'accès

-

Si une utilisation répétée est autorisée

Ce modèle agit comme une « couche de permission », séparant la propriété des données des droits d'utilisation et permettant une gestion flexible de la confidentialité.

Pour les applications, cela signifie qu'elles n'ont pas à stocker les données sensibles des utilisateurs ; elles sollicitent simplement une approbation selon leurs besoins, ce qui réduit considérablement les risques de conformité.

Participants et flux de données

Le réseau idOS réunit quatre participants principaux, formant un système complet de flux de données.

Les utilisateurs possèdent et contrôlent leurs données, gèrent les approbations et les autorisations d'accès.

Les émetteurs vérifient les données, générant des informations d'identité fiables (KYC, conformité).

Les consommateurs utilisent les données — plateformes de trading, applications stablecoin, protocoles DeFi — via demande d'approbation.

Les opérateurs de nœuds assurent le fonctionnement du réseau, le stockage et la disponibilité des données.

Flux typique : Utilisateur → Émetteur (vérification) → Stockage chiffré → Demande du consommateur → Approbation → Utilisation des données.

Ce processus peut être répété sur différentes applications, permettant la réutilisation des données d'identité dans tout l'écosystème.

Exemple de workflow : réutilisation de la KYC avec idOS

La valeur d'idOS se manifeste particulièrement dans la réutilisation de la KYC.

Après vérification sur une plateforme, les données sont stockées dans le réseau idOS. Pour accéder à une autre plateforme nécessitant la KYC, l'utilisateur n'a plus à soumettre de nouveaux documents : il autorise simplement l'utilisation de ses données existantes via idOS.

Quand la nouvelle plateforme soumet une demande et que l'utilisateur valide, le système retourne le résultat de vérification ou les informations nécessaires. Ce processus s'effectue généralement en arrière-plan, offrant une expérience de « vérification en un clic ».

Cette méthode réduit les coûts et la friction liés à la vérification répétée, tout en améliorant la cohérence et la conformité des données.

Différences clés : idOS vs systèmes d'identité classiques

La différence majeure entre idOS et les systèmes d'identité centralisés réside dans la maîtrise et l'accès aux données.

Dans les systèmes classiques, les plateformes contrôlent les données utilisateur, limitant leur autonomie. Avec idOS, les utilisateurs gardent la maîtrise de leurs données et l'accès n'est accordé qu'après approbation.

Les systèmes traditionnels ne permettent pas la réutilisation inter-plateformes, tandis qu'idOS favorise la portabilité de l'identité grâce à une couche de données unifiée.

Ces différences positionnent idOS comme une solution idéale pour l'environnement collaboratif et multi-applications du Web3.

Résumé

idOS repose sur un stockage chiffré et un accès par approbation pour bâtir un réseau décentralisé de données d'identité, permettant aux utilisateurs de reprendre le contrôle de leurs données et de les réutiliser en toute sécurité entre applications. Ses principaux avantages : réduction des coûts de vérification d'identité, renforcement de la confidentialité et infrastructure d'identité évolutive pour les stablecoins et la finance on-chain.

FAQ

Qu'est-ce que l'Access Grant d'idOS ?

Access Grant est un mécanisme d'approbation d'accès qui permet aux utilisateurs de contrôler qui accède à leurs données d'identité et dans quelle mesure. Il constitue le socle de la souveraineté des données dans idOS.

idOS stocke-t-il les données en clair des utilisateurs ?

Non. Toutes les données sont chiffrées avant d'être stockées sur le réseau. Les nœuds n'ont pas accès aux informations en clair ; déchiffrement ou résultats de vérification sont fournis uniquement après approbation de l'utilisateur.

Comment idOS permet-il la réutilisation de la KYC ?

En chiffrant et en stockant les données d'identité vérifiées sur le réseau, les utilisateurs peuvent autoriser d'autres plateformes à les utiliser, évitant ainsi les soumissions répétées.

En quoi idOS diffère-t-il des bases de données traditionnelles ?

Les bases de données classiques sont contrôlées par les plateformes, alors qu'idOS repose sur un stockage décentralisé et des approbations utilisateurs, transférant la maîtrise des données aux utilisateurs.

Quelles applications utilisent idOS ?

idOS est principalement utilisé pour la vérification d'identité, notamment sur les plateformes stablecoin, les protocoles DeFi et les services financiers conformes.

Articles Connexes

Falcon Finance Tokenomics : Explication du mécanisme de capture de valeur FF

Falcon Finance vs Ethena : analyse approfondie du paysage des stablecoins synthétiques

Qu'est-ce que le RFQ ? Analyse approfondie du mécanisme d'offre OTC (Over-the-Counter) crypto

Analyse des Tokenomics de JTO : distribution, utilité et valeur à long terme

Jito vs Marinade : analyse comparative des protocoles de Staking de liquidité sur Solana