Les attaques par empoisonnement d’adresse connaissent une augmentation sur Ethereum

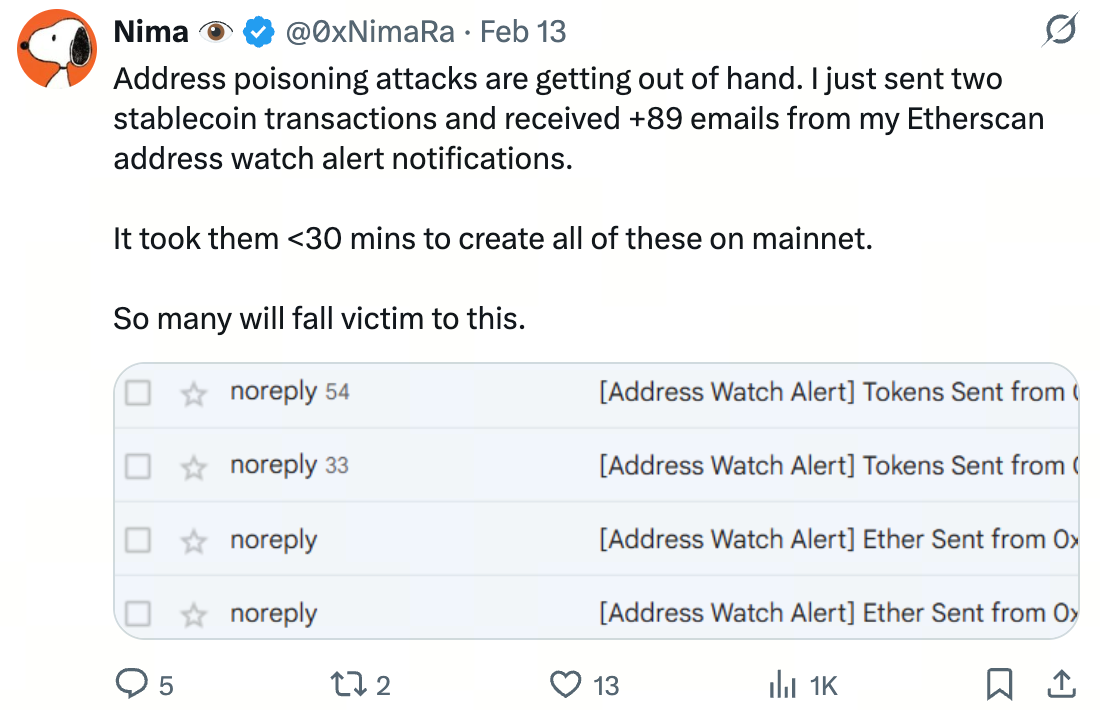

Il y a quelques semaines, un utilisateur d’Etherscan, Nima, a relaté une expérience désagréable après avoir reçu plus de 89 emails Address Watch Alert suite à seulement deux transferts de stablecoins.

Comme l’a souligné Nima, ces alertes ont été déclenchées par des transactions de address poisoning visant à insérer des adresses similaires dans l’historique de transactions du portefeuille. Leur objectif principal est d’amener les utilisateurs à copier une mauvaise adresse lors d’un prochain transfert.

L’address poisoning existe sur Ethereum depuis plusieurs années. Toutefois, des incidents récents montrent à quel point ces campagnes sont désormais automatisées et massives. Ce qui n’était autrefois qu’un spam occasionnel peut aujourd’hui être mené à grande échelle, avec des transferts empoisonnés insérés en quelques minutes après une transaction légitime.

Pour comprendre pourquoi ces attaques sont aujourd’hui plus répandues, il convient d’analyser deux aspects : l’évolution des campagnes d’address poisoning et la facilité avec laquelle elles peuvent être menées à grande échelle.

Nous mettons en avant une règle simple à retenir pour vous protéger contre ces attaques.

1) L’industrialisation de l’address poisoning

L’address poisoning était auparavant perçue comme une astuce marginale employée par des attaquants opportunistes. Aujourd’hui, elle s’apparente à une opération industrialisée.

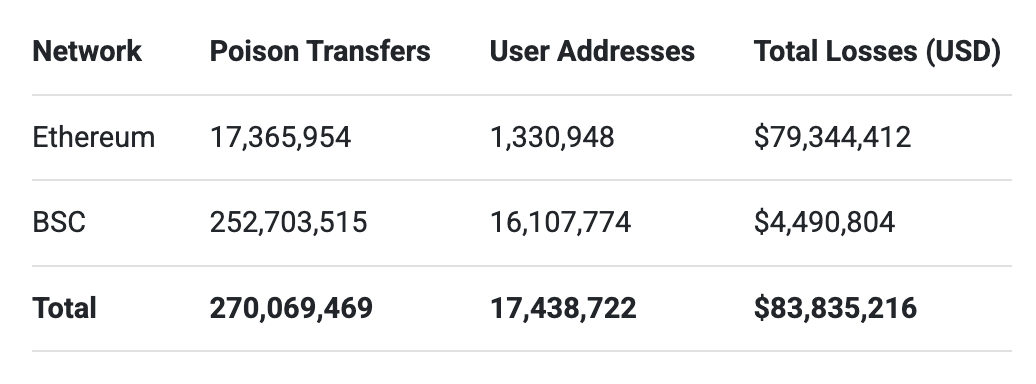

Une étude menée en 2025 sur l’activité d’address poisoning entre juillet 2022 et juin 2024, avant la Fusaka upgrade, a recensé près de 17 millions de tentatives visant environ 1,3 million d’utilisateurs sur Ethereum, avec des pertes confirmées d’au moins 79,3 millions USD.

Le tableau ci-dessous illustre l’ampleur de l’address poisoning sur Ethereum et BSC entre juillet 2022 et juin 2024, selon l’étude Blockchain Address Poisoning. Sur des chaînes telles que BSC, où les frais de transaction sont nettement plus bas, les transferts empoisonnés sont 1 355% plus fréquents.

Les attaquants surveillent l’activité sur la blockchain pour identifier des cibles potentielles. Dès qu’une transaction est repérée, des systèmes automatisés génèrent des adresses similaires qui reprennent les premiers et derniers caractères des adresses légitimes avec lesquelles l’utilisateur a interagi. Des transferts empoisonnés sont ensuite envoyés à la cible, de sorte que l’adresse spoofée apparaisse dans l’historique de transactions.

Les adresses les plus susceptibles d’être ciblées sont celles considérées comme rentables par les attaquants : transferts fréquents, soldes importants de tokens ou opérations de grande valeur augmentent le risque de tentatives de poisoning.

La concurrence renforce l’efficacité

Un fait marquant de l’étude 2025 : différents groupes d’attaquants sont souvent en concurrence. Dans de nombreuses campagnes, plusieurs attaquants envoient des transferts empoisonnés à la même adresse, quasiment simultanément.

Chaque attaquant cherche à insérer son adresse ressemblante dans l’historique de l’utilisateur avant les autres. Le premier à réussir augmente ses chances d’être copié ultérieurement.

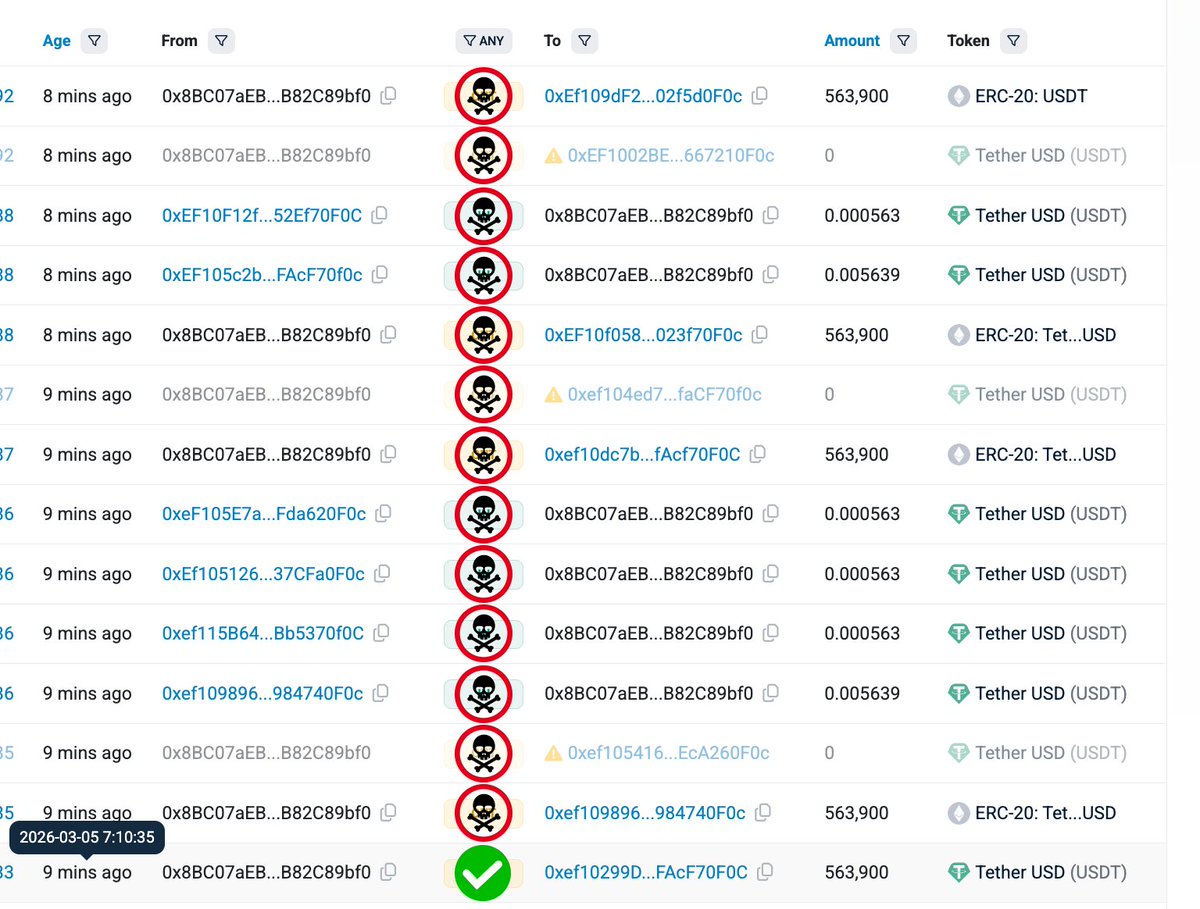

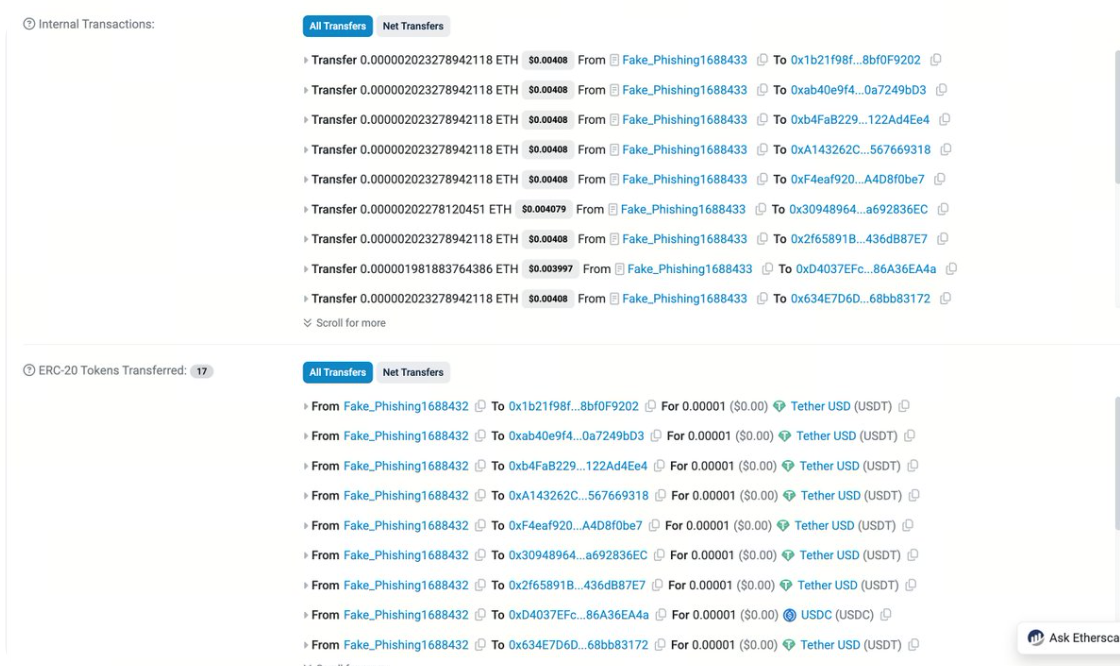

L’adresse ci-dessous illustre cette compétition : 13 transferts empoisonnés ont été réalisés en quelques minutes à peine après un transfert USDT légitime.

Remarque : Etherscan masque par défaut les transferts de valeur nulle ; ils ont été affichés ici à titre de démonstration.

Les tactiques courantes utilisées lors des attaques d’address poisoning incluent

dust transfers, transferts de tokens spoofés et transferts de tokens à valeur nulle

2) Pourquoi ces attaques sont faciles à mener à grande échelle

L’address poisoning peut sembler peu efficace : la majorité des utilisateurs ne se font pas piéger. Pourtant, l’économie de ces attaques révèle une autre réalité.

Une question de volume

Les chercheurs ont observé qu’une tentative de poisoning sur Ethereum aboutit en moyenne dans seulement 0,01% des cas : soit un succès pour 1 transfert sur 10 000.

Au lieu de cibler quelques adresses, les campagnes envoient des milliers, voire des millions de transferts empoisonnés. Avec un volume suffisant, même un taux de réussite minime peut générer des profits importants.

Une attaque réussie sur un gros transfert peut aisément compenser le coût de milliers d’échecs.

Des frais de transaction plus bas favorisent les tentatives de poisoning

https://etherscan.io/chart/avg-txfee-usd

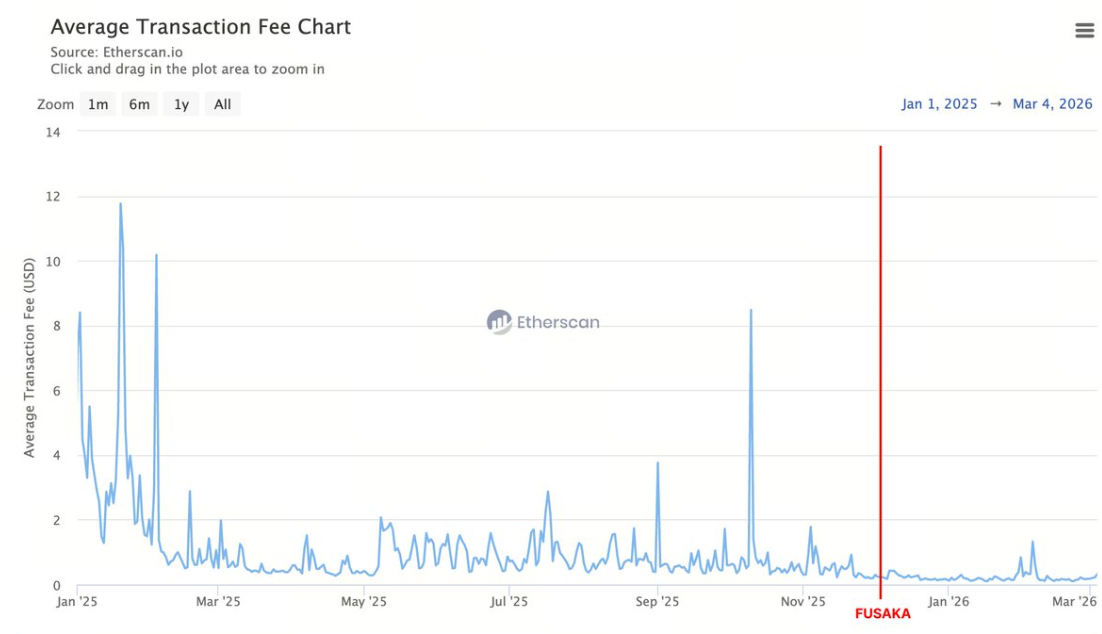

La Fusaka upgrade, activée le 3 décembre 2025, a amélioré la scalabilité et réduit les coûts de transaction sur Ethereum. Si cela profite aux utilisateurs et développeurs, cela réduit aussi le coût de chaque transfert empoisonné, permettant aux attaquants d’en envoyer bien plus.

L’activité réseau a nettement augmenté après Fusaka. Durant les 90 jours suivant la mise à niveau, Ethereum a traité en moyenne 30% de transactions en plus par jour par rapport aux 90 jours précédents. Sur la même période, le nombre de nouvelles adresses créées chaque jour a augmenté de ~78% en moyenne.

Nous avons également constaté une hausse marquée des dust transfers, où les attaquants envoient une très petite quantité du même token déjà transféré par l’utilisateur.

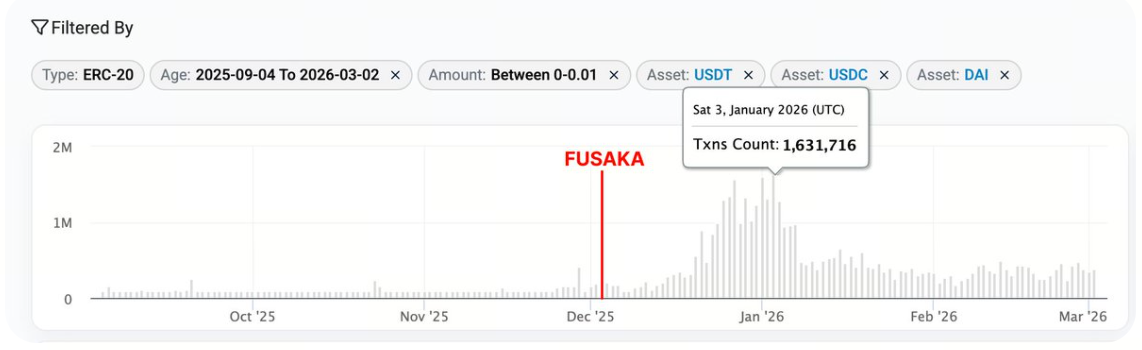

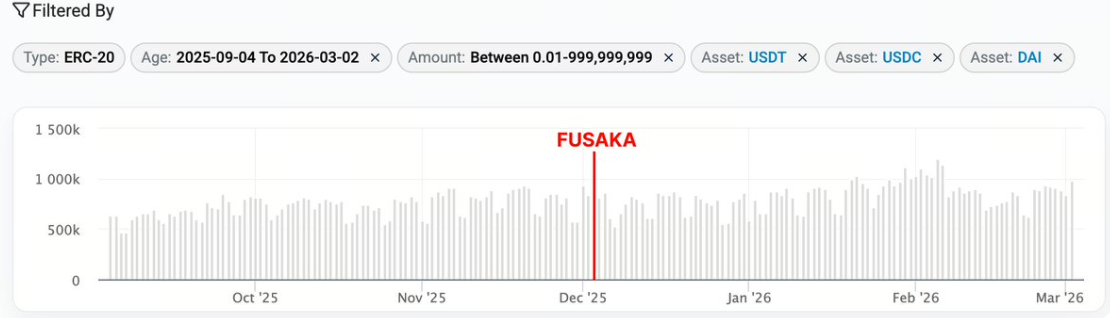

Les données ci-dessous comparent l’activité des dust transfers sur plusieurs actifs majeurs pendant les 90 jours avant et après la Fusaka upgrade. Pour les stablecoins (USDT, USDC, DAI), il s’agit de montants inférieurs à 0,01 USD. Pour ETH, il s’agit de transferts inférieurs à 0,00001 ETH.

USDT Avant : 4,2M

Après : 29,9M

Augmentation : +25,7M (+612%)

USDC Avant : 2,6M

Après : 14,9M

Augmentation : +12,3M (+473%)

DAI Avant : 142 405

Après : 811 029

Augmentation : +668 624 (+470%)

ETH Avant : 104,5M

Après :

Augmentation : +65,2M (+62%)

Les dust transfers (<0,01 USD) connaissent un pic juste après la Fusaka upgrade, avec une activité qui grimpe avant de redescendre progressivement, tout en restant supérieure aux niveaux d’avant-Fusaka. À l’inverse, les transferts >0,01 USD restent relativement stables sur la période.

Capture d’écran : Dust transfers <0,01 USD pour USDT, USDC et DAI dans les 90 jours avant et après la Fusaka upgrade. (Source)

Capture d’écran : Transferts >0,01 USD pour USDT, USDC et DAI dans les 90 jours avant et après la Fusaka upgrade. (Source)

Dans de nombreuses campagnes, les attaquants envoient d’abord en masse des tokens et de l’ETH à des adresses spoofées nouvellement générées, qui transmettent ensuite individuellement des dust transfers à la cible. Comme ces transferts portent sur des montants négligeables, ils peuvent être exécutés à moindre coût et à grande échelle à mesure que les frais diminuent.

Capture d’écran : Fake_Phishing1688433 envoie en masse des tokens et de l’ETH à différentes adresses spoofées dans une seule transaction. (Source)

Il est important de noter que tous les dust transfers ne sont pas des transferts empoisonnés. Ils peuvent aussi relever d’une activité légitime, comme des swaps de tokens ou d’autres interactions de faible valeur. Toutefois, en examinant les listes de dust transfers, une proportion importante semble correspondre à des tentatives de poisoning.

3) La règle essentielle à retenir

👉👉 Vérifiez toujours l’adresse de destination avant d’envoyer des fonds 👈👈

Quelques conseils pour réduire les risques avec Etherscan :

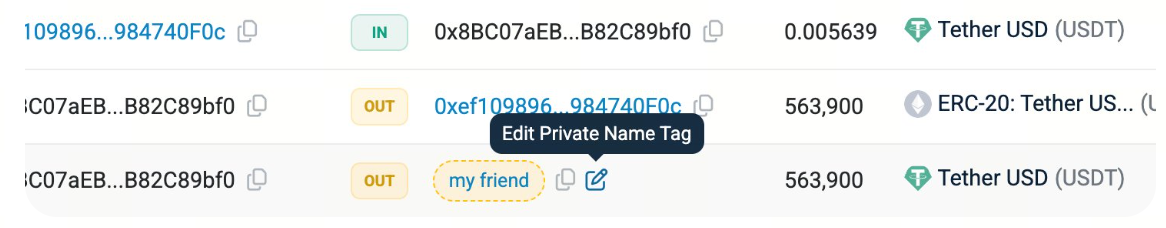

1. Rendez vos adresses facilement identifiables

Utilisez les private name tags sur Etherscan pour les adresses régulièrement utilisées. Cela permet de distinguer clairement les adresses légitimes des ressemblantes.

L’usage d’un nom de domaine comme ENS facilite aussi la reconnaissance des adresses sur l’explorateur.

Utilisez le carnet d’adresses de votre portefeuille pour mettre en liste blanche les adresses fréquentes et ainsi savoir exactement où vous envoyez vos fonds.

2. Activez la mise en surbrillance des adresses

La fonction Address Highlight d’Etherscan permet de distinguer visuellement les adresses similaires. Si deux adresses semblent identiques mais ne sont pas mises en surbrillance de la même façon, il est probable que l’une soit une tentative d’address poisoning.

Si cette fonction ne s’affiche pas, vérifiez qu’elle est activée dans les paramètres du site.

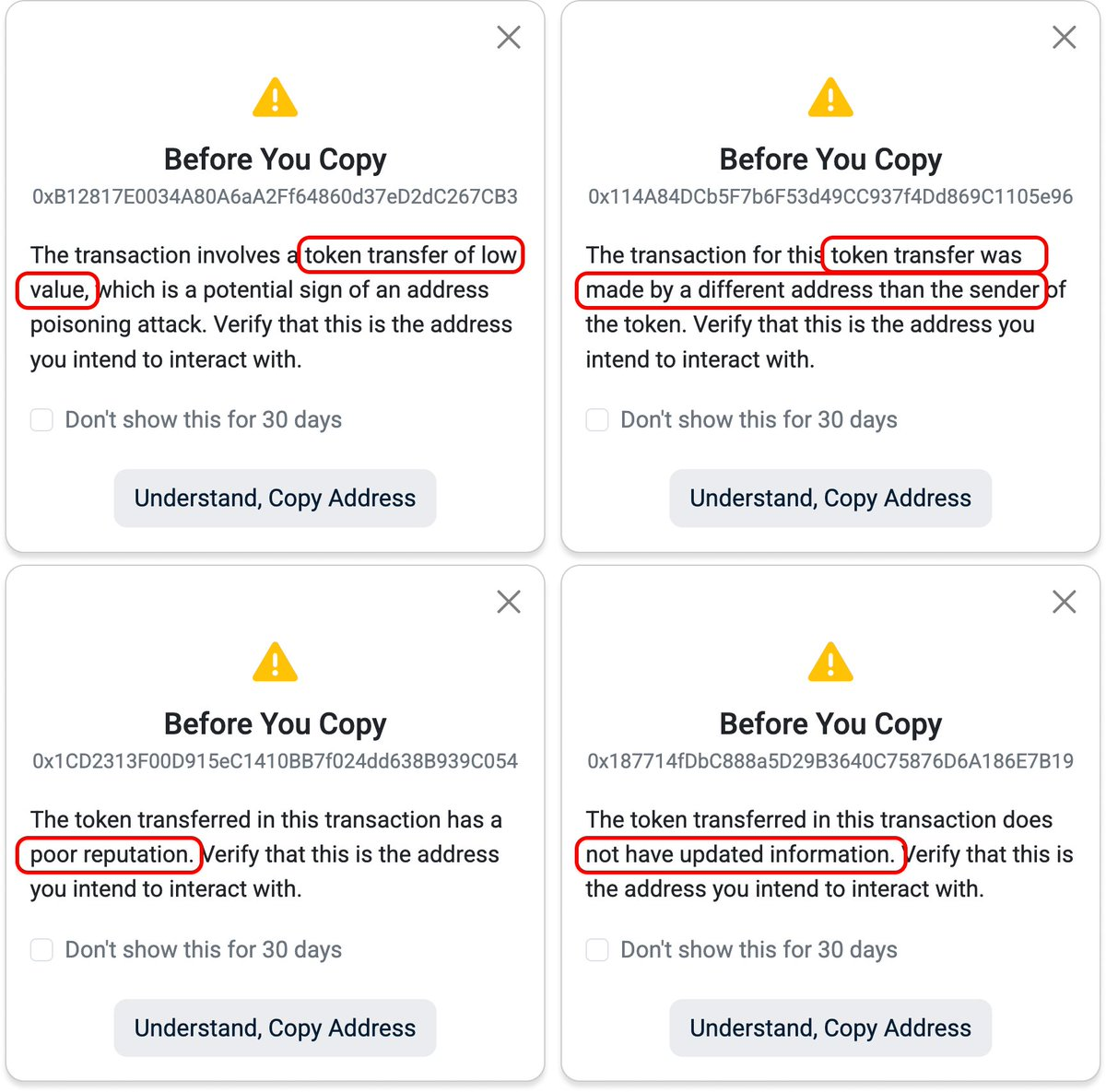

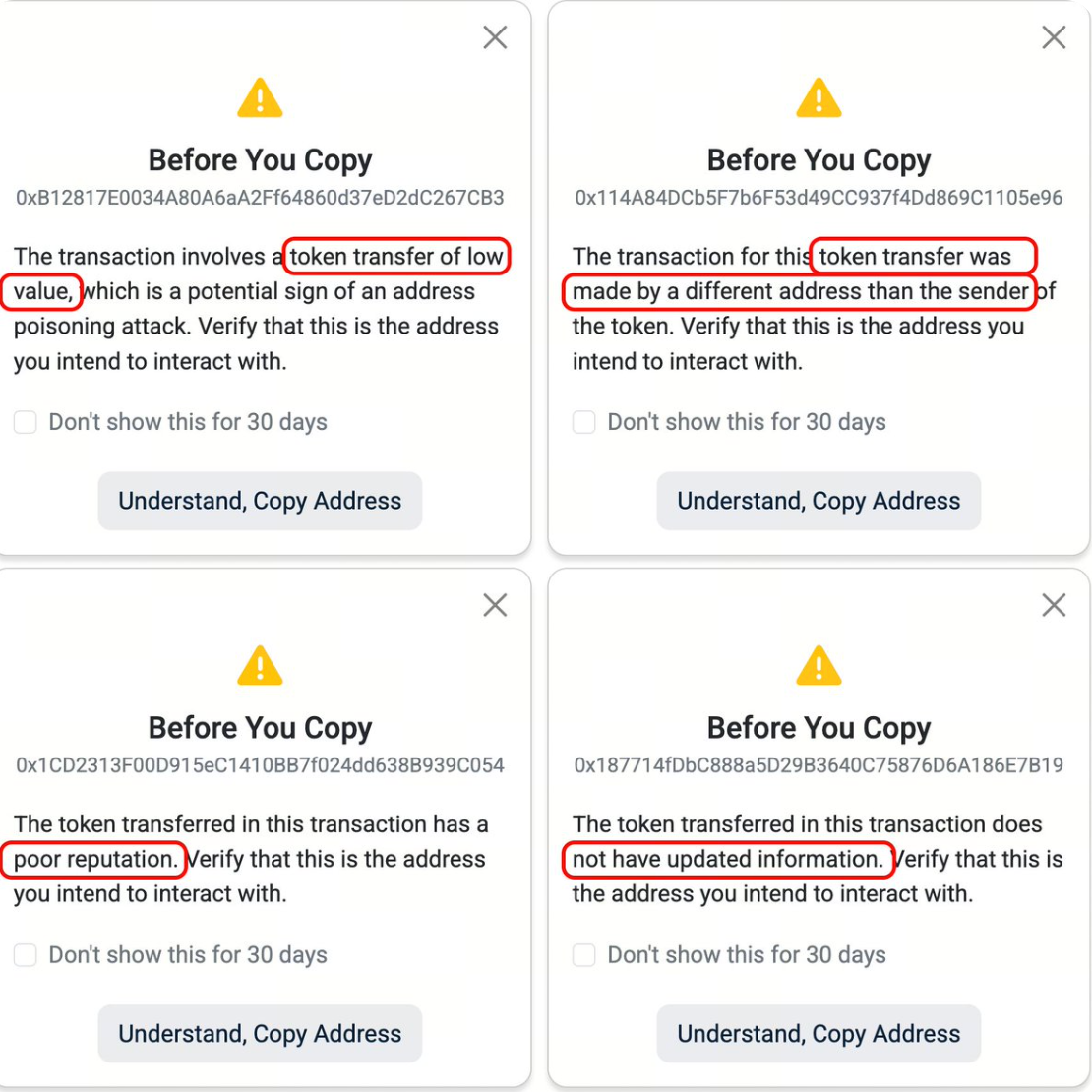

3. Vérifiez toujours avant de copier

Etherscan propose des rappels contextuels lors de la copie d’adresses potentiellement liées à une activité suspecte, notamment :

-

Transferts de tokens de faible valeur

-

Transferts de tokens spoofés

-

Tokens à mauvaise réputation

-

Tokens sans informations à jour

Lorsque ces rappels apparaissent, prenez le temps de vérifier que l’adresse copiée est bien celle avec laquelle vous souhaitez interagir.

Pour une checklist plus complète afin d’éviter ces attaques, consultez notre guide détaillé ici

Pour une checklist plus complète afin d’éviter ces attaques, consultez notre guide détaillé ici .

.

Gardez à l’esprit qu’il n’existe pas de bouton d’annulation dans la crypto : si des fonds sont envoyés à la mauvaise adresse, leur récupération est extrêmement improbable.

Conclusion

Les attaques d’address poisoning deviennent plus fréquentes sur Ethereum, notamment parce que la baisse des frais permet des stratégies à volume élevé moins coûteuses. Elles dégradent aussi l’expérience utilisateur, les historiques de transactions étant encombrés de transferts empoisonnés.

Pour s’en prémunir, il faut à la fois une vigilance accrue des utilisateurs et une meilleure conception des interfaces. L’habitude essentielle pour l’utilisateur : toujours vérifier soigneusement l’adresse de destination avant tout transfert.

Par ailleurs, les outils et interfaces jouent un rôle clé pour détecter plus rapidement les activités suspectes.

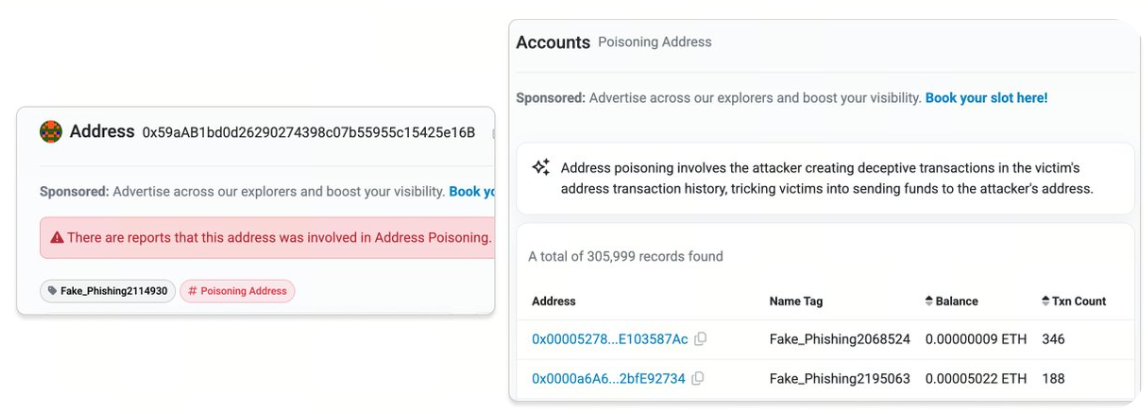

Labels Poisoning Address sur Etherscan (https://etherscan.io/accounts/label/poisoning-address)

Chez Etherscan, nous améliorons continuellement nos interfaces d’exploration et nos services API pour faciliter la détection de ces attaques. Nous labellisons les adresses spoofées, signalons et masquons les transferts de tokens à valeur nulle, et taguons les tokens spoofés afin que nos données sélectionnées fassent remonter les tentatives d’address poisoning sans que les utilisateurs aient à trier manuellement de nombreux transferts.

À mesure que les campagnes de poisoning se développent via l’automatisation et les dust transfers massifs, faire remonter ces signaux devient crucial pour distinguer les activités suspectes des transactions légitimes.

Pour toute remarque ou suggestion sur l’amélioration de ces protections, contactez-nous.

Disclaimer :

-

Cet article est reproduit depuis [etherscan]. Tous droits réservés à l’auteur original [etherscan]. En cas d’objection à cette reproduction, veuillez contacter l’équipe Gate Learn, qui traitera votre demande.

-

Clause de non-responsabilité : Les opinions et points de vue exprimés dans cet article sont ceux de l’auteur et ne constituent pas un conseil en investissement.

-

Les traductions de l’article dans d’autres langues sont réalisées par l’équipe Gate Learn. Sauf mention contraire, la copie, la distribution ou le plagiat des articles traduits sont interdits.

Articles Connexes

Comment miser sur l'ETH?

Les 10 meilleurs outils de trading en Crypto

Top 10 Jeton ETH LST

Les meilleures plateformes de loterie en crypto-monnaie pour 2024

Guide sur la façon de changer de réseau dans MetaMask