¿Qué es Umbra? Cuando la interfaz front-end se cierra, ¿cómo gestiona un protocolo de privacidad el equilibrio entre el riesgo de hackers y la necesidad de mantener la apertura?

Resumen del evento: ¿por qué Umbra suspendió su servicio?

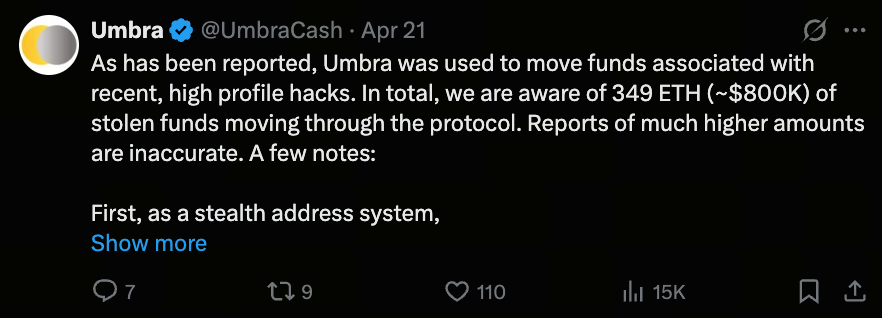

Umbra, un protocolo centrado en la protección de la privacidad, anunció recientemente la suspensión temporal de su sitio web oficial. Esta decisión se produjo tras una serie de incidentes de hacking: se detectaron alrededor de 800 000 $ en fondos sospechosos transferidos a través del protocolo, con orígenes vinculados a varios ataques importantes recientes.

(Fuente: UmbraCash)

(Fuente: UmbraCash)

Para evitar abusos continuos, el equipo puso el punto de acceso oficial en modo mantenimiento y afirmó que el sitio web solo se restablecerá tras confirmar que no interferirá con los esfuerzos de recuperación de fondos.

Pregunta clave: ¿realmente cerrar el front-end puede detener a los hackers?

Este evento pone de manifiesto un hecho fundamental: cerrar el sitio web no significa detener las operaciones del protocolo.

La explicación está en las características esenciales de la blockchain:

-

Una vez desplegado un contrato inteligente, normalmente no se puede cerrar

-

Los front-end de código abierto pueden ser implementados nuevamente por otros

-

Los usuarios pueden seguir interactuando directamente con los contratos on-chain

Por lo tanto, aunque el punto de acceso oficial esté cerrado, es técnicamente imposible bloquear por completo el movimiento de fondos.

Contexto: ataque a Kelp y transferencias de fondos

Este incidente está estrechamente relacionado con otra importante brecha de seguridad. El protocolo descentralizado Kelp fue hackeado recientemente, con pérdidas superiores a 280 millones de dólares. El mercado sospecha ampliamente de una conexión con organizaciones de hackers de Corea del Norte.

El rastreo on-chain posterior mostró:

-

Los atacantes intentaron transferir activos a través de varios protocolos

-

Incluyendo la conversión de fondos de Ethereum a la red Bitcoin

-

Se identificó a Umbra como una de las posibles herramientas utilizadas

Posición de Umbra: no es una herramienta de lavado de dinero

Umbra enfatiza que su diseño no está orientado a ocultar el origen de los fondos, sino a proteger la privacidad del destinatario. Específicamente, el protocolo oculta la dirección de recepción, no el origen ni el flujo de las transacciones; los fondos siguen siendo rastreables. El equipo también señaló que todos los fondos sospechosos que pasan por el protocolo siguen siendo identificables y han sido analizados junto con investigadores de seguridad.

Análisis técnico: ¿qué es una Stealth Address?

La tecnología central de Umbra es la Stealth Address, que funciona así:

- Generación dinámica de direcciones de recepción

Cada transacción crea una nueva dirección temporal.

- Ocultación de la identidad del destinatario

Los observadores externos no pueden vincular directamente la transacción con la billetera principal del destinatario.

- Identificación exclusiva por ambas partes

Solo el remitente y el destinatario pueden confirmar la verdadera contraparte de la transacción.

Este diseño responde principalmente a las preocupaciones de privacidad provocadas por la excesiva transparencia en las blockchains públicas.

Diferencia con los mixers: ¿por qué la actitud regulatoria es diferente?

Umbra es fundamentalmente diferente de herramientas como Tornado Cash:

-

Tornado Cash: oculta los orígenes mezclando fondos

-

Umbra: no mezcla fondos, solo oculta la información del destinatario

Por eso, Umbra suele considerarse una herramienta de privacidad compatible con la regulación.

Desarrollo multicadena y posicionamiento: el papel de Umbra

(Fuente: UmbraCash)

(Fuente: UmbraCash)

Umbra no solo está desplegado en Ethereum, sino que se expande de forma constante a otras cadenas como Solana, mientras sigue avanzando en tecnología de privacidad.

Su papel se considera infraestructura básica de privacidad en el ecosistema DeFi.

Entre los desarrollos recientes se incluyen:

-

Integración de nuevas tecnologías criptográficas de ejecución

-

Compatibilidad con escenarios de transacciones de privacidad más complejos

Contradicción central: privacidad vs seguridad

Este evento vuelve a evidenciar un desafío constante en el sector blockchain: la dualidad de las herramientas de privacidad. Para los inversores minoristas, protegen la información personal y los activos; para los hackers, pueden facilitar transferencias de fondos. Los diseñadores de protocolos deben equilibrar la privacidad del usuario, los requisitos regulatorios y la apertura del sistema.

Resumen

La decisión de Umbra de cerrar su front-end demuestra que, incluso en un entorno descentralizado, los equipos toman medidas proactivas para mitigar riesgos. Al mismo tiempo, recuerda que los sistemas verdaderamente descentralizados son difíciles de cerrar o controlar mediante una sola acción. En adelante, el reto para todos los protocolos de privacidad en blockchain será prevenir el abuso sin comprometer la privacidad.

Artículos relacionados

La aplicación de Render en IA: cómo el hashrate descentralizado impulsa la inteligencia artificial

Análisis de la tokenómica de JTO: distribución, utilidad y valor a largo plazo

Tokenómica de RENDER: suministro, incentivos y captura de valor

Jito vs Marinade: análisis comparativo de los protocolos de poner en staking de liquidez en Solana

¿Qué es Tronscan y cómo puedes usarlo en 2025?