Verdacht auf US-Regierungswerkzeug-Leck! Google enthüllt neuen Kryptowährungs-Betrug und iPhone-Angriffskette

Google威胁情报团队(GTIG)周三发布报告,揭示一个名为Coruna的新型iPhone漏洞利用工具包已被部署于大规模加密货币诈骗活动中。安全公司 iVerify 透露,Coruna 工具包可能源自美国政府,并在失控后被对手及网络犯罪组织转用于加密货币诈骗。

Coruna 工具包技术剖析:如何定向窃取加密钱包

(来源:Mandiant)

(来源:Mandiant)

Coruna 采用 JavaScript 技术对访问虚假网站的 iOS 设备进行指纹识别,确认目标版本后自动投放漏洞利用程序。一旦设备遭到入侵,工具包将系统性搜索以下类型的敏感信息:

加密助记词:主动扫描含有“备份短语(backup phrase)”及“种子短语(seed phrase)”关键词的本地文本

主流加密应用程序:定向瞄准 Uniswap 和 MetaMask 等去中心化钱包应用,提取密钥或账户资料

金融账户信息:同步搜索银行账户及其他支付相关敏感数据

GTIG 确认 Coruna 与当前最新 iOS 版本不兼容,强烈建议所有 iPhone 用户立即更新系统。无法升级者应开启苹果提供的“锁定模式(Lockdown Mode)”,苹果官方称此模式可有效抵御高度复杂的针对性攻击。

从情报行动到加密诈骗网站:Coruna 的两条传播路径

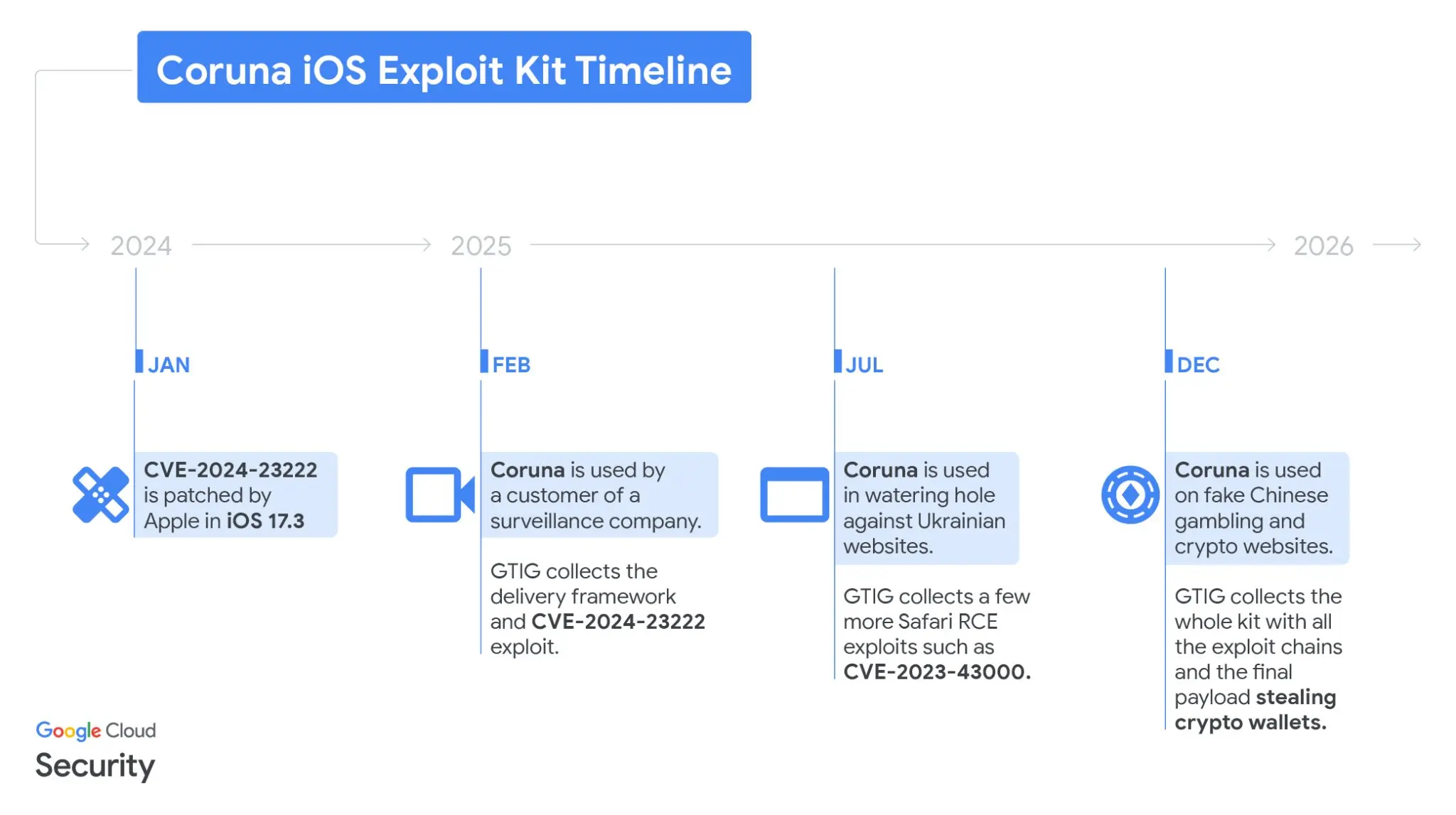

GTIG 的追踪显示,Coruna 工具包经历两个截然不同的使用阶段。最初,疑似俄罗斯情报组织通过被入侵的乌克兰网站,将工具包定向投放给特定地理位置的 iPhone 用户,呈现典型的情报收集作业特征。

2025 年 12 月,GTIG 在规模庞大的虚假中文金融网站群中发现了相同的 JavaScript 框架,包括一个直接仿冒加密货币交易所 WEEX 的山寨站点。当 iOS 用户访问这些假网站时,工具包在后台自动提取财务信息,优先针对加密钱包助记词,构成直接的财产安全威胁,将原本的情报攻击工具转化为大规模加密货币诈骗手段。

归因争议:疑似美国政府工具还是商业间谍软件?

此次事件最具争议的面向是 Coruna 的潜在来源。iVerify 联合创始人 Rocky Cole 向 WIRED 表示,该工具包“非常复杂,耗资数百万美元开发,并具有其他已被公开归咎于美国政府的模块的标志性特征”,并称这可能是“美国政府工具首次失控后被对手及网络犯罪集团加以利用的案例”。

然而,卡巴斯基(Kaspersky)首席安全研究员持不同立场,表示其公司“在已发布的报告中未发现任何实际代码重用的证据”以支持此归因。GTIG 亦未在报告中直接披露据称首个使用 Coruna 的监控公司客户身份,使归因问题暂时悬而未决。

常见问题

Coruna 工具包是否会影响最新版本的 iPhone?

GTIG 确认,Coruna 的 5 条漏洞利用链均针对 iOS 13.0 至 17.2.1 版本,与当前最新 iOS 系统不兼容。所有 iPhone 用户应立即更新系统,无法升级者应开启“锁定模式(Lockdown Mode)”降低风险。

谷歌如何发现 Coruna 被用于加密货币诈骗活动?

GTIG 于 2025 年 2 月识别出工具包的部分代码特征,追踪到被入侵的乌克兰网站上的相同 JavaScript 框架,其后在仿冒 WEEX 交易所的大规模虚假中文网站群中发现完整部署,确认工具包已由情报攻击用途转型为大规模加密货币诈骗工具。

如何保护加密钱包助记词不被此类工具包窃取?

除即时更新 iOS 系统外,建议将助记词存储于完全离线的冷储存介质(如硬件钱包或纸质备份),避免在任何联网设备上以明文形式存储助记词,并对所有加密相关网站进行二次真实性验证,避免访问来源不明的金融网站。