Frühjahrfest Asset-Sicherheits-Handbuch: Wie schützt man seine Token, während man Verwandte und Freunde besucht und sich entspannt?

Artikel von: imToken

Der chinesische Neujahrstag naht, es ist wieder Zeit, das alte Jahr zu verabschieden und das neue zu begrüßen. Gleichzeitig ist es auch ein Moment, um zurückzublicken:

Hast du im vergangenen Jahr schon einmal in Rug Pull-Projekte investiert, die dann plötzlich abgehauen sind? Hast du aufgrund von Empfehlungen von KOLs (Key Opinion Leaders) „kaufen und sofort stehen bleiben“ erlebt? Oder bist du Opfer immer dreister werdender Phishing-Angriffe geworden, bei denen du durch falsche Links oder versehentlich unterschriebene Verträge Verluste erlitten hast?

Objektiv betrachtet, verursacht das Neujahrsfest selbst keine Risiken, doch es kann Risiken verstärken — wenn die Kapitalflüsse zunehmen, die Aufmerksamkeit durch die Feiertagsplanung zerstreut wird und das Handelstempo sich beschleunigt, dann werden selbst kleinste Fehler leichter zu größeren Verlusten.

Wenn du also planst, vor den Feiertagen deine Positionen anzupassen oder dein Kapital zu ordnen, solltest du vorher eine „Sicherheitsüberprüfung vor dem Fest“ an deinem Wallet durchführen. Dieser Artikel wird anhand einiger realer und häufig auftretender Risikoszenarien systematisch aufzeigen, welche konkreten Maßnahmen normale Nutzer ergreifen können.

1. Vorsicht vor „AI-Gesichtstausch“ und Sprachsynthese-Betrug

Der kürzlich im Netz populäre SeeDance 2.0 hat erneut gezeigt, dass in einer Ära, in der AGI (Artificial General Intelligence) immer weiter vordringt, „Sehen ist Glauben“ und „Hören ist Wahr“ zunehmend an Gültigkeit verlieren.

Bereits ab 2025 wird die Technologie für AI-basierte Video- und Spracherkennungsscams deutlich ausgereift sein. Dazu gehören Sprachklonung, Video-Gesichtstausch, Echtzeit-Gesichtsausdruck- und Tonimitationen — alles auf einem niedrigen Einstiegshandling, das skalierbar ist und in die industrielle Phase übergegangen ist.

Tatsächlich ist es heute schon möglich, mit AI die Stimme, das Sprechtempo, Pausen und sogar Mikroexpressionen einer Person präzise nachzubilden. Das bedeutet, dass gerade während der Feiertage dieses Risiko besonders leicht verstärkt werden kann.

Beispielsweise befindest du dich auf dem Heimweg oder bei einem Treffen mit Freunden, dein Handy zeigt eine Nachricht an: Ein „Freund“ aus deinem Kontaktbuch sendet per Telegram oder WeChat eine Sprachnachricht oder ein Video. Der Ton ist dringend, es heißt, das Konto sei eingeschränkt, es brauche eine kurzfristige Überweisung für einen kleinen Token-Bool, und du sollst sofort überweisen.

Die Stimme klingt authentisch, im Video erscheint sogar eine „echte Person“. Wenn deine Aufmerksamkeit durch die Feiertagsplanung zerstreut ist, wie kannst du dann noch unterscheiden?

Früher war eine Video-Identitätsprüfung die zuverlässigste Methode, doch heute ist selbst ein Gespräch mit eingeschaltetem Kamera-Feed nicht mehr zu 100 % vertrauenswürdig.

In diesem Kontext reicht es nicht mehr aus, nur ein Video zu betrachten oder eine Sprachnachricht anzuhören, um die Echtheit zu verifizieren. Eine sicherere Methode ist es, eine unabhängige Verifizierung außerhalb der Online-Kommunikation mit Kernpersonen (Familie, Partner, langfristige Kooperationspartner) aufzubauen, z.B. durch ein nur euch bekanntes Offline-Codewort oder durch Details, die öffentlich nicht ersichtlich sind.

Außerdem sollte man eine häufige Risikofalle neu bewerten: das Weiterleiten von Links durch Bekannte. Gerade zu Feiertagen sind „On-Chain-Red envelopes“ (Geldgeschenke auf der Blockchain) oder „Airdrops“ oft virale Verbreitungswege in der Web3-Community. Viele werden nicht durch Fremde getäuscht, sondern weil sie vertraut mit Freunden sind und auf deren Weiterleitung vertrauen, wodurch sie auf gefälschte Autorisierungsseiten klicken.

Daher gilt eine einfache, aber äußerst wichtige Regel: Klicke niemals direkt auf Links aus unbekannten Quellen in sozialen Medien, und erteile keine Zugriffsrechte, auch wenn sie von „Bekannten“ stammen.

Alle Transaktionen sollten nur über offizielle Kanäle, gespeicherte URLs oder vertrauenswürdige Zugänge erfolgen — niemals direkt im Chat-Fenster.

2. „Jahresend-Ordnung“ am Wallet vornehmen

Wenn die erste Risikokategorie auf Vertrauensverlust durch Fälschung basiert, so ist die zweite Kategorie das Risiko, das durch unsere eigene, langfristig angesammelte, versteckte Risikoexposition entsteht.

Es ist allgemein bekannt, dass Autorisierungen im DeFi-Bereich die grundlegendste und gleichzeitig am leichtesten zu übersehende Sicherheitslücke sind. Wenn du in einer DApp eine Transaktion durchführst, gibst du im Wesentlichen einer Smart Contract die Kontrolle über deine Token. Diese Berechtigungen können einmalig oder unbegrenzt sein, kurzfristig oder dauerhaft, und sie bleiben auch dann bestehen, wenn du längst vergessen hast, sie erteilt zu haben.

Letztlich ist das kein unmittelbares Risiko, doch es ist eine dauerhafte Angriffsfläche. Viele Nutzer glauben fälschlicherweise, dass solange die Assets nicht im Smart Contract liegen, keine Sicherheitsprobleme bestehen. Doch im Bullenmarkt versuchen viele, ständig neue Protokolle zu nutzen, an Airdrops teilzunehmen, zu staken, zu minen und auf Chain zu interagieren. Dabei häufen sich die Berechtigungsaufzeichnungen. Wenn die Euphorie nachlässt, werden viele Protokolle nicht mehr genutzt, die Berechtigungen bleiben jedoch bestehen.

Mit der Zeit gleichen diese alten, überflüssigen Berechtigungen einem Haufen ungenutzter Schlüssel. Wenn eine Sicherheitslücke in einem längst vergessenen Protokoll auftritt, kann das zu erheblichen Verlusten führen.

Der Jahreswechsel ist eine ideale Gelegenheit, um diese Überbleibsel systematisch zu überprüfen: Alle nicht mehr genutzten Berechtigungen sollten widerrufen werden, insbesondere solche mit unbegrenztem Zugriff. Für größere Vermögenswerte empfiehlt es sich, nur noch limitierte Zugriffsrechte zu gewähren, anstatt dauerhaft alle Konten freizugeben. Zudem sollte man langfristig gespeicherte Assets und tägliche Transaktionen trennen, z.B. durch Hot- und Cold-Wallet-Struktur.

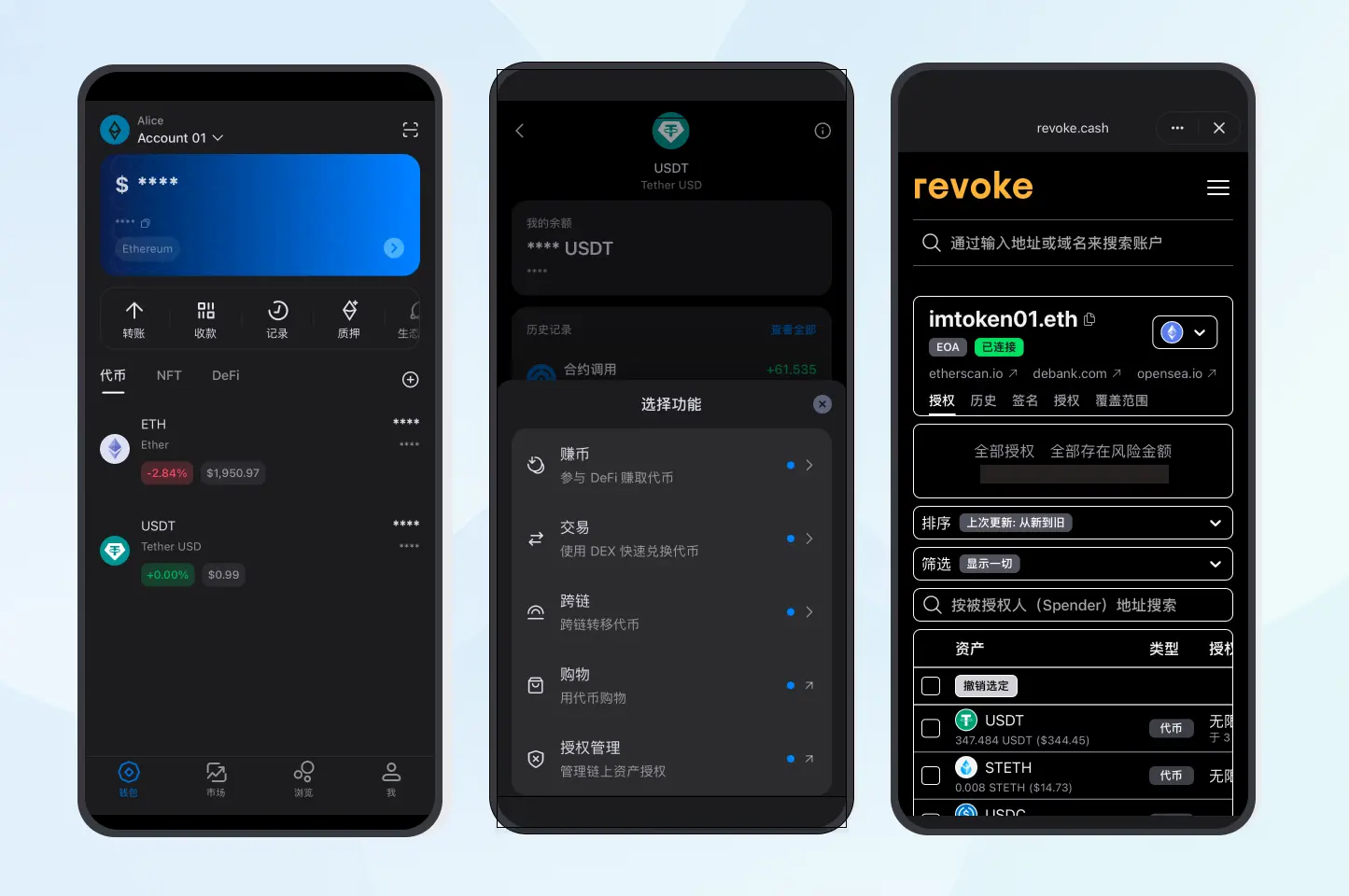

Früher mussten Nutzer externe Tools wie revoke.cash verwenden, um Berechtigungen zu prüfen und zu widerrufen. Heute haben viele Mainstream-Wallets wie imToken diese Funktion bereits integriert, sodass man direkt im Wallet die Berechtigungen einsehen und verwalten kann.

Letztlich gilt: Wallet-Sicherheit bedeutet nicht, niemals zu autorisieren, sondern das Prinzip der minimalen Rechte zu wahren — nur die unbedingt notwendigen Zugriffsrechte gewähren und sie bei Nichtgebrauch wieder entziehen.

3. Reisen, soziale Kontakte und Alltagsoperationen – nicht nachlassen

Wenn die ersten beiden Risikokategorien durch technologische Weiterentwicklung und Berechtigungsansammlungen geprägt sind, so ist die dritte Kategorie das Umfeld selbst.

Reisen zu Neujahr (zurück in die Heimat, Ausflüge, Treffen mit Freunden und Familie) bedeuten häufig Gerätewechsel, komplexe Netzwerke und dicht gedrängte soziale Szenen. In solchen Umgebungen wird die Verletzlichkeit bei der Verwaltung privater Schlüssel und bei alltäglichen Operationen deutlich erhöht.

Ein typisches Beispiel ist die Verwaltung der Mnemonics. Das Speichern von Mnemonics in Screenshots auf dem Handy, in Cloud-Backups oder das Weiterleiten an sich selbst via Messenger ist bequem, aber äußerst riskant.

Daher gilt: Mnemonics müssen physisch getrennt aufbewahrt werden, jegliche Online-Speicherung ist tabu. Der Grundpfeiler der Privatschlüssel-Sicherheit ist die Abkopplung vom Netzwerk.

Auch im sozialen Umfeld ist eine klare Grenzziehung wichtig. Das Zeigen großer Vermögenswerte bei Treffen oder das Diskutieren konkreter Positionen kann unbeabsichtigt Risiken schaffen. Besonders vorsichtig sollte man sein, wenn im Rahmen von „Erfahrungsaustausch“ oder „Schulungen“ dazu aufgefordert wird, gefälschte Wallet-Apps oder Plugins herunterzuladen.

Alle Wallet-Downloads und Updates sollten nur über offizielle Kanäle erfolgen, niemals durch Links im Chat.

Vor einer Transaktion sollte man außerdem drei Dinge sorgfältig prüfen: Netzwerk, Adresse und Betrag. Es gibt bereits zahlreiche Fälle, bei denen große Whales durch Ähnlichkeit der Adressen (z.B. nur wenige Zeichen Unterschied) Opfer von Angriffen wurden. Solche Phishing-Angriffe sind in den letzten Monaten zur Industrie geworden:

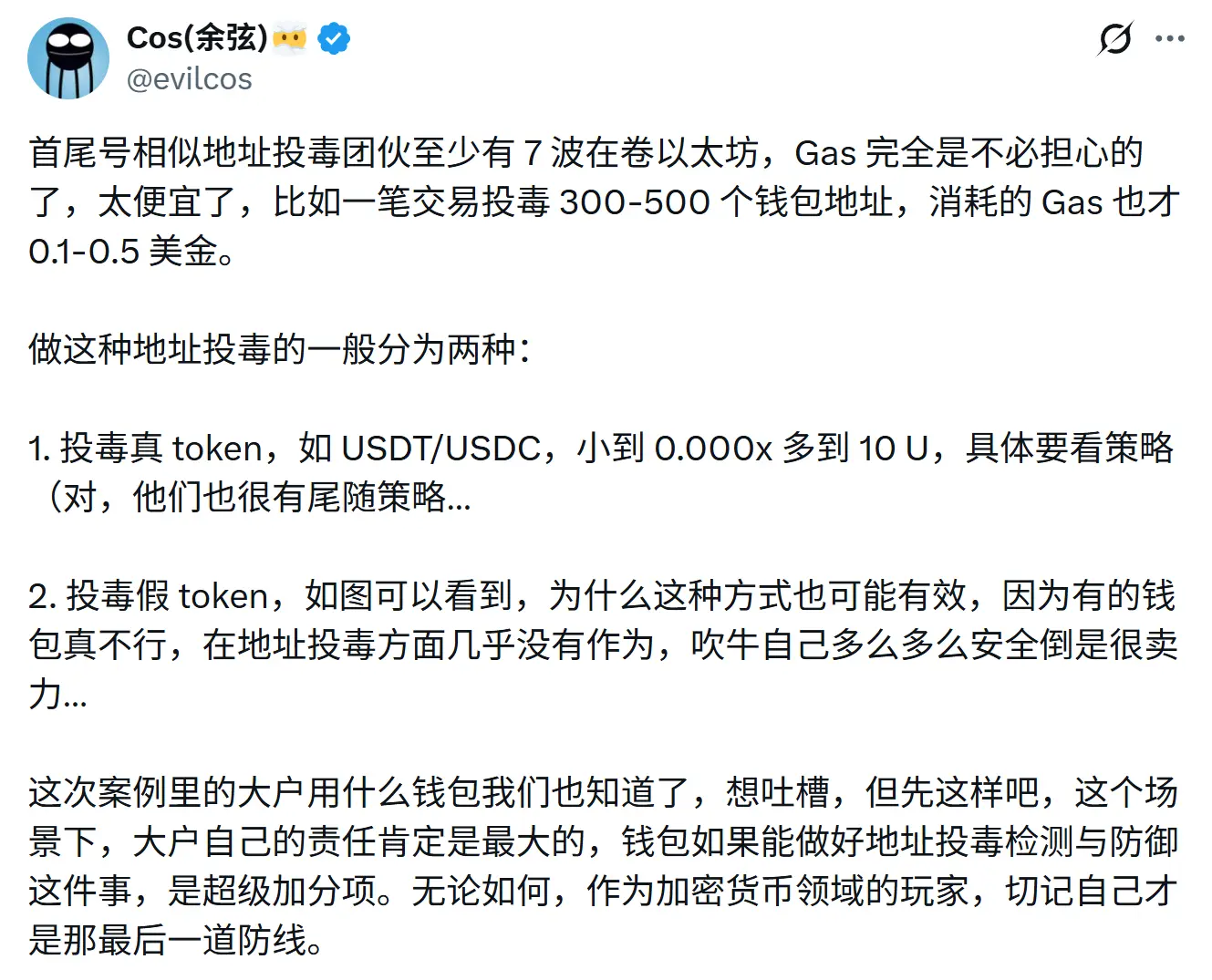

Hacker generieren massenhaft Adressen mit ähnlichen Anfangs- und Endzeichen, um eine „Seed-Liste“ zu erstellen. Sobald eine Adresse eine Transaktion empfängt, suchen sie in der Liste nach einer Adresse mit ähnlichem Anfang und Ende, um eine Verbindung herzustellen und eine Kettenüberweisung durchzuführen — eine Art Netzfang.

Manche Nutzer kopieren Adressen direkt aus Transaktionslogs und prüfen nur die ersten und letzten Zeichen, was ausreicht, um Opfer zu werden. Laut Yu Ceng, Gründer von SlowMist, ist das eine „Netzfang-Attacke“, bei der die Hacker auf das Prinzip des „Würfeln und Hoffen“ setzen.

Da die Gas-Kosten heute sehr niedrig sind, können Angreifer massenhaft hunderte oder tausende Adressen mit Schadcode versehen und auf wenige Nutzer warten, die beim Kopieren Fehler machen. Einmal erfolgreich, lohnt sich der Aufwand vielfach.

Diese Probleme sind weniger technischer Natur, sondern hängen von den täglichen Gewohnheiten ab:

- Adresse vollständig prüfen, nicht nur Anfang und Ende;

- Beim ersten Kontakt mit einer neuen Adresse eine kleine Testüberweisung durchführen;

- Häufig genutzte Adressen in eine Whitelist aufnehmen und fest verwalten;

- Keine Adressen aus der Historie ungeprüft kopieren.

In einer dezentralen Welt, die vor allem auf EOA-Konten basiert, sind die Nutzer selbst immer die erste Verteidigungslinie und die letzte Verantwortung (siehe auch „33,5 Milliarden Dollar Steuer auf Konten: Was bringt das, wenn EOA zum systemischen Kostenfaktor wird?“).

Abschließende Worte

Viele halten die On-Chain-Welt für zu riskant und nicht nutzerfreundlich.

Ehrlich gesagt, kann Web3 keine risikofreie Welt bieten, aber es kann eine Umgebung sein, in der Risiken gut gemanagt werden. Der Neujahrstag ist eine ruhige Phase, die sich ideal eignet, um die Risikostruktur zu überprüfen. Statt in der Hektik der Feiertage kurzfristig zu handeln, ist es besser, proaktiv Sicherheitschecks durchzuführen. Statt nachträglich zu korrigieren, sollte man Berechtigungen und Gewohnheiten vorab optimieren.

Ich wünsche allen ein sicheres und erfolgreiches Neujahr und dass eure On-Chain-Assets im neuen Jahr stabil und sorgenfrei bleiben.