Nordkoreanische Hacker nutzen KI, um HR zu täuschen! Als Ingenieure getarnt, schleusen sie sich ein und stehlen 2,8 Milliarden – vollständiger Ablauf enthüllt

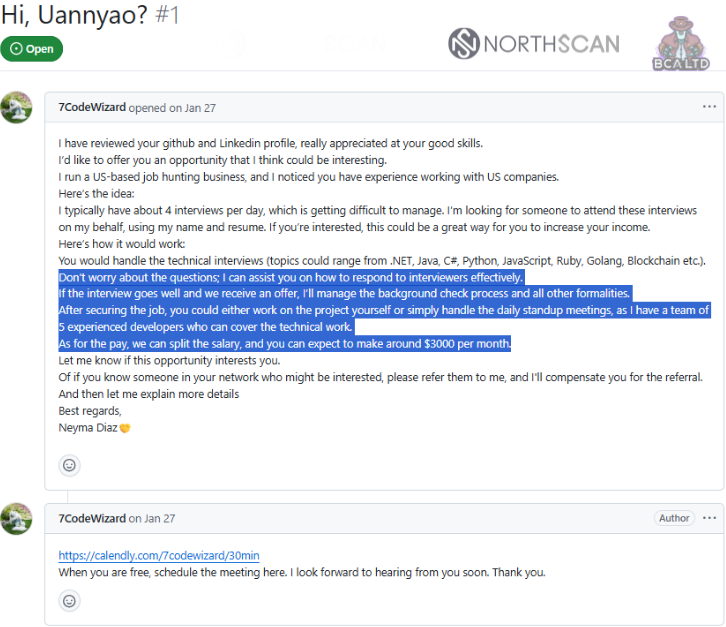

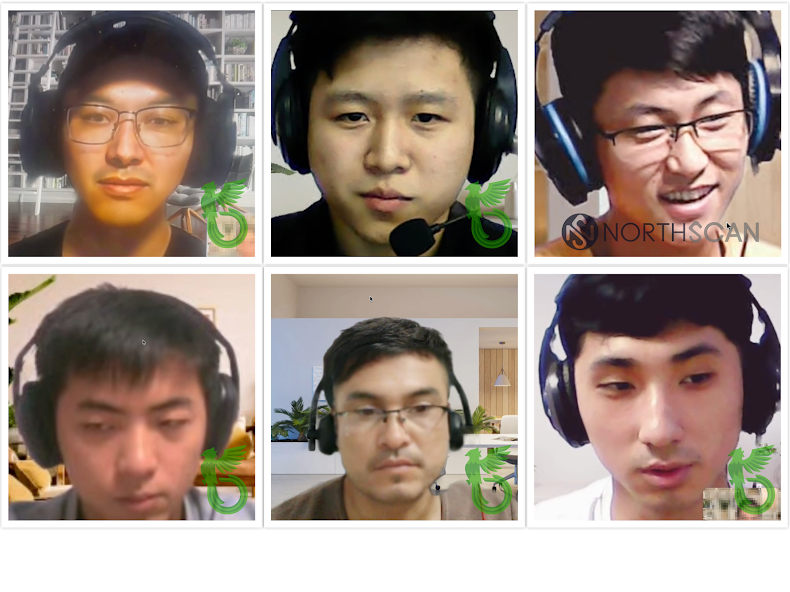

Sicherheitsforscher von BCA LTD, NorthScan und ANY.RUN setzten Honeypots ein, um Mitglieder der Lazarus Group und der Chollima-Einheit in eine Falle zu locken und zeichneten dabei per Videomitschnitt den gesamten Hergang der nordkoreanischen Hacker auf, indem sie ein als Entwickler-Laptop getarntes Gerät verwendeten. Das Video zeigt, wie die nordkoreanischen Agenten KI-Tools nutzen, um perfekte Antworten für Bewerbungsgespräche zu generieren, ihren Standort verschleiern und Google Remote Desktop mit festgelegter PIN für langfristigen Zugriff konfigurieren, wobei der Fokus auf dem Aufbau eines makellosen Mitarbeiterimages und nicht auf einem Sofortangriff liegt.

2,8 Milliarden US-Dollar Cyberkriminalität als wirtschaftliche Stütze Nordkoreas

Dieser Vorfall ist nur Teil eines viel größeren Systems, in dem Beschäftigungsbetrug zur wichtigsten Einnahmequelle für das sanktionierte Regime geworden ist. Ein internationales Sanktionsüberwachungsgremium schätzt, dass mit Pjöngjang verbundene Organisationen im Zeitraum von 2024 bis September 2025 rund 2,83 Milliarden US-Dollar an digitalen Vermögenswerten gestohlen haben. Diese Summe macht etwa ein Drittel der Deviseneinnahmen Nordkoreas aus und zeigt, dass Cyberdiebstahl zu einer staatlichen Wirtschaftsstrategie geworden ist.

2,83 Milliarden US-Dollar entsprechen dem Jahres-BIP vieler kleiner Länder. Diese Mittel dienen der Unterstützung von Nordkoreas Nuklearwaffen- und ballistischen Raketenprogrammen, weshalb die Bekämpfung nordkoreanischer Hacker nicht nur ein IT-Sicherheitsproblem, sondern auch ein internationales Sicherheitsanliegen ist. Das US-Finanzministerium, das FBI und internationale Strafverfolgungsbehörden haben die Verfolgung und Unterbindung nordkoreanischer Cyberkriminalität zur Priorität erklärt.

Nachdem internationale Sanktionen Nordkoreas reguläre Handelskanäle weitgehend gekappt haben, ist Cyberkriminalität eine der wichtigsten Devisenquellen des Landes geworden. Anders als beim klassischen Waffen- oder Drogenhandel sind die Kosten und Risiken beim Cybercrime gering, die Erträge hingegen enorm. Ein gut ausgebildetes nordkoreanisches Hackerteam benötigt lediglich Computer und Internetzugang, um von überall auf der Welt Millionen zu stehlen.

Die staatlich organisierte Industrialisierung zeigt, dass Nordkorea Cyberkriminalität als strategische Ressource betrachtet. Lazarus Group und Chollima-Einheit sind keine lose agierenden Einzelgänger, sondern staatlich ausgebildete, besoldete und mit klaren Missionszielen ausgestattete Einheiten. Ihre Operationen erfolgen hochprofessionell, mit klarer Arbeitsteilung von Zielauswahl über Identitätsfälschung und technische Umsetzung bis hin zum Geldwäscheprozess.

Vier Hauptmerkmale der nordkoreanischen Cybercrime-Industrialisierung

Staatliches Ausbildungssystem: Auswahl von Hackertalenten ab der Mittelschule, umfassendes technisches und sprachliches Training

Globale, dezentrale Aufstellung: Nordkoreanische Hacker agieren verteilt aus China, Südostasien und Russland, um das Risiko der Rückverfolgung zu minimieren

Organisierte Arbeitsteilung: Infiltration, Angriff und Geldwäsche werden von spezialisierten Teams durchgeführt, was die Effizienz steigert

Auftragsorientiertes Management: Jedes Team hat klare Jahresziele für die zu stehlende Summe, erfolgreiche Mitglieder werden belohnt

Im Februar 2025 wurde eine große CEX-Börse angegriffen, was die Effektivität dieses „Human-Factor“-Angriffsansatzes eindrucksvoll bestätigte. In diesem Fall nutzten nordkoreanische Hacker der TraderTraitor-Gruppe gestohlene interne Zugangsdaten, tarnten externe Transfers als interne Vermögensverschiebungen und übernahmen schließlich die Kontrolle über den Cold Wallet Smart Contract. Die CEX verlor über 1,4 Milliarden US-Dollar – einer der größten Einzelverluste in der Geschichte der Kryptowährungen.

Waffenisierung von KI-Tools: Vom Produktivitäts- zum Angriffswerkzeug

(Quelle: BCA LTD)

Die waffenähnliche Nutzung von KI-Produktivitätstools durch nordkoreanische Hacker ist die alarmierendste Erkenntnis dieser Honeypot-Operation. Sie nutzten legale Automatisierungssoftware für Bewerbungen, darunter Simplify Copilot und AiApply, um in großem Stil perfekte Interviewantworten und Bewerbungsformulare zu generieren. Diese Tools, ursprünglich entwickelt um Bewerbern zu helfen, werden nun zum Mittel für nordkoreanische Agenten, um HR-Screenings zu umgehen.

Simplify Copilot kann basierend auf Jobbeschreibungen maßgeschneiderte Anschreiben und Lebensläufe erzeugen, AiApply simuliert menschliche Antworten auf technische Interviewfragen. Nordkoreanische Hacker kombinieren diese Tools mit gestohlenen Identitäten echter US-Ingenieure und erstellen nahezu unauffällige Bewerbungen. Für die Personalabteilungen sieht alles perfekt und glaubwürdig aus, es gibt keinen Grund zu zweifeln.

Der Einsatz westlicher Produktivitätstools zeigt einen beunruhigenden Trend: Staatsakteure nutzen ursprünglich für die Vereinfachung von Unternehmensprozessen entwickelte KI-Technologien, um diese zu unterwandern. Das verdeutlicht die Ambivalenz von KI: Die gleichen Werkzeuge können zur Produktivitätssteigerung oder als Angriffswaffe eingesetzt werden. Unternehmen müssen das Missbrauchspotenzial von KI-Recruiting-Tools berücksichtigen.

Untersuchungen zeigen, dass nordkoreanische Hacker ihren Standort durch gerouteten Traffic verschleiern und browserbasierte Dienste für den Umgang mit 2FA-Codes gestohlener Identitäten verwenden. Diese technische Kombination zeugt von ihrem tiefen Verständnis westlicher Sicherheitsmaßnahmen. Die Umgehung von Geolocation-Checks, browserbasierte 2FA-Bearbeitung und gestohlene Identitäten als glaubwürdige Hintergrunddaten formen ein vollständiges Tarnungssystem.

Das eigentliche Ziel ist nicht die sofortige Zerstörung, sondern die langfristige Kontrolle. Die Angreifer richten per PowerShell einen Google Remote Desktop mit festgelegtem PIN ein, um selbst bei Entzug der Zugriffsrechte die Kontrolle über das Zielgerät zu behalten. Diese Backdoor-Lösung verdeutlicht die Geduld und Langfristplanung nordkoreanischer Hacker, die Monate investieren, um Vertrauen aufzubauen und zum entscheidenden Zeitpunkt vollen Systemzugriff zu erlangen.

Honeypot-Dokumentation enthüllt vollständige Angriffskette und Gegenmaßnahmen

(Quelle: NorthScan)

Sicherheitsforscher lockten nordkoreanische Agenten in einen präparierten „Entwickler-Laptop“ und filmten ihre Aktionen. Die Teams von BCA LTD, NorthScan und der Malware-Analyseplattform ANY.RUN konnten damit die Entwicklung staatlich unterstützter Cyberkriminalität in Echtzeit dokumentieren. Solche Honeypot-Fallen bieten einen bislang einzigartigen Einblick in die gesamte Angriffskette nordkoreanischer Hacker.

Die Aktion begann damit, dass die Forscher eine Entwickleridentität annahmen und eine Einladung zu einem Vorstellungsgespräch eines als „Aaron“ auftretenden Recruiters annahmen. Dieser setzte keine klassische Schadsoftware ein, sondern lotste das Ziel in ein für die Web3-Branche typisches Remote-Arbeitsverhältnis. Nach Gewährung des Zugriffs auf den Laptop versuchten die nordkoreanischen Agenten nicht, Code-Exploits auszunutzen, sondern konzentrierten sich darauf, als Musterangestellte zu erscheinen.

Das Videomaterial zeigt der Branche so deutlich wie nie zuvor, wie nordkoreanische Cybertruppen – insbesondere die berüchtigte Chollima-Einheit – durch direkte Anstellung bei Zielunternehmen die klassischen Firewalls umgehen. Die Chollima ist eine Eliteeinheit der nordkoreanischen Cyberkriegsführung, benannt nach dem mythischen „Tausend-Meilen-Pferd“ Chollima, Symbol für Schnelligkeit und Effizienz, und spezialisiert auf die Infiltration von Finanzinstituten und Krypto-Unternehmen.

Im Kern geht es ihnen nicht darum, Wallets sofort zu hacken, sondern darum, sich als vertrauenswürdige Insider zu platzieren, um Zugriff auf interne Repositories und Cloud-Dashboards zu erhalten. Sie führen Systemdiagnosen durch, bearbeiten reguläre Entwickleraufgaben, nehmen an Teammeetings teil und geben sich als pflichtbewusste Remote-Mitarbeiter. Diese Geduld und Tarnfähigkeit ist besonders gefährlich, da sie Unternehmen kaum eine Chance lässt, die Bedrohung frühzeitig zu erkennen.

Sechs Phasen der vollständigen Angriffskette nordkoreanischer Hacker

Identitätsvorbereitung: Diebstahl oder Kauf echter Identitätsdokumente und LinkedIn-Profile von US-Ingenieuren

KI-gestützte Bewerbung: Einsatz von Simplify Copilot und AiApply zur perfekten Bewerbung und für Interviewantworten

Bestehen des Interviews: Nachweis echter technischer Fähigkeiten und fließender Englischkenntnisse

Vertrauensaufbau: Anfangs engagiertes und professionelles Arbeiten, Erledigung zugeteilter Entwicklungsaufgaben

Backdoor-Implantation: Einrichtung von Google Remote Desktop und anderen persistierenden Kontrollmechanismen

Abwarten: Geduldiges Verharren, bis kritische Systemrechte oder Wallet-Zugriffe erlangt werden

Von KYC zu KYE: Paradigmenwechsel in der Unternehmensabwehr

Der Aufstieg von Social Engineering bringt für die Digital-Asset-Branche eine enorme Verantwortungskrise mit sich. Anfang dieses Jahres dokumentierten Sicherheitsfirmen wie Huntress und Silent Push Netzwerke von Scheinunternehmen wie BlockNovas und SoftGlide mit gültigen US-Firmeneinträgen und glaubwürdigen LinkedIn-Profilen. Diese Firmen lockten Entwickler unter dem Vorwand von Technik-Tests zur Installation von Schadsoftware.

Für Compliance-Beauftragte und CISOs hat sich die Herausforderung gewandelt. Klassische „Know Your Customer“-Prozesse (KYC) konzentrieren sich auf Kunden, doch der Lazarus-Workflow verlangt nach strikten „Know Your Employee“-Standards (KYE). Dieser Paradigmenwechsel erfordert ein Umdenken im gesamten Recruiting- und Mitarbeitermanagementprozess.

Das US-Justizministerium hat bereits begonnen, gegen diese IT-Betrügereien vorzugehen und 7,74 Millionen USD sichergestellt. Doch die Erkennung hinkt noch massiv hinterher. 7,74 Mio. USD sind im Vergleich zur Gesamtsumme von 2,83 Milliarden USD nur die Spitze des Eisbergs – und zeigen die begrenzte Wirksamkeit der Maßnahmen. Nordkoreanische Hackergruppen operieren verteilt in mehreren Ländern und nutzen die Anonymität und Grenzüberschreitungsfähigkeit von Kryptowährungen, was Nachverfolgung und Strafverfolgung extrem erschwert.

Wie die BCA LTD-Fallenoperation zeigt, könnte der einzig wirksame Weg darin bestehen, von passiver Verteidigung zu aktiver Täuschung zu wechseln – kontrollierte Umgebungen zu schaffen, die Bedrohungsakteure zwingen, ihre Techniken zu offenbaren, bevor sie Zugriff auf reale Assets erhalten. Solche aktiven Verteidigungsstrategien markieren einen grundlegenden Wandel in der Cybersicherheit – von der Mauerverteidigung zur Falle.

Fünf Schlüsselschritte für KYE-Prozesse in Krypto-Unternehmen

Mehrstufige Videointerviews: Kameraeinsatz verpflichtend, Beobachtung von Mikro-Mimik und Umgebung

Echtzeit-Techniktests: Live-Coding statt reiner Prüfung von Arbeitsproben

Tiefgreifende Hintergrundprüfung: Kontakt zu Vor-Arbeitgebern, Überprüfung von Abschlüssen und Social-Media-Historie

Stufenweise Rechtevergabe: Neue Mitarbeiter erhalten zunächst nur Zugriff auf nicht-kritische Systeme, Rechteausbau nach und nach

Verhaltensmonitoring: Erkennung von Standortverschleierung, unüblichen Arbeitszeiten und verdächtigen Tool-Installationen

Der Erfolg der Honeypot-Strategie zeigt: Angesichts staatlicher Cyberbedrohungen reicht passive Verteidigung nicht mehr aus. Unternehmen müssen proaktiv werden, Ködersysteme einrichten und so potenzielle Angreifer aufdecken. Während nordkoreanische Hacker glauben, erfolgreich zu infiltrieren, enttarnen sie in Wirklichkeit ihre Tools, Techniken und Vorgehensweisen (TTPs) – ein wertvoller Beitrag für die Security-Community.

Im größeren Kontext offenbart dieser Vorfall die neuartigen Sicherheitsherausforderungen des Remote-Work-Zeitalters. Wenn Teammitglieder weltweit verteilt und oft nie persönlich gesehen sind, wird die Verifikation der Identität zur Schlüsselfrage. Die Krypto-Branche – mit ihren wertvollen Assets und der verbreiteten Remote-Kultur – ist dabei ein Hauptziel nordkoreanischer Hacker. Unternehmen müssen Wege finden, flexible Remote-Arbeit mit strengeren Prüf- und Überwachungsmechanismen für Mitarbeiter zu verbinden.