Outlier: Warum setzen wir stark auf Technologien zur Stärkung der Privatsphäre?

Quelle: Outlier Ventures; Übersetzung: AIMan@Jinse Caijing

Die Privatsphäre ist nicht verschwunden, sie wartet nur auf den richtigen Moment. Und der Moment ist jetzt.

Im Laufe der Jahre wurde Datenschutz oft als Compliance-Checkbox oder philosophisches Ideal betrachtet, doch heute ist es endlich eine praktische Designwahl geworden.

Die Regierungen weltweit verstärken die KI-Überwachung. Wichtige Klagen untersuchen, wie Technologie-Giganten Nutzerdaten sammeln und monetarisieren. Im Bereich der Kryptowährungen steht der Druck auf KYC im Widerspruch zu den Prinzipien der Dezentralisierung. Gleichzeitig sehen wir einen Anstieg der Nutzung von KI-Agenten, die zunehmend in unserem Namen handeln, jedoch oft an effektiver Aufsicht oder Zustimmung der Nutzer mangeln.

In dieser Umgebung ist Vertrauen das neue Skalierbarkeitsengpass. Und Privatsphäre ist nicht mehr optional.

Dank der Durchbrüche in den Bereichen Zero-Knowledge-Proofs (ZKP), Trusted Execution Environments (TEE), Fully Homomorphic Encryption (FHE) und Multi-Party Computation (MPC) hat die Privatsphäre endlich mit der Leistung Schritt gehalten.

Es geht nicht mehr nur darum, die Benutzerdaten zu schützen, sondern darum, in der Welt der Proxy-Dienste sichere Delegierung, Identitätsverifizierung und wirtschaftliche Koordination zu erreichen.

Das ist der Grund, warum datenschutzverbessernde Technologien (PET) aus dem Schatten treten und warum sie schnell zu einer zuverlässigen technologischen Infrastruktur werden.

Vertrauensengpass

Web3 hat uns Selbstbestimmung versprochen – doch was wir bekommen haben, sind Signaturermüdung, unterbrochene Zustimmungsprozesse und eine Nutzererfahrung, die aus Browser-Popups und Discord-Häufigen Fragen zusammengewürfelt ist.

Die heutige Infrastruktur mag in ihrem Design dezentralisiert sein, ist jedoch standardmäßig nicht vertrauenswürdig.

Wallet-Metadaten sind durchgesickert. DApps verlassen sich auf intransparente Backend-Logik. Der Anmeldeprozess bietet eine einheitliche Berechtigung, es fehlt an Granularität. Die meisten Benutzer wissen immer noch nicht, was sie unterzeichnet haben, und wissen nicht, was nach der Unterzeichnung verfolgt wird.

Jetzt wurde das autonome Proxy in die Schicht integriert.

Diese Systeme führen nicht nur Transaktionen aus. Sie lernen, schließen Rückschlüsse und handeln – oft auf eine Weise, die der Benutzer nicht vollständig sehen oder kontrollieren kann. Bei dem Bestreben, die Anwendungsprogramme der Agenten zu erweitern, riskieren wir, die Überwachungsmuster von Web2 mit intelligenteren Wrappern neu zu gestalten.

Das ist der Punkt, an dem das Vertrauen bricht. Nicht, weil die Menschen nicht interessiert sind, sondern weil das System keine zuverlässige Alternative bietet. Um die nächste Ära intelligenter Anwendungen einzuleiten, benötigen wir eine Infrastruktur, die es den Nutzern ermöglicht, zu delegieren, ohne zu verschwinden. Das bedeutet:

- Verifizierbare Identität ohne Beeinträchtigung der Privatsphäre

- Dynamische Zustimmung an die Umgebung anpassen

- Selektive Offenlegung, beweisen aber nicht enthüllen

- Tragbares und anonymes Reputationssystem

Kurz gesagt, wir benötigen PET als zentrales Designelement und nicht als Zusatzkomponente.

Ohne sie wird das Proxysystem schwach, die Genehmigungsfreien Anwendungen werden die Grenze der Akzeptanz erreichen, und das Versprechen der Dezentralisierung wird unter ihrem eigenen Druck zusammenbrechen.

PET ist unsere Art, Vertrauen in autonome Systeme auf der Ebene von Protokollen, Anwendungen und Interaktionen aufzubauen.

Warum ist jetzt der richtige Zeitpunkt, um PET umzusetzen?

Bis vor kurzem blieb PET größtenteils in der theoretischen Phase. Auf dem Papier sieht es aufregend aus, aber die Kosten sind hoch, die Geschwindigkeit langsam und die großflächige Implementierung schwierig. Heute ist dies nicht mehr der Fall.

- ZKP bereitet sich darauf vor, in die Produktion zu gehen, rekursive Beweise und Hardware-Beschleunigung haben die Kosten erheblich gesenkt.

- FHE etabliert sich im Bereich des datenschutzgeschützten maschinellen Lernens und der Finanzen.

- TEE wurde bereits in verschiedenen Bereichen angewendet, von biometrischer Hardware bis hin zur Ausführung von On-Chain-Bestellungen.

- MPC hat sich zu einem wichtigen Werkzeug für Schlüsselverwaltung, Aufbewahrung und kollaborative Signaturen entwickelt.

Das sind die Grundpfeiler von heute.

Gleichzeitig entwickelt sich der Anwendungsfall schnell. Von der Datenschutzkoordination im DePIN über die Verarbeitung sensibler Daten im SocialFi bis hin zu den Delegierungsrechten in Proxy-Wallets ist Privatsphäre nicht mehr nur eine Abwehrfunktion. Sie wird zu einem Ermöglicher neuer Interaktionen und Vertrauen.

Nicht nur die Technologie ändert sich, sondern auch das Risiko.

In einer Welt, in der ein Agent in Ihrem Namen handeln kann, bedeutet Privatsphäre nicht mehr nur, Daten zu verbergen, sondern bedeutet, die Art und Weise zu kontrollieren, wie Daten verwendet werden. Dies ist ein Wandel von Sicherheit zu Autonomie, der von uns verlangt, unsere Bauweise zu ändern.

Die Zukunft benötigt PET

Wenn die Zukunft des Internets modular, kombinierbar und agentenbasiert ist… dann ist PET die Vertrauensschicht, die all dies möglich macht.

In dieser Zukunft ist deine Brieftasche nicht nur ein Schlüsselmanager, sondern auch das Betriebssystem deines digitalen Selbst.

Es umfasst deine Persönlichkeit, deine Identität zur Verankerung von Interaktionen, deine Daten zur Entscheidungsfindung, deinen Ruf zur Koordination, deine Zustimmung zur Autorisierung von Handlungen und deine Privatsphäre zum Schutz von Grenzen.

Dies sind keine Verfeinerungen der Benutzererfahrung, sondern die Grundlage. PET ist der Schlüssel, um sie in der Praxis wirksam zu machen:

- Private Verifizierbarkeit stellt sicher, dass ein Agent Nachweise oder Handlungen erbringen kann, ohne die ursprünglichen Daten offenzulegen.

- Kontextbewusste Zustimmung ermöglicht es Benutzern, Operationen auf subtile Weise zu delegieren, anstatt pauschale Berechtigungen zu vergeben.

- Tragbare, anonyme Reputation ermöglicht es den Menschen, in einer neuen Wirtschaftswelt Vertrauen zu gewinnen, ohne überwacht zu werden.

Es geht nicht darum, Web3 vertraulicher zu machen, sondern darum, die Menschen, ihre Agenten und die von ihnen gemeinsam geschaffenen Systeme vertrauenswürdiger zu machen.

Outlier-Investitionsthemenpapier: Datenschutzverbesserungstechnologien im Nach-Netzzeitalter

Outlier Ventures “Technologien zur Verbesserung der Privatsphäre im Zeitalter nach dem Netzwerk”

Autor: Jamie Burke, Gründer und Vorsitzender von Outlier Ventures; Jasper De Maere, Forschungsleiter von Outlier Ventures

basierend auf spezifischen Anforderungen der verbleibenden Zentralisierung

Selbst bei der Verwendung eines dezentralen Systems können bestimmte Wallet-Funktionen aufgrund einzigartiger Leistungsanforderungen wie extrem niedriger Latenz oder hoher Durchsatz weiterhin zentralisiert bleiben. Obwohl die meisten Infrastrukturen dezentralisiert sein sollten, um kritische Vermögenswerte und Interaktionen zu schützen, kann es akzeptabel sein, zentralisierte Komponenten für spezifische Anwendungsfälle als Kompromiss zur Verbesserung der Benutzerfreundlichkeit beizubehalten.

Lassen Sie uns die beiden Kernkomponenten „Persönlichkeit“ und „Vermögen“ analysieren, die Geldbörsen im post-internet Zeitalter tragen werden.

Persönlichkeit

Die Identität ist eine umfassende Darstellung und Verwaltung von Benutzeridentität, Reputation, Daten und Privatsphäre.

Hauptpunkte:

Persönlichkeit: Umfasst Identität, Ruf, persönliche Daten und Privatsphäre und bildet die einzigartigen Persönlichkeitsmerkmale des Nutzers.

Dynamisches Management: Wallets müssen die Persönlichkeitselemente dynamisch verwalten, um Kontrolle, Zustimmung und sichere Interaktionen auszubalancieren.

Datenschutz: Datenschutzverbessernde Technologien (PETs) wie Zero-Knowledge-Beweise unterstützen sichere und private Interaktionen, werden jedoch aus Kostengründen selektiv angewendet.

Menschenliche Eingriffe: Vor der Etablierung eines allgemeinen Regulierungsrahmens ist die menschliche Aufsicht entscheidend, um die Rechenschaftspflicht zu gewährleisten und das Management der Persönlichkeit in Wallets zu sichern.

Persönliche Daten: Als Grundlage zur Unterstützung von automatisierten, agentengetriebenen Dienstleistungen und zur Bewältigung von Risiken wie algorithmischer Voreingenommenheit.

Die Persönlichkeit in der Post-Web-Wallet umfasst die Identität, den Ruf, die persönlichen Daten und die Privatsphäre des Nutzers und bildet die Grundlage für seine digitale Präsenz und Interaktionen. Dies ermöglicht es den Nutzern, ihren digitalen Fußabdruck zu kontrollieren, Einwilligungen und Berechtigungen zu verwalten und sicher und privat mit KI-Agenten und dezentralen Diensten zu interagieren. Damit die Persönlichkeit einen bedeutenden Einfluss hat und bei wirtschaftlichen und On-Chain-Aktivitäten berücksichtigt wird, ist ein umfassender, allgemein akzeptierter regulatorischer Rahmen erforderlich, um Identität, Daten und Datenschutz im gesamten Ökosystem zu regulieren. Zuvor glauben wir, dass menschliches Eingreifen (menschlicher Interventionsansatz) erforderlich ist, um Aufsicht und Rechenschaftspflicht in ihren jeweiligen Rechtsordnungen zu gewährleisten, die Persönlichkeit zu managen und Rollen und soziale Funktionen zu lehren, um Individuen besser zu repräsentieren. Nichtsdestotrotz ist dies unerlässlich, um es den Agenten zu ermöglichen, mit einem hohen Maß an Autonomie im Namen einzelner Benutzer oder Entitäten zu arbeiten.

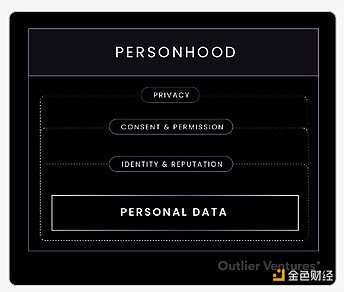

Persönlichkeitsstufen in der Nach-Netz-Wallet

Das obige Bild zeigt die dynamischen Persönlichkeitsstufen in der After-Network-Wallet.

Der Kern sind personenbezogene Daten (Personal Data), die die Grundlage für alle anderen Elemente bilden.

Der äußere Rahmen ist Identität und Reputation (Identity & Reputation), aus Daten extrahiert und zu umsetzbaren Kennzahlen zusammengefasst, die die Grundlage des Vertrauens im Nach-Netzwerk bilden.

Zustimmung und Berechtigung (Consent & Permission) fungieren als Torwächter und steuern dynamisch den Zugriff auf persönliche Daten und Identität basierend auf den Benutzerpräferenzen.

Alles umfassend ist Privatsphäre (Privacy), diese Schutzschicht reguliert den Informationsfluss und gewährleistet die Sicherheit sensibler Daten. Diese Schichten bilden gemeinsam einen kohärenten Rahmen, der in einem nachgelagerten Netzwerk-Ökosystem sichere, kontrollierbare und vertrauensvolle Interaktionen ermöglicht.

Lassen Sie uns die verschiedenen Elemente der Persönlichkeit in der Brieftasche eingehend analysieren.

“In den nächsten fünf bis zehn Jahren werden Entitäten entstehen, die tausendmal intelligenter sind als der Mensch von heute, einige davon sind vollständig silikonbasiert. Dies zeigt, dass in der Post-Netzwerk-Ära, wenn wir das Bewusstsein in die silikonbasierte Welt erweitern, ‘wenn es nicht dein Schlüssel ist, ist es nicht dein Bewusstsein’.”

——Trent McConaghy, Gründer von Ocean Network

Persönliche Daten (Personal Data)

Heutzutage werden persönliche Daten oft in isolierten Inseln von Web2-Plattformen gespeichert, die nicht unter der Kontrolle der Nutzer stehen. Viele Informationen sind redundant und veraltet. Darüber hinaus sind diese Daten für die Nutzer nicht zugänglich, was ihre Souveränität beeinträchtigt.

Wie oben beschrieben, ist der persönliche Hintergrund, d.h. die Daten, die Grundlage der Persönlichkeit in der nachgelagerten Netzwerk-Wallet. In dieser Vision werden persönliche Daten als eine anonyme Vermögensart betrachtet, die sicher in der Wallet gespeichert ist. Mit der zunehmenden Verlagerung wirtschaftlicher Aktivitäten auf die Blockchain wird die Wallet zunehmend Transaktions- und Verhaltensdaten aufnehmen, die sich von grundlegenden Informationen zu komplexen Nutzerprofilen entwickeln. Diese reichhaltigen Daten werden hochgradig personalisierte Dienstleistungen unterstützen und gleichzeitig durch starke Datenschutzmaßnahmen und feine automatisierte Einwilligungsmechanismen geschützt.

Im post-Internet-Zeitalter, verwaltet durch Zustimmung und Datenschutzelemente, werden Agenten in der Lage sein, dynamische, portierbare Daten, die durch kontextuelle Informationen angereichert sind, zu verwenden, um die Informationsverteilung in Echtzeit basierend auf den sich ändernden Benutzerpräferenzen, Standorten und Umgebungen zu optimieren. Gleichzeitig werden Agenten durch den Einsatz von datenschutzfördernden Technologien (PETs) die nachweisbare Privatsphäre freischalten, um das notwendige Maß an Privatsphäre zu wahren.

Identität und Ruf (Identity & Reputation)

Identität und Reputation (I&R) basieren auf persönlichen Daten, die extrahiert und in umsetzbare Indikatoren zusammengefasst werden, die das Fundament des Vertrauens im Post-Netzwerk bilden. Identität bietet statische Verifizierung und fungiert als zuverlässiger Anker, während Reputation als dynamischer, kumulativer Vertrauensindikator dient, der sich im Laufe der Zeit mit dem Verhalten und den Interaktionen der Benutzer entwickelt. Die Wechselwirkungen zwischen statischer Identität und dynamischer Reputation bringen jedoch Herausforderungen mit sich, insbesondere in dezentralen Systemen, die darauf abzielen, Verifizierbarkeit und Anonymität in Einklang zu bringen, um sicherzustellen, dass beide nahtlos koexistieren können.

Da Identität und Reputation Faktoren sind, die auf Vertrauen basierende wirtschaftliche Transaktionen fördern, kann ihre wirtschaftliche Bedeutung im Post-Web nicht genug betont werden. Identität ist eine statische Vertrauensebene, während Reputation die Echtzeit-Zuverlässigkeit in einem bestimmten sozioökonomischen Umfeld widerspiegelt. Identität und Reputation ermöglichen es Benutzern, durch ihre digitale Präsenz wirtschaftliche Vorteile zu erlangen und fördern ein faireres und vertrauensvolleres Internet. Doch in vielen Web3-Umgebungen führt die Abhängigkeit von Anonymität zu einem Widerspruch mit dem wachsenden Bedarf an verifizierbarer Identität, insbesondere in regulierten Branchen und agenturbasierten Systemen.

Die Identität und Reputation im Nach-Netzwerk wird über individuelle Nutzer hinausgehen. Im Prozess der Migration sozialer Dynamiken durch Trends wie SocialFi zu Distributed Ledger Technology (DLT) entstehen kontextuelle Verknüpfungen in ihrem sozialen Graphen. Durch die Einbeziehung von Beziehungen und Interaktionen im Nutzer-Netzwerk können diese Systeme detailliertere, kontext-spezifische Vertrauensindikatoren schaffen, die die Glaubwürdigkeit erhöhen und das Vertrauen in sozialen und wirtschaftlichen Interaktionen fördern.

Heute sind die Bemühungen um die On-Chain-Reputation im Web3 noch nicht abgeschlossen, aber es wurden keine großen Fortschritte erzielt, hauptsächlich aufgrund des Mangels an praktikablen wirtschaftlichen On-Chain-Anwendungsfällen, bei denen die Reputation entscheidend ist. Die dynamische Natur der Reputation und der Bedarf an Echtzeit-Updates schränken das Wachstum weiter ein, so dass die Nutzer wenig Anreiz haben, diesen Datensatz zu erstellen. Darüber hinaus bleibt es aufgrund der hohen kontextspezifischen Natur der Reputation eine große Herausforderung, Systeme zu entwickeln, die die Glaubwürdigkeit in einer Vielzahl von sozioökonomischen Interaktionen genau widerspiegeln. Im Gegensatz dazu war die Identität erfolgreicher, insbesondere mit der Einführung von DLT und damit auch von KI-Proxys in regulierten Branchen wie Finanzen, Gesundheitswesen und Versicherungen. Während die Identität das Anonymitätsethos des frühen Web3 in Frage stellt, wird sie immer wichtiger, um Proxys den Betrieb in diesen regulierten Umgebungen zu ermöglichen, da Sicherheitsvorkehrungen getroffen wurden, um die Privatsphäre und Kontrolle der Benutzer zu gewährleisten.

Im Post-Network-Zeitalter werden Identität und Reputation zu entscheidenden Komponenten, da die Nutzer den Agenten Macht verleihen. Diese müssen stark verwaltet werden, um das volle Potenzial vertrauensbasierter Interaktionen und wirtschaftlicher Aktivitäten freizusetzen. Das Reputationssystem muss bestehende Einschränkungen überwinden, indem es Echtzeit-Updates integriert und die Nutzer anregt, zu einem dynamischen Vertrauensrahmen beizutragen. Gleichzeitig muss sich die Identität entwickeln, um den Anforderungen regulierter Systeme im Einklang mit den dezentralen Prinzipien von Web3 gerecht zu werden, und sicherstellen, dass sowohl Identität als auch Reputation ein Internet fördern, das von Vertrauen, Fairness und Anpassungsfähigkeit geprägt ist.

Zustimmung und Berechtigung (Consent & Permission)

Heutzutage konzentriert sich die Wallet hauptsächlich auf die Autorisierung. Durch das Klicken auf “Signieren” stimmt der Benutzer tatsächlich zu, die angegebene Transaktion auszuführen. Dieser Kernaspekt der Wallet wird im Post-Netzwerk-Zeitalter weiterhin von entscheidender Bedeutung sein, obwohl die Natur der Zustimmung viel komplexer sein wird als die Transaktionssignatur in Web3. Die Autorisierung von Zustimmung und Berechtigungen ist entscheidend, da dies der nahezu irreversible letzte Schritt ist, um einem Agenten zu ermöglichen, im Namen des Benutzers zu handeln.

Die Menschheit muss ihre Fähigkeit zur Verwaltung von Einwilligungen verbessern, was sich darin zeigt, dass Menschen ungern an Cookie-Einwilligungsformularen teilnehmen oder die GDPR-Umschaltmenüs durchsuchen. In den letzten Jahren haben wir auch einen raschen Anstieg der Einwilligungsmüdigkeit beobachtet, wobei wiederholte Einwilligungsanforderungen zu Benutzerabbrüchen und hohen Abbruchraten führen. Obwohl wir glauben, dass es im post-netzzeitalter die Möglichkeit gibt, viele dieser schlechten Benutzererfahrungen zu beseitigen, erwarten wir, dass das Management von Einwilligungen und Berechtigungen durch menschliches Eingreifen bei der Übertragung von Aktivitäten an Agenturen ähnlichen Herausforderungen gegenüberstehen wird, es sei denn, die Regulierungsbehörden akzeptieren diese Innovation.

Hochautomatisierte, präzise Zustimmungslösungen werden im Post-Netzwerk-Zeitalter unerlässlich sein, um sicherzustellen, dass Benutzer ihre beabsichtigten Handlungen autorisieren. Mit der zunehmenden Auslagerung von wirtschaftlichen und bedeutenden Aktivitäten an Agenten wird die Zustimmung komplexer und entscheidender werden. Wenn Agenten im Namen der Benutzer handeln, müssen sie sich auch als autorisierte Vertreter identifizieren können, um das Vertrauen und die Überprüfbarkeit ihrer Handlungen zu gewährleisten.

Heutzutage wird die Einwilligungsmüdigkeit durch eine intuitive Benutzeroberfläche für Einwilligungen und eine einfache Sprache gesteuert. Wenn man bedenkt, wie viele Aktivitäten in der Post-Web-Ära in Auftrag gegeben werden, glauben wir nicht, dass dies eine nachhaltige Lösung ist. Stattdessen glauben wir, dass hochgranulare Benutzerpersönlichkeiten, die aus einer Zusammenstellung großer Mengen personenbezogener Daten und Präferenzen erstellt werden, den erforderlichen Automatisierungsgrad freisetzen, indem sie es den Systemen ermöglichen, auf diese Präferenzen zu reagieren. Wenn die Algorithmen, die diese Archive verwalten, jedoch zentral gesteuert werden, birgt dieser Ansatz das Risiko von Verzerrungen, eine Herausforderung, die sorgfältig gemeistert werden muss.

“Wenn Benutzer in Bezug auf die informierte Zustimmung und die Befugnis, einen Vertreter in ihrem Namen handeln zu lassen, keine Fortschritte machen, wird die vollständige Vision des Netzwerks unnötig eingeschränkt.”

Daher haben die Gründer eine enorme, ungenutzte Chance, die Verwaltung von Zustimmung und Berechtigungen zu abstrahieren und zu vereinfachen, da sich Wallets zu Trägern von Nutzerreputation, Identität, sensiblen persönlichen Daten usw. entwickeln. Dies ist ein Engpass, den wir überwinden müssen, bevor wir eine große Menge an kommerziellen Wirtschaftsaktivitäten an Agenten delegieren können.

Privatsphäre (Privacy)

Privatsphäre ist ebenso wie Zustimmung und Berechtigungen eine Frage der Informationsverwaltung und der Fähigkeit, sensible oder proprietäre Informationen zu verbergen. Dennoch wird sie häufig mit Anonymität verwechselt, einem eigenen Konzept.

Zero-Knowledge-Beweise, vollhomomorphe Verschlüsselung, vertrauenswürdige Ausführungsumgebungen und Mehrparteienberechnungen sind keine Technologien zur Verbesserung der Privatsphäre (PETs), die ausschließlich für Kryptowährungen und Blockchain entwickelt wurden. Dennoch machen sie heute schnelle Fortschritte in Bereichen wie Kosten, Durchsatz und Kapazität, was viele dieser Technologien wirtschaftlich erstmals machbar macht.

Die nachweisbare Privatsphäre, also die Fähigkeit, die Echtheit und Genauigkeit von Informationen zu beweisen, ohne dabei die zugrunde liegenden Daten offenzulegen, könnte verändern, welche Arten von wirtschaftlichen Aktivitäten auf der Blockchain stattfinden können. In einer Vielzahl von Anwendungsfällen, in denen Wettbewerber auf derselben genehmigungsfreien Blockchain operieren, ist die Fähigkeit, das Ausmaß der Informationsasymmetrie zwischen den beteiligten Wirtschaftsteilnehmern zu bestimmen, entscheidend.

Dennoch sind PETs eine der am meisten unterschätzten Innovationen im heutigen Web3 und entscheidend für die Verwirklichung des Post-Networks und der berechenbaren Wirtschaft. Deshalb haben wir im vierten Kapitel unseres Post-Network-Papiers ein spezielles Kapitel über Privatsphäre.

„Angesichts der Kosten für Datenschutzverbesserungstechnologien (PETs) könnte das Nach-Netzwerk standardmäßig offen sein und nur dort selektiv und am effektivsten Datenschutz verwenden, wo es notwendig ist.“

——Jamie Burke, Gründer und Vorsitzender von Outlier Ventures

Einführung des PETs-Beschleunigers

Die Zukunft des Internets wird zunehmend proaktiv, kontextsensitiv und immer autonomer sein. Aber nur wenn von Anfang an Vertrauen aufgebaut wird, kann eine solche Zukunft verwirklicht werden.

Das ist der Grund, warum Outlier die Gründer unterstützt, die im Schnittbereich von Privatsphäre, Identität und intelligenten Systemen arbeiten.

Durch den Post Web Accelerator und in Zusammenarbeit mit der Midnight Foundation hat Outlier Ventures einen speziellen Accelerator für die Nutzung von PET-Technologie eingeführt.

Weil wir glauben, dass PET nicht mehr zu früh ist. Tatsächlich ist es genau zur richtigen Zeit.