Der Durchbruch im Datenschutz-Compliance für Blockchain-Unternehmen: Wenn Dezentralisierung auf globale Datenschutzvorschriften trifft

Originalautor: May Pang, Chief Compliance Officer@OORT

Einleitung

Wenn DeFi-Protokolle auf das “Recht auf Vergessenwerden” der GDPR stoßen und NFT-Plattformen mit dem “Recht auf Datenlöschung” der CCPA konfrontiert werden, erlebt die Blockchain-Branche eine heftige Kollision zwischen dem Ideal der Dezentralisierung und der Realität der Regulierung. Laut einem Bericht von Chainalysis sind die Geldstrafen für Blockchain-Unternehmen im Jahr 2023 aufgrund von Datenschutz-Compliance-Problemen im Vergleich zum Vorjahr um 240 % gestiegen. Dieser Artikel wird analysieren, wie Blockchain-Projekte im Web3-Zeitalter Compliance-Wettbewerbsfähigkeit aufbauen können.

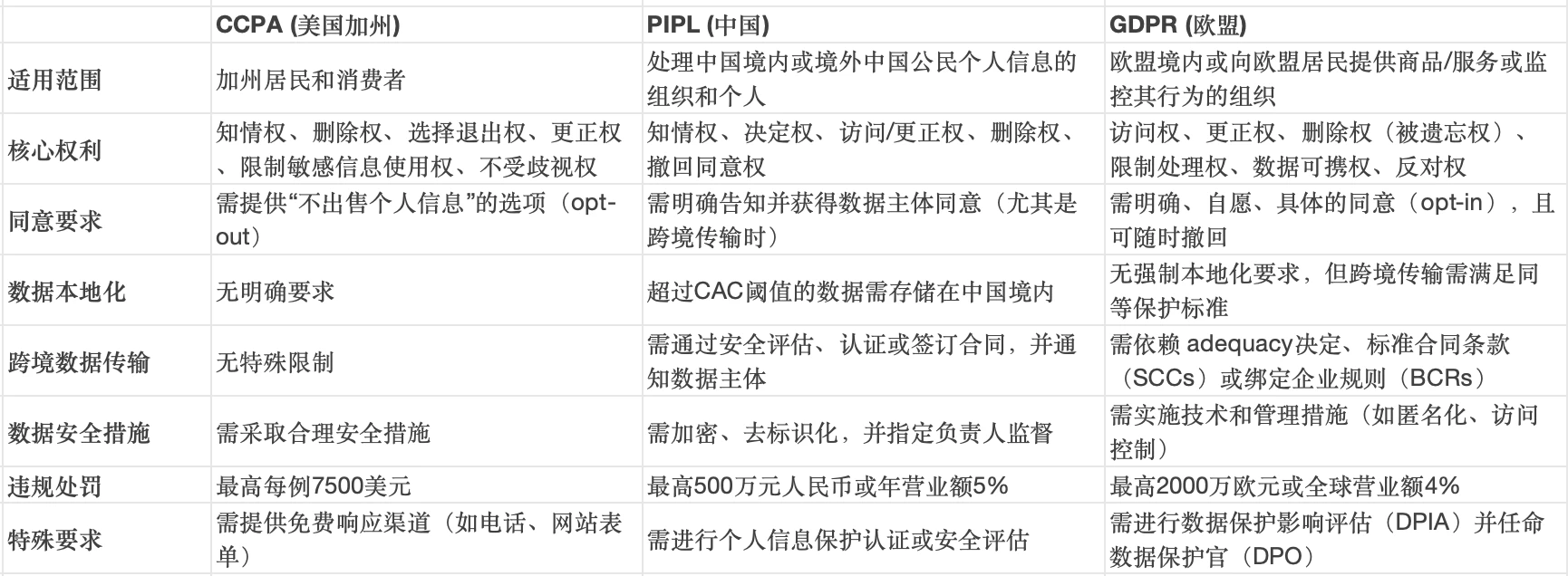

I. Die zentralen Unterschiede und Gemeinsamkeiten der globalen Datenschutzgesetze

Mit der zunehmenden Bedeutung von Datenschutzfragen sind das CCPA in Kalifornien, das PIPL in China und die GDPR in der EU zu drei repräsentativen Vorschriften geworden. Obwohl alle drei darauf abzielen, persönliche Daten zu schützen, gibt es erhebliche Unterschiede in ihren Schwerpunkten und spezifischen Anforderungen.

In Bezug auf den Anwendungsbereich gilt der CCPA nur für kalifornische Bewohner, während PIPL und GDPR extraterritoriale Gültigkeit haben und Szenarien abdecken, in denen Daten von Staatsbürgern im Ausland verarbeitet werden. In Bezug auf die Kernrechte ist GDPR am umfassendsten und gewährt den Nutzern das “Recht auf Vergessen” und das “Recht auf Datenübertragbarkeit”; PIPL betont die vollständige Kontrolle über die Datenverarbeitung; CCPA hingegen konzentriert sich auf das Recht auf Information und das Recht auf Opt-out. Bei der grenzüberschreitenden Datenübertragung hat PIPL die strengsten Anforderungen und erfordert eine Sicherheitsbewertung oder -zertifizierung; GDPR verlässt sich auf standardisierte Werkzeuge; CCPA hat keine besonderen Einschränkungen.

Die Unterschiede in den Compliance-Maßnahmen sind ebenfalls bemerkenswert: Sowohl PIPL als auch GDPR verlangen Datenlokalisierung oder grenzüberschreitende Bewertungen, während CCPA stärker auf Transparenz (wie die Bereitstellung eines „Nicht verkaufen“-Links) fokussiert ist. In Bezug auf die Strafen werden GDPR und PIPL prozentual zum Umsatz berechnet, was eine stärkere abschreckende Wirkung hat.

Zwei, Konfliktpunkte zwischen den Eigenschaften der Blockchain und den Datenschutzgesetzen sowie Lösungsansätze

1. Das Paradoxon der Unveränderlichkeit und des Rechts auf Löschung

Die Kernmerkmale der Blockchain – Unveränderlichkeit – machen sie zur Grundlage einer Vertrauensmaschine. Dieses Merkmal steht jedoch im direkten Widerspruch zum “Recht auf Vergessenwerden” in den drei wichtigsten Datenschutzgesetzen. Wenn Benutzer die Löschung von Daten verlangen, führt die “nur Hinzufügen, nicht Ändern”-Buchhaltungsfunktion der Blockchain zu Compliance-Dilemmata. Wie kann man die Unveränderlichkeit von Daten mit dem gesetzlichen Löschrecht in Einklang bringen? Im Folgenden werden technische Lösungen erkundet.

1.1 Benutzerdaten-Souveränitätsnetzwerk: Ceramic-Protokoll

Der Kernansatz besteht darin, sensible Daten von der Blockchain zu entkoppeln, nur den Hash zu speichern, während die Originaldaten vom Benutzer selbst verwaltet werden. Durch das Ceramic-Protokoll werden die Daten in einem dezentralen Speichernetzwerk (wie IPFS) gespeichert, wobei der Benutzer die Kontrolle über den privaten Schlüssel hat. Die Blockchain speichert lediglich den Datenfingerabdruck (Hash), und beim Löschen wird der private Schlüssel zerstört, um den Zugriff ungültig zu machen. Erfolgreiche Beispiele sind: Mask Network-Benutzer speichern verschlüsselte soziale Daten (wie Beiträge, Follower-Listen) über Ceramic, während IDX-Benutzer über Ceramic fließend verifiable Nachweise (wie KYC-Nachweise, Bindung sozialer Konten) speichern.

1.2 Logisches Löschen: Arweave+ZK-Rollup

Ein Beispiel aus der realen Welt ist die Entfernung von urheberrechtsverletzenden NFTs bei Immutable X, dessen Kernidee darin besteht, die Daten physisch zu speichern, aber durch Zero-Knowledge-Proofs (ZKP) “logisch unsichtbar” zu machen. Bei der konkreten Umsetzung kann Arweave für die permanente Speicherung genutzt werden, um die Daten in eine unveränderliche Schicht zu schreiben, und dann über die ZK-Rollup-Compliance-Schicht, sodass nach der Entfernung des Inhalts die Validierer Transaktionen ablehnen können, die diese Daten enthalten.

1.3 Dynamische Berechtigungen in Konsortialblockchains: Hyperledger Fabric private Datenmengen

Der Kernansatz besteht darin, die Daten Sichtbarkeit in einer permissionierten Blockchain durch die Kontrolle der Knotenberechtigungen zu steuern. Zum Beispiel bei einer Unternehmens-Allianz-Blockchain erfolgt die Implementierung durch die Einrichtung von privaten Datensammlungen (Private Data Collections), sodass sensible Daten nur für autorisierte Knoten sichtbar sind und eine dynamische Löschung der Daten erfolgt, zum Beispiel können Mitglieder der Allianz abstimmen, um nicht konforme Daten (wie das Löschen fehlerhafter Krankengeschichten in der Gesundheits-Blockchain) zu entfernen.

1.4 Programmierbare Privatschicht: Aleo’s Opt-Out Mechanismus

Der Kernansatz besteht darin, unter dem Schutz der Privatsphäre die “selektive Offenlegung” zu unterstützen, die eine regulatorische Intervention ermöglicht. Benutzerdaten werden durch Zero-Knowledge-Proofs (zkSNARK) verschlüsselt on-chain gespeichert, wobei bei Bedarf ein Sichtschlüssel (View Key) an die Regulierungsbehörden bereitgestellt oder eine Opt-Out-Löschung (wie das Verbergen von Transaktionshistorien) durchgeführt wird. Aleo bietet damit Finanzinstituten eine konforme Lösung für private Transaktionen.

2. Die Balance zwischen Anonymisierung und KYC

Die drei wichtigsten Datenschutzgesetze weltweit stellen strenge Anforderungen an die Anonymisierung von personenbezogenen Daten, während gleichzeitig die Geldwäschebekämpfung (AML) gesetzlich die KYC-Überprüfung vorschreibt. Wie kann die Blockchain-Branche in diesem Spannungsfeld ein Gleichgewicht finden? Hier sind drei innovative Lösungen.

2.1 ENS + Dezentrale Identität (DID): Kontrollierbare Identitäts offenlegung

Der Kernansatz besteht darin, den Ethereum Name Service (ENS) als lesbare Identifikationsmarke zu verwenden, anstatt den echten Namen direkt offenzulegen. In Kombination mit dezentralen Identitätsprotokollen wie Ceramic IDX und Spruce DID können die Benutzer selbst entscheiden, welche Informationen sie offenlegen möchten. Die Uniswap Wallet unterstützt genau diese Technologie, um ENS-Aliase zu nutzen und das Risiko der Adressoffenlegung zu verringern.

2.2 Polygon ID: Zero-Knowledge Proof (ZKP) zur Minimierung von KYC

Diese Technologie verwendet Zero-Knowledge-Proofs, die es den Benutzern ermöglichen, nachzuweisen, dass sie die Voraussetzungen erfüllen (wie “mindestens 18 Jahre alt”), ohne ihr genaues Alter oder ihre Ausweisnummer offenzulegen, und speichert keine ursprünglichen Identitätsdaten, sondern nur den Nachweis. Nach erfolgreicher Verifizierung kann die Transaktion eine anonyme Adresse (wie ein zkRollup-Konto) verwenden. Benutzer können auch jederzeit das Zertifikat widerrufen und die Datenfreigabe stoppen. Diese Vorgehensweise kann den Anforderungen an die Einhaltung der drei großen Vorschriften entsprechen, indem nur die notwendigen Informationen gesammelt werden.

2.3 Circle TRUST Rahmen: Kompromiss zwischen Stablecoin-Compliance und Privatsphäre

TRUST (Travel Rule Universal Solution Technology) ist ein Compliance-Protokoll, das von Circle (Emittent von USDC) vorgeschlagen wurde und den sicheren Austausch von KYC-Daten zwischen VASPs ermöglicht, ohne sie der Öffentlichkeit zugänglich zu machen. Es verwendet End-to-End-Verschlüsselung und Zugriffssteuerung, um sicherzustellen, dass nur konforme Institutionen die Identität der Händler einsehen können. Der Rahmen ist mit den FATF-Reisevorschriften kompatibel und erfüllt sowohl regulatorische Anforderungen als auch den Schutz der Privatsphäre der Nutzer. Gleichzeitig gehört der Rahmen zu einer nicht verwalteten Architektur, was bedeutet, dass die Nutzerdaten nicht von einer einzelnen zentralisierten Institution kontrolliert werden, um das Risiko eines Datenlecks zu verringern. Der TRUST-Rahmen hat auch eine Prüfbarkeit, die sicherstellt, dass Regulierungsbehörden bei Bedarf darauf zugreifen können, während gewöhnliche Nutzer nicht nachverfolgen können.

3. Smart Contracts und Rechte der Dateninhaber

Die drei Hauptgesetze betonen, dass Einzelpersonen als Dateninhaber das Entscheidungsrecht über ihre Informationen besitzen. Dennoch können viele derzeitige Blockchain-Projekte, einschließlich des Betriebs von DAOs, nicht von einer neutralen Governance absehen. So ist zum Beispiel Uniswap weiterhin auf zentralisierte Frontends oder Entscheidungen von Stiftungen angewiesen, was dazu führt, dass die Datenrechte der Benutzer untergraben werden. Wie kann man sicherstellen, dass Smart Contracts die Rechte der Dateninhaber tatsächlich respektieren? Hier sind zwei mögliche Lösungen, die in Betracht gezogen werden können:

3.1 : Aave führt den Mechanismus zur Bewertung der Datenverarbeitung von DAO-Abstimmungen (DPIA) ein

Die Datenschutz-Folgenabschätzung (DPIA) ist ein obligatorischer Bewertungsprozess im Rahmen der DSGVO, der von Unternehmen verlangt, die Auswirkungen auf den Datenschutz zu bewerten, bevor sie Daten mit hohem Risiko verarbeiten. Der On-Chain-DSFA-Vorschlag verlangt, dass alle Änderungen, die Benutzerdaten betreffen (z. B. neues KYC-Modul, Protokollspeicherrichtlinie), von den DAO-Mitgliedern abgestimmt werden, und der Vorschlag muss auch von einer Datenschutz-Folgenabschätzung begleitet werden (z. B. “Erhöht die Änderung das Risiko einer Datenschutzverletzung”), und gleichzeitig konforme Smart Contracts bereitstellen, die Benutzerautorisierung durch überprüfbare Anmeldeinformationen (VCs) verwalten und einen Strafmechanismus einrichten, und wenn die DAO den Vorschlag verabschiedet, der gegen die DSGVO verstößt, können ihre gestakten Governance-Token (wie AAVE) gekürzt werden. DAOs wie Aave haben es in die On-Chain-Governance eingeführt und sorgen so für Transparenz bei ihren Datenentscheidungen.

3.2 : Filecoin implementiert automatisiertes Datenlebenszyklusmanagement

Das Prinzip der Speicherbegrenzung gemäß der DSGVO verlangt, dass Daten nur so lange aufbewahrt werden, wie es notwendig ist. Filecoin, als dezentrales Speichernetzwerk, kann durch Smart Contracts eine automatische Ablauf- und Löschfunktion implementieren, um Verstöße gegen die permanente Speicherung zu vermeiden. Benutzer legen beim Hochladen von Daten eine Speicherfrist fest (z. B. automatische Löschung nach 1 Jahr), und Filecoin-Knoten führen nach Ablauf die Bereinigung durch. Die Speichenden müssen den Inhalt der Daten nicht offenlegen, sondern lediglich nachweisen, dass sie “wie vereinbart gelöscht” wurden (z. B. durch Einreichung eines Löschnachweises über zk-SNARK). Wenn eine NFT-Plattform Filecoin zur Speicherung von Kunstmetadaten verwendet, kann eine automatische Auslistungslogik eingebettet werden (z. B. Löschung nach Ablauf der Urheberrechte). Ein Referenzfall ist die automatische Aufhebung der Datenverwendungsrechte von Ocean Protocol nach Ablauf.

4. PIPL grenzüberschreitende Datenübertragung Durchbruch

Für chinesische Unternehmen hat sich mit der Umsetzung des Gesetzes zum Schutz personenbezogener Daten (PIPL) im November 2021 das regulatorische Umfeld für grenzüberschreitende Datenflüsse grundlegend verändert. Artikel 38 des PIPL legt eindeutig fest, dass der Export personenbezogener Daten einen Compliance-Pfad wie eine Sicherheitsbewertung, einen Standardvertrag oder eine Zertifizierung durchlaufen muss. Diese Verordnung stellt eine einzigartige Herausforderung für die Blockchain-Branche dar – wie kann man die Compliance-Anforderungen grenzüberschreitender Datenübertragungen erfüllen und gleichzeitig die Eigenschaften von Distributed Ledgers beibehalten? Im Folgenden finden Sie die technologische Innovation und Compliance-Weisheit chinesischer Blockchain-Unternehmen in der PIPL-Ära in den letzten Jahren, die als Referenz für andere Projekte verwendet werden kann.

4.1 Das “Regulierungs-Sandbox”-Modell der Chang’an-Chain: Hauptkette-Subkette-Architektur-Innovation

Die Chang’an-Chain, als eine von China autonome und kontrollierte Blockchain-Basistechnologie-Plattform, hat innovativ das Design einer “Inland-Hauptkette + Ausland-Unterkette”-Doppelschichtarchitektur vorgeschlagen, um technische Umsetzungspfaden für die PIPL-Konformität zu bieten. Die Inland-Hauptkette speichert die Rohdaten, während die Ausland-Unterkette nur die Daten-Hashwerte und notwendige Transaktionsinformationen speichert. Durch die Bereitstellung eines grenzüberschreitenden Übertragungsportals, das von der Cyberspace Administration of China zertifiziert wurde, wird eine präzise Kontrolle des Datenflusses erreicht, und es werden spezielle Aufsichts-Knoten in der Unterkette eingerichtet, um die Prüfanforderungen zu erfüllen.

4.2 Oasis Network Datenschutzberechnungsrahmen: Die erste ausländische Blockchain, die die Sicherheitsbewertung des Cybersicherheitsbüros bestanden hat

Im Jahr 2023 wurde das Oasis Network zum ersten ausländischen Blockchain-Projekt, das die Sicherheitsbewertung des Cyberspace Administration of China (CAC) bestanden hat. Sein Privacy-Computing-Framework bietet innovative Lösungen für den grenzüberschreitenden Datenfluss. Es verwendet die TEE (Trusted Execution Environment)-Technologie, um “Daten verfügbar, aber unsichtbar” zu machen, und fügt im Datenanalyseprozess Rauschschutz für individuelle Privatsphäre hinzu. Durch die Zugriffskontrolle (RBAC)-Mechanismus werden Berechtigungen auf der Blockchain festgelegt. Schließlich erfüllt das Dual-Mechanismus “Datenanonymisierung + Zugriffskontrolle” die Anforderungen der PIPL.

4.3. Ant Chain Trusple Plattform: Beste Praktiken für die Registrierung von Standardverträgen

Die internationale Handelsplattform Trusple von Ant Chain hat durch die innovative Kombination von Smart Contracts und Standardverträgen ein Benchmark-Beispiel für die PIPL-Konformität geschaffen. Ihre Smart Contract-Registrierung kodiert die Standardvertragsklauseln in ausführbare Smart Contracts, validiert die Bedingungen für grenzüberschreitende Übertragungen in Echtzeit über Orakel, ermöglicht automatisierte Compliance und speichert alle Übertragungsprotokolle auf der Blockchain zur Beweisführung, um die Anforderungen der regulatorischen Prüfung zu erfüllen.

Fazit

Die Fusion von Blockchain und Datenschutzvorschriften ist keineswegs ein Nullsummenspiel. Wie Vitalik Buterin, der Gründer von Ethereum, sagte: “Die nächste Generation von Datenschutzprotokollen muss mit Compliance-Genen ausgestattet sein.” Projekte, die regulatorische Anforderungen in technische Merkmale umwandeln, definieren das neue Paradigma der Web 3-Ära – sie wahren den Geist der Dezentralisierung und bauen gleichzeitig einen nachhaltigen Compliance-Schutzschild auf.