دليل أمان التمويل اللامركزي: كيف تدافع بفعالية عن هجمات القراصنة في عصر الذكاء الاصطناعي؟

العنوان الأصلي: كيف توقف خسارة الأموال بسبب اختراقات DeFi

الكاتب الأصلي: sysls، openforage

الترجمة الأصلية: AididiaoJP، Foresight News

مقدمة

بعد الاطلاع على العديد من حوادث اختراق بروتوكولات DeFi، أصبحت أشعر بالخوف من «الجهات الفاعلة الوطنية». هم محترفون للغاية، يمتلكون موارد وفيرة، ويلعبون لعبة طويلة المدى؛ هؤلاء الأشرار الخارقون يركزون على فحص كل زاوية من بروتوكولاتك وبنيتك التحتية للعثور على الثغرات، بينما تنشغل فرق البروتوكول العادية بستة أو سبعة مجالات أعمال مختلفة.

أنا لا أزعم أنني خبير أمني، لكنني قادت فرقًا في بيئات عالية المخاطر (بما في ذلك الجيش وقطاع التمويل ذو الأموال الكبيرة)، ولدي خبرة واسعة في التفكير والتخطيط للطوارئ.

أنا أؤمن حقًا بأنه لا يمكن للبشر أن يعيشوا إلا إذا كانوا متصلبين. لا يوجد فريق يبدأ وهو يفكر «سأتجاهل الأمن وأتعامل معه بلا مبالاة»؛ ومع ذلك، فإن الاختراقات لا تزال تحدث. نحن بحاجة إلى أن نكون أفضل.

الذكاء الاصطناعي يعني أن الأمر مختلف حقًا هذه المرة

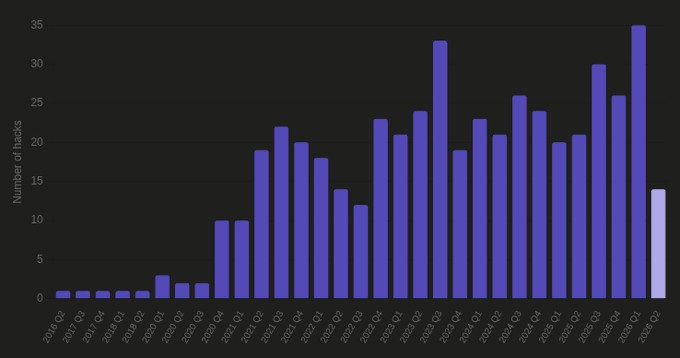

(مصدر البيانات: https://defillama.com/hacks)

الاختراقات ليست نادرة، لكنها تتزايد بشكل واضح. الربع الأول من عام 2026 هو الأعلى سجلًا من حيث عدد هجمات الاختراق على DeFi، ومع بداية الربع الثاني، من المتوقع أن يكسر الأرقام القياسية للربع السابق.

افترض أن فرضيتي الأساسية هي: أن الذكاء الاصطناعي خفض بشكل كبير تكلفة البحث عن الثغرات، ووسع بشكل هائل من مساحة الهجوم. يحتاج البشر إلى أسابيع لفحص إعدادات مئة بروتوكول للعثور على أخطاء التكوين؛ بينما يمكن لنموذج أساسي حديث أن ينجز ذلك خلال ساعات قليلة.

يجب أن يغير هذا تمامًا طريقة تفكيرنا واستجابتنا للهجمات. تلك البروتوكولات القديمة التي اعتادت على وجود تدابير أمنية قبل أن يصبح الذكاء الاصطناعي قويًا، تواجه الآن خطر «القتل الفوري».

التفكير السطحي والهرمي

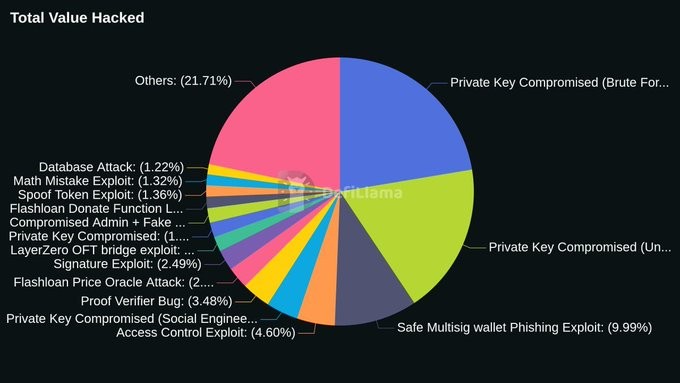

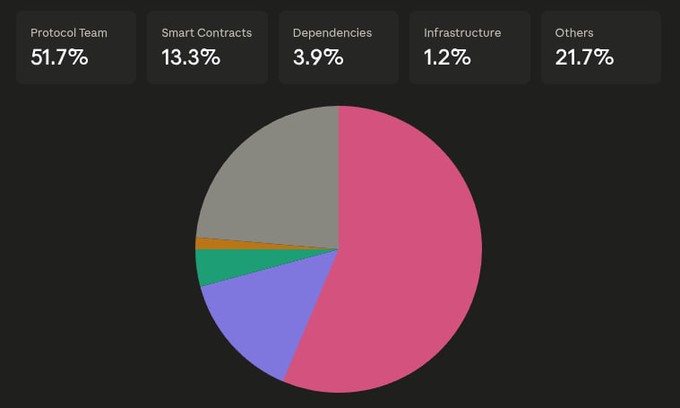

(مصدر البيانات: https://defillama.com/hacks)

يمكن تلخيص مساحة السطوح الخارجية للهجمات على أنها ثلاثة: فريق البروتوكول، العقود الذكية والبنية التحتية، وحدود ثقة المستخدم (DSN، وسائل التواصل الاجتماعي، وغيرها).

بمجرد تحديد هذه السطوح، أضف طبقات دفاعية:

· الوقاية: إذا تم تنفيذها بدقة، يمكن أن تقلل بشكل كبير من احتمالية الاستغلال.

· التخفيف: عند فشل الوقاية، يحد من مدى الضرر.

· الإيقاف المؤقت: لا أحد يمكنه اتخاذ قرارات مثالية تحت ضغط هائل. بمجرد تأكيد الهجوم، يتم تفعيل مفتاح الإيقاف الشامل على الفور. التجميد يمنع المزيد من الخسائر ويمنحك مساحة للتفكير……

· الاستعادة: إذا فقدت السيطرة على مكونات ضارة أو مخترقة، تخلص منها واستبدلها.

· استرجاع السيطرة: استعد لما فقدته. خطط مسبقًا للتواصل مع شركاء يمكنهم تجميد الأموال، إلغاء المعاملات، والمساعدة في التحقيقات.

المبادئ

هذه المبادئ توجه الإجراءات المحددة التي نتخذها لكل طبقة من الدفاع.

استخدام الذكاء الاصطناعي المتقدم بكثافة

استخدام نماذج الذكاء الاصطناعي المتطورة بشكل كبير لفحص قاعدة الشيفرة والتكوينات الخاصة بك، والبحث عن الثغرات، وإجراء اختبارات حمراء على نطاق واسع: محاولة العثور على ثغرات في الواجهة الأمامية وهل يمكن الوصول إليها من الخلفية. المهاجمون يفعلون ذلك. ما يمكن اكتشافه عبر الفحص الدفاعي، هم اكتشفوه بالفعل عبر الفحص الهجومي.

استخدام أدوات مثل pashov، nemesis، بالإضافة إلى منصات الذكاء الاصطناعي مثل Cantina (Apex) وZellic (V12)، لإجراء مسح سريع لقاعدة الشيفرة قبل تقديم التدقيق الكامل.

الوقت والاحتكاك هما دفاعان جيدان

إضافة خطوات زمنية وطبقات تأمين لعمليات قد تتسبب في ضرر. تحتاج إلى وقت كافٍ للتدخل وتجميد الحالة عند اكتشاف أي استثناء.

كانت الأسباب السابقة لمعارضة إعدادات الإيقاف المؤقت والطبقات الزمنية هي أنها تسبب احتكاكًا للفريق. الآن، لا داعي للقلق كثيرًا: يمكن للذكاء الاصطناعي أن يتعامل مع هذه الاحتكاكات بسهولة في الخلفية.

الثوابت

يمكن للعقود الذكية أن تبني دفاعات من خلال كتابة «حقائق» غير قابلة للتغيير: إذا تم كسر هذه الحقائق، فإن منطق البروتوكول كله ينهار.

عادةً، لديك عدد قليل من الثوابت. يجب أن تكون حذرًا عند رفعها إلى مستوى الشيفرة؛ فرض عدة ثوابت في كل وظيفة يصبح إدارة الأمر صعبًا.

توازن السلطة

العديد من الهجمات تأتي من اختراق المحافظ. تحتاج إلى تكوين يتيح لك، حتى لو تم اختراق التوقيعات المتعددة، أن تسيطر بسرعة على الضرر وتعيد البروتوكول إلى حالة يمكن فيها اتخاذ القرارات عبر الحوكمة.

هذا يتطلب توازنًا بين الحوكمة (التي تقرر كل شيء) والإنقاذ (القدرة على استعادة الاستقرار القابل للحكم، دون إلغاء أو قلب الحوكمة).

دائمًا هناك مشكلة

افترض من البداية: مهما كانت ذكاؤك، ستتعرض للاختراق. قد تتوقف عقودك الذكية أو الاعتمادات على فشل. قد تتعرض لهجمات هندسة اجتماعية، وقد تؤدي التحديثات الجديدة إلى ثغرات غير متوقعة.

عند التفكير بهذه الطريقة، ستصبح قيود الحد من الضرر وأجهزة قفل البروتوكول أدواتك المفضلة. قلل الضرر إلى 5-10%، ثم قم بالتجميد، وابدأ في وضع خطة استجابة. لا أحد يمكنه اتخاذ القرارات المثالية وسط نيران المعركة.

أفضل وقت للتخطيط هو الآن

فكر في خطط استجابتك قبل أن تتعرض للاختراق. قم بترميز العمليات قدر الإمكان، وتدرب مع فريقك، حتى لا تتصرف بشكل مرتبك عند وقوع الأزمة. في عصر الذكاء الاصطناعي، يتطلب الأمر مهارات وخوارزميات قادرة على تقديم كميات هائلة من المعلومات بسرعة، ومشاركتها بشكل ملخص وطويل مع فريقك الأساسي.

لا تحتاج إلى أن تكون مثاليًا، لكن عليك أن تبقى على قيد الحياة. لا يوجد نظام من اليوم الأول لا يمكن اختراقه تمامًا؛ من خلال التكرار والتعلم، ستصبح أكثر مرونة ضد الصدمات.

عدم وجود أدلة على عدم الاختراق لا يعني أنك لن تتعرض له. غالبًا ما يكون أقصى درجات الراحة هي أكبر مخاطر.

تدابير الوقاية

تصميم العقود الذكية

بمجرد تحديد الثوابت، قم برفعها إلى فحوصات وقت التشغيل. فكر جيدًا في أي من الثوابت تستحق التنفيذ الإجباري.

هذه هي نمط FREI-PI (متطلبات الوظيفة، الآثار، التفاعلات، الثوابت البروتوكولية): في نهاية كل وظيفة تتعامل مع قيمة، أعد التحقق من الثوابت التي تعهدت بالحفاظ عليها. العديد من هجمات التصفية عبر CEI (التحقق-الآثار-التفاعلات) مثل هجمات الشطيرة عبر القروض السريعة، والتصفية بمساعدة أوامر التقييم، والتصفية عبر الوظائف، يمكن اكتشافها عبر فحوصات الثوابت عند نهاية الوظيفة.

اختبارات جيدة

اختبار التشويش الحالة (Stateful fuzzing) يولد تسلسلات استدعاء عشوائية لواجهة البروتوكول الكاملة، ويؤكد الثوابت عند كل خطوة. معظم الثغرات في بيئة الإنتاج تتطلب عدة معاملات، واختبار التشويش الحالة هو الوسيلة الوحيدة الموثوقة لاكتشاف هذه المسارات قبل المهاجمين.

استخدام اختبار الثوابت للتأكد من صحة الخصائص عبر جميع التسلسلات الممكنة التي يمكن أن يولدها الفاحص. مع التحقق الرسمي، يمكن إثبات أن الخصائص صحيحة في جميع الحالات الممكنة. يجب أن تتوافق ثوابتك مع هذا النهج.

الأنظمة التقييمية والتبعيات

التعقيد هو عدو الأمان. كل اعتماد خارجي يوسع مساحة الهجوم. عند تصميم الأوامر، أعطِ المستخدم خيار الثقة بمن يثق وماذا يثق. إذا لم تتمكن من إزالة الاعتماد، فقم بتنويعه، بحيث لا يوجد نقطة فشل واحدة يمكن أن تدمر البروتوكول.

قم بتوسيع نطاق التدقيق ليشمل محاكاة فشل التقييمات والتبعيات، وفرض قيود على مدى الضرر المحتمل إذا فشلت.

مثال على ذلك هو ثغرة KelpDAO الأخيرة: حيث ورثوا إعداد LayerZero الافتراضي requiredDVNCount=1، وهو خارج نطاق تدقيقهم. وتم اختراق البنية التحتية غير المدققة على السلسلة.

الهجمات السطحية

تم سرد معظم الهجمات السطحية في DeFi. افحص كل فئة، واسأل إذا كانت تنطبق على بروتوكولك، ثم طبق إجراءات السيطرة على تلك الهجمات. درب فريق الاختراق الأحمر، ودع الذكاء الاصطناعي الخاص بك يبحث بشكل استباقي عن الثغرات؛ هذا أصبح مطلبًا أساسيًا الآن.

امتلك قدرات إنقاذ أصلية

في الحوكمة المبنية على التصويت، تتركز السلطة في البداية في المحافظ متعددة التوقيعات، وتحتاج إلى وقت لتنتشر. حتى مع توزيع الرموز بشكل واسع، غالبًا ما تترك التفويضات السلطة في محافظ قليلة (حتى n=1). عندما يتم اختراق هذه المحافظ، تنتهي اللعبة.

نشر «محفظة الحارس»، وتزويدها بصلاحيات محدودة جدًا: يمكنها فقط إيقاف البروتوكول، وفي حالة وجود حد أدنى 4/7، يمكنها في الحالات القصوى استبدال التفويضات التالفة بمحافظ بديلة محددة مسبقًا. الحراس لا يمكنهم أبدًا تنفيذ مقترحات الحوكمة.

بهذا الشكل، تمتلك طبقة إنقاذ تضمن استعادة الاستقرار القابل للحكم، دون أن تمتلك القدرة على قلب الحوكمة. احتمالية فقدان >=4/7 من الحراس منخفضة جدًا (نظرًا لتنوع المالكين)، وعندما تتطور الحوكمة وتصبح أكثر توزيعًا، يمكن التخلص من هذه الطبقة تدريجيًا.

الهياكل الهرمية للمحافظ والمفاتيح

المحافظ متعددة التوقيعات هي الحد الأدنى المطلوب، 4/7 على الأقل. لا يوجد شخص واحد يسيطر على جميع المفاتيح السبعة. قم بتغيير الموقعين بشكل متكرر وبدون ضجة.

المفاتيح لا يجب أن تتفاعل أبدًا مع الأجهزة المستخدمة يوميًا. إذا استخدمت جهاز توقيع لتصفح الإنترنت، أو البريد الإلكتروني، أو Slack، فافترض أن هذا الموقع قد تم اختراقه.

امتلك عدة محافظ متعددة التوقيعات، لكل منها غرض مختلف. افترض أن على الأقل واحد منها سيتم اختراقه، وابدأ من هناك في التخطيط. لا يجب أن يمتلك أي شخص السيطرة الكافية لاختراق البروتوكول، حتى في أسوأ الحالات (الاختطاف، التعذيب، إلخ).

فكر في برامج المكافآت

إذا كانت لديك الموارد، فمن المجدي جدًا وضع مكافأة عالية على الثغرات بالنسبة لإجمالي قيمة البروتوكول TVL؛ حتى لو كان البروتوكول صغيرًا، يجب أن تكون المكافآت سخية قدر الإمكان (مثلاً، من 7 إلى 8 أرقام على الأقل).

إذا كنت تتعرض لهجمات من جهات فاعلة وطنية، قد لا تتفاوض، لكن لا تزال بإمكانك المشاركة في خطة «الملاذ الأبيض» (White Hat)، وتفويض خبراء الأمان الأبيضين للعمل نيابة عنك لحماية الأموال، مع أخذ نسبة مئوية من قيمة الثغرة كرسوم (وهي في الواقع مكافأة يدفعها المودعون).

ابحث عن مدققين جيدين

سبق وكتبت أن مع تطور نماذج اللغة الكبيرة، تقل القيمة الحدية لتوظيف المدققين. ما زلت أؤمن بذلك، لكن رأيي تغير.

أولاً، المدققون الجيدون يسبقون المنحنى. إذا كنت تعمل على شيء جديد، قد لا تكون الشيفرة والثغرات ضمن بيانات التدريب، ولم يثبت بعد أن زيادة عدد الرموز (Tokens) تساعد على اكتشاف الثغرات الجديدة. لا تريد أن تكون أول عينة لثغرة فريدة.

ثانيًا، فائدة غير متوقعة هي أن توظيف المدققين هو بمثابة ضمان لسمعتهم. إذا وقعوا على الشيفرة وكنت تعرضت للهجوم، سيكون لديهم حافز قوي للمساعدة. بناء علاقات مع محترفي الأمان هو ميزة كبيرة.

ممارسات التشغيل الآمن

اعتبر التشغيل الآمن معيارًا للنجاح. قم بمحاكاة هجمات التصيد؛ استأجر فريق أمان موثوق به لمحاولة هجمات الهندسة الاجتماعية على فريقك. جهز محافظ أجهزة احتياطية وأجهزة بديلة، بحيث تكون جاهزًا لاستبدال التوقيعات أو المحافظ عند الحاجة. لا تنتظر حتى يوم المعركة لشراء هذه الأدوات.

تدابير التخفيف

مسار الخروج هو حد الخسارة

أي مسار لنقل القيمة خارج البروتوكول يجب أن يكون له حد أقصى للخسارة المحتملة عند استغلال الثغرة. ببساطة: وظيفة إصدار العملات بدون حد على كل كتلة تساوي شيكًا على بياض لأي ثغرة إصدار غير محدود. ووظيفة الاسترداد بدون حد أسبوعي تساوي شيكًا على بياض لأي تدمير في رصيد الأصول.

فكر جيدًا في تحديد قيمة واضحة لمسار الخروج الخاص بك. يجب أن يوازن بين الحد الأقصى للخسائر التي يمكنك تحملها ومتطلبات المستخدمين القصوى. إذا حدث خطأ، فهذه هي الوسيلة التي تحميك من الدمار الكامل.

القوائم البيضاء (و القوائم السوداء)

معظم البروتوكولات لديها قوائم يمكن استدعاؤها، أو معاملات، أو قوائم للمحظورين من المستخدمين. حتى لو كانت ضمنية، فهي حدود ثقة ويجب أن تُرسّم رسميًا.

تحديدها بشكل رسمي يتيح لك إعداد آليات إعداد ثنائية المراحل، مما يخلق احتكاكًا ذا معنى. يحتاج المهاجم إلى إضافة نفسه إلى القائمة البيضاء (أو إزالة نفسه من القائمة السوداء) قبل أن يتمكن من التصرف. وجود كلاهما يعني أن المهاجم يجب أن يخترق عمليتين: السوق يجب أن يُسمح (التكامل / الإدراج)، ويجب ألا يُمنع هذا الإجراء (مراجعة أمنية).

الاستعادة

مراقبة الخوارزميات

بدون مراقبة، مفتاح الإيقاف الشامل عديم الفائدة. يجب أن يراقب المراقبون الخارجيون الثوابت باستمرار، وعند ظهور مشكلة، يتم تصعيد الإنذار بشكل آلي. المسار النهائي يجب أن يصل إلى فريق الحراس متعدد التوقيعات، مع توفير سياق كافٍ لاتخاذ قرار خلال دقائق.

إيقاف وإعادة المعايرة

إذا تعرضت للاختراق، عليك إيقاف النزيف أولاً، وليس اتخاذ قرارات في العد التنازلي. بالنسبة للبروتوكول، هذا هو مفتاح الإيقاف (ويجب أن يظهر في واجهة المستخدم): زر يمكنه إيقاف جميع مسارات نقل القيمة في عملية واحدة. جهز سكربت «إيقاف الكل»، يدرج جميع المكونات القابلة للإيقاف ويوقفها بشكل ذري.

فقط الحوكمة يمكنها رفع حالة الإيقاف، لذلك لا يمكن لمفتاح الإيقاف إيقاف عقد الحوكمة نفسه. إذا استطاع فريق الحراس أن يوقف عقد الحوكمة، فسيظل في حالة قفل دائم يمنع استعادة العمليات.

ابدأ غرفة العمليات الخاصة بك

جمّد، أوقف النزيف، ثم اجمع كل من تثق بهم (مجموعة صغيرة، تم الاتفاق عليها مسبقًا) في قناة اتصال. يجب أن تكون المعلومات محمية بشكل جيد لمنع تسربها للمهاجمين، أو الجمهور، أو المتربصين.

قم بتخصيص الأدوار للفريق: شخص يتخذ القرارات؛ شخص ينفذ السكربتات الدفاعية ويوقف العمليات؛ شخص يحدد الثغرات ويبحث عن الأسباب الجذرية؛ شخص يتواصل مع الأطراف المعنية؛ شخص يسجل الملاحظات والأحداث وخطوط الزمن للقرارات.

عندما يكون الجميع على دراية بأدوارهم ويمارسونها، ستتمكن من الاستجابة وفقًا للخطوات، بدلاً من الارتباك في اللحظة الحرجة.

فكر في ردود الفعل المتسلسلة

افترض أن المهاجمين محترفون جدًا. الثغرة الأولى قد تكون فخًا، أو بذرة لهجوم لاحق. قد يكون الهجوم محاولة لإجبارك على فعل شيء خاطئ، مما يؤدي إلى استغلال الثغرة الحقيقية.

يجب أن يكون الإيقاف مؤكدًا تمامًا، ويمكن السيطرة عليه، ولا يمكن استغلاله. يجب أن يكون إيقافًا شاملاً للبروتوكول: لا تريد أن تتعرض للإيقاف عن طريق خطأ في مكون، ويفتح ثغرة أخرى. بمجرد تحديد السبب الجذري ونقطة الاختراق، استكشف السطوح المجاورة والتفاعلات المتسلسلة، وقم بإصلاحها جميعًا مرة واحدة.

تبادل الأدوار المسبقة

فقط عندما تعرف من هو خليفتك مسبقًا، يكون التغيير آمنًا. أحب فكرة سجل الخلفاء المسبق: فهي تجعل من الصعب على المهاجم استبدال الحراس أو محافظ الحوكمة السليمة بمحافظ مخترقة. تتوافق مع مفهوم «القوائم البيضاء / السوداء» في التدابير التخفيفية.

قم بتسجيل عنوان خليفتك لكل دور مهم. الإجراء الوحيد الذي يمكن تنفيذه في حالات الطوارئ هو «استبدال الدور X بخليفته». هذا يتيح لك تقييم الخلفاء بشكل تدريجي، وإجراء فحوصات الائتمان، واللقاء مع من تقدم بطلب التبديل.

اختبر الترقية بعناية قبل التنفيذ

بمجرد تحديد السبب الجذري ونطاق التأثير، تحتاج إلى إصدار التحديث. قد يكون هذا هو الشيفرة الأكثر خطورة التي ستنشرها: مكتوبة تحت ضغط، وموجهة للمهاجمين الذين أثبتوا معرفتهم العميقة ببروتوكولك والثغرات المحتملة.

لا تطلق التحديث قبل أن تختبره بشكل كافٍ. إذا لم يكن لديك وقت للتدقيق، فاعتمد على علاقات White Hat، أو قم بإعداد مسابقة قبل النشر بـ48 ساعة للحصول على مراجعة مقاومة للهجمات.

الاستعادة

التحرك بسرعة

الأموال المسروقة لها نصف عمر؛ بمجرد استغلال الثغرة، تدخل بسرعة في قنوات غسيل الأموال. جهز مقدمي خدمات التحليل على السلسلة مثل Chainalysis لمراقبة عناوين المهاجمين بشكل فوري، وإعلام منصات التداول عند الانتقال عبر السلاسل.

جهز قائمة مركزية للشركات الملتزمة، ومديري الجسور العابرة، والأمناء، والأطراف الثالثة التي تملك صلاحيات لتجميد الرسائل عبر السلاسل أو الودائع في الطريق.

التفاوض

نعم، هذا مؤلم، لكن لا تزال هناك فرصة للتواصل مع المهاجمين. كثير من الأمور يمكن حلها عبر التفاوض. قدم مكافآت White Hat ذات مهلة زمنية، وعلن أنه إذا أعادوا الأموال بالكامل قبل الموعد النهائي، فلن تتخذ إجراءات قانونية.

إذا كنت تواجه جهات فاعلة وطنية، قد لا تتفاوض، لكن يمكنك المشاركة في خطة «الملاذ الأبيض»، وتفويض خبراء الأمان الأبيضين للعمل نيابة عنك لحماية الأموال، مع أخذ نسبة مئوية من الثغرة كرسوم (وهي في الواقع مكافأة يدفعها المودعون).

ابحث عن مدققين جيدين

سبق وكتبت أن مع تطور نماذج اللغة الكبيرة، تقل القيمة الحدية لتوظيف المدققين. ما زلت أؤمن بذلك، لكن رأيي تغير.

أولاً، المدققون الجيدون يسبقون المنحنى. إذا كنت تعمل على شيء جديد، قد لا تكون الشيفرة والثغرات ضمن بيانات التدريب، ولم يثبت بعد أن زيادة عدد الرموز (Tokens) تساعد على اكتشاف الثغرات الجديدة. لا تريد أن تكون أول عينة لثغرة فريدة.

ثانيًا، فائدة غير متوقعة هي أن توظيف المدققين هو بمثابة ضمان لسمعتهم. إذا وقعوا على الشيفرة وكنت تعرضت للهجوم، سيكون لديهم حافز قوي للمساعدة. بناء علاقات مع محترفي الأمان هو ميزة كبيرة.

ممارسات التشغيل الآمن

اعتبر التشغيل الآمن معيارًا للنجاح. قم بمحاكاة هجمات التصيد؛ استأجر فريق أمان موثوق به لمحاولة هجمات الهندسة الاجتماعية على فريقك. جهز محافظ أجهزة احتياطية وأجهزة بديلة، بحيث تكون جاهزًا لاستبدال التوقيعات أو المحافظ عند الحاجة. لا تنتظر حتى يوم المعركة لشراء هذه الأدوات.

تدابير التخفيف

مسار الخروج هو حد الخسارة

أي مسار لنقل القيمة خارج البروتوكول يجب أن يكون له حد أقصى للخسارة المحتملة عند استغلال الثغرة. ببساطة: وظيفة إصدار العملات بدون حد على كل كتلة تساوي شيكًا على بياض لأي ثغرة إصدار غير محدود. ووظيفة الاسترداد بدون حد أسبوعي تساوي شيكًا على بياض لأي تدمير في رصيد الأصول.

فكر جيدًا في تحديد قيمة واضحة لمسار الخروج الخاص بك. يجب أن يوازن بين الحد الأقصى للخسائر التي يمكنك تحملها ومتطلبات المستخدمين القصوى. إذا حدث خطأ، فهذه هي الوسيلة التي تحميك من الدمار الكامل.

القوائم البيضاء (و القوائم السوداء)

معظم البروتوكولات لديها قوائم يمكن استدعاؤها، أو معاملات، أو قوائم للمحظورين من المستخدمين. حتى لو كانت ضمنية، فهي حدود ثقة ويجب أن تُرسّم رسميًا.

تحديدها بشكل رسمي يتيح لك إعداد آليات إعداد ثنائية المراحل، مما يخلق احتكاكًا ذا معنى. يحتاج المهاجم إلى إضافة نفسه إلى القائمة البيضاء (أو إزالة نفسه من القائمة السوداء) قبل أن يتمكن من التصرف. وجود كلاهما يعني أن المهاجم يجب أن يخترق عمليتين: السوق يجب أن يُسمح (التكامل / الإدراج)، ويجب ألا يُمنع هذا الإجراء (مراجعة أمنية).

الاستعادة

مراقبة الخوارزميات

بدون مراقبة، مفتاح الإيقاف الشامل عديم الفائدة. يجب أن يراقب المراقبون الخارجيون الثوابت باستمرار، وعند ظهور مشكلة، يتم تصعيد الإنذار بشكل آلي. المسار النهائي يجب أن يصل إلى فريق الحراس متعدد التوقيعات، مع توفير سياق كافٍ لاتخاذ قرار خلال دقائق.

إيقاف وإعادة المعايرة

إذا تعرضت للاختراق، عليك إيقاف النزيف أولاً، وليس اتخاذ قرارات في العد التنازلي. بالنسبة للبروتوكول، هذا هو مفتاح الإيقاف (ويجب أن يظهر في واجهة المستخدم): زر يمكنه إيقاف جميع مسارات نقل القيمة في عملية واحدة. جهز سكربت «إيقاف الكل»، يدرج جميع المكونات القابلة للإيقاف ويوقفها بشكل ذري.

فقط الحوكمة يمكنها رفع حالة الإيقاف، لذلك لا يمكن لمفتاح الإيقاف إيقاف عقد الحوكمة نفسه. إذا استطاع فريق الحراس أن يوقف عقد الحوكمة، فسيظل في حالة قفل دائم يمنع استعادة العمليات.

ابدأ غرفة العمليات الخاصة بك

جمّد، أوقف النزيف، ثم اجمع كل من تثق بهم (مجموعة صغيرة، تم الاتفاق عليها مسبقًا) في قناة اتصال. يجب أن تكون المعلومات محمية بشكل جيد لمنع تسربها للمهاجمين، أو الجمهور، أو المتربصين.

قم بتخصيص الأدوار للفريق: شخص يتخذ القرارات؛ شخص ينفذ السكربتات الدفاعية ويوقف العمليات؛ شخص يحدد الثغرات ويبحث عن الأسباب الجذرية؛ شخص يتواصل مع الأطراف المعنية؛ شخص يسجل الملاحظات والأحداث وخطوط الزمن للقرارات.

عندما يكون الجميع على دراية بأدوارهم ويمارسونها، ستتمكن من الاستجابة وفقًا للخطوات، بدلاً من الارتباك في اللحظة الحرجة.

فكر في ردود الفعل المتسلسلة

افترض أن المهاجمين محترفون جدًا. الثغرة الأولى قد تكون فخًا، أو بذرة لهجوم لاحق. قد يكون الهجوم محاولة لإجبارك على فعل شيء خاطئ، مما يؤدي إلى استغلال الثغرة الحقيقية.

يجب أن يكون الإيقاف مؤكدًا تمامًا، ويمكن السيطرة عليه، ولا يمكن استغلاله. يجب أن يكون إيقافًا شاملاً للبروتوكول: لا تريد أن تتعرض للإيقاف عن طريق خطأ في مكون، ويفتح ثغرة أخرى. بمجرد تحديد السبب الجذري ونقطة الاختراق، استكشف السطوح المجاورة والتفاعلات المتسلسلة، وقم بإصلاحها جميعًا مرة واحدة.

تبادل الأدوار المسبقة

فقط عندما تعرف من هو خليفتك مسبقًا، يكون التغيير آمنًا. أحب فكرة سجل الخلفاء المسبق: فهي تجعل من الصعب على المهاجم استبدال الحراس أو محافظ الحوكمة السليمة بمحافظ مخترقة. تتوافق مع مفهوم «القوائم البيضاء / السوداء» في التدابير التخفيفية.

قم بتسجيل عنوان خليفتك لكل دور مهم. الإجراء الوحيد الذي يمكن تنفيذه في حالات الطوارئ هو «استبدال الدور X بخليفته». هذا يتيح لك تقييم الخلفاء بشكل تدريجي، وإجراء فحوصات الائتمان، واللقاء مع من تقدم بطلب التبديل.

اختبر الترقية بعناية قبل التنفيذ

بمجرد تحديد السبب الجذري ونطاق التأثير، تحتاج إلى إصدار التحديث. قد يكون هذا هو الشيفرة الأكثر خطورة التي ستنشرها: مكتوبة تحت ضغط، وموجهة للمهاجمين الذين أثبتوا معرفتهم العميقة ببروتوكولك والثغرات المحتملة.

لا تطلق التحديث قبل أن تختبره بشكل كافٍ. إذا لم يكن لديك وقت للتدقيق، فاعتمد على علاقات White Hat، أو قم بإعداد مسابقة قبل النشر بـ48 ساعة للحصول على مراجعة مقاومة للهجمات.

الاستعادة

التحرك بسرعة

الأموال المسروقة لها نصف عمر؛ بمجرد استغلال الثغرة، تدخل بسرعة في قنوات غسيل الأموال. جهز مقدمي خدمات التحليل على السلسلة مثل Chainalysis لمراقبة عناوين المهاجمين بشكل فوري، وإعلام منصات التداول عند الانتقال عبر السلاسل.

جهز قائمة مركزية للشركات الملتزمة، ومديري الجسور العابرة، والأمناء، والأطراف الثالثة التي تملك صلاحيات لتجميد الرسائل عبر السلاسل أو الودائع في الطريق.

التفاوض

نعم، هذا مؤلم، لكن لا تزال هناك فرصة للتواصل مع المهاجمين. كثير من الأمور يمكن حلها عبر التفاوض. قدم مكافآت White Hat ذات مهلة زمنية، وعلن أنه إذا أعادوا الأموال بالكامل قبل الموعد النهائي، فلن تتخذ إجراءات قانونية.

إذا كنت تواجه جهات فاعلة وطنية، قد لا تتفاوض، لكن لا تزال بإمكانك المشاركة في خطة «الملاذ الأبيض»، وتفويض خبراء الأمان الأبيضين للعمل نيابة عنك لحماية الأموال، مع أخذ نسبة مئوية من الثغرة كرسوم (وهي في الواقع مكافأة يدفعها المودعون).

ابحث عن مدققين جيدين

سبق وكتبت أن مع تطور نماذج اللغة الكبيرة، تقل القيمة الحدية لتوظيف المدققين. ما زلت أؤمن بذلك، لكن رأيي تغير.

أولاً، المدققون الجيدون يسبقون المنحنى. إذا كنت تعمل على شيء جديد، قد لا تكون الشيفرة والثغرات ضمن بيانات التدريب، ولم يثبت بعد أن زيادة عدد الرموز (Tokens) تساعد على اكتشاف الثغرات الجديدة. لا تريد أن تكون أول عينة لثغرة فريدة.

ثانيًا، فائدة غير متوقعة هي أن توظيف المدققين هو بمثابة ضمان لسمعتهم. إذا وقعوا على الشيفرة وكنت تعرضت للهجوم، سيكون لديهم حافز قوي للمساعدة. بناء علاقات مع محترفي الأمان هو ميزة كبيرة.

ممارسات التشغيل الآمن

اعتبر التشغيل الآمن معيارًا للنجاح. قم بمحاكاة هجمات التصيد؛ استأجر فريق أمان موثوق به لمحاولة هجمات الهندسة الاجتماعية على فريقك. جهز محافظ أجهزة احتياطية وأجهزة بديلة، بحيث تكون جاهزًا لاستبدال التوقيعات أو المحافظ عند الحاجة. لا تنتظر حتى يوم المعركة لشراء هذه الأدوات.