تقرير معمق حول مسار العملات الخاصة: من الأصول المجهولة إلى انتقال النموذج للبنية التحتية للخصوصية المتوافقة

المؤلف: أكاديمية نمو هوبى|

الملخص

مع استمرار ارتفاع حصة المؤسسات المالية في سوق التشفير، يتحول مفهوم الخصوصية من طلبات مجهولة الهوية على الهامش إلى قدرة أساسية لدمج تقنية البلوكشين في النظام المالي الحقيقي. كانت شفافية البلوكشين تُعتبر من أهم القيم الأساسية لها، لكن بعد مشاركة المؤسسات وقيادتها، بدأت تظهر قيود هيكلية على هذه الخاصية. بالنسبة للشركات والمؤسسات المالية، فإن الكشف الكامل عن علاقات المعاملات، هيكل المراكز، واستراتيجيات التوقيت يشكل مخاطر تجارية كبيرة بحد ذاته. لذلك، لم تعد الخصوصية خيارًا أيديولوجيًا، بل أصبحت شرطًا ضروريًا لتوسع وتطبيقات البلوكشين على نطاق واسع ونظامي. المنافسة في مسار الخصوصية تتجه أيضًا من “قوة المجهولية” إلى “القدرة على التوافق مع الأنظمة”.

1. الحد الأقصى للنظامي للخصوصية المجهولة تمامًا: مزايا وقيود نموذج Monero

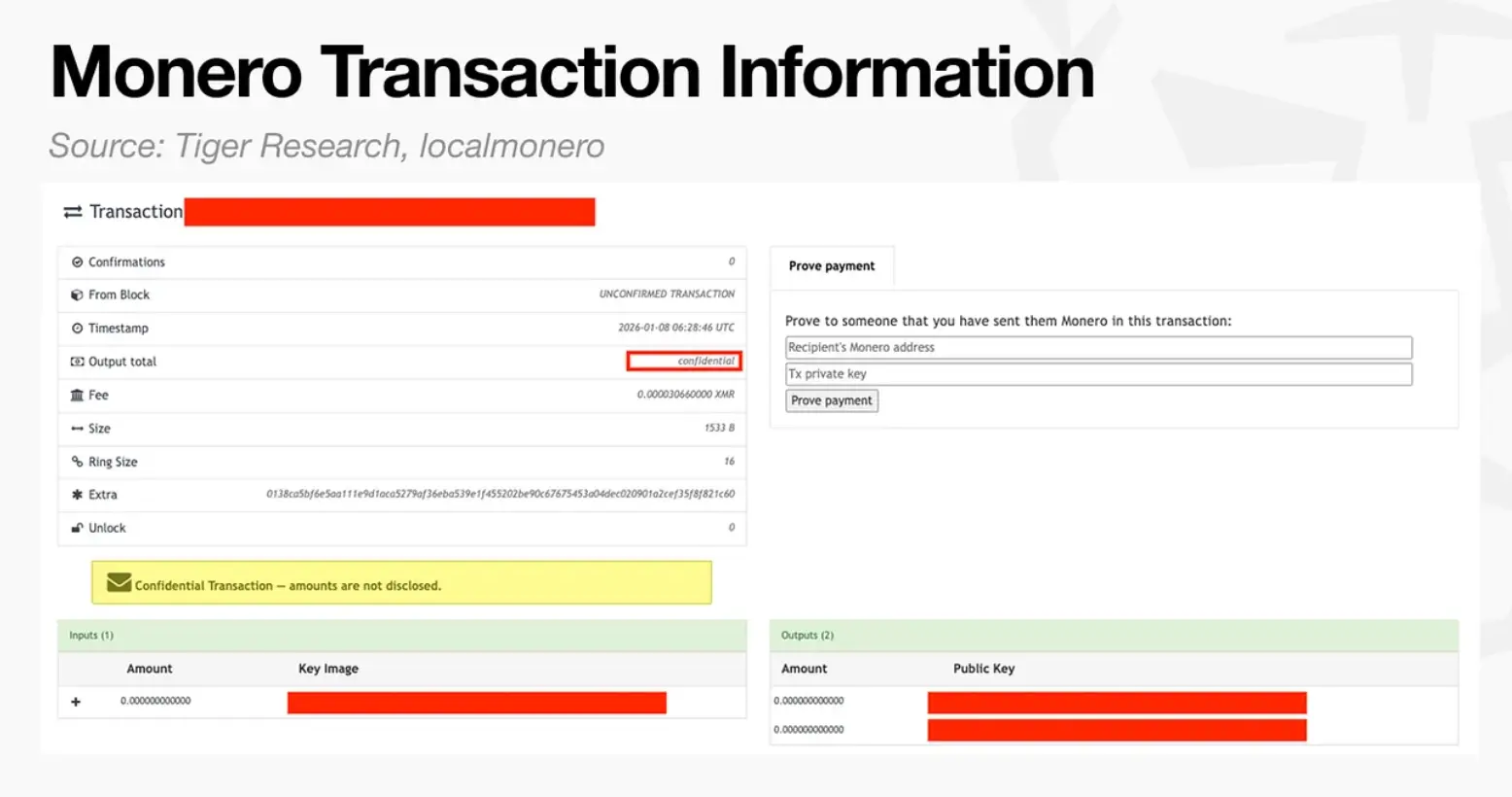

يمثل نموذج Monero للخصوصية المجهولة تمامًا، أحد أقدم وأكثر الطرق التقنية “نقاءً” في مسار الخصوصية. هدفه الأساسي ليس الموازنة بين الشفافية والخصوصية، بل تقليل المعلومات القابلة للمراقبة على السلسلة إلى أدنى حد، وقطع قدرة الأطراف الثالثة على استخراج معاني المعاملات من السجلات العامة. لتحقيق هذا الهدف، يستخدم Monero آليات مثل التوقيعات الدائرية، العناوين المخفية (stealth address)، والمعاملات السرية (RingCT)، بحيث يتم تضمين طرف المرسل، الطرف المستقبل، والمبلغ في نطاق التعتيم في آن واحد: يمكن للمراقب الخارجي أن يؤكد أن عملية تمت، لكنه يصعب عليه تحديد مسار المعاملة، الطرف المقابل، أو القيمة بدقة. بالنسبة للمستخدمين الأفراد، فإن تجربة “الخصوصية الافتراضية، غير المشروطة” جذابة جدًا — فهي تحول الخصوصية من وظيفة اختيارية إلى حالة نظامية، مما يقلل بشكل كبير من خطر تتبع السلوك المالي بواسطة أدوات التحليل البيانات، ويمنح المستخدمين قدرًا من عدم الارتباطية والخصوصية المشابهة للنقد عند الدفع، والتحويل، وامتلاك الأصول.

على المستوى التقني، قيمة الخصوصية المجهولة تمامًا لا تقتصر على “الإخفاء”، بل تتعلق أيضًا بتصميم نظامي لمواجهة تحليل البيانات على السلسلة. أكبر أثر خارجي للشفرة المفتوحة هو “المراقبة القابلة للتجميع”: حيث يتم تجميع المعلومات العامة عن كل معاملة بشكل مستمر، من خلال تجميع العناوين، التعرف على أنماط السلوك، والتحقق المتقاطع من البيانات خارج السلسلة، مما يؤدي تدريجيًا إلى ربطها بالهوية الحقيقية، وفي النهاية تكوين “صورة مالية” يمكن تسعيرها، أو استغلالها بشكل مفرط. تكمن أهمية Monero في رفع تكلفة هذا المسار إلى مستوى يغير السلوك — عندما يصبح التحليل المنسوب على نطاق واسع وبتكلفة منخفضة غير موثوق، يتراجع تأثير الردع للمراقبة، وتقل احتمالية الاحتيال. بمعنى آخر، Monero لا يخدم فقط “الأشخاص السيئين”، بل يرد أيضًا على واقع أكثر أساسًا: في البيئة الرقمية، الخصوصية ذاتها جزء من الأمان. ومع ذلك، المشكلة الأساسية في الخصوصية المجهولة تمامًا هي: أن هويتها غير قابلة للمسح، ولا يمكن تقييدها. بالنسبة للمؤسسات المالية، فإن معلومات المعاملات ليست ضرورية فقط للرقابة الداخلية والتدقيق، بل أيضًا حاملة لواجبات قانونية بموجب اللوائح. تحتاج المؤسسات إلى الاحتفاظ بسلسلة أدلة قابلة للتتبع، والتفسير، والتقديم، ضمن إطار KYC/AML، الامتثال للعقوبات، إدارة مخاطر الطرف المقابل، مكافحة الاحتيال، الضرائب والتدقيق المحاسبي. تقوم الأنظمة المجهولة تمامًا “بإغلاق” هذه المعلومات بشكل دائم على مستوى البروتوكول، مما يجعل من المستحيل على المؤسسات، حتى لو رغبت في الامتثال، أن تلتزم من الناحية الهيكلية: عندما تطلب الجهات التنظيمية تفسير مصدر الأموال، إثبات هوية الطرف المقابل، أو تقديم مبلغ وهدف المعاملة، لا يمكنها استرجاع المعلومات الأساسية من السلسلة، أو تقديم إفصاحات قابلة للتحقق لطرف ثالث. هذا ليس بسبب “عدم فهم التنظيم للتقنية”، بل هو تصادم مباشر بين الأهداف النظامية والتصميم التقني — فالنظام المالي الحديث يفرض أن يكون “قابلًا للمراجعة عند الضرورة”، بينما الحد الأدنى للخصوصية المجهولة تمامًا هو “غير قابل للمراجعة في أي ظرف”.

يظهر هذا التصادم بشكل واضح في رفض البنية التحتية المالية السائدة للأصول ذات الخصوصية القوية: حيث يتم سحب الأصول من البورصات، وعدم دعمها من قبل مؤسسات الدفع والحفظ، وعدم دخول الأموال الملتزمة. ومن الجدير بالذكر أن هذا لا يعني اختفاء الطلب الحقيقي، بل غالبًا ما يتحول إلى قنوات أكثر سرية وأكثر احتكاكًا، مما يخلق “فراغ تنظيمي” وازدهار “وسطاء رماديين”. في حالة Monero، استمرت خدمات الصرف الفوري (instant exchange) في تلبية طلبات الشراء والتحويل بكميات كبيرة خلال فترات معينة، حيث يدفع المستخدمون فروق سعر ورسوم أعلى مقابل الوصول، ويتحملون تكاليف تجميد الأموال، ومخاطر الطرف المقابل، وعدم الشفافية في المعلومات. والأهم من ذلك، أن نماذج الأعمال لهذه الوسطاء قد تخلق ضغطًا هيكليًا مستمرًا: عندما يقوم مقدمو الخدمة بتحويل رسوم Monero التي يتلقونها بسرعة إلى عملات مستقرة وسحبها، تظهر سوقات بيع سلبية غير مرتبطة بالطلب الحقيقي، ولكنها تحدث بشكل مستمر، مما يضغط على اكتشاف السعر على المدى الطويل. وهكذا، تظهر مفارقة: كلما زاد استبعاد الأصول من القنوات المنظمة، زاد تركيز الطلب على الوسطاء ذوي الاحتكاك العالي؛ وكلما زادت قوة الوسطاء، زاد تشويه السعر؛ وكلما تشوه السعر، زاد صعوبة تقييم ودخول الأموال من قبل رأس المال السائد عبر “السوق الطبيعي”، مما يخلق حلقة مفرغة. هذه العملية ليست نتيجة “عدم اعتراف السوق بالخصوصية”، بل هي نتيجة تفاعل بين النظام والهيكل القنوي.

لذا، لا ينبغي تقييم نموذج Monero فقط من خلال النقاش الأخلاقي، بل يجب أن يُنظر إليه من خلال قيود التوافق النظامي: فالخصوصية المجهولة تمامًا تعتبر “آمنة بشكل افتراضي” على مستوى الأفراد، لكنها “غير قابلة للاستخدام افتراضيًا” على مستوى المؤسسات. كلما كانت مزاياها أكثر تطرفًا، كانت أزمتها أكثر صلابة. حتى مع ارتفاع الحديث عن الخصوصية مستقبلًا، فإن ساحة المعركة الرئيسية للأصول المجهولة ستظل في الطلب غير المؤسسي والمجتمعات الخاصة؛ أما في عصر المؤسسات، فالأكثر ترجيحًا هو أن تختار المؤسسات المالية “الخصوصية القابلة للتحكم” و"الكشف الاختياري" — بحيث تحمي الأسرار التجارية وخصوصية المستخدمين، وفي الوقت ذاته توفر أدلة تدقيق وتنظيم عند التفويض. بعبارة أخرى، ليس Monero فاشلًا تقنيًا، بل هو مقيد في سيناريوهات استخدام يصعب على النظام استيعابها: فهو يثبت أن الخصوصية القوية ممكنة هندسيًا، لكنه أيضًا يوضح بشكل واضح أن، عندما تدخل المالية عصر الامتثال، سيتحول محور المنافسة في الخصوصية من “هل يمكن إخفاء كل شيء” إلى “هل يمكن إثبات كل شيء عند الحاجة”.

2. صعود الخصوصية الاختيارية

في ظل وصول الخصوصية المجهولة تمامًا إلى الحد الأقصى للنظامية، بدأ مسار الخصوصية يتغير بشكل استراتيجي. أصبحت “الخصوصية الاختيارية” مسارًا تكنولوجيًا ونظاميًا جديدًا للتسوية، حيث لا يتعلق الأمر بمواجهة الشفافية، بل بإضافة طبقة خصوصية قابلة للتحكم والتفويض والكشف على أساس السجلات القابلة للتحقق بشكل افتراضي. المنطق الأساسي لهذا التحول هو أن الخصوصية لم تعد أداة للهروب من الرقابة، بل أُعيد تعريفها كقدرة أساسية يمكن للنظام استيعابها. يُعد Zcash أحد أوائل التطبيقات التي تتبنى مسار الخصوصية الاختيارية. من خلال تصميم يدمج بين العناوين الشفافة (t-addresses) والعناوين المخفية (z-addresses)، يوفر للمستخدمين حرية الاختيار بين الشفافية والخصوصية. عند استخدام العناوين المخفية، يتم تشفير معلومات المرسل، المستقبل، والمبلغ على السلسلة؛ وعند الحاجة للامتثال أو التدقيق، يمكن للمستخدمين من خلال “مفتاح العرض” الكشف عن كامل تفاصيل المعاملة لطرف ثالث معين. هذا الهيكل يُعد إنجازًا هامًا: لأنه لأول مرة في مشاريع الخصوصية السائدة، يُوضح أن الخصوصية لا يجب أن تأتي على حساب قابلية التحقق، وأن الامتثال لا يعني بالضرورة الشفافية المطلقة.

من منظور تطور النظام، فإن قيمة Zcash لا تكمن في معدل اعتماده، بل في إثبات مفهومه. فهو يثبت أن الخصوصية يمكن أن تكون اختيارية وليست الحالة الافتراضية للنظام، ويثبت أن أدوات التشفير يمكن أن تترك واجهات تقنية للكشف عن المعلومات للجهات التنظيمية. هذا مهم جدًا في سياق التنظيم الحالي: فالمناطق القضائية الرئيسية لا تنكر جوهر الخصوصية، بل ترفض “الخصوصية غير القابلة للمراجعة”. تصميم Zcash يرد على هذا القلق بشكل مباشر. ومع ذلك، عندما يتحول مفهوم الخصوصية الاختيارية من أداة للتحويلات الشخصية إلى بنية أساسية للمعاملات المؤسساتية، تظهر قيود هيكلية واضحة. فالنموذج الخصوصي في الأصل يقتصر على خيار ثنائي: إما أن تكون المعاملة كاملة علنية، أو أن تكون مخفية بالكامل. بالنسبة للسيناريوهات المالية الواقعية، فإن هذا النموذج ثنائي جدًا وبدون مرونة. فالمعاملات المؤسساتية لا تتعلق فقط بـ"الطرفين" بل تشمل عدة أطراف ومسؤوليات متعددة — حيث يحتاج الطرف المقابل إلى تأكيد شروط الأداء، ويحتاج جهات المقاصة والتسوية إلى معرفة المبالغ والأوقات، ويحتاج المدققون إلى التحقق من السجلات الكاملة، وقد يركز المنظمون فقط على مصدر الأموال وملاءمة المعاملة. هذه الاحتياجات غير متطابقة أو غير مكتملة التداخل.

في ظل هذا السياق، لا يمكن لـ Zcash تفكيك معلومات المعاملة أو تفويضها بشكل تفريقي. لا يمكن للمؤسسات أن تكتفي بالكشف عن “المعلومات الضرورية”، بل عليها أن تختار بين “الكشف الكامل” و"الإخفاء الكامل". هذا يعني أنه عند دخولها في عمليات مالية معقدة، إما أن تكشف عن الكثير من المعلومات الحساسة، أو أن تفتقر إلى تلبية الحد الأدنى من متطلبات الامتثال. لذلك، فإن قدراتها الخصوصية تصبح غير قابلة للدمج بشكل فعال في سير العمل الحقيقي للمؤسسات، وتظل حبيسة الاستخدامات التجريبية أو الهامشية. بالمقابل، يمثل Canton Network نموذجًا آخر للخصوصية الاختيارية، حيث لا ينطلق من “الأصول المجهولة”، بل من تصميم يستند مباشرة إلى عمليات المؤسسات والقيود النظامية. فمبدأه الأساسي ليس “إخفاء المعاملات”، بل “إدارة حقوق الوصول للمعلومات”. عبر لغة العقود الذكية Daml، يقوم Canton بتقسيم المعاملة إلى مكونات منطقية متعددة، بحيث يمكن لكل طرف أن يرى فقط البيانات ذات الصلة بصلاحياته، بينما يتم عزل باقي المعلومات على مستوى البروتوكول. هذا التصميم يغير قواعد اللعبة بشكل جذري: فالخصوصية لم تعد مجرد خاصية تضاف بعد إتمام المعاملة، بل تُدمج في هيكل العقود ونظام الصلاحيات، وتصبح جزءًا من عملية الامتثال.

من منظور أوسع، يكشف الفرق بين Zcash و Canton عن اتجاهات التخصص في مسار الخصوصية. فالأول لا يزال يعتمد على عالم التشفير الأصلي، ويحاول التوازن بين الخصوصية الشخصية والامتثال؛ بينما يتبنى الثاني بشكل نشط النظام المالي الحقيقي، ويعمل على هندسة الخصوصية، وتسييسها، وتطويعها نظاميًا. مع استمرار ارتفاع حصة المؤسسات في سوق التشفير، ستنتقل ساحة المعركة في الخصوصية أيضًا. المستقبل، لن يكون حول من يمكنه إخفاء أكبر قدر من المعلومات، بل حول من يمكنه أن يثبت كل شيء عند الحاجة، دون الكشف عن معلومات غير ضرورية. وتحت هذا المعيار، فإن الخصوصية الاختيارية لم تعد مجرد مسار تقني، بل طريق ضروري للوصول إلى النظام المالي السائد.

3. الخصوصية 2.0: من إخفاء المعاملات إلى ترقية بنية الخصوصية الحاسوبية

عندما يُعاد تعريف الخصوصية كشرط ضروري لربط المؤسسات على السلسلة، تتوسع حدود وقيمة مسار الخصوصية أيضًا. لم تعد الخصوصية تُفهم فقط على أنها “هل يمكن رؤية المعاملة”، بل تتجه نحو مسائل أعمق: هل يمكن للنظام أن يُكمل الحسابات، والتعاون، واتخاذ القرارات، دون الكشف عن البيانات الأساسية؟ هذا التحول يُعد علامة على انتقال مسار الخصوصية من المرحلة 1.0، التي تركز على “الخصوصية للأصول / التحويلات”، إلى المرحلة 2.0، التي تركز على “الخصوصية الحاسوبية”، حيث تُرفع الخصوصية من وظيفة اختيارية إلى بنية أساسية عامة. في زمن الخصوصية 1.0، كانت التقنيات تركز على “ماذا يُخفي” و"كيف يُخفي"، أي إخفاء مسارات المعاملات، المبالغ، والارتباط بالهوية؛ أما في زمن الخصوصية 2.0، فالمحور يتحول إلى “ماذا يمكن أن نفعل في ظل الإخفاء”. هذا الفرق حاسم. فالمؤسسات لا تحتاج فقط إلى تحويلات خاصة، بل تحتاج إلى إتمام عمليات معقدة مثل التوفيق بين المعاملات، حساب المخاطر، التسوية، تنفيذ الاستراتيجيات، وتحليل البيانات، في ظل الخصوصية. إذا كانت الخصوصية تغطي فقط طبقة الدفع، ولا تمتد إلى منطق الأعمال، فإن قيمتها تظل محدودة.

يمثل Aztec Network أحد أوائل النماذج لهذا التحول داخل نظام البلوكشين. لم يعتبر Aztec الخصوصية أداة لمواجهة الشفافية، بل كخاصية قابلة للبرمجة مدمجة في بيئة التنفيذ للعقود الذكية. عبر تقنية الإثبات الصفري (Zero-Knowledge Proof) وبنية Rollup، يسمح Aztec للمطورين بتعريف بدقة في مستوى العقد، أي الحالات خاصة، وأي الحالات عامة، مما يحقق “خصوصية جزئية، وشفافية جزئية” منطقًا مختلطًا. هذه القدرة تجعل الخصوصية تتجاوز مجرد التحويلات، لتشمل الإقراض، والتداول، وإدارة الخزائن، وحوكمة DAO، وغيرها من الهياكل المالية المعقدة. ومع ذلك، فإن الخصوصية 2.0 لم تتوقف عند عالم البلوكشين الأصلي. مع ظهور الذكاء الاصطناعي، والتمويل المعتمد على البيانات، والحاجة إلى التعاون بين المؤسسات، أصبح الاعتماد فقط على إثباتات المعرفة الصفرية على السلسلة غير كافٍ لتغطية جميع السيناريوهات. لذلك، بدأ مسار الخصوصية يتجه نحو مفهوم أوسع هو “شبكة الحوسبة الخصوصية”. مشاريع مثل Nillion و Arcium و غيرها وُجدت في هذا السياق. السمات المشتركة لهذه المشاريع أنها لا تحاول استبدال البلوكشين، بل تعمل كطبقة توازي بين البلوكشين والتطبيقات الواقعية. من خلال الحوسبة الآمنة متعددة الأطراف (MPC)، والتشفير التام التماثلي (FHE)، وإثباتات المعرفة الصفرية (ZKP)، يمكن للبيانات أن تُخزن، وتُستدعى، وتُحسب في حالة مشفرة طوال الوقت، دون أن يحتاج المشاركون إلى الوصول إلى البيانات الأصلية، مما يتيح لهم تنفيذ نماذج التنبؤ، وتقييم المخاطر، وتنفيذ السياسات بشكل مشترك. هذه القدرة ترفع الخصوصية من خاصية على مستوى المعاملة إلى قدرة على مستوى الحوسبة، مع سوق محتملة تتوسع إلى استنتاجات الذكاء الاصطناعي، والتداول في الأسواق المظلمة، والكشف عن بيانات الأصول الحقيقية (RWA)، والتعاون بين الشركات.

مقارنةً مع العملات الرقمية الخصوصية التقليدية، فإن منطق القيمة لمشاريع الحوسبة الخصوصية قد تغير بشكل كبير. فهي لا تعتمد على “علاوة الخصوصية” كقصة رئيسية، بل تعتمد على عدم إمكانية الاستبدال الوظيفي. عندما يكون من المستحيل إجراء بعض الحسابات في بيئة عامة، أو أن الكشف عنها في الحالة النصية قد يسبب مخاطر تجارية وأمنية خطيرة، فإن الحوسبة الخصوصية لم تعد مسألة “هل أحتاجها”، بل أصبحت مسألة “بدونها، لا يمكن أن تعمل”. هذا يمنح مسار الخصوصية لأول مرة إمكانات “حماية أساسية” مشابهة. فبمجرد أن تتراكم البيانات، والنماذج، والعمليات في شبكة حوسبة خصوصية معينة، فإن تكلفة النقل ستصبح أعلى بكثير من بروتوكولات DeFi العادية. سمة أخرى مهمة لمرحلة الخصوصية 2.0 هي هندسة الخصوصية، وتجزئتها، ودمجها بشكل غير مرئي. لم تعد الخصوصية تظهر كـ"عملة خصوصية" أو “بروتوكول خصوصية” ظاهري، بل تُفكك إلى وحدات قابلة لإعادة الاستخدام، وتُدمج في المحافظ، وطبقات الحساب، وطبقات Layer2، والجسور بين السلاسل، وأنظمة الشركات. قد لا يدرك المستخدم النهائي أنه “يستخدم الخصوصية”، لكن رصيده، واستراتيجياته، وارتباط هويته، وأنماط سلوكه تكون محمية بشكل افتراضي. هذا “الخصوصية غير الظاهرة” يتوافق بشكل أكبر مع مسار الاعتماد على نطاق واسع.

وفي الوقت نفسه، يتحول اهتمام الجهات التنظيمية أيضًا. ففي مرحلة الخصوصية 1.0، كانت المشكلة الأساسية هي “هل يوجد هوية مجهولة؟”، أما في مرحلة الخصوصية 2.0، فالسؤال هو “هل يمكن التحقق من الامتثال دون الكشف عن البيانات الأصلية؟”. وهكذا، فإن إثبات المعرفة الصفرية، والحسابات القابلة للتحقق، والامتثال القائم على القواعد، أصبحت واجهات رئيسية بين مشاريع الحوسبة الخصوصية والبيئة النظامية. لم تعد الخصوصية تُعتبر مصدر خطر، بل أُعيد تعريفها كوسيلة تقنية لتحقيق الامتثال. بشكل عام، فإن الخصوصية 2.0 ليست مجرد ترقية بسيطة للعملات الرقمية الخصوصية، بل استجابة منهجية لكيفية دمج البلوكشين في الاقتصاد الحقيقي. فهي تعني أن أبعاد المنافسة في مسار الخصوصية تتغير من مستوى الأصول إلى مستوى التنفيذ، ومن مستوى الدفع إلى مستوى الحوسبة، ومن مستوى الأيديولوجيا إلى مستوى الهندسة. في عصر المؤسسات، فإن المشاريع الخصوصية ذات القيمة طويلة الأمد ليست بالضرورة الأكثر “غموضًا”، بل الأكثر “قابلية للاستخدام، والتحقق، والامتثال”. وهكذا، فإن الحوسبة الخصوصية تمثل تجسيدًا مركزيًا لهذا المنطق على المستوى التقني.

4. الخلاصة

بشكل عام، فإن نقطة التحول الأساسية في مسار الخصوصية لم تعد تتعلق بـ"هل الخصوصية موجودة"، بل بـ"كيف يمكن استخدام الخصوصية مع الالتزام". النموذج المجهول تمامًا يوفر قيمة أمان لا يمكن استبدالها على مستوى الأفراد، لكنه من الناحية النظامية غير قابل للمراجعة، مما يصعب أن يحمل أنشطة مالية مؤسسية. أما الخصوصية الاختيارية، فهي من خلال تصميمها القابل للكشف والتفويض، توفر واجهات تقنية عملية بين الخصوصية والتنظيم. وأخيرًا، فإن ظهور الخصوصية 2.0 يرفع الخصوصية من خاصية للأصول إلى بنية أساسية للحوسبة والتعاون. في المستقبل، لن تظهر الخصوصية كوظيفة ظاهرة، بل ستُدمج بشكل افتراضي في جميع العمليات المالية والبيانات. المشاريع ذات القيمة طويلة الأمد لن تكون بالضرورة الأكثر “غموضًا”، بل الأكثر “قابلية للاستخدام، والتحقق، والامتثال”. وهذا هو العلامة الرئيسية لنضوج مسار الخصوصية من مرحلة التجربة إلى النضج.