USR 穩定幣脫錨崩跌 97%!Resolv 鑄造漏洞致 2500 萬遭竊

攻擊者於世界協調時(UTC)週日凌晨 2 時 21 分,利用 Resolv 穩定幣協議的 USR 鑄造合約存取控制漏洞,以約 20 萬美元的 USDC 鑄造逾 8,000 萬枚無擔保代幣,並透過交易所兌換竊走約 2,500 萬美元。USR 隨即在 Curve Finance 主要流動性池崩跌至 0.025 美元。

攻擊機制:鑄造合約如何遭到利用

(來源:Etherscan)

(來源:Etherscan)

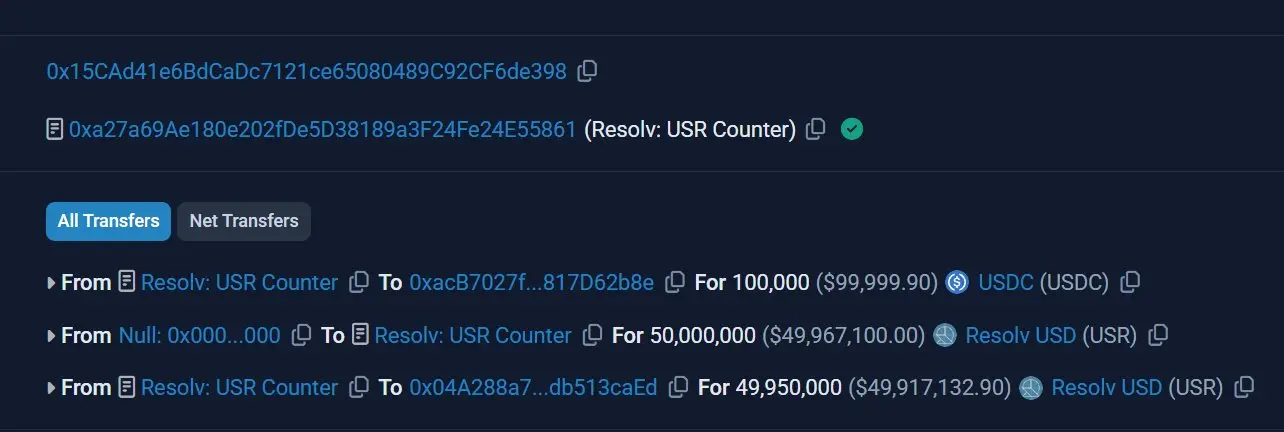

X 帳號 YieldsAndMore 最早記錄此次異常交易:攻擊者向 Resolv 的 USR Counter 合約存入 10 萬枚 USDC,卻獲得 5,000 萬枚 USR,約為正常數量的 500 倍;隨後透過第二筆交易再額外鑄造 3,000 萬枚,總計約 8,000 萬枚。

鏈上分析師 Andrew Hong 將漏洞根源指向協議的 SERVICE_ROLE 特權角色。此角色用於完成兌換請求,但僅由普通外部帳戶(EOA)控制,而非更安全的多重簽名架構。此外,鑄造合約完全缺乏預言機價格驗證、數量上限,以及鑄幣限額機制。

DeFi 基金 D2 Finance 提出三種可能的攻擊路徑:預言機遭篡改、鏈下簽名者被入侵,或鑄造請求與完成環節之間的數量驗證缺失。

市場衝擊:脫錨效應擴散至 DeFi 借貸生態

(來源:Trading View)

(來源:Trading View)

鑄造完成後 17 分鐘內, USR 在 Curve Finance 流動性池崩跌至 0.025 美元,隨後回升至約 0.85 美元,但仍未恢復完整錨定。攻擊者主要地址(以 0x04A2 開頭)最終持有 11,409 枚 ETH(約 2,370 萬美元),另一關聯地址持有約 110 萬美元的 wstUSR 代幣。

USR 脫錨的連鎖效應

借貸平台流動性受損: USR 與 wstUSR 被 Morpho 及 Gauntlet 接受為抵押品,脫錨後部分投機者以折扣價買入 USR 並以面值借出 USDC,加速金庫流動性枯竭

RLP 保險層承壓:作為損失吸收機制的 Resolv 流動性池(RLP)攻擊前流通資金約 3,860 萬美元;最大持有人 Stream Finance 在 Morpho 持有 1,360 萬枚 RLP,凈敞口約 1,700 萬美元

RESOLV 治理代幣下跌:受事件影響,RESOLV 在 24 小時內下跌約 8.5%

儘管 Resolv Labs 聲明抵押池「完全完好無損」,鏈上分析師指出,此次攻擊本質為供應膨脹而非直接盜取抵押品。8,000 萬枚新代幣稀釋現有流通量,攻擊者拋售行為摧毀流動性,攻擊期間持有 USR 的用戶已承受實質損失。

安全審計局限與監管政策交集

Cyvers 執行長 Deddy Lavid 表示:「僅靠審計是不夠的,若未對鑄造量與供應量進行實時監控,在最關鍵的時刻便如同盲人一般。」 Resolv 官網宣稱已完成五家機構的 14 項審計,並設立 50 萬美元的 Immunefi 漏洞賞金計劃。

此次事件發生時機敏感。美國立法機構正積極推進依據《 GENIUS 法案》監管收益型穩定幣,多位關鍵參議員已於攻擊發生前一天就穩定幣收益處理方式達成原則性協議。此外,根據 Immunefi 最新報告,2026 年加密貨幣攻擊事件的平均損失約為 2,500 萬美元,此次事件金額與產業均值吻合。

常見問題

USR 是什麼類型的穩定幣,為何會發生脫錨?

USR 是 Resolv Labs 發行的美元掛鉤穩定幣,採用 delta 中性對沖策略,以 ETH 與 BTC 作為底層支撐。此次脫錨並非抵押品不足所致,而是攻擊者利用鑄造漏洞創建大量無擔保代幣並在市場集中拋售,導致主要流動性池瞬間崩潰。

此次攻擊的核心技術漏洞是什麼?

漏洞核心在於 SERVICE_ROLE 特權帳戶由普通 EOA 控制,且鑄造合約缺乏預言機價格檢查、數量驗證與鑄幣上限。這使攻擊者僅憑約 20 萬美元的 USDC,便能鑄造出正常數量 500 倍的 USR 代幣。

USR 持有者面臨哪些實際損失風險?

攻擊者大量拋售無擔保 USR 直接摧毀流動性,攻擊期間持有 USR 的用戶承受即時市值損失。此外, wstUSR 被用作多個 DeFi 借貸平台的抵押品,脫錨效應進一步影響相關金庫的流動性結構。