Пошукові результати Bing AI підозрюють у компрометації: хакери поширюють підроблені інсталятори OpenClaw з метою викрадення криптоактивів, що акцентує увагу на питаннях безпеки в AI-орієнтованих пошукових системах.

Огляд події: Підозра на отруєння результатів пошуку Bing AI

Джерело зображення: https://x.com/im23pds/status/2031163246783410581

Джерело зображення: https://x.com/im23pds/status/2031163246783410581

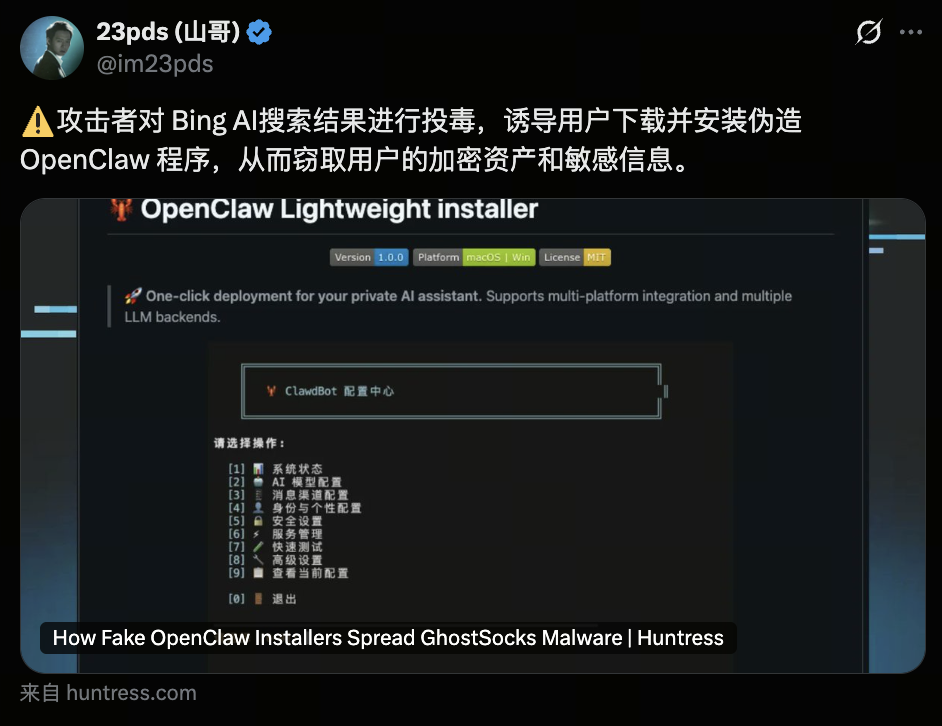

У березні 2026 року керівник служби безпеки компанії SlowMist, що спеціалізується на блокчейн-безпеці, опублікував попередження: зловмисники могли змінити результати пошуку Bing AI, використовуючи тактику «search poisoning». Вони заманювали користувачів завантажити підроблену програму OpenClaw, щоб викрасти криптоактиви та конфіденційну інформацію.

«Search poisoning» — це спосіб, коли зловмисники створюють спеціальні сайти чи репозиторії для підвищення їх позицій у пошукових результатах. При пошуку за релевантними ключовими словами шкідливі ресурси можуть опинитися на верхніх позиціях або навіть бути безпосередньо рекомендованими AI-пошуком.

У цьому випадку введення ключових слів “OpenClaw Windows” спонукало Bing AI рекомендувати фальшивий GitHub-репозиторій як джерело для завантаження. Після запуску інсталятора деякі пристрої користувачів були заражені шкідливим ПЗ, що викрадає дані.

Згодом дослідники підтвердили видалення шкідливого репозиторію та інсталятора, проте інцидент спричинив масштабну дискусію щодо безпеки AI-пошуку та захисту криптоактивів у галузі.

Що таке OpenClaw? Чому він став мішенню?

Джерело зображення: OpenClaw Official Site

Джерело зображення: OpenClaw Official Site

OpenClaw — це сучасний open-source інструмент для розробників AI-агентів та автоматизації, що використовується для створення AI-агентів, автоматизації задач і формування інструментарію розробника.

Зі стрімким розвитком фреймворків для AI-агентів та автоматизації кількість користувачів цих інструментів стрімко зростає.

Швидко зростаюча екосистема розробників є привабливою мішенню для атак із кількох причин:

- Розробники довіряють open-source репозиторіям: Зазвичай вони завантажують інструменти й код із GitHub.

- AI-інструменти часто потребують підвищених прав доступу: Багато AI-інструментів мають доступ до системних файлів, API-ключів чи хмарних облікових даних.

- Є суттєвий перетин із крипто користувачами: AI-розробники, Web3-розробники та криптоінвестори часто є одними й тими ж людьми.

Тому, поширюючи фальшиві інсталятори OpenClaw, зловмисники можуть безпосередньо атакувати пристрої, де зберігаються приватні ключі гаманців, торгові акаунти чи API-ключі.

Механізм атаки: від search poisoning до поширення шкідливого ПЗ

Підробка репозиторію GitHub і зловживання довірою спільноти

Дослідники встановили, що зловмисники створили організацію GitHub під назвою “openclaw-installer” і завантажили в неї репозиторії, які виглядали легітимними.

Щоб підвищити достовірність, вони скопіювали фрагменти реального коду проєкту, зробивши структуру репозиторію максимально схожою на офіційну.

Завдяки високій репутації GitHub у розробницькій спільноті й рекомендаціям AI багато користувачів сприймали репозиторій як офіційний.

Атака розгорталася так:

- Користувач шукає OpenClaw через Bing AI

- AI рекомендує зловмисний GitHub-репозиторій

- Користувач завантажує фальшивий інсталятор

- Шкідливий код непомітно викрадає інформацію

Атака використовує довіру до open-source + AI-рекомендації, що значно підвищує ймовірність успіху.

Окремі шкідливі навантаження для Windows і macOS

Дослідники з’ясували, що зловмисники розробили специфічні шкідливі навантаження для кожної ОС.

Windows:

- Поширюється підроблений інсталятор OpenClaw_x64.exe

- При запуску активується Vidar info-stealer у пам’яті

- Одночасно встановлюється троян GhostSocks для віддаленого контролю

macOS:

- Надаються фальшиві інструкції з інсталяції

- Користувачів змушують виконати Bash-команди у терміналі

- Завантажується й встановлюється Atomic Stealer

Ці шкідливі програми викрадають:

- Паролі браузера

- Ключі крипто-гаманців

- SSH-ключі

- API-токени

- Дані для входу в Telegram/Discord

Отримавши ці дані, зловмисники з легкістю переводять криптоактиви жертви.

AI-пошук і SEO poisoning: новий фронт кібер атак

Хоча search poisoning існує давно, розвиток AI-пошуку значно посилює його ефект. Дослідження показують: зловмисники можуть змінювати вебконтент, структуру репозиторіїв чи ключові слова, щоб підняти шкідливі ресурси у пошукових результатах.

AI-пошук створює додаткові ризики:

- AI узагальнює й рекомендує контент

- Користувачі більше довіряють AI-рекомендаціям

- Рекомендовані посилання можуть обходити стандартні фільтри

Аналітики безпеки зазначають: розміщення шкідливого коду у вигляді легітимного репозиторію GitHub дозволяє йому потрапити в індексацію й рекомендації пошукових систем.

Таким чином, комбінація AI-пошуку + open-source платформ стає потужним новим вектором атак.

Вплив на криптоіндустрію та екосистему розробників

Інцидент підкреслив три ключові тенденції:

1. AI-інструменти стали основними мішенями

З поширенням AI-агентів та автоматизації зловмисники маскують шкідливе ПЗ під AI-інструменти.

2. Довіра до open-source активно експлуатується

Платформи на кшталт GitHub і PyPI, відкриті й прозорі, легко використовуються зловмисниками.

3. Криптоактиви — головні цілі

Stealer malware зазвичай шукає:

- MetaMask

- Браузерні гаманці

- Локальні файли гаманців

- API-ключі

Після викрадення ці активи практично не можна повернути.

Керівництво з безпеки для користувачів: як уникнути подібних атак

Із розвитком складних атак користувачам варто дотримуватись таких заходів:

1. Завантажуйте ПЗ лише з офіційних джерел

Не завантажуйте інструменти з результатів пошуку; використовуйте лише офіційні GitHub-репозиторії або сайти.

2. Перевіряйте репозиторії коду

Оцініть:

- Офіційну верифікацію

- Тривалу історію комітів

- Активну спільноту розробників

3. Перевіряйте підписи інсталяторів

Багато проєктів надають SHA256 або GPG-підписи.

4. Використовуйте окремі пристрої для управління приватними ключами

Не зберігайте приватні ключі гаманців із великими сумами у середовищі розробки.

5. Використовуйте апаратні гаманці

Навіть якщо комп’ютер заражено, апаратний гаманець забезпечує додатковий захист.

Виклики безпеки та майбутні тенденції в епоху AI-пошуку

Інцидент з Bing AI продемонстрував, що AI-пошукові системи ще не здатні ефективно відфільтровувати довірений контент.

Зі зростанням ролі AI-пошуку, AI-агентів та інструментів автоматизації як основних точок входу в інтернет, зловмисники вдосконалюють методи, зокрема:

- Poisoning AI-пошукових результатів

- Дезінформацію через AI-генерований контент

- Шкідливий код у плагінах AI-агентів

У майбутньому платформи мають зміцнювати захист шляхом:

- Посилення механізмів верифікації джерел AI-пошукових результатів

- Впровадження систем довіри для open-source репозиторіїв

- Покращення автоматизованого виявлення шкідливого ПЗ

Для користувачів, у світі глибокої інтеграції AI-інструментів і криптоактивів, усвідомленість щодо безпеки стане найважливішим захистом цифрових активів.

Пов’язані статті

Cardano й Ethereum: фундаментальні відмінності між двома провідними платформами для смартконтрактів

Токеноміка USD.AI: поглиблений аналіз застосування токена CHIP і механізмів заохочення

Що таке TAO? Вичерпний посібник з токеноміки Bittensor, моделі обігу та механізмів стимулювання

Детальний аналіз Audiera GameFi: як Dance-to-Earn інтегрує ШІ у ритмічні ігри

Як функціонує Bittensor: архітектура підмереж, майнери та пояснення Yuma Consensus