十一

【$ICP 信号】リトライして買い、板が主力の意図を露呈

$ICP 1Hレベルは2.29付近で反復テスト、買い注文の深さは明らかに売り注文より厚く、資金の底支え意図が完全に露出。4時間足のMACDヒストグラムは縮小しているが、価格は深く下落せず、ポジション量は安定している。これは典型的な蓄積構造だ。

🎯方向:買い

⚡エントリー/注文:2.284 - 2.288の範囲で分割仕掛け

🛑ストップロス:2.274

🚀ターゲット1:2.297

🚀ターゲット2:2.301

🛡️取引管理:

- 実行戦略:ターゲット1に到達後、50%のポジションを縮小し、ストップロスを損益分岐点に引き上げる。価格がエントリーポイントに戻った場合は自動的に退出し、資本金を保護。

板のデータによると、2.28から2.29の買い注文の積み重ねは非常に密集しており、堅固なクッションを形成している。同時に、1時間RSIは50付近で安定し、価格の下落に追随せず、わずかな底背離の兆候を示している。ポジション量は価格の横ばい期間中に安定しており、大規模な資金の逃避は見られず、むしろ主力がこの位置での換手と吸収を行っていると考えられる。負の資金費率もロングポジションのコストを低減させている。この板の深さとポジション行動の組み合わせは、上昇のパルスが間もなく到来することを示唆している。現位置でのエントリーはリスクリワード比

原文表示$ICP 1Hレベルは2.29付近で反復テスト、買い注文の深さは明らかに売り注文より厚く、資金の底支え意図が完全に露出。4時間足のMACDヒストグラムは縮小しているが、価格は深く下落せず、ポジション量は安定している。これは典型的な蓄積構造だ。

🎯方向:買い

⚡エントリー/注文:2.284 - 2.288の範囲で分割仕掛け

🛑ストップロス:2.274

🚀ターゲット1:2.297

🚀ターゲット2:2.301

🛡️取引管理:

- 実行戦略:ターゲット1に到達後、50%のポジションを縮小し、ストップロスを損益分岐点に引き上げる。価格がエントリーポイントに戻った場合は自動的に退出し、資本金を保護。

板のデータによると、2.28から2.29の買い注文の積み重ねは非常に密集しており、堅固なクッションを形成している。同時に、1時間RSIは50付近で安定し、価格の下落に追随せず、わずかな底背離の兆候を示している。ポジション量は価格の横ばい期間中に安定しており、大規模な資金の逃避は見られず、むしろ主力がこの位置での換手と吸収を行っていると考えられる。負の資金費率もロングポジションのコストを低減させている。この板の深さとポジション行動の組み合わせは、上昇のパルスが間もなく到来することを示唆している。現位置でのエントリーはリスクリワード比

- 報酬

- いいね

- コメント

- リポスト

- 共有

🔥 何が$BTC を高く送るのか

ビットコインは条件が変わると垂直に上昇します:

• 地政学的緩和

• 原油の弱さ

• 貿易の安定

• ホルムズ海峡などの重要なルートの開放

• フェデラル・リザーブのハト派転換

• 流動性拡大の開始

それが市場が恐怖から加速へと移行する瞬間です。

#GateSquareAprilPostingChallenge #OilPricesRise

#CreatorLeaderboard

#AreYouBullishOrBearishToday?

ビットコインは条件が変わると垂直に上昇します:

• 地政学的緩和

• 原油の弱さ

• 貿易の安定

• ホルムズ海峡などの重要なルートの開放

• フェデラル・リザーブのハト派転換

• 流動性拡大の開始

それが市場が恐怖から加速へと移行する瞬間です。

#GateSquareAprilPostingChallenge #OilPricesRise

#CreatorLeaderboard

#AreYouBullishOrBearishToday?

BTC0.18%

- 報酬

- いいね

- コメント

- リポスト

- 共有

LDOG

LUNC DOG

作成者@0xa909...08be

上場の進行状況

100.00%

時価総額:

$14.28K

より多くのトークン

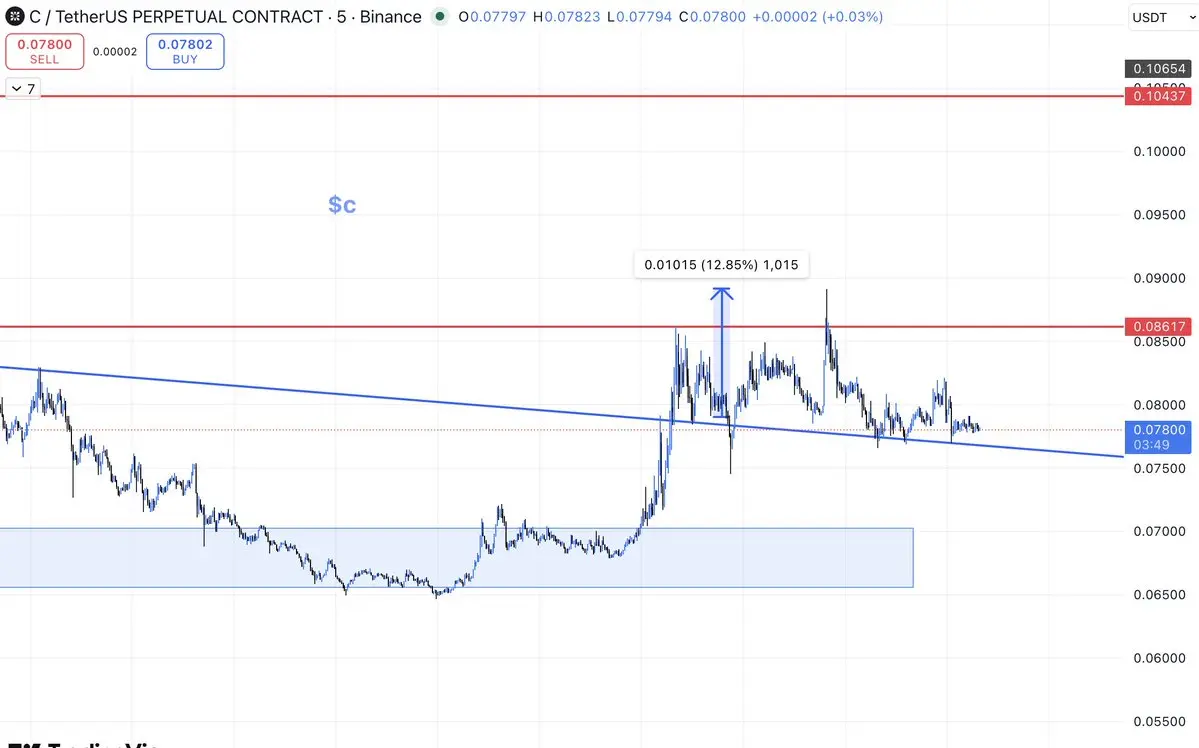

DRIFT最近の騒動はまさに騒然としており、場内ではパニック的に逃げ出す者もいれば、火中の栗を拾おうとする者もいる。事の発端を調べてみると、これはSolanaのパブリックチェーン上にあるトップクラスの永続取引プラットフォームであることがわかる。表面上のデータだけを見ると華麗で、累計取引量は500億、ユーザー数は約15万、TVLは5.5億に達している。しかし、一連の騒動により2.8億の資金が盗まれ、これはまさに骨折り損のくたびれ儲けであり、実質的に破滅まであと一歩の状況だ。

DeFiの世界では、信頼が黄金以上に重要だ。一度資金の持ち出しが続けば、DRIFTは避けられない神格からの陥落を迎え、三流のプロジェクトへと堕ちてしまう。さらに恐ろしいのは、Solanaエコシステム自体が資金規模不足や流動性の脆弱さという硬傷を抱えており、経済環境が厳しい中で、資金の守りを失ったDRIFTのトークンがゼロに向かうのは決して大げさではない。

ビジネスの論理から見ても、その収益能力は過大評価されている。手数料を万三(0.03%)と仮定すると、500億の取引量から得られる利益は最大でも1500万ドルに過ぎない。高額なサーバー費用、市場メイカーへの補助、チームの運営コストを差し引くと、純利益は非常に限られる。ちなみに、この1500万ドルは一年間の利益ではなく、プロジェクト設立以来の総収益だ。収益性がこれほ

原文表示DeFiの世界では、信頼が黄金以上に重要だ。一度資金の持ち出しが続けば、DRIFTは避けられない神格からの陥落を迎え、三流のプロジェクトへと堕ちてしまう。さらに恐ろしいのは、Solanaエコシステム自体が資金規模不足や流動性の脆弱さという硬傷を抱えており、経済環境が厳しい中で、資金の守りを失ったDRIFTのトークンがゼロに向かうのは決して大げさではない。

ビジネスの論理から見ても、その収益能力は過大評価されている。手数料を万三(0.03%)と仮定すると、500億の取引量から得られる利益は最大でも1500万ドルに過ぎない。高額なサーバー費用、市場メイカーへの補助、チームの運営コストを差し引くと、純利益は非常に限られる。ちなみに、この1500万ドルは一年間の利益ではなく、プロジェクト設立以来の総収益だ。収益性がこれほ

- 報酬

- 1

- コメント

- リポスト

- 共有

Tether Gold (XAUT)は、Tetherが発行する金に裏付けられたデジタル資産であり、世界的な経済不確実性の高まりの中で投資家の関心が再び集まっています。暗号資産市場全体で変動性が続く中、多くのトレーダーが、自身のポートフォリオの一部をXAUTのような金に裏付けられたトークンを含む、トークン化された実物資産へと振り向けています。

各XAUTトークンは、スイスの安全な金庫に保管された1トロイオンスの物理的な金の所有権を表し、保有者に対して、ブロックチェーンに基づく流動性と譲渡可能性の恩恵を受けながら、金価格への直接的なエクスポージャーを提供します。アナリストは、安定した資産に裏付けられたデジタル商品への需要の増加が、伝統的な安全資産と分散型技術を組み合わせるハイブリッド金融商品へ向かう流れを反映していると指摘しています。

インフレへの懸念や地政学的な緊張が世界市場に影響を及ぼす中、XAUTは、従来の金投資と拡大するデジタル資産エコシステムとの架け橋としての位置付けを強めています。

#GateSquareAprilPostingChallenge

各XAUTトークンは、スイスの安全な金庫に保管された1トロイオンスの物理的な金の所有権を表し、保有者に対して、ブロックチェーンに基づく流動性と譲渡可能性の恩恵を受けながら、金価格への直接的なエクスポージャーを提供します。アナリストは、安定した資産に裏付けられたデジタル商品への需要の増加が、伝統的な安全資産と分散型技術を組み合わせるハイブリッド金融商品へ向かう流れを反映していると指摘しています。

インフレへの懸念や地政学的な緊張が世界市場に影響を及ぼす中、XAUTは、従来の金投資と拡大するデジタル資産エコシステムとの架け橋としての位置付けを強めています。

#GateSquareAprilPostingChallenge

原文表示

- 報酬

- 1

- コメント

- リポスト

- 共有

- 報酬

- いいね

- コメント

- リポスト

- 共有

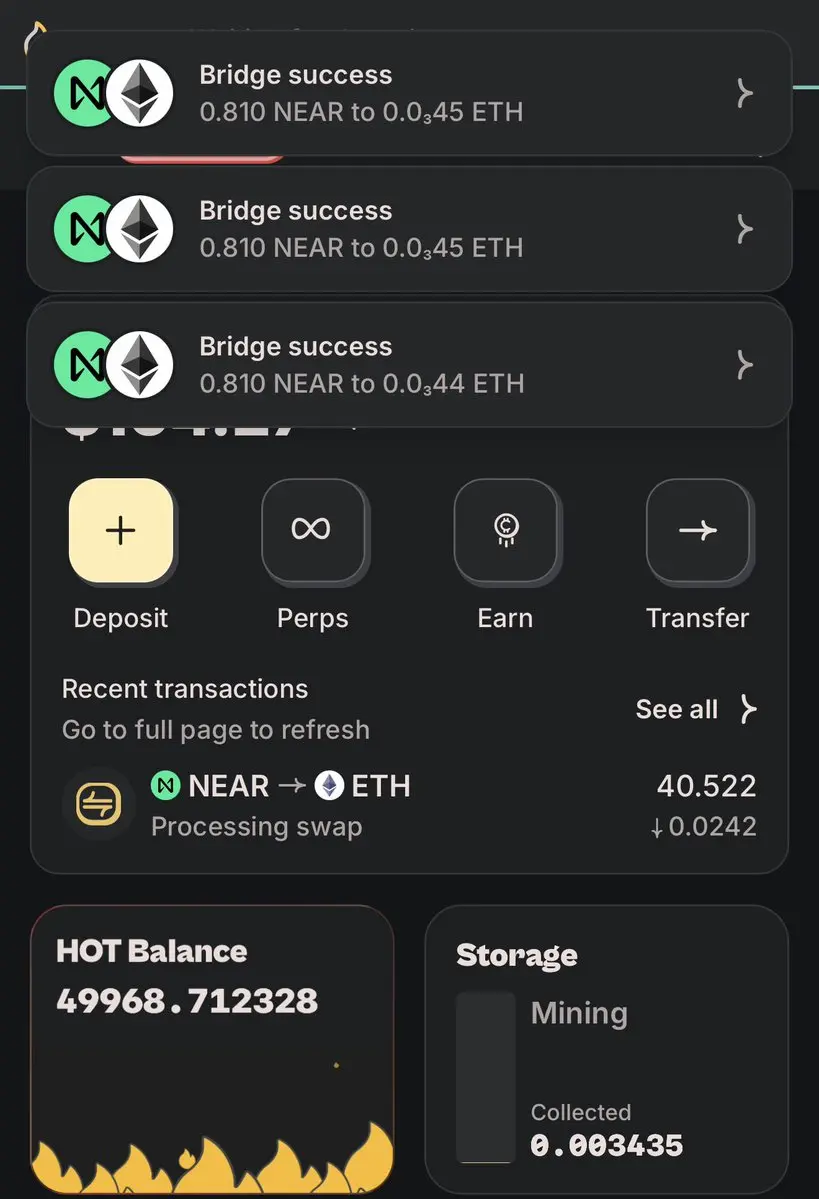

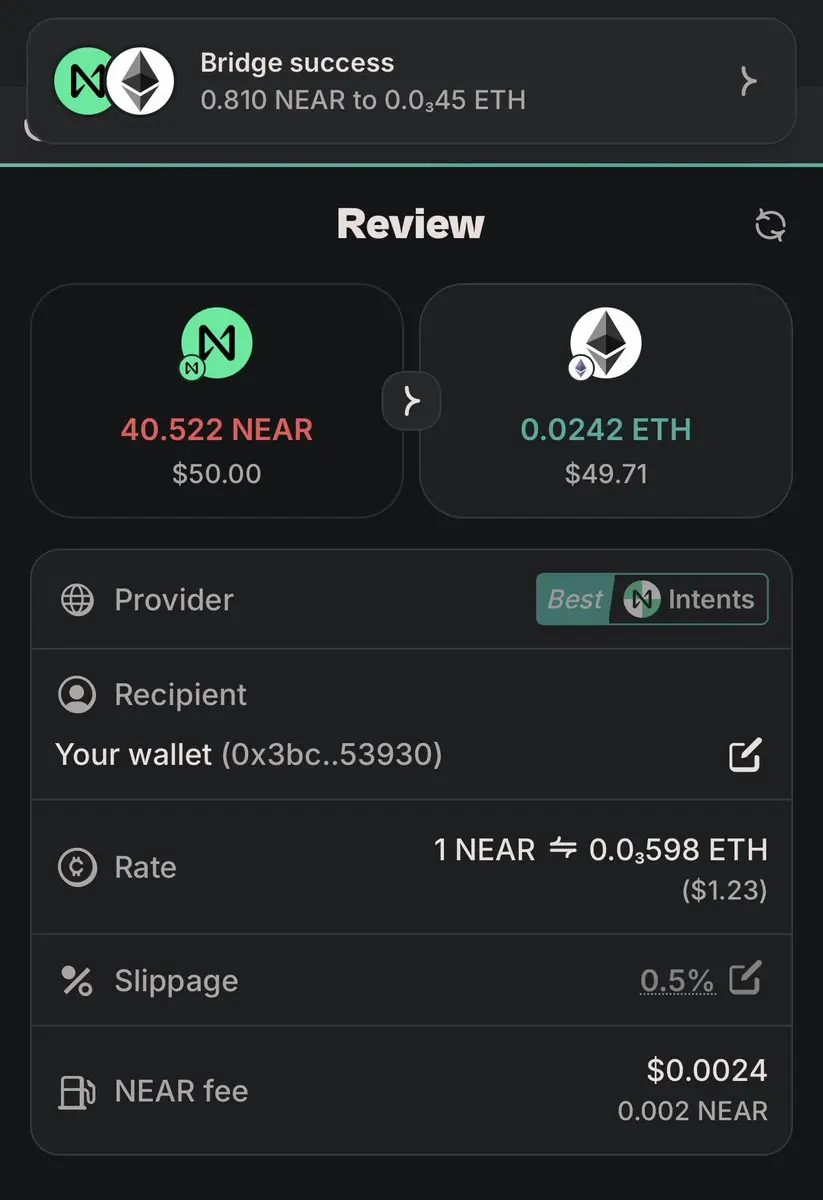

$HOT は私のメインウォレットです。文字通りすべてに使っています。

大多数を代表して言います、「TGEは今は待てる」急いでいません。引き続き構築し続けてください。

原文表示大多数を代表して言います、「TGEは今は待てる」急いでいません。引き続き構築し続けてください。

- 報酬

- いいね

- コメント

- リポスト

- 共有

Web3セキュリティ2026年:脅威、教訓、最新の防御アプローチ

2026年は、Web3セキュリティにおけるリスクと防御戦略の両方が成熟した時期を示しています。分散型アプリケーション#Web3SecurityGuide dApps(、スマートコントラクト、クロスチェーンプロトコルの価値が高まるにつれ、攻撃対象も拡大しています。この拡大は、攻撃の種類、安全性の優先順位、リスク管理モデルを再定義しています。

Web3セキュリティの最新動向

コード品質と監査文化

2026年現在、Web3プロジェクトは一度きりの監査にとどまらず、継続的なセキュリティ評価や自動化テストを導入しています。コード監査は開発の最初の段階から適用され、問題を検出し修正することが可能になっています。このアプローチにより、近年頻発した大規模な価値損失の原因の多くを排除できる可能性があります。

スマートコントラクトと運用セキュリティ

スマートコントラクトの脆弱性は、コーディングミスだけでなく、アップグレードメカニズム、署名インフラ、サードパーティ依存関係も攻撃対象となります。したがって、セキュリティはコードレベルだけでなく、開発と運用の全ライフサイクルにわたって対策されています。

攻撃動向とリスク

Web3特有の脅威には以下が含まれます:

ブリッジの脆弱性:クロスチェーンブリッジは依然として最も頻繁に攻撃対象となる層の一

原文表示2026年は、Web3セキュリティにおけるリスクと防御戦略の両方が成熟した時期を示しています。分散型アプリケーション#Web3SecurityGuide dApps(、スマートコントラクト、クロスチェーンプロトコルの価値が高まるにつれ、攻撃対象も拡大しています。この拡大は、攻撃の種類、安全性の優先順位、リスク管理モデルを再定義しています。

Web3セキュリティの最新動向

コード品質と監査文化

2026年現在、Web3プロジェクトは一度きりの監査にとどまらず、継続的なセキュリティ評価や自動化テストを導入しています。コード監査は開発の最初の段階から適用され、問題を検出し修正することが可能になっています。このアプローチにより、近年頻発した大規模な価値損失の原因の多くを排除できる可能性があります。

スマートコントラクトと運用セキュリティ

スマートコントラクトの脆弱性は、コーディングミスだけでなく、アップグレードメカニズム、署名インフラ、サードパーティ依存関係も攻撃対象となります。したがって、セキュリティはコードレベルだけでなく、開発と運用の全ライフサイクルにわたって対策されています。

攻撃動向とリスク

Web3特有の脅威には以下が含まれます:

ブリッジの脆弱性:クロスチェーンブリッジは依然として最も頻繁に攻撃対象となる層の一

- 報酬

- 2

- 4

- リポスト

- 共有

MasterChuTheOldDemonMasterChu :

:

突き進むだけだ 👊もっと見る

#GateSquareAprilPostingChallenge #GateSquareAprilPostingChallenge もはや単なるシンプルな投稿イベントではありません—これはフルスケールの暗号ソーシャル報酬エコシステムへと進化しています。2026年4月1日から2026年4月15日まで開催される、Gate.ioによる第7回クリエイターインセンティブプログラムであり、暗号の世界での収益の得方における大きな変化を反映しています:取引だけでなく、創造し、交流し、そして影響を与えることで得るのです。

このシステムの中核にあるのは、シンプルだが強力な公式に基づいた設計です:Post + Engage = Earn。しかし、このキャンペーンが際立っているのは、ユーザー行動の深い統合がどのように報酬メカニズムに組み込まれているかです。投稿、コメント、共有といったあらゆる行動が、あなたのランキングボード上での位置を決め、最終的にあなたの報酬を決定するダイナミックな評価システムに取り込まれます。

日次の投稿報酬システムは、一貫性を支えるために強化されています。各投稿は、(最大10Uの報酬を含む、Shiba Inuトークンなどの報酬を獲得するチャンスをあなたに与えます),

#CryptoMarketSeesVolatility

このシステムの中核にあるのは、シンプルだが強力な公式に基づいた設計です:Post + Engage = Earn。しかし、このキャンペーンが際立っているのは、ユーザー行動の深い統合がどのように報酬メカニズムに組み込まれているかです。投稿、コメント、共有といったあらゆる行動が、あなたのランキングボード上での位置を決め、最終的にあなたの報酬を決定するダイナミックな評価システムに取り込まれます。

日次の投稿報酬システムは、一貫性を支えるために強化されています。各投稿は、(最大10Uの報酬を含む、Shiba Inuトークンなどの報酬を獲得するチャンスをあなたに与えます),

#CryptoMarketSeesVolatility

SHIB-2.31%

- 報酬

- 1

- コメント

- リポスト

- 共有

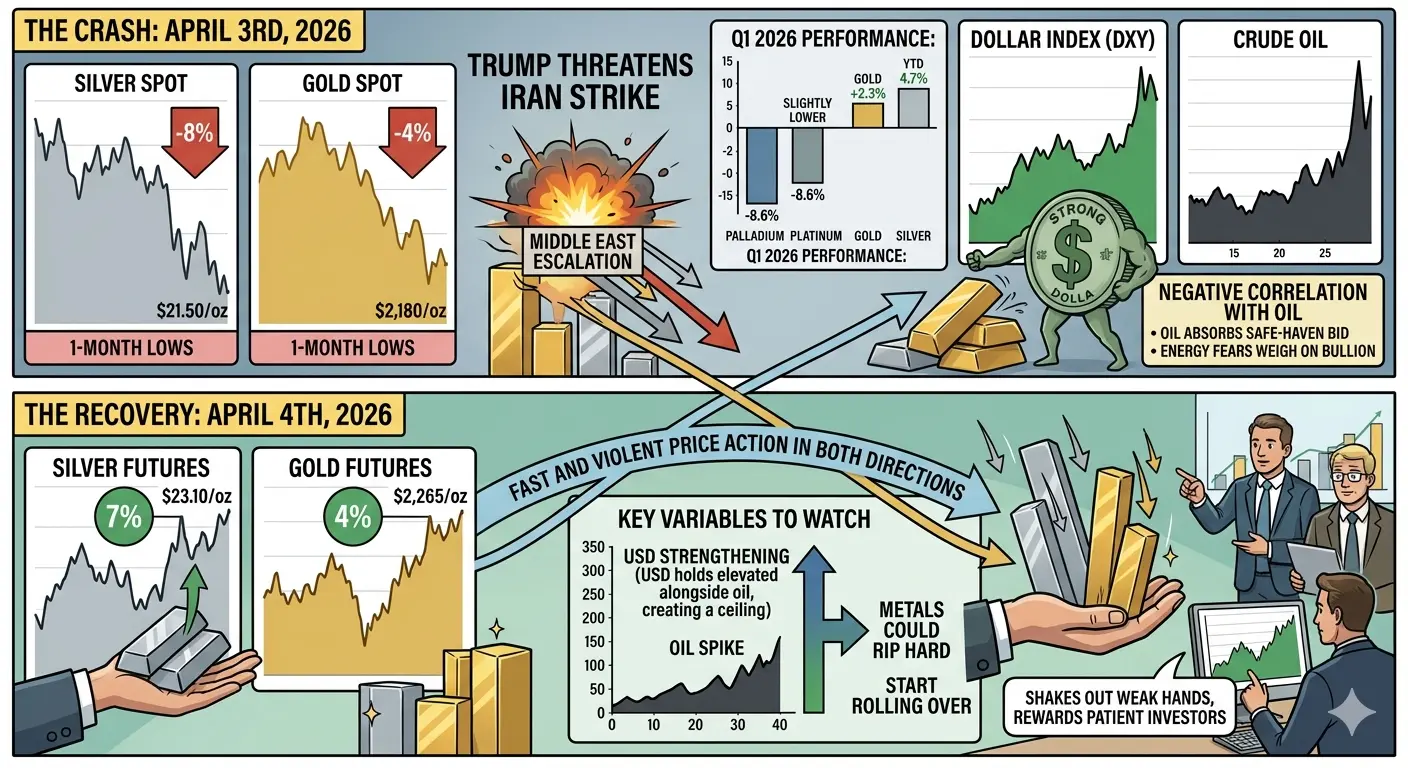

#PreciousMetalsPullBackUnderPressure

金と銀は、ここ数カ月で最も荒れた週のひとつになりました。銀は4月3日の1回の取引セッションで8%以上急落し、金も4%以上下落――いずれも1カ月ぶりの安値を付けました。これは、トランプ大統領がイランを「極めて強く攻撃する」と脅した直後のことです。即座の反応は教科書どおりでした。原油が急騰し、ドルは堅調になり、貴金属は左右どちらの要因からも同時に打撃を受けました。

直感に反する点こそ、じっくり考える価値があります。中東でのエスカレーションにもかかわらず、金属は上がらず下がったのです。今回は、原油がセーフヘイブン(逃避)目的の買いを吸収しました。エネルギー価格が恐怖の主なドライバーになっているとき、金属(ボリュム/金地金など)は通常の「最優先のヘッジ」としての役割を失います。アナリストは、金と銀が最近、原油とマイナスの相関で動いていると指摘しており、原油が急騰すればするほど、金属にかかる下押し圧力は強まります。

この前提(背景)は、すでに脆さを抱えていました。2026年Q1(第1四半期)は二面性のある内容でした。金と銀は年初来でプラスを記録した一方、白金とパラジウムは静かに下落――パラジウムは四半期で8.6%下落しました。大きな指数のリバランス(組み換え)フローが、急な下落局面に対する構造的リスクとし

原文表示金と銀は、ここ数カ月で最も荒れた週のひとつになりました。銀は4月3日の1回の取引セッションで8%以上急落し、金も4%以上下落――いずれも1カ月ぶりの安値を付けました。これは、トランプ大統領がイランを「極めて強く攻撃する」と脅した直後のことです。即座の反応は教科書どおりでした。原油が急騰し、ドルは堅調になり、貴金属は左右どちらの要因からも同時に打撃を受けました。

直感に反する点こそ、じっくり考える価値があります。中東でのエスカレーションにもかかわらず、金属は上がらず下がったのです。今回は、原油がセーフヘイブン(逃避)目的の買いを吸収しました。エネルギー価格が恐怖の主なドライバーになっているとき、金属(ボリュム/金地金など)は通常の「最優先のヘッジ」としての役割を失います。アナリストは、金と銀が最近、原油とマイナスの相関で動いていると指摘しており、原油が急騰すればするほど、金属にかかる下押し圧力は強まります。

この前提(背景)は、すでに脆さを抱えていました。2026年Q1(第1四半期)は二面性のある内容でした。金と銀は年初来でプラスを記録した一方、白金とパラジウムは静かに下落――パラジウムは四半期で8.6%下落しました。大きな指数のリバランス(組み換え)フローが、急な下落局面に対する構造的リスクとし

- 報酬

- 2

- 2

- リポスト

- 共有

discovery :

:

月へ 🌕もっと見る

無恥AVE

詐欺ユーザーの資金の5%を補償

ユーザーを差別的に扱う

管理もひどくて、もう賠償済みと言っている

皆さん、今後はAVEの何かに関わらないでください

ウォレットを絶対にインポートしないで

このようなプラットフォームはあなたの助記詞を盗むことも不可能ではない

原文表示詐欺ユーザーの資金の5%を補償

ユーザーを差別的に扱う

管理もひどくて、もう賠償済みと言っている

皆さん、今後はAVEの何かに関わらないでください

ウォレットを絶対にインポートしないで

このようなプラットフォームはあなたの助記詞を盗むことも不可能ではない

- 報酬

- 1

- コメント

- リポスト

- 共有

#Gate广场四月发帖挑战

Gate 広場4月クリエイターインセンティブ第7期(4月1日–15日)の本質は、取引所が本物の資金(SHIB、体験用トークン)や限定グッズ(Redbullコラボジャケット、13周年記念ギフトボックス)と引き換えに、コミュニティのUGCとアクティビティを促進することです。これは単なる「投稿でお年玉をもらう」だけでなく、アルゴリズムに基づくソーシャルマイニングコンテストでもあります。

コアプレイ:投稿してマイニング

このイベントではコンテンツ制作を徹底的に「トークン化」し、三重の仕組みを通じてあなたの注意力を収益に変換します:

基本収益(お年玉抽選):投稿ごとにランダムなお年玉(SHIB、ポジション体験券含む)が発生する可能性があり、1投稿の最大価値は10Uです。新規ユーザーの最初の投稿は100%当選で、これは最も低コストの集客手段です。

流量収益(シェア王):投稿の閲覧数に基づくランキングで、上位20名(プラットフォーム内外各10名)はGateのオープナーと200U体験券を獲得できます。フォロワー基盤がある、またはバズを生み出すのが得意なコンテンツクリエイターに適しています。

総合ランキング(メイン戦場):これは限定グッズ(ジャケット、ギフトボックス)を争う主要なレースです。ランキングアルゴリズムは「インタラクション」に極端に偏っています:総得点=投稿数

Gate 広場4月クリエイターインセンティブ第7期(4月1日–15日)の本質は、取引所が本物の資金(SHIB、体験用トークン)や限定グッズ(Redbullコラボジャケット、13周年記念ギフトボックス)と引き換えに、コミュニティのUGCとアクティビティを促進することです。これは単なる「投稿でお年玉をもらう」だけでなく、アルゴリズムに基づくソーシャルマイニングコンテストでもあります。

コアプレイ:投稿してマイニング

このイベントではコンテンツ制作を徹底的に「トークン化」し、三重の仕組みを通じてあなたの注意力を収益に変換します:

基本収益(お年玉抽選):投稿ごとにランダムなお年玉(SHIB、ポジション体験券含む)が発生する可能性があり、1投稿の最大価値は10Uです。新規ユーザーの最初の投稿は100%当選で、これは最も低コストの集客手段です。

流量収益(シェア王):投稿の閲覧数に基づくランキングで、上位20名(プラットフォーム内外各10名)はGateのオープナーと200U体験券を獲得できます。フォロワー基盤がある、またはバズを生み出すのが得意なコンテンツクリエイターに適しています。

総合ランキング(メイン戦場):これは限定グッズ(ジャケット、ギフトボックス)を争う主要なレースです。ランキングアルゴリズムは「インタラクション」に極端に偏っています:総得点=投稿数

SHIB-2.31%

- 報酬

- 2

- コメント

- リポスト

- 共有

EGY

Egypt

作成者@gatefunuser_b098

上場の進行状況

100.00%

時価総額:

$50.91K

より多くのトークン

#GateSquareAprilPostingChallenge

4月のガスケン。Gate Squareに投稿するだけで、Red Packet (Angpao)のランダムドロップを引き起こすチャンスを得られます。

賞品:SHIBコインまたはポジションバウチャー (voucher margin)。ゆっくり

#GateSquareAprilPostingChallenge

4月のガスケン。Gate Squareに投稿するだけで、Red Packet (Angpao)のランダムドロップを引き起こすチャンスを得られます。

賞品:SHIBコインまたはポジションバウチャー (voucher margin)。ゆっくり

#GateSquareAprilPostingChallenge

SHIB-2.31%

- 報酬

- いいね

- コメント

- リポスト

- 共有

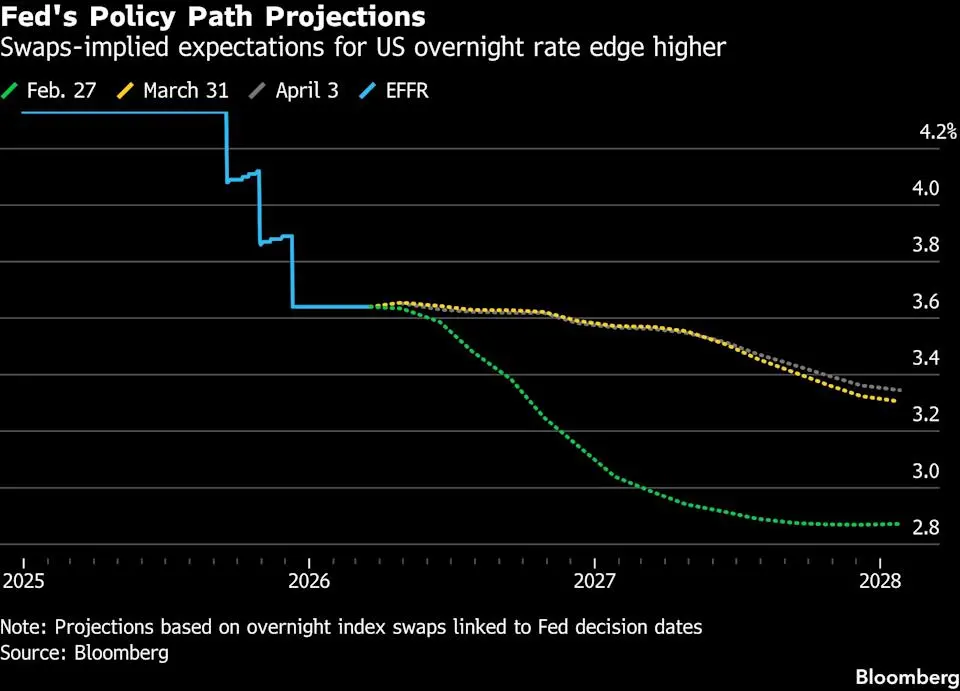

米国債は下落、堅調な雇用データがFRBの利下げ見通しを揺るがす

債券取引者は今週を通じて、米国の労働市場の安定化の兆しと中東戦争の経済への影響に対する不確実性を背景に、連邦準備制度理事会(FRB)が今年利率を据え置くと予想して取引を終えた。

3月の雇用統計が予想を上回ったことで米国債は下落し、金利は金曜日の短縮取引セッション中に満期ごとに3〜4ベーシスポイント上昇した。トレーダーは今年のFRBの緩和予想のわずかな部分を消し去り、2027年の利下げ予想も縮小した。

#USJoblessClaimsNearTwo-YearLow

原文表示債券取引者は今週を通じて、米国の労働市場の安定化の兆しと中東戦争の経済への影響に対する不確実性を背景に、連邦準備制度理事会(FRB)が今年利率を据え置くと予想して取引を終えた。

3月の雇用統計が予想を上回ったことで米国債は下落し、金利は金曜日の短縮取引セッション中に満期ごとに3〜4ベーシスポイント上昇した。トレーダーは今年のFRBの緩和予想のわずかな部分を消し去り、2027年の利下げ予想も縮小した。

#USJoblessClaimsNearTwo-YearLow

- 報酬

- いいね

- コメント

- リポスト

- 共有

原文表示

- 報酬

- いいね

- コメント

- リポスト

- 共有

#GateSquareAprilPostingChallenge

#GateSquareAprilPostingChallenge レッドエンベロープブーム開催中!🧧

投稿して収益を得よう、毎日レッドエンベロープを獲得、初心者の方には100%の勝利チャンス!

🎁 特典ハイライト:

✅ 初心者ボーナス:広場で最初のメッセージを送信すると、レッドエンベロープが100%保証!

✅ 投稿報酬:投稿すればするほど、インタラクションが増え、より大きなレッドエンベロープを獲得!

✅ シェアキング:イベントリンクを広場や外部プラットフォームに共有して、Gateのボトルオープナー + 200Uをゲット!

✅ ランキングレース:トップ100の勝者に賞品を贈呈、13周年Gate限定特別賞箱、Red Bullジャケットなど!

今すぐ行動して、4月の広場で最初のメッセージを送信しよう!

👉️ https://www.gate.com/post

🗓 締め切り:4月15日

詳細:https://www.gate.com/announcements/article/50520

#Gate广场四月发帖挑战

原文表示#GateSquareAprilPostingChallenge レッドエンベロープブーム開催中!🧧

投稿して収益を得よう、毎日レッドエンベロープを獲得、初心者の方には100%の勝利チャンス!

🎁 特典ハイライト:

✅ 初心者ボーナス:広場で最初のメッセージを送信すると、レッドエンベロープが100%保証!

✅ 投稿報酬:投稿すればするほど、インタラクションが増え、より大きなレッドエンベロープを獲得!

✅ シェアキング:イベントリンクを広場や外部プラットフォームに共有して、Gateのボトルオープナー + 200Uをゲット!

✅ ランキングレース:トップ100の勝者に賞品を贈呈、13周年Gate限定特別賞箱、Red Bullジャケットなど!

今すぐ行動して、4月の広場で最初のメッセージを送信しよう!

👉️ https://www.gate.com/post

🗓 締め切り:4月15日

詳細:https://www.gate.com/announcements/article/50520

#Gate广场四月发帖挑战

- 報酬

- いいね

- コメント

- リポスト

- 共有

最近の#DriftProtocolHacked 事件は、洗練された攻撃戦略に直面したときに、よく知られた分散型金融プラットフォームでさえもいかに脆弱であるかを再び露呈し、また暗号エコシステム内での迅速なイノベーションとセキュリティ規律の間に高まる緊張を浮き彫りにしています。Drift Protocolは、ユーザーにパーペチュアル・フューチャーズ取引への許可不要アクセスを提供し、レバレッジ、流動性、先進的な取引機能をオンチェーン上で直接提供することを目的としています。これは分散型金融における最も強力なユースケースの一つですが、同時にこの複雑さが潜在的な悪用のリスクを増大させています。このような事件では、攻撃者はしばしば価格オラクルの操作(外部価格フィードを騙したり一時的に歪めたりして虚偽の市場状況を作り出し、攻撃者に有利な価格でポジションを開設したり、利益を得るために清算を引き起こしたりする)やスマートコントラクトのロジックの欠陥(小さなコーディングの見落としでも連鎖的な脆弱性を引き起こし、流動性を枯渇させたり担保価値を誤算したりする)を組み合わせて悪用します。2026年において特に懸念されるのは、攻撃者の高度化であり、彼らはフラッシュローン、タイミング攻撃、クロスプロトコルの相互作用を組み合わせた多段階のエクスプロイト戦略を実行できるようになっており、従来の監査プロセスではすべての

原文表示

- 報酬

- 2

- 2

- リポスト

- 共有

MasterChuTheOldDemonMasterChu :

:

堅持HODL💎もっと見る

#AreYouBullishOrBearishToday?

暗号資産市場は、2026年4月4日現在、短期的な値動きが見られる一方で、長期的な構造的な強さの兆しも示しています。市場全体の時価総額は約2.39兆ドルで、わずかに増加しており、日次の取引高は約500億ドルに達しています。ビットコインのドミナンスはおおむね58.1%で安定しています。これは、大型の主要資産が引き続き主導している一方で、アルトコインにおいてローテーション(資金の乗り換え)の機会が出てきていることを意味します。ビットコインは約67,000ドルの水準で取引されており、過去24時間では約0.3%の小幅な上昇を記録しました。

現在の動向は、地政学的リスクによる短期的な圧力があっても、市場の回復力(レジリエンス)が確認できる内容です。中東の緊張は一時的にリスク選好を押し下げましたが、外交協議が進むにつれて、資産は回復基調を示しています。トークン化された実世界資産((RWA))の総額は4月に276億ドルに達し、4%の成長を記録しました。これは、機関投資家による暗号資産エコシステムとの連携を目的とした統合への関心が鈍っていないことを裏付けています。歴史データからも、4月は概してポジティブになりやすいことが示されています。多くのサイクルで、第1四半期の調整(コンソリデーション)の後にブレイクアウトが起きています。金利決定やイ

原文表示暗号資産市場は、2026年4月4日現在、短期的な値動きが見られる一方で、長期的な構造的な強さの兆しも示しています。市場全体の時価総額は約2.39兆ドルで、わずかに増加しており、日次の取引高は約500億ドルに達しています。ビットコインのドミナンスはおおむね58.1%で安定しています。これは、大型の主要資産が引き続き主導している一方で、アルトコインにおいてローテーション(資金の乗り換え)の機会が出てきていることを意味します。ビットコインは約67,000ドルの水準で取引されており、過去24時間では約0.3%の小幅な上昇を記録しました。

現在の動向は、地政学的リスクによる短期的な圧力があっても、市場の回復力(レジリエンス)が確認できる内容です。中東の緊張は一時的にリスク選好を押し下げましたが、外交協議が進むにつれて、資産は回復基調を示しています。トークン化された実世界資産((RWA))の総額は4月に276億ドルに達し、4%の成長を記録しました。これは、機関投資家による暗号資産エコシステムとの連携を目的とした統合への関心が鈍っていないことを裏付けています。歴史データからも、4月は概してポジティブになりやすいことが示されています。多くのサイクルで、第1四半期の調整(コンソリデーション)の後にブレイクアウトが起きています。金利決定やイ

- 報酬

- 4

- 7

- リポスト

- 共有

MasterChuTheOldDemonMasterChu :

:

突き進むだけだ 👊もっと見る

$REZ 静かに読み込み中… 👀

まるで$POLYX と$STO のように、この一つには爆発的な可能性がある🚀

早期に注目すれば大きく勝てる — 眠らないで🔥

#GateSquareAprilPostingChallenge #MarchNonfarmPayrollsIncoming #CryptoMarketSeesVolatility

原文表示まるで$POLYX と$STO のように、この一つには爆発的な可能性がある🚀

早期に注目すれば大きく勝てる — 眠らないで🔥

#GateSquareAprilPostingChallenge #MarchNonfarmPayrollsIncoming #CryptoMarketSeesVolatility

- 報酬

- 1

- コメント

- リポスト

- 共有

私は約300字程度の分量で、コピー文を簡潔に最適化し、要点となる大意を保持しつつ、文章のリズムを調整して内容をコンパクトかつ引き締まったものにします。その上で、専門的な説得力も維持し、原文の中核ロジックに完全に沿わせます。

別れを告げよう。無効な解套を、専属プランでポジションの行き詰まりから打開する

市場の値動きは瞬く間に変わります。単一の「万能な方法」だけで、あらゆるナンピン(損失)・解消の問題を片づけようとするのは、根本的に現実的ではありません。

おそらくあなたは、数多くの解套テクニックを見てきたはずです。ですが、それでも頻繁にロスを抱えてしまう理由はとてもシンプルです。有効な解套は決して、手順やテンプレの丸写しではありません。リアルタイムの相場、具体的な保有ポジションの価格帯、そして自分の保有状況に合わせて、オーダーメイドのプランを作る必要があります。むやみに適用すればするほど、ますます深みにはまってしまいます。

私はあなたのポジションを的を絞って分解し、保有コスト、リスクの等級、そして現在の市場のリズムを細かく分析します。ありきたりな話で終わらせず、あなたの実情に完全にフィットした専属の解套プランを作り、受け身の状況をあなたと一緒に一歩ずつひっくり返します。

最後まで、方向性を盲目的に推測せず、相場の反発に賭けもしません。明確な思考と厳格な実行で、堅実に着実に進めます。

原文表示別れを告げよう。無効な解套を、専属プランでポジションの行き詰まりから打開する

市場の値動きは瞬く間に変わります。単一の「万能な方法」だけで、あらゆるナンピン(損失)・解消の問題を片づけようとするのは、根本的に現実的ではありません。

おそらくあなたは、数多くの解套テクニックを見てきたはずです。ですが、それでも頻繁にロスを抱えてしまう理由はとてもシンプルです。有効な解套は決して、手順やテンプレの丸写しではありません。リアルタイムの相場、具体的な保有ポジションの価格帯、そして自分の保有状況に合わせて、オーダーメイドのプランを作る必要があります。むやみに適用すればするほど、ますます深みにはまってしまいます。

私はあなたのポジションを的を絞って分解し、保有コスト、リスクの等級、そして現在の市場のリズムを細かく分析します。ありきたりな話で終わらせず、あなたの実情に完全にフィットした専属の解套プランを作り、受け身の状況をあなたと一緒に一歩ずつひっくり返します。

最後まで、方向性を盲目的に推測せず、相場の反発に賭けもしません。明確な思考と厳格な実行で、堅実に着実に進めます。

- 報酬

- いいね

- コメント

- リポスト

- 共有

もっと詳しく

成長中のコミュニティに、40M人のユーザーと一緒に参加しましょう

⚡️ 暗号通貨ブームのディスカッションに、40M人のユーザーと一緒に参加しましょう

💬 お気に入りの人気クリエイターと交流しよう

👍 あなたの興味を見つけよう

人気の話題

もっと見る285.62K 人気度

236.55K 人気度

23.6K 人気度

135.06K 人気度

229.36K 人気度

人気の Gate Fun

もっと見る- 時価総額:$2.22K保有者数:10.00%

- 時価総額:$2.21K保有者数:10.00%

- 時価総額:$0.1保有者数:10.00%

- 時価総額:$2.21K保有者数:10.00%

- 時価総額:$2.21K保有者数:10.00%

ニュース

もっと見るピン