金融セキュリティや分散型台帳の分野で「Q‑Day」とは、量子コンピュータが広く利用されている非対称暗号技術に対して現実的かつ実用的な脅威となる時点を指します。これはネットワーク全体で瞬時に発生するイベントではありません。業界および学術の両分野では、論理量子ビット規模、ゲート操作リソース、物理的誤り率、アルゴリズム定数に関する仮定の違いから、ベースライン・楽観的・悲観的な予測が示されています。

定義と境界

一般の議論ではQ‑Dayが「量子超越性」や「量子アドバンテージ」と混同されることが多いですが、暗号分野ではCRQC(暗号関連量子計算能力)が重視されます。これは、単なる特殊なサンプリングタスクの実証ではなく、RSAや有限体、楕円曲線離散対数のような構造に対し、コストや時間の制約内で拡張可能な攻撃経路を示すことが求められます。主な境界は以下の3点です。

- 時間:指標はほとんどが期間や感度分析であり、特定の日付を示すことは稀です。

- 対象:脅威は暗号プリミティブ・パラメータ選択・システム実装の組み合わせを狙うものであり、「量子コンピュータが自動的にオンチェーン資産に移行する」という単純な話ではありません。

- 情報:多くのモデルでは攻撃対象面が明確に定義されています。たとえば、オンチェーンで公開される公開鍵情報と、ハッシュのみが公開されるコミットメントとでは、それぞれ異なる攻撃リスクがあります。

量子コンピューティング:基本概念

量子ビット(Qubit)は重ね合わせを利用し、ヒルベルト空間内でより高度な情報構造を符号化します。エンタングルメント(量子もつれ)は、多粒子状態が個別の状態に分解できないことを示し、量子アルゴリズムの基礎となります。実際の量子プロセッサはノイズやデコヒーレンスの制約を受けるため、フォールトトレラントな量子計算の信頼性に近づけるには量子誤り訂正が不可欠です。したがって、工学的な議論では論理量子ビット換算、耐故障閾値、誤り訂正のオーバーヘッド、ゲート忠実度、キャリブレーションサイクルなどの指標が重視されます。

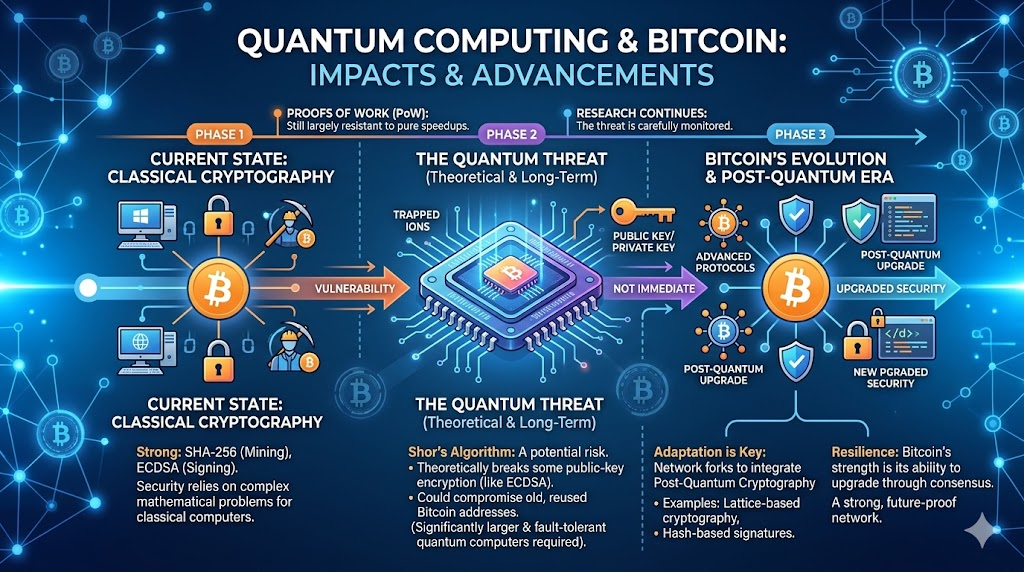

量子アルゴリズムは、特定の問題領域で古典計算機に対して超多項式的なリソース優位性を発揮することがあります。Shorのアルゴリズムはその代表例で、特定の代数構造に基づく公開鍵の安全性仮定を直接脅かします。

Shorのアルゴリズムと暗号資産の曲線

Shorのアルゴリズム(1994年発表)は、量子システム上で整数素因数分解や離散対数問題を多項式時間で解くことを可能にします。主流のブロックチェーンアドレスや署名は、楕円曲線離散対数の困難性に依存しています。例えば、ビットコインはsecp256k1に基づく署名(従来はECDSA、現在はSchnorr方式も含む)を採用しています。

脅威モデルでは、公開鍵や再構成可能な公開鍵を含むオンチェーンデータが、十分に強力なフォールトトレラント量子計算と組み合わさることで、「秘密鍵は公開情報から導出できない」という従来の前提がリスク評価に変わります。焦点は、移行期間、鍵の公開タイミング、移行時に新たなインタラクション要件が発生するかどうかに移行します。

暗号資産エコシステムにおける構造的要因

オープンレジャーには、Web PKIとは異なる3つの制約があります。

- 過去の透明性:過去の取引は無制限に再生可能であり、将来のアルゴリズムの解析対象となる可能性があります。

- コンセンサスアップグレード経路:暗号移行はネットワークルールの変更と広範なクライアント採用に依存し、進行は遅く、複雑なゲーム理論が伴います。

- 経済的・インセンティブの整合性:マイナー/バリデーター、ウォレットデベロッパー、事業者、ユーザー間で優先順位やタイムラインが一致しない場合があります。

オンチェーンでの耐量子移行オプションには、ハイブリッド署名、ZK(ゼロ知識)証明、耐量子署名検証をサポートする新しいオペコードなどがあります。比較時には、ゲート数、論理量子ビット規模、誤り率予測、オンチェーンインタラクションコスト、互換性といった具体的な指標が重視されます。

平易な説明:量子コンピューティングがブロックチェーンに与える影響

ブロックチェーンウォレットは「公開アドレスと秘密鍵」の組み合わせです。通常、アドレスを知っているだけでは十分ではなく、秘密鍵の逆算は極めて困難です。しかし、先進的な量子コンピュータによって従来の署名アルゴリズムの一部を破る難易度が大幅に下がり、攻撃者が署名を高速に偽造できる可能性があります。ブロックチェーンにとって本質的な課題は、「技術が破られるか」だけでなく、「ネットワーク全体がアップグレードを完了するまでにどれだけ時間がかかるか」です。プロトコル、ウォレット、取引所、カストディアンのすべてが耐量子ソリューションへ移行する必要があります。移行が遅いほど、公開鍵が既に公開されている資産のリスク期間が長くなります。

2026年の公開情報とリサーチの読み方

Project Elevenの2026年ロードマップリリース『The Quantum Threat to Blockchains 2026』は、Q‑Dayのベースラインを2033年付近とし、楽観的・悲観的シナリオ(一般的には2030年および2042年が引用されます。詳細は必ず原典を確認してください)も提示しています。このリリースでは、楕円曲線署名が広く利用されているブロックチェーンは多層的な再設計が必要であり、議論は反復的に進めるべきだと述べています。新たなハードウェアベンチマークやリサーチにより、シナリオは随時更新されるべきであり、単一の日付に固執すべきではありません。

Cryptology ePrint Archiveなどのプラットフォームでは、楕円曲線脅威モデルのリソース見積もりが定期的に更新されています。結論はモデルパラメータに依存するため、読者はターゲットビット長、耐故障手法、並列化戦略、定数要素が対象チェーンに合致しているかを必ず確認してください。

エコシステムの対応戦略

一般的な技術的対応策には、エンタープライズ環境でのNIST耐量子アルゴリズムのパイロット導入、証明書や鍵の有効期間短縮、特定チェーン移行に関する技術提案の追跡などがあります。エンドユーザー向けの主な確認ポイントは以下の通りです。

- 対象ネットワークがPQ(耐量子)移行ロードマップや互換性計画を公開しているか

- ウォレット実装がコンセンサス層やセキュリティアップデートと連動しているか

- カストディアルやマルチ署名プロセスにおける鍵ローテーションやアルゴリズムアップグレード方針が監査可能か

暗号技術リスクとセカンダリー・マーケットのボラティリティは異なる評価枠組みで扱われます。本記事は概念構造と情報の種類にのみ焦点を当てています。

関連記事

ONDOトークン経済モデル:プラットフォームの成長とユーザーエンゲージメントをどのように推進するのか

Render、io.net、Akash:DePINハッシュレートネットワークの比較分析

AI分野におけるRenderの申請理由:分散型ハッシュレートが人工知能の発展を支える仕組み

Plasma(XPL)トークノミクス分析:供給、分配、価値捕捉

SentioとThe Graph:リアルタイムインデックス機構とサブグラフインデックス機構の比較