Polygon stellt das AI-Proxy-On-Chain-Toolkit vor, das stabile Zahlungsmittel integriert und ERC-8004-Identitäten unterstützt

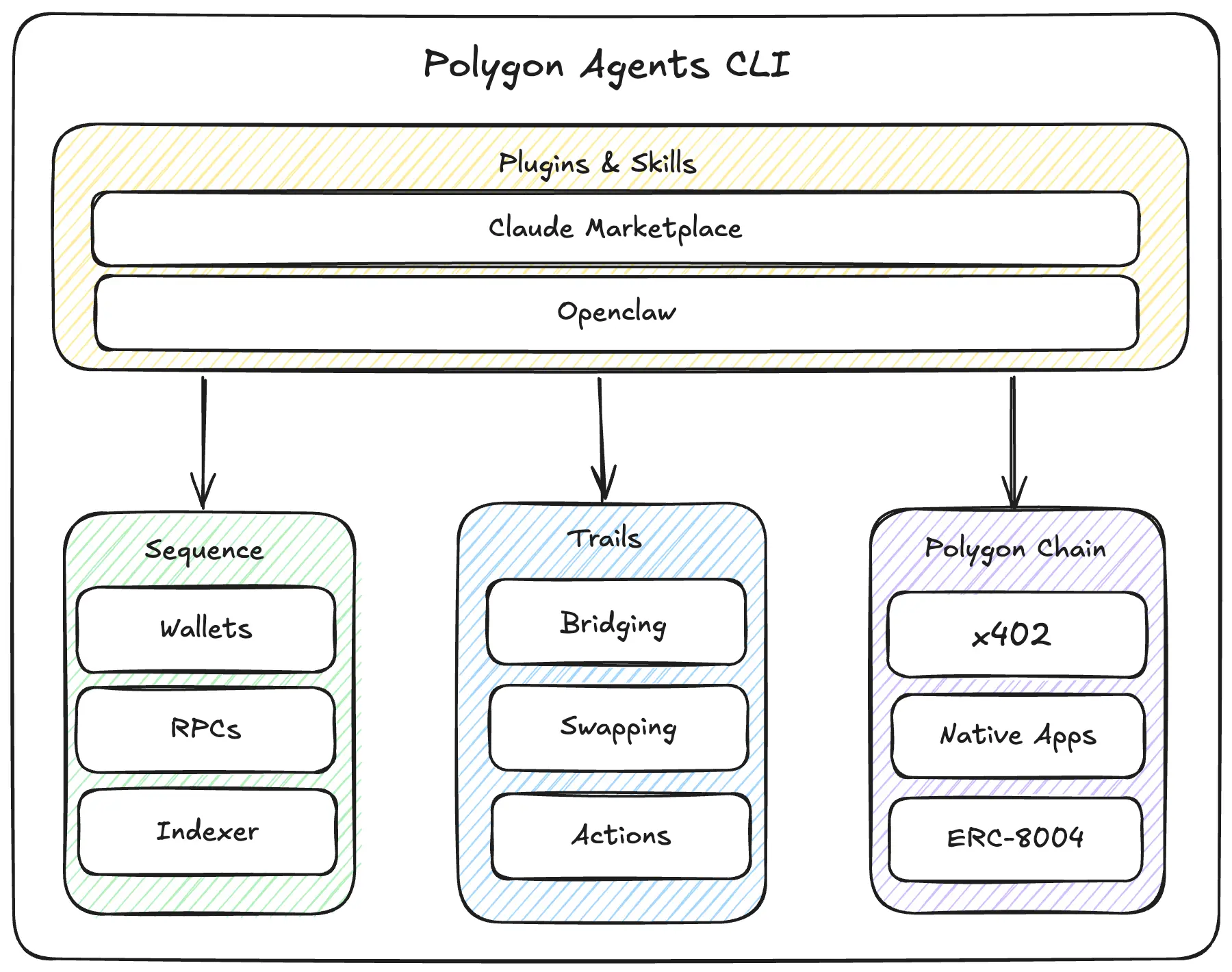

Polygon Labs kündigte am 5. März die Einführung des Polygon Agent CLI an, ein End-to-End-Toolkit für KI-Agenten, das speziell für On-Chain-Operationen entwickelt wurde. Nach der einmaligen Installationsanweisung verfügt der KI-Agent sofort über umfassende Fähigkeiten wie Wallet-Management, Stablecoin-Zahlungen, Cross-Chain-Bridging, Token-Tausch und On-Chain-Identitätsprüfung. Alle Transaktionen werden mit USDC bezahlt, ohne dass native Gas-Token gehalten werden müssen.

Lösung gegen Fragmentierungsprobleme: Übersicht der Funktionen des Agent CLI

(Quelle: Github)

Vor dem raschen Aufstieg der KI-Agenten mussten Entwickler, um On-Chain-Operationen zu ermöglichen, häufig separate Wallet-Bibliotheken, Gas-Abstract-Layer, Tausch-APIs, Bridging-APIs und Identitätssysteme von verschiedenen Anbietern integrieren. Diese Komponenten waren nicht auf die Bedrohungsmodelle von Agenten ausgelegt, was zu einer fragmentierten Infrastruktur führte. Das Polygon Agent CLI ersetzt dieses fragmentierte System durch ein integriertes Toolkit:

Smart Contract Wallet: Sitzungsbasiertes Wallet, das Ausgabenlimits pro Token, Whitelists für Verträge und eine automatische Ablaufzeit von 24 Stunden unterstützt. Private Keys gelangen niemals in den LLM-Kontext.

On-Chain-Transaktionsausführung: Das Trails-System von Polygon übernimmt automatisch Routing, Preisfindung und Ausführung im Hintergrund. Der Agent sendet nur Befehle, ohne die verwendete DEX zu kennen.

ERC-8004 Agenten-Identität: Ein Ethereum-Standard für Agenten-Identitäten, entwickelt von MetaMask, Ethereum Foundation, Google und Coinbase. Mit einem einzigen Befehl erfolgt die Registrierung, und der Agent kann eine verifizierbare On-Chain-Reputation aufbauen.

x402-Protokoll-Unterstützung: Agenten bezahlen API- und Datenservicekosten in Stablecoins im Standard-HTTP-Prozess, ohne API-Schlüssel oder Abonnements verwalten zu müssen.

Integrierte API-Abfragen: Über spezielle RPCs und Token-Indizes können Cross-Chain-Guthaben, Transaktionshistorien und On-Chain-Status abgefragt werden.

Drei Sicherheitsmechanismen: Private Key Isolierung, Gas-Abstract Layer und Dry-Run-Validierung

Das Polygon Agent CLI basiert auf drei Kernprinzipien, die die Haupt-Risiken bei On-Chain-Operationen von KI-Agenten direkt adressieren.

Private Keys und LLM vollständig isoliert: Das Sitzungswallet verschlüsselt gespeicherte Private Keys, die vollständig vom Kontextfenster des Agenten getrennt sind. Selbst bei Prompt-Injection-Angriffen können Angreifer die Private Keys, die der Agent selbst nicht besitzt, nicht erlangen. Das reduziert die häufigsten Sicherheitsrisiken für KI-Agenten erheblich.

Gas vollständig abstrahiert: Der Agent bezahlt alle On-Chain-Operationen mit USDC. Die Gas-Abstract-Layer verarbeitet dies automatisch im Hintergrund. Entwickler und Agenten müssen keine POL-, ETH- oder andere native Gas-Token verwalten, was die Multi-Chain-Deployment-Operationen deutlich vereinfacht.

Voreingestellter Dry-Run-Mechanismus: Vor jeder Transmitierung zeigt die CLI eine genaue Vorschau der Ausführung. In Szenarien, in denen der Agent Tausende automatisierte Entscheidungen treffen muss, ist dieses Vorab-Überprüfungs-Feature eine entscheidende Sicherheitsstufe, um menschliche Überwachung der On-Chain-Operationen sicherzustellen.

Häufig gestellte Fragen

Was ist ERC-8004 und warum ist es für die Agenten-Ökonomie so wichtig?

ERC-8004 ist ein von MetaMask, Ethereum Foundation, Google und Coinbase gemeinsam entwickelter Standard für Ethereum-KI-Agenten-Identitäten. Er ermöglicht es Agenten, verifizierte Identitäten und Reputation auf der Chain aufzubauen, was vertrauenslose Transaktionen zwischen Agenten ermöglicht. Mit dem Polygon Agent CLI kann die ERC-8004-Agenten-Identität mit einem einzigen Befehl on-chain registriert werden.

Wie ermöglicht das x402-Protokoll KI-Agenten Mikrozahlungen für APIs?

Das x402-Protokoll erlaubt es Agenten, API- und Datenservicekosten im Standard-HTTP-Prozess anhand der Nutzung in Stablecoins zu bezahlen, ohne API-Schlüssel vorab abonnieren oder verwalten zu müssen. Dieses Pay-as-you-go-Modell passt perfekt zur autonomen Ausführung von Aufgaben durch KI-Agenten und bildet eine wichtige Grundlage für die Kommerzialisierung der Agenten-Ökonomie.

Wie schützt das Polygon Agent CLI vor Prompt-Injection-Angriffen?

Das Toolkit nutzt eine Sitzungswallet-Architektur, bei der Private Keys verschlüsselt gespeichert und niemals in den Kontext des LLM gelangen. Selbst wenn Angreifer versuchen, durch Prompt-Injection den Agenten dazu zu bringen, Private Keys preiszugeben, kann der Agent dies aufgrund des fehlenden Zugriffs auf die Keys nicht tun. Damit werden diese Angriffsvektoren auf der Architektur-Ebene eliminiert.