👉#Web3SecurityGuide

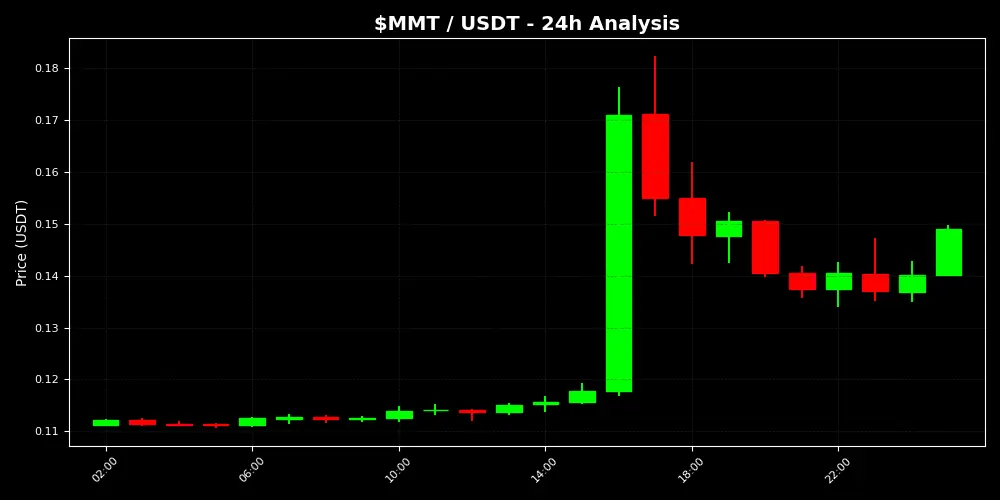

👉حلول خصوصية Web3. في نظام #Web3 ، الخصوصية عنصر لا غنى عنه للبروتوكولات اليوم لحماية بيانات وأصول المستخدمين والمنظمات. وفقًا لتحليلات من مؤسسات خبرة مثل a16z crypto بحلول عام 2026، أصبحت الخصوصية الميزة التنافسية الأهم في العملات المشفرة وتُعتبر شرطًا أساسيًا لجلب التمويل على السلسلة إلى التيار الرئيسي. في عام 2025، تفوقت الأصول المركزة على الخصوصية مثل Zcash و Monero على السوق مع زيادات بلغت 820% و130% على التوالي. وتستمر هذه الأداءات في عام 2026 مع ما يُعرف بـ "السوبرسايكل" للخصوصية، حيث يتحول الطلب نحو أدوات الخصوصية المتوافقة — حلول توفر الإفصاح الانتقائي والامتثال التنظيمي بدلاً من الغموض الكامل. بينما تزيد مخاطر التتبع التي تفرضها سلاسل الكتل الشفافة من تسرب البيانات في DeFi RWAs، والتمويل المؤسسي، وتطبيقات الهوية، توقفت الخصوصية عن كونها ميزة إضافية وأصبحت بنية تحتية أساسية.

بالنسبة للمطورين، تعتبر تقنيات الخصوصية أولوية قصوى. أدوات مثل إثباتات المعرفة الصفرية (ZKPs)، zkSNARKs، و zkVMs غيرت عملية التطوير. يتيح ذلك للمطورين كتابة الكود بلغات مألوفة مثل Rust أو Solidity، وترجمته إلى دوائر قابلة للتحقق، وإنشاء حالات استخدام بسهولة مثل معاملات DEX الخاصة، والحوكمة السرية، أو معاملات KYC القابلة للتحقق. تقدم حلول الطبقة الثانية المعتمدة على ZK مثل شبكة Aztec عقود ذكية مشفرة على إيثريوم، بينما يحمي Railgun الرصيد وتفاصيل المعاملات عن طريق إخفاء عناوين ERC20 و NFTs باستخدام ZK SNARKs. تُمكّن بروتوكولات مثل Zama مع التشفير التوافقي الكامل (FHE) من الحساب على البيانات المشفرة، داعمة لسيناريوهات مثل المدفوعات الخاصة في DeFi، وتوكنيزات البنوك، والمزادات الخاصة. توفر الهياكل المختلطة مع الحوسبة متعددة الأطراف (MPC) وبيئات التنفيذ الموثوقة (TEEs) توازنًا بين السرعة والأمان وقابلية التحقق. تدمج الأساليب المبتكرة مثل الدوائر المشفرة (GRCs) الخصوصية القابلة للبرمجة في أي سلسلة بتكلفة منخفضة، كما هو الحال في COTI. أثناء التطوير، تدمج هذه التقنيات ضوابط الخصوصية في الطبقة الأساسية للكود، مماثلة لنمط فحص التأثيرات والتفاعلات، ويُقلل توليد الإثبات باستخدام zkVMs إلى ميليثانية.

يُمكن هذا المطورين من كتابة الكود بلغات مألوفة مثل Rust أو Solidity، وترجمته إلى دوائر قابلة للتحقق، وإنشاء حالات استخدام بسهولة للمعاملات الخاصة في DEX، والحوكمة السرية، أو معاملات KYC القابلة للتحقق. تعتبر الضوابط التشغيلية ضرورية لفرق البروتوكول. تجعل مقاربة الأسرار كخدمة #CreatorLeaderboard Secrets as a Service#GateSquareAprilPostingChallenge الخصوصية بنية تحتية مشتركة، وتفرض قواعد الوصول إلى البيانات القابلة للبرمجة التي تحدد من يمكنه الوصول إلى البيانات تحت أي ظروف ومدة على السلسلة، بفضل التشفير من جانب العميل وإدارة المفاتيح اللامركزية. تُمكن هذه الهيكلة الإفصاح الانتقائي في DeFi RWAs وتطبيقات المؤسسات، وتلبية متطلبات مكافحة غسل الأموال وKYC. تعوض الهياكل المختلطة، مثل ZK مع TEE أو MPC مع FHE، عن نقاط ضعف التقنيات الفردية وتوفر أداءً عمليًا في بيئة الإنتاج. تدعم سلاسل TEE مثل شبكة Oasis العقود الذكية السرية، بينما تحمي شبكة Secret الحسابات الخاصة. يجب دمج أدوات المراقبة المستمرة مع آليات الإنذار المبكر، ويجب تعزيز خطط الاستجابة للحوادث مع حوكمة تركز على الخصوصية. يجب أن تصبح التدقيقات وبرامج مكافأة الثغرات قياسية في هذا المجال، لكنها ليست كافية. يجب اعتماد الخصوصية كبرنامج قابل للاختبار بحيث يمكن إعادة تقييم النظام في مواجهة تكاملات جديدة أو تغييرات في النظام البيئي.

خصوصية المحافظ والأصول هي طبقة منفصلة للمستخدمين. تخفي العناوين الخفية هوية المستلم من خلال إنشاء عنوان لمرة واحدة؛ وتقنيات مثل التوقيعات الحلقة وRingCT تُشوش معلومات المرسل والمبلغ؛ وتوفر مفاتيح العرض وصولًا انتقائيًا للأطراف المصرح لها. يجب الحصول على إشارات السكك الحديدية، مثل المحافظ المادية ومحافظ ZK، من خلال القنوات الرسمية، ويجب التحقق بعناية من عناوين المستلمين، وتفاعلات العقود، والبيانات الوصفية قبل كل معاملة. يجب زيادة التدريب على هجمات التصيد وتحليل السلسلة، ويجب عدم التسرع في الموافقة على المعاملات في ممارسات تركز على الخصوصية. بالنسبة للمؤسسات، يجب اعتماد أطر إدارة المخاطر والامتثال، ومعايير ISO، ونهج الخصوصية متعدد الطبقات.

التوقعات لعام 2026 واضحة. الخصوصية ليست شعارًا، بل بنية تحتية قابلة للاختبار. تشمل حماية دورة الحياة مراحل التصميم، والتطوير، والنشر، والتطور. أصبحت التشفير القابل للبرمجة، و zkVMs الناضجة، والأنظمة المختلطة معيارًا، لكن الفوائد الحقيقية تتحقق من خلال دمج العمليات. يتحقق البروتوكولات باستمرار من سلوك النظام، ويعزز الضوابط التشغيلية، ويقلل من احتمالية أن يتحول نقطة فشل واحدة إلى كارثة. تكسب الفرق التي تتبنى هذه الأساليب ثقة، وتجذب رأس المال، وتسرع من التكرار. كما تؤكد a16z crypto، أن الخصوصية تخلق تأثير قفل السلسلة وتنتج تأثيرات دائمة على الشبكة تتجاوز المنافسة على الأداء. في الختام، تعتبر خصوصية Web3 جهدًا استباقيًا، ثقافيًا، ومستمراً. تستند أحدث التوجيهات من محللين خبراء إلى هذه المبادئ، وعند تنفيذها، تجعل النظام البيئي أكثر مرونة. كل طرف معني — مطور، مشغل بروتوكول، أو مستخدم — يحمي أصوله والنظام بشكل عام من خلال اعتماد هذه الممارسات. الاستثمار في الخصوصية أقل تكلفة بكثير من الخسائر ويخلق ميزة تنافسية على المدى الطويل.

اتخذ إجراءً الآن وشارك رسالتك الأولى في أبريل!

👉️ https://www.gate.com/post

🗓 الموعد النهائي: 15 أبريل

التفاصيل: https://www.gate.com/announcements/article/50520

👉حلول خصوصية Web3. في نظام #Web3 ، الخصوصية عنصر لا غنى عنه للبروتوكولات اليوم لحماية بيانات وأصول المستخدمين والمنظمات. وفقًا لتحليلات من مؤسسات خبرة مثل a16z crypto بحلول عام 2026، أصبحت الخصوصية الميزة التنافسية الأهم في العملات المشفرة وتُعتبر شرطًا أساسيًا لجلب التمويل على السلسلة إلى التيار الرئيسي. في عام 2025، تفوقت الأصول المركزة على الخصوصية مثل Zcash و Monero على السوق مع زيادات بلغت 820% و130% على التوالي. وتستمر هذه الأداءات في عام 2026 مع ما يُعرف بـ "السوبرسايكل" للخصوصية، حيث يتحول الطلب نحو أدوات الخصوصية المتوافقة — حلول توفر الإفصاح الانتقائي والامتثال التنظيمي بدلاً من الغموض الكامل. بينما تزيد مخاطر التتبع التي تفرضها سلاسل الكتل الشفافة من تسرب البيانات في DeFi RWAs، والتمويل المؤسسي، وتطبيقات الهوية، توقفت الخصوصية عن كونها ميزة إضافية وأصبحت بنية تحتية أساسية.

بالنسبة للمطورين، تعتبر تقنيات الخصوصية أولوية قصوى. أدوات مثل إثباتات المعرفة الصفرية (ZKPs)، zkSNARKs، و zkVMs غيرت عملية التطوير. يتيح ذلك للمطورين كتابة الكود بلغات مألوفة مثل Rust أو Solidity، وترجمته إلى دوائر قابلة للتحقق، وإنشاء حالات استخدام بسهولة مثل معاملات DEX الخاصة، والحوكمة السرية، أو معاملات KYC القابلة للتحقق. تقدم حلول الطبقة الثانية المعتمدة على ZK مثل شبكة Aztec عقود ذكية مشفرة على إيثريوم، بينما يحمي Railgun الرصيد وتفاصيل المعاملات عن طريق إخفاء عناوين ERC20 و NFTs باستخدام ZK SNARKs. تُمكّن بروتوكولات مثل Zama مع التشفير التوافقي الكامل (FHE) من الحساب على البيانات المشفرة، داعمة لسيناريوهات مثل المدفوعات الخاصة في DeFi، وتوكنيزات البنوك، والمزادات الخاصة. توفر الهياكل المختلطة مع الحوسبة متعددة الأطراف (MPC) وبيئات التنفيذ الموثوقة (TEEs) توازنًا بين السرعة والأمان وقابلية التحقق. تدمج الأساليب المبتكرة مثل الدوائر المشفرة (GRCs) الخصوصية القابلة للبرمجة في أي سلسلة بتكلفة منخفضة، كما هو الحال في COTI. أثناء التطوير، تدمج هذه التقنيات ضوابط الخصوصية في الطبقة الأساسية للكود، مماثلة لنمط فحص التأثيرات والتفاعلات، ويُقلل توليد الإثبات باستخدام zkVMs إلى ميليثانية.

يُمكن هذا المطورين من كتابة الكود بلغات مألوفة مثل Rust أو Solidity، وترجمته إلى دوائر قابلة للتحقق، وإنشاء حالات استخدام بسهولة للمعاملات الخاصة في DEX، والحوكمة السرية، أو معاملات KYC القابلة للتحقق. تعتبر الضوابط التشغيلية ضرورية لفرق البروتوكول. تجعل مقاربة الأسرار كخدمة #CreatorLeaderboard Secrets as a Service#GateSquareAprilPostingChallenge الخصوصية بنية تحتية مشتركة، وتفرض قواعد الوصول إلى البيانات القابلة للبرمجة التي تحدد من يمكنه الوصول إلى البيانات تحت أي ظروف ومدة على السلسلة، بفضل التشفير من جانب العميل وإدارة المفاتيح اللامركزية. تُمكن هذه الهيكلة الإفصاح الانتقائي في DeFi RWAs وتطبيقات المؤسسات، وتلبية متطلبات مكافحة غسل الأموال وKYC. تعوض الهياكل المختلطة، مثل ZK مع TEE أو MPC مع FHE، عن نقاط ضعف التقنيات الفردية وتوفر أداءً عمليًا في بيئة الإنتاج. تدعم سلاسل TEE مثل شبكة Oasis العقود الذكية السرية، بينما تحمي شبكة Secret الحسابات الخاصة. يجب دمج أدوات المراقبة المستمرة مع آليات الإنذار المبكر، ويجب تعزيز خطط الاستجابة للحوادث مع حوكمة تركز على الخصوصية. يجب أن تصبح التدقيقات وبرامج مكافأة الثغرات قياسية في هذا المجال، لكنها ليست كافية. يجب اعتماد الخصوصية كبرنامج قابل للاختبار بحيث يمكن إعادة تقييم النظام في مواجهة تكاملات جديدة أو تغييرات في النظام البيئي.

خصوصية المحافظ والأصول هي طبقة منفصلة للمستخدمين. تخفي العناوين الخفية هوية المستلم من خلال إنشاء عنوان لمرة واحدة؛ وتقنيات مثل التوقيعات الحلقة وRingCT تُشوش معلومات المرسل والمبلغ؛ وتوفر مفاتيح العرض وصولًا انتقائيًا للأطراف المصرح لها. يجب الحصول على إشارات السكك الحديدية، مثل المحافظ المادية ومحافظ ZK، من خلال القنوات الرسمية، ويجب التحقق بعناية من عناوين المستلمين، وتفاعلات العقود، والبيانات الوصفية قبل كل معاملة. يجب زيادة التدريب على هجمات التصيد وتحليل السلسلة، ويجب عدم التسرع في الموافقة على المعاملات في ممارسات تركز على الخصوصية. بالنسبة للمؤسسات، يجب اعتماد أطر إدارة المخاطر والامتثال، ومعايير ISO، ونهج الخصوصية متعدد الطبقات.

التوقعات لعام 2026 واضحة. الخصوصية ليست شعارًا، بل بنية تحتية قابلة للاختبار. تشمل حماية دورة الحياة مراحل التصميم، والتطوير، والنشر، والتطور. أصبحت التشفير القابل للبرمجة، و zkVMs الناضجة، والأنظمة المختلطة معيارًا، لكن الفوائد الحقيقية تتحقق من خلال دمج العمليات. يتحقق البروتوكولات باستمرار من سلوك النظام، ويعزز الضوابط التشغيلية، ويقلل من احتمالية أن يتحول نقطة فشل واحدة إلى كارثة. تكسب الفرق التي تتبنى هذه الأساليب ثقة، وتجذب رأس المال، وتسرع من التكرار. كما تؤكد a16z crypto، أن الخصوصية تخلق تأثير قفل السلسلة وتنتج تأثيرات دائمة على الشبكة تتجاوز المنافسة على الأداء. في الختام، تعتبر خصوصية Web3 جهدًا استباقيًا، ثقافيًا، ومستمراً. تستند أحدث التوجيهات من محللين خبراء إلى هذه المبادئ، وعند تنفيذها، تجعل النظام البيئي أكثر مرونة. كل طرف معني — مطور، مشغل بروتوكول، أو مستخدم — يحمي أصوله والنظام بشكل عام من خلال اعتماد هذه الممارسات. الاستثمار في الخصوصية أقل تكلفة بكثير من الخسائر ويخلق ميزة تنافسية على المدى الطويل.

اتخذ إجراءً الآن وشارك رسالتك الأولى في أبريل!

👉️ https://www.gate.com/post

🗓 الموعد النهائي: 15 أبريل

التفاصيل: https://www.gate.com/announcements/article/50520