تشهد منصة Ethereum ارتفاعًا في هجمات تسميم العناوين

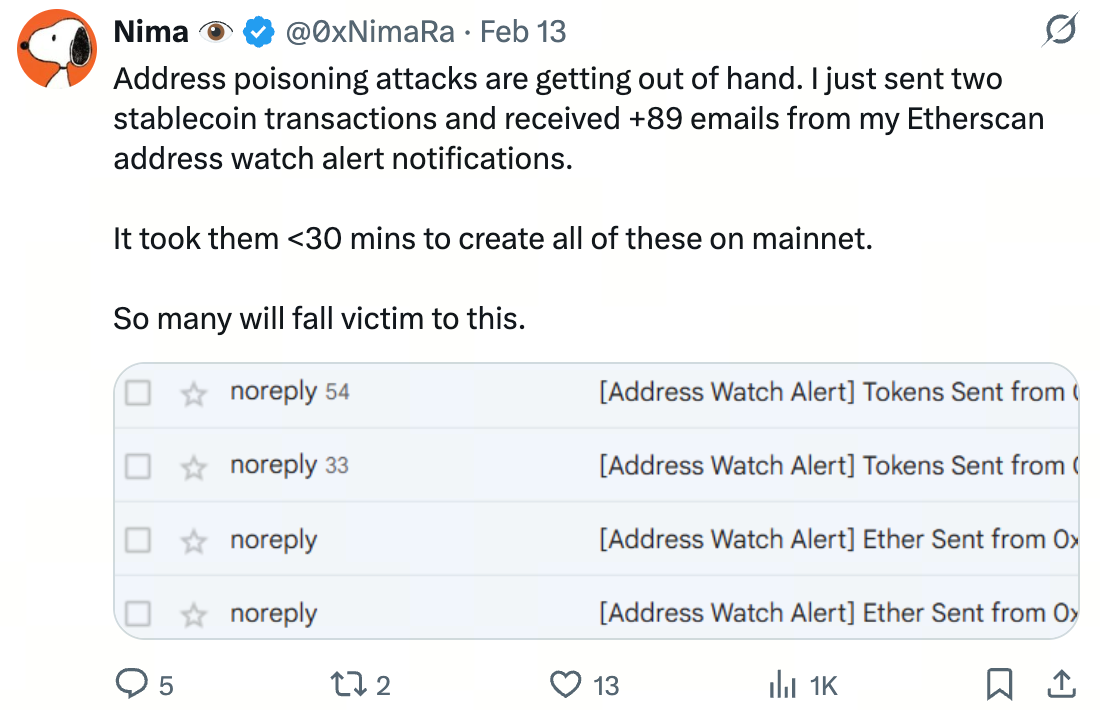

منذ عدة أسابيع، شارك مستخدم Etherscan، نِما، تجربة مزعجة بعد تلقيه أكثر من 89 رسالة بريد إلكتروني بعنوان تنبيه مراقبة العنوان مباشرة بعد قيامه بتحويلين فقط من العملات المستقرة.

كما أوضح نِما، تم تفعيل هذه التنبيهات بسبب معاملات تسميم العناوين التي صُممت خصيصاً لإدراج عناوين شبيهة في سجل معاملات المحفظة. الهدف الأساسي منها هو خداع المستخدمين لنسخ عنوان خاطئ عند إجراء تحويلهم التالي.

تسميم العناوين موجود في شبكة Ethereum منذ سنوات. إلا أن مثل هذه الحوادث تبرز مدى الأتمتة والنطاق الواسع الذي بلغته هذه الحملات. فبينما كانت في السابق تظهر كرسائل مزعجة متفرقة، بات بالإمكان تنفيذها بشكل مكثف، وغالباً ما يتم إدراج تحويلات التسميم خلال دقائق من المعاملة الأصلية.

لفهم سبب تزايد انتشار هذه الهجمات اليوم، من المفيد النظر في أمرين: كيف تطورت حملات تسميم العناوين، ولماذا أصبح تنفيذها على نطاق واسع سهلاً للغاية.

كما نستعرض قاعدة واحدة بسيطة يجب تذكرها لحماية نفسك من هذه الهجمات.

1) تسميم العناوين أصبح صناعة منظمة

كان يُنظر إلى تسميم العناوين سابقاً كخدعة محدودة يستخدمها المهاجمون الانتهازيون. أما اليوم، فأصبح يشبه أكثر العمليات الصناعية المنظمة.

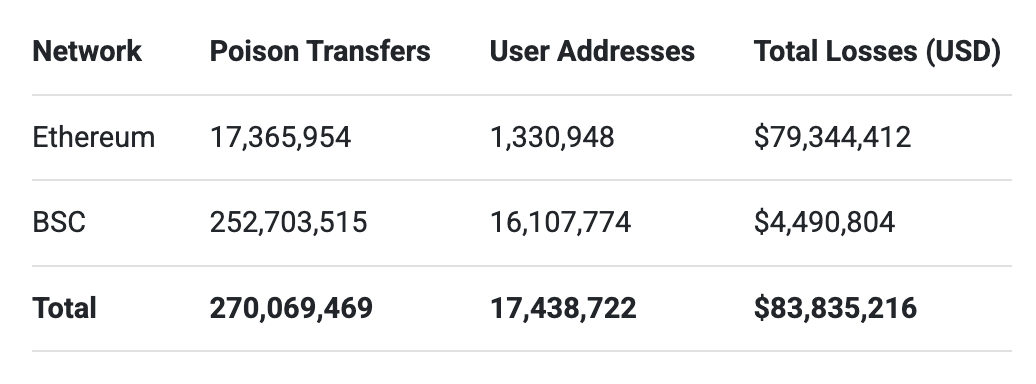

كشفت دراسة أجريت عام 2025 حول نشاط تسميم العناوين بين يوليو 2022 ويونيو 2024، قبل ترقية Fusaka، عن نحو 17 مليون محاولة تسميم استهدفت حوالي 1.3 مليون مستخدم على Ethereum، مع خسائر مؤكدة لا تقل عن $79.3 مليون.

يبين الجدول أدناه حجم نشاط تسميم العناوين عبر Ethereum وBSC بين يوليو 2022 ويونيو 2024، استناداً إلى نتائج دراسة تسميم عناوين البلوكشين. في شبكات مثل BSC، حيث رسوم المعاملات منخفضة جداً، تحدث تحويلات التسميم بنسبة %1,355 أكثر.

غالباً ما يراقب المهاجمون نشاط البلوكشين لتحديد الأهداف المحتملة. بمجرد رصد معاملة، تنشئ الأنظمة الآلية عناوين شبيهة تحاكي الأحرف الأولى والأخيرة من العناوين الأصلية التي تفاعل معها المستخدم. ثم تُرسل تحويلات التسميم إلى العنوان المستهدف ليظهر العنوان المزوّر في سجل المعاملات.

العناوين الأكثر عرضة للاستهداف هي تلك التي تحقق للمهاجمين ربحية أعلى؛ أي العناوين التي تنفذ تحويلات متكررة، أو تحتفظ بأرصدة كبيرة من الرموز، أو تشارك في تحويلات ضخمة، حيث تتلقى هذه العناوين محاولات تسميم أكثر.

المنافسة تعزز الكفاءة

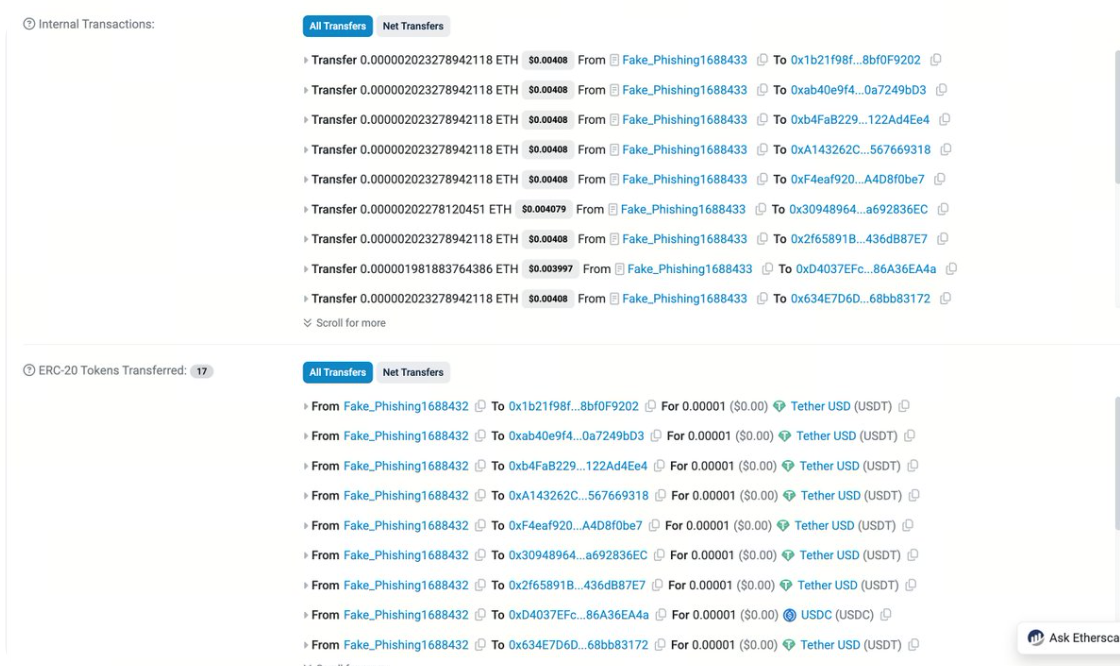

أحد الاكتشافات المفاجئة في بحث 2025 هو أن مجموعات الهجوم المختلفة غالباً ما تتنافس فيما بينها. ففي العديد من حملات التسميم، يرسل أكثر من مهاجم تحويلات التسميم لنفس العنوان في توقيت متقارب.

يحاول كل مهاجم إدراج عنوانه الشبيه في سجل معاملات المستخدم قبل الآخرين. من ينجح أولاً تزداد احتمالية أن ينسخ المستخدم عنوانه لاحقاً.

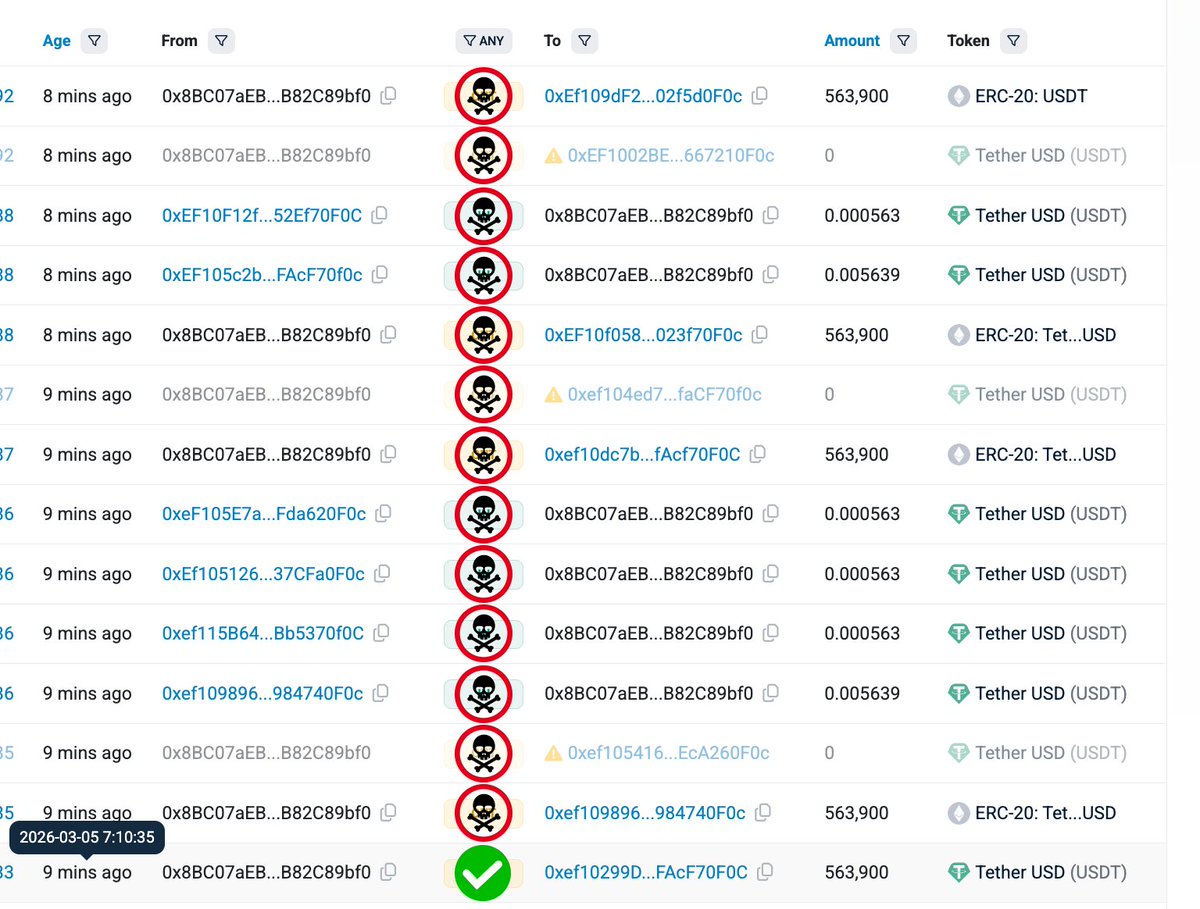

العنوان التالي يوضح حجم هذه المنافسة، حيث تم زرع 13 تحويل تسميم خلال دقائق قليلة من تحويل USDT شرعي.

ملاحظة: يقوم Etherscan بإخفاء التحويلات ذات القيمة الصفرية افتراضياً؛ تم إظهارها هنا لأغراض العرض.

تشمل الأساليب الشائعة في هجمات تسميم العناوين:

تحويلات الغبار، وتحويلات الرموز المزوّرة، وتحويلات الرموز ذات القيمة الصفرية zero-value token transfers.

2) لماذا يسهل تنفيذ هذه الهجمات على نطاق واسع

قد يبدو تسميم العناوين غير فعال للوهلة الأولى، إذ أن معظم المستخدمين لن ينخدعوا به. لكن الواقع الاقتصادي لهذه الهجمات مختلف تماماً.

لعبة الأرقام

أظهرت الأبحاث أن محاولة تسميم واحدة تحقق معدل نجاح يقدر بـ %0.01 على Ethereum. أي أن حوالي 1 من كل 10,000 تحويل تسميم يؤدي إلى إرسال المستخدم أمواله للمهاجم عن طريق الخطأ.

بدلاً من استهداف عدد محدود من العناوين، ترسل حملات التسميم آلاف أو حتى ملايين التحويلات. وعندما يكون عدد المحاولات كبيراً بما يكفي، يمكن لنسبة نجاح ضئيلة أن تحقق أرباحاً ملحوظة.

هجوم ناجح واحد فقط لتحويل كبير قد يغطي بسهولة تكلفة آلاف المحاولات الفاشلة.

انخفاض تكاليف المعاملات يشجع على المزيد من المحاولات

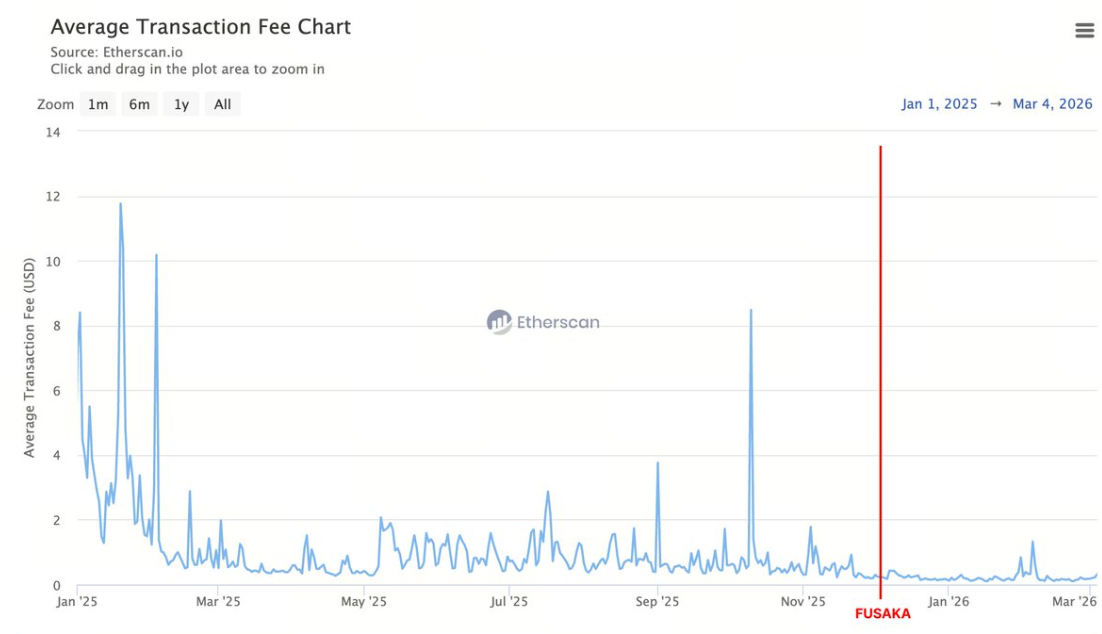

https://etherscan.io/chart/avg-txfee-usd

أدخلت ترقية Fusaka، التي تم تفعيلها في 3 ديسمبر 2025، تحسينات على قابلية التوسع خفضت تكاليف المعاملات على Ethereum. وبينما استفاد المستخدمون والمطورون من ذلك، أصبحت تكلفة كل تحويل تسميم أقل، ما أتاح للمهاجمين إرسال عدد أكبر من المحاولات.

ارتفع نشاط الشبكة بشكل واضح بعد Fusaka. ففي التسعين يوماً التالية للترقية، عالجت Ethereum في المتوسط %30 معاملات أكثر يومياً مقارنة بالفترة السابقة. وخلال نفس المدة، ارتفع متوسط عدد العناوين الجديدة التي يتم إنشاؤها يومياً بمعدل ~%78.

كذلك لاحظنا زيادة كبيرة في نشاط تحويلات الغبار، حيث يرسل المهاجمون مبالغ صغيرة جداً من نفس الرمز الذي حوله المستخدم سابقاً.

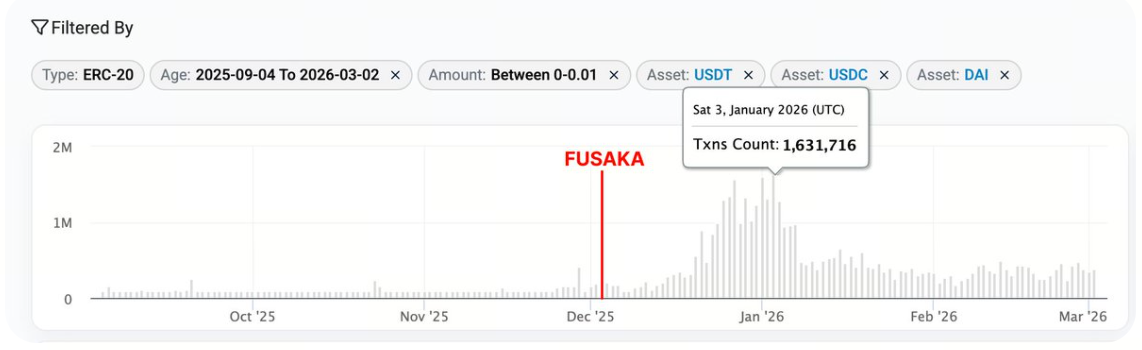

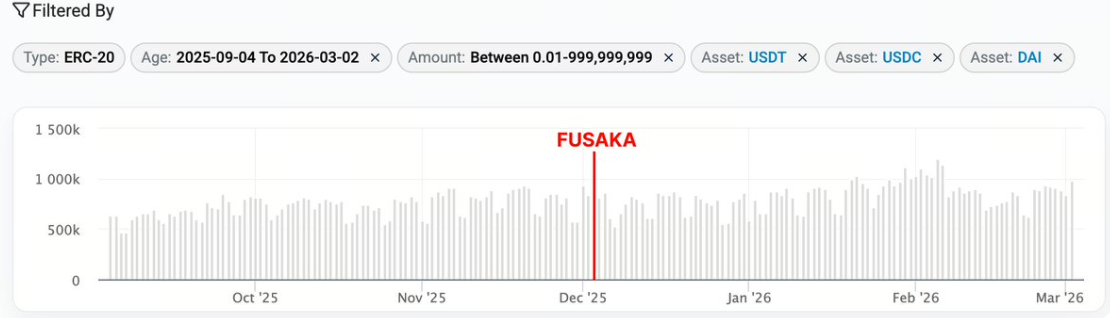

توضح البيانات أدناه حجم نشاط تحويلات الغبار عبر عدة أصول رئيسية في التسعين يوماً السابقة ولاحقة لترقية Fusaka. بالنسبة للعملات المستقرة مثل USDT وUSDC وDAI، تشير تحويلات الغبار إلى مبالغ أقل من $0.01. أما بالنسبة لـ ETH، فهي تحويلات أقل من 0.00001 ETH.

USDT قبل: 4.2M

بعد: 29.9M

الزيادة: +25.7M (+%612)

USDC قبل: 2.6M

بعد: 14.9M

الزيادة: +12.3M (+%473)

DAI قبل: 142,405

بعد: 811,029

الزيادة: +668,624 (+%470)

ETH قبل: 104.5M

بعد:

الزيادة: +65.2M (+%62)

تظهر تحويلات الغبار (أقل من $0.01) ارتفاعاً ملحوظاً بعد ترقية Fusaka، حيث زاد النشاط بشكل حاد ثم بدأ بالتراجع تدريجياً، لكنه بقي أعلى من مستويات ما قبل Fusaka. بالمقابل، بقيت التحويلات التي تتجاوز $0.01 مستقرة نسبياً خلال نفس الفترة.

لقطة شاشة: تحويلات الغبار أقل من $0.01 لـ USDT وUSDC وDAI قبل وبعد ترقية Fusaka بـ90 يوماً. (المصدر)

لقطة شاشة: تحويلات أكبر من $0.01 لـ USDT وUSDC وDAI قبل وبعد ترقية Fusaka بـ90 يوماً. (المصدر)

في العديد من الحملات، يرسل المهاجمون أولاً كميات كبيرة من الرموز وETH إلى عناوين مزوّرة تم إنشاؤها حديثاً، ثم تقوم هذه العناوين بتحويل الغبار إلى العنوان المستهدف بشكل فردي. وبما أن تحويلات الغبار تتعلق بمبالغ رمزية صغيرة جداً، يمكن تنفيذها بتكلفة منخفضة وعلى نطاق واسع مع انخفاض رسوم المعاملات.

لقطة شاشة: Fake_Phishing1688433 يرسل الرموز وETH بكميات كبيرة إلى عناوين مزوّرة مختلفة في معاملة واحدة. (المصدر)

من المهم الإشارة إلى أن ليس كل تحويلات الغبار هي تحويلات تسميم. فهناك تحويلات غبار تحدث ضمن نشاط شرعي مثل عمليات المقايضة أو تفاعلات صغيرة القيمة بين العناوين. إلا أنه عند مراجعة قوائم تحويلات الغبار، يظهر أن قسماً كبيراً منها على الأرجح محاولات تسميم.

3) القاعدة الذهبية

👉👉 تحقق دائماً من العنوان المستلم قبل إرسال الأموال 👈👈

إليك بعض النصائح لتقليل المخاطر عند استخدام Etherscan:

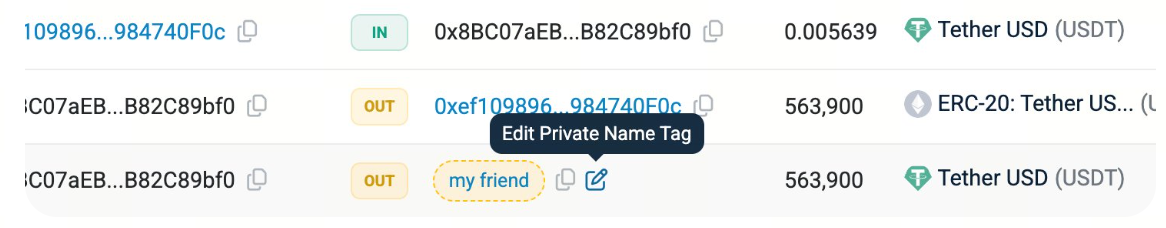

- اجعل عناوينك مميزة

استخدم تسميات الأسماء الخاصة على Etherscan للعناوين التي تتعامل معها باستمرار. هذا يساعدك في تمييز العناوين الأصلية بسهولة وسط العناوين الشبيهة.

كما أن استخدام اسم نطاق مثل ENS يسهل التعرف على العناوين عبر المستكشف.

استخدم أيضاً دفتر العناوين في محفظتك لإضافة العناوين التي تستخدمها بشكل متكرر إلى القائمة البيضاء، لتتأكد دائماً من وجهة أموالك.

- استخدم ميزة تمييز العناوين

تتيح لك خاصية تمييز العناوين في Etherscan التمييز بصرياً بين العناوين المتشابهة. إذا كان هناك عنوانان متشابهان لكن لم يتم تمييزهما بنفس الطريقة، فمن المرجح أن أحدهما محاولة تسميم.

إذا لم تعمل هذه الميزة، تأكد من تفعيلها في إعدادات الموقع.

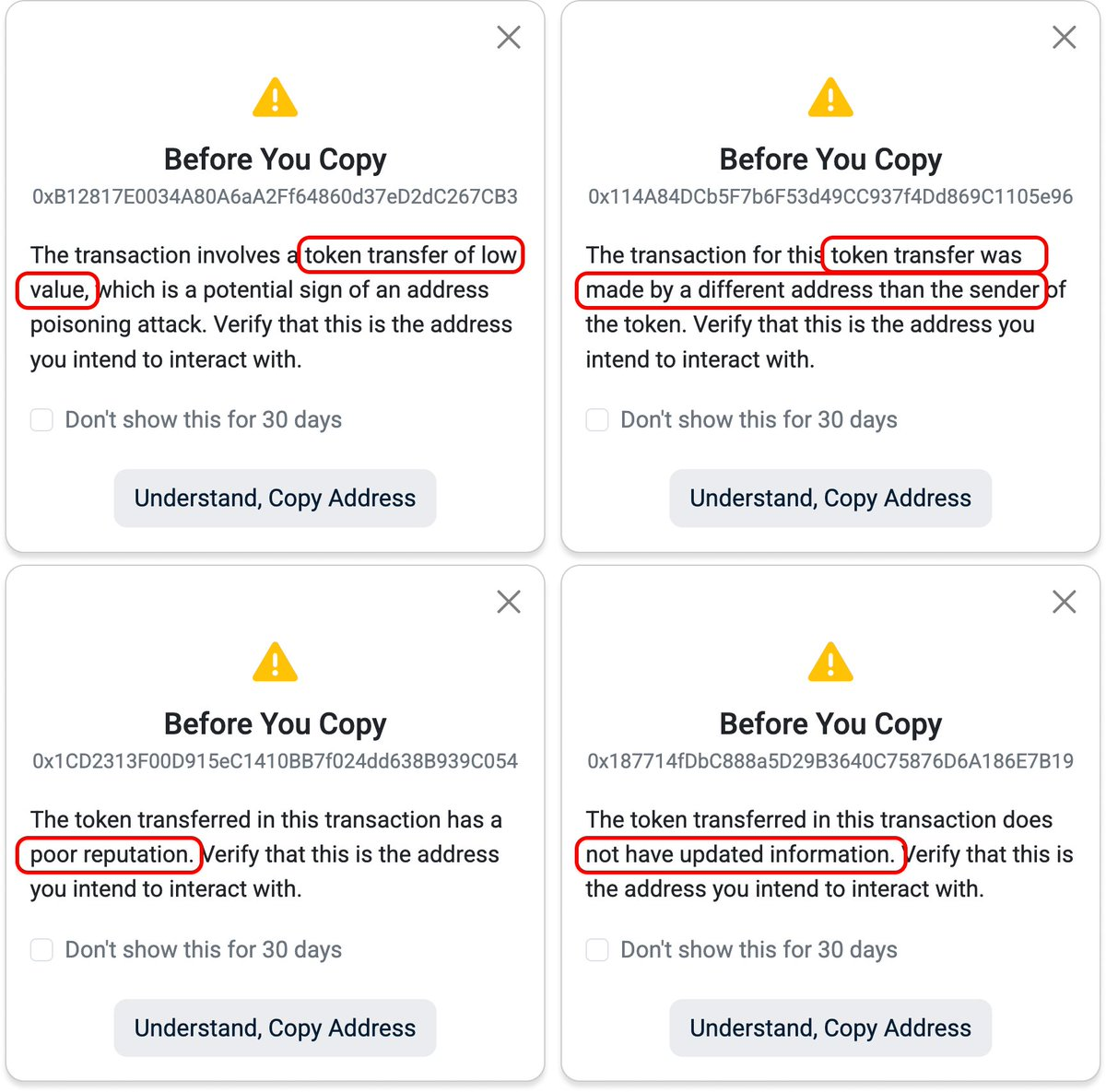

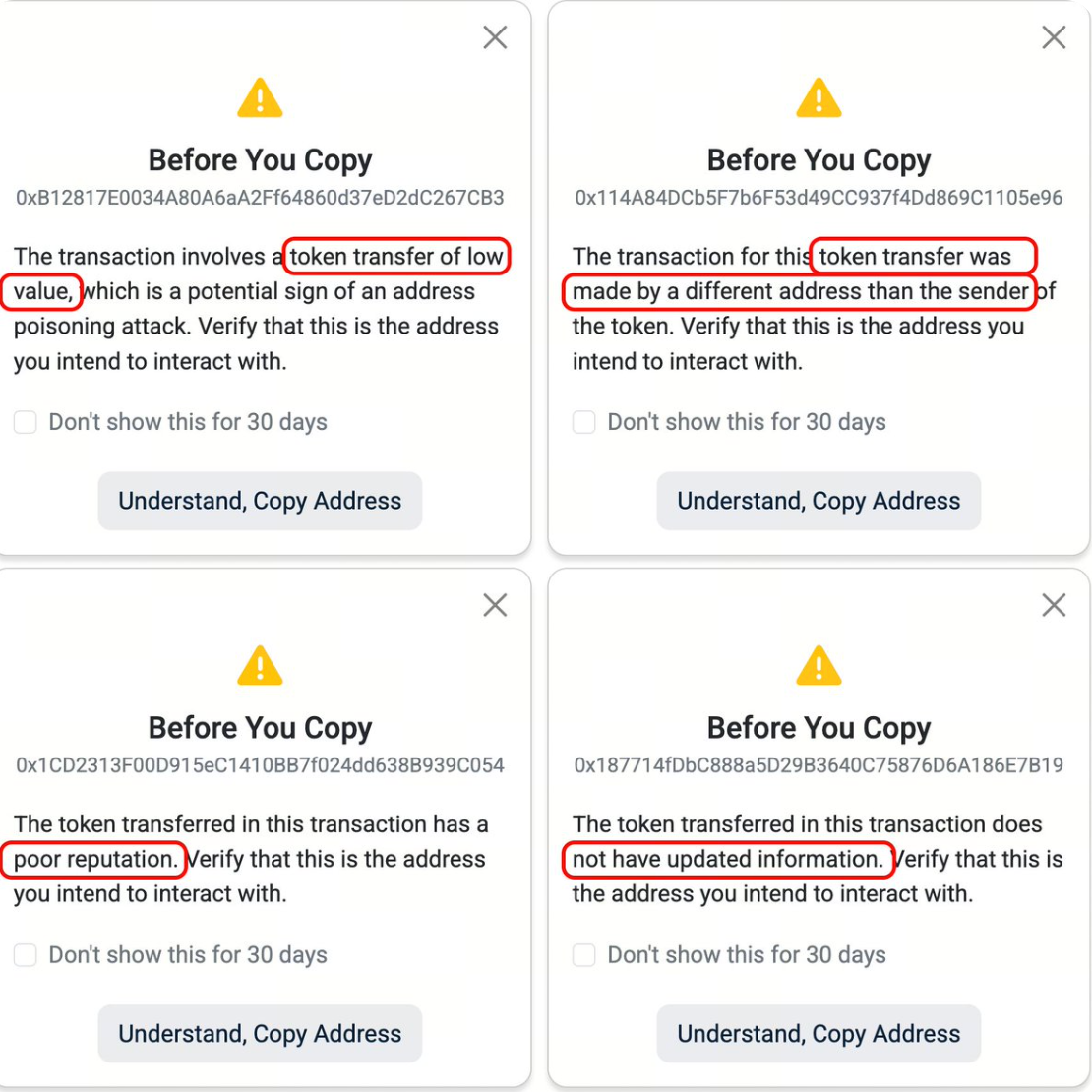

- تحقق دائماً قبل النسخ

يوفر Etherscan تذكيرات منبثقة عند نسخ عناوين قد تكون مرتبطة بنشاط مريب، مثل:

- تحويلات رموز منخفضة القيمة

- تحويلات رموز مزوّرة

- رموز ذات سمعة سيئة

- رموز بلا معلومات محدثة

عند ظهور هذه التذكيرات، خذ لحظة لتتأكد أن العنوان الذي تنسخه هو العنوان الذي ترغب فعلاً بالتعامل معه.

إذا كنت ترغب في قائمة مراجعة أكثر شمولاً لتجنب هذه الهجمات، يمكنك الرجوع إلى دليلنا المفصل هنا

إذا كنت ترغب في قائمة مراجعة أكثر شمولاً لتجنب هذه الهجمات، يمكنك الرجوع إلى دليلنا المفصل هنا .

.

تذكر، لا توجد أزرار تراجع في عالم الكريبتو. إذا أرسلت الأموال إلى العنوان الخطأ، من شبه المستحيل استرجاعها.

أفكار ختامية

تتزايد هجمات تسميم العناوين على Ethereum، خاصة مع انخفاض تكاليف المعاملات ما يجعل تنفيذ الحملات الواسعة أقل تكلفة. كما تؤثر هذه الهجمات على تجربة المستخدم، إذ تمتلئ سجلات المعاملات في العديد من الواجهات برسائل تسميم مزعجة.

الحماية من هذه الهجمات تتطلب وعي المستخدمين وتحسين تصميم الواجهات. بالنسبة للمستخدمين، العادة الأهم هي: تحقق دائماً من العنوان المستلم بعناية قبل إرسال الأموال.

في الوقت نفسه، تلعب الأدوات والواجهات دوراً محورياً في مساعدة المستخدمين على اكتشاف النشاط المريب بشكل أسرع.

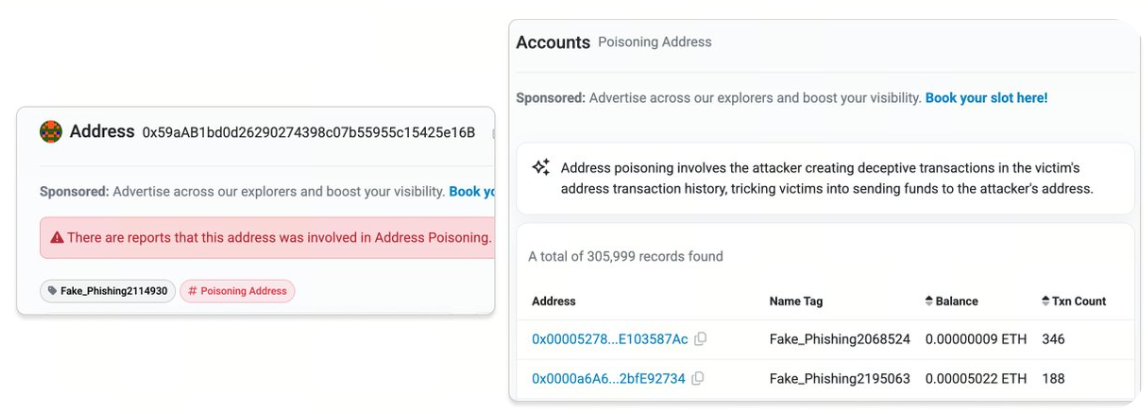

تسميات العناوين المسمومة على Etherscan (https://etherscan.io/accounts/label/poisoning-address)

في Etherscan، نعمل باستمرار على تحسين واجهات المستكشف وخدمات API لمساعدة المستخدمين في رصد هذه الهجمات بسهولة أكبر. نقوم بشكل نشط بـوضع علامات على العناوين المزوّرة، الإبلاغ عن إخفاء تحويلات الرموز ذات القيمة الصفرية، ووضع علامات على الرموز المزوّرة، حتى تظهر بياناتنا المنسقة محاولات تسميم العناوين المحتملة دون الحاجة لفرز كميات ضخمة من المعاملات يدوياً.

ومع توسع حملات التسميم عبر الأتمتة وتحويلات الغبار الواسعة، يصبح إبراز هذه الإشارات أكثر أهمية لمساعدة المستخدمين على التمييز بين النشاط المريب والمعاملات الحقيقية.

إذا كان لديك أي ملاحظات أو اقتراحات لتحسين هذه الحماية، لا تتردد في التواصل معنا.

إخلاء المسؤولية:

-

هذه المقالة معاد نشرها من [etherscan]. جميع حقوق النشر محفوظة للمؤلف الأصلي [etherscan]. إذا كان لديك أي اعتراض على إعادة النشر، يرجى التواصل مع فريق Gate Learn وسيتم التعامل مع ذلك فوراً.

-

إخلاء مسؤولية: الآراء الواردة في هذه المقالة تعبر عن رأي الكاتب فقط ولا تشكل أي نصيحة استثمارية.

-

تمت الترجمة إلى لغات أخرى بواسطة فريق Gate Learn. ما لم يذكر خلاف ذلك، يمنع نسخ أو توزيع أو اقتباس المقالات المترجمة.

المقالات ذات الصلة

ما هي العناصر الرئيسية لبروتوكول 0x؟ استعراض معماري Relayer وMesh وAPI

Pendle مقابل Notional: تحليل مقارن لبروتوكولات العائد الثابت في التمويل اللامركزي (DeFi)

ما المقصود بـ PT و YT في Pendle؟ تحليل شامل لآلية تقسيم العائد

كاردانو مقابل إيثيريوم: التعرف على الاختلافات الأساسية بين اثنتين من أبرز منصات العقود الذكية

بروتوكول 0x مقابل Uniswap: ما الفرق بين بروتوكولات دفتر الطلبات ونموذج AMM؟